测试思路

信息收集之信息利用

第一步:首先识别网站是否有cdn,waf等产品,有则绕过。

第二步:扫描收集到网站的端口信息,真实ip地址,ip绑定的其他域名。

第三步:网站敏感路径扫描

第四步:域名+端口敏感信息扫描

第五步:ip+端口敏感目录扫描

备注:字典不应该只是敏感路径,还应该有备份文件 zip rar tar tar.gz等格式文件

端口服务类安全测试

根据前期信息收集针对目标端口服务类探针后进行的安全测试,主要涉及攻击方法:口令安全,WEB

类漏洞,版本漏洞等,其中产生的危害可大可小。属于端口服务/第三方服务类安全测试面。一般在

已知应用无思路的情况下选用的安全测试方案。

API 接口-WebServiceRESTful API

https://xz.aliyun.com/t/2412

根据应用自身的功能方向决定,安全测试目标需有 API 接口调用才能进行此类测试,主要涉及的安

全问题:自身安全,配合 WEB,业务逻辑等,其中产生的危害可大可小,属于应用 API 接口网络服

务测试面,一般也是在存在接口调用的情况下的测试方案。

WSDL(网络服务描述语言,Web Services Description Language)是一门基于 XML 的语言,用于描述

Web Services 以及如何对它们进行访问。

漏洞关键字:

配合 shodan,fofa,zoomeye 搜索也不错哦~

inurl:jws?wsdl

inurl:asmx?wsdl

inurl:aspx?wsdl

inurl:ascx?wsdl

inurl:ashx?wsdl

inurl:dll?wsdl

inurl:exe?wsdl

inurl:php?wsdl

inurl:pl?wsdl

inurl:?wsdl

filetype:wsdl wsdl

http://testaspnet.vulnweb.com/acuservice/service.asmx?WSDL

域名信息收集

1.子域名收集

2.通过域名注册平台搜素对方域名,查看跟目标域名有关的被注册的域名(这些域名的后缀不一样,但通常都是同一个人注册的)

2.通过域名注册平台搜素对方域名,查看跟目标域名有关的被注册的域名(这些域名的后缀不一样,但通常都是同一个人注册的)

3.通过浏览器搜素目标网站关键词

3.通过浏览器搜素目标网站关键词

4.域名访问和IP访问,目录可能会不同:

收集时候不仅要扫描域名下的目录,还得扫描ip地址下的。

收集时候不仅要扫描域名下的目录,还得扫描ip地址下的。

Goby端口扫描(举例)

发现4848端口。也可以用Nmap。

百度对应服务的漏洞

超级弱口令检测工具

https://github.com/shack2/SNETCracker/releases

WSDL

WSDL(网络服务描述语言,Web Services Description Language)是一门基于 XML 的语言,用于描述 Web Services 以及如何对它们进行访问。(主要用于接口)

API接口测试

https://xz.aliyun.com/t/2412

AWVS扫描

扫描出来的结果存在SQL注入漏洞

扫描出来的结果存在SQL注入漏洞

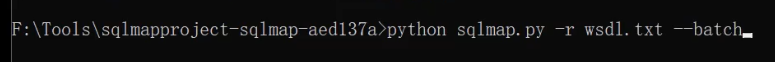

把数据包复制一下,在sqlmap安装目录,新建一个文档

将数据包复制进去。

将数据包复制进去。

但是注意要把awvs的测试语句给删掉。

此处随便写一个参数,在后面加上*,告诉sqlmap要在此处进行测试

此处随便写一个参数,在后面加上*,告诉sqlmap要在此处进行测试

sqlmap进行测试

注入成功

3593

3593

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?