内网流量流出1

前言

在进行渗透测试是经常会遇到目标在内网或者不能直接访问的情况,这时候就需要将我们的流量代理进目标内网

一、frp是什么

frp是一个可用于内网穿透的高性能的反向代理应用

支持TCP,udp协议,并尝试点对点的穿透

二、准备前提

(1)一台位于公网上的服务器(作为服务端) ubuntu为例

(2)一台kali(作为客户端)

这里使用frp将本地kali的端口映射到公网的端口上,这样在对公网机器进行反弹shell的时候就可以将要反弹的地址改为公网对应的地址和端口,就相当于反弹到本地的kali的端口上

三,操作步骤

1.服务端配置(frp服务器端一般命名为frps,配置文件为frps.ini)

(1)下载frp(这里使用finalshell远程连接服务器)

Wget https://github.com/fatedier/frp/releases/download/v0.32.0/frp_0.32.0_linux_amd64.tar.gz

(2)解压

tar zxf frp_0.32.0_linux_amd64.tar.gz

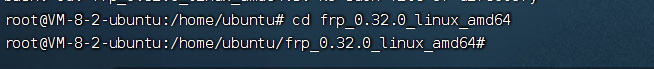

(3)进入文件

cd frp_0.32.0_linux_amd64/

(4)对frps.ini进行服务器端配置

(sudo) vim frps.ini

这里只要简单进行配置通信端口即可(客户端中设置的sever_port)

note:记住在服务器的管理中心的安全组中开放设置的端口不然之后无法连接

2.客户端配置(客户端一般命名为frpc,配置文件为frpc.ini)

(1)下载frp

与服务端的版本号要一致

Wget https://github.com/fatedier/frp/releases/download/v0.32.0/frp_0.32.0_linux_amd64.tar.gz

(2)解压

tar zxf frp_0.32.0_linux_amd64.tar.gz

(3)进入文件

cd frp_0.32.0_linux_amd64/

前三步骤都和服务端一致

(4)对frpc.ini进行客户端配置

(sudo) vim frpc.ini

server_addr 就是服务器的公网ip

server_port 就是与服务端一致的通信端口一般为7000

local_port 自己设置

remote_port 也自己设置是远程连接端口

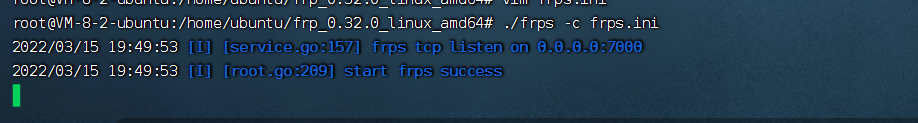

3.使用

开启服务端frp服务

./frps -c frps.ini

开启客户端frp服务

./frpc --c frpc.ini

服务端出现下图反应则连接成功

之后msf中监听端口者设为local_port,生成文件时反弹地址设置为服务器端口地址即可做到公网访问内网的流量

总结

`这是内网流量出来达到外网访问内网的一种方法之后还有其余两种方法可以关注之后文章

2181

2181

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?