一、应用场景

| 应用场景 | 详细说明 | 具体应用 |

| 对转发的报文进行过滤 | 基于全局、接口和VLAN,对转发的报文进行过滤,从而使设备能够进一步对过滤出的报文进行丢弃、修改优先级、重定向等处理。 例如,使用ACL限制不同网段用户互访、禁止特定用户主机在特定时间内上网、利用ACL降低P2P下载、网络视频等消耗大量带宽的数据流的服务等级,在网络拥塞时优先丢弃这类流量,减少它们对其他重要流量的影响。 | 简化流策略/流策略 |

| 对上送CPU处理的报文进行过滤 | 对上送CPU的报文进行必要的限制,可以避免CPU处理过多的协议报文造成占用率过高、性能下降。 例如,当发现某用户向设备发送大量的ARP攻击报文,造成设备CPU繁忙,引发系统中断时,可以在本机防攻击策略的黑名单中应用ACL,将该用户加入黑名单,使CPU丢弃该用户发送的报文。 | 黑名单 |

| 登录控制 | 对设备的登录权限进行控制,允许合法用户登录,拒绝非法用户登录,从而有效防止未经授权用户的非法接入,保证网络安全性。 例如,一般情况下设备只允许管理员登录,非管理员用户不允许随意登录。这时就可以在Telnet中应用ACL,并在ACL中定义哪些主机可以登录,哪些主机不能。 | Telnet、STelnet、FTP、SFTP、HTTP、SNMP |

| 路由过滤 | ACL可以应用在各种动态路由协议中,对路由协议发布、接收的路由信息以及组播组进行过滤。 例如,可以将ACL和路由策略配合使用过滤路由信息,禁止设备将某网段路由发给邻居路由器。 | BGP、IS-IS、OSPF、OSPFv3、RIP、RIPng、组播协议 |

二、ACL结构

- ACL名称,ACL编号: 一条ACL的身份标识,引用时需要

- 规则编号: 0起步,默认步长为5,以方便新规则插入

- 动作: 匹配上的报文,允许或拒绝其通过

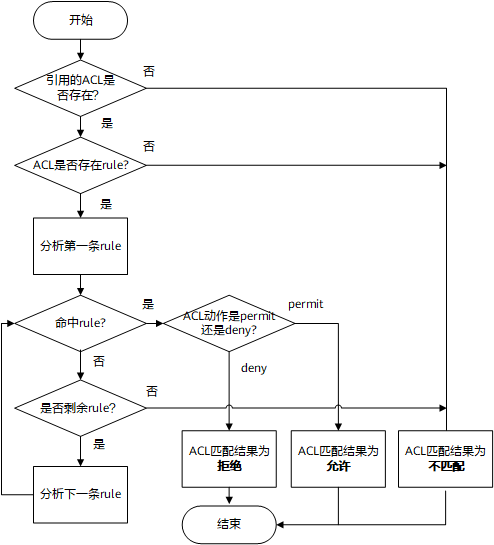

三、ACL匹配机制

各应用场景中ACL的默认动作各有不同,对命中/未命中ACL规则报文的处理机制也各不相同,比如:

- 流策略中的ACL默认动作是permit,在流策略中应用ACL时,如果ACL中存在规则但报文未匹配上,该报文仍可以正常通过。

- Telnet中的ACL默认动作是deny,在Telnet中应用ACL时,如果ACL中存在规则但报文未匹配上,该报文会被拒绝通过。

- 黑名单模块中的ACL处理机制与其他模块有所不同。在黑名单中应用ACL时,无论ACL规则配置成permit还是deny,只要报文命中了规则,该报文都会被系统丢弃。

举例:

-

例1:在流策略中应用ACL,使设备对192.168.1.0/24网段的报文进行过滤,拒绝192.168.1.2和192.168.1.3主机地址的报文通过,允许192.168.1.0/24网段的其他地址的报文通过。

流策略的ACL默认动作为permit,该例属于“deny少部分报文,permit大部分报文”的情况,所以只需配置rule deny a。

# acl number 2000 rule 5 deny source 192.168.1.2 0 rule 10 deny source 192.168.1.3 0 #

-

例2:在流策略中应用ACL,使设备对192.168.1.0/24网段的报文进行过滤,允许192.168.1.2和192.168.1.3主机地址的报文通过,拒绝192.168.1.0/24网段的其他地址的报文通过。

流策略的ACL默认动作为permit,该例属于“permit少部分报文,deny大部分报文”的情况,所以需先配置rule permit a,再配置rule deny b。

# acl number 2000 rule 5 permit source 192.168.1.2 0 rule 10 permit source 192.168.1.3 0 rule 15 deny source 192.168.1.0 0.0.0.255 #

-

例3:在Telnet中应用ACL,仅允许管理员主机(IP地址为172.16.105.2)能够Telnet登录设备,其他用户不允许Telnet登录。

Telnet的ACL默认动作为deny,该例属于“permit少部分报文,deny大部分报文”的情况,所以只需配置rule permit a。

# acl number 2000 rule 5 permit source 172.16.105.2 0 #

-

例4:在Telnet中应用ACL,不允许某两台主机(IP地址为172.16.105.3和172.16.105.4)Telnet登录设备,其他用户均允许Telnet登录。

Telnet的ACL默认动作为deny,该例属于“deny少部分报文,permit大部分报文”的情况,所以需先配置rule deny a,再配置rule permit。

# acl number 2000 rule 5 deny source 172.16.105.3 0 rule 10 deny source 172.16.105.4 0 rule 15 permit #

-

例5:在FTP中应用ACL,不允许用户在周六的00:00~8:00期间访问FTP服务器,允许用户在其他任意时间访问FTP服务器。

FTP的ACL默认动作为deny,该例属于“deny少部分报文,permit大部分报文”的情况,所以需先配置rule deny a,再配置rule permit b。

# time-range t1 00:00 to 08:00 Sat time-range t2 00:00 to 23:59 daily # acl number 2000 rule 5 deny time-range t1 rule 10 permit time-range t2 #

四、ACL分类

| 分类 | 适用的IP版本 | 规则定义描述 | 编号范围 |

| 基本ACL | IPv4 | 仅使用报文的源IP地址、分片信息和生效时间段信息来定义规则。 | 2000~2999 |

| 高级ACL | IPv4 | 既可使用IPv4报文的源IP地址,也可使用目的IP地址、IP协议类型、ICMP类型、TCP源/目的端口、UDP源/目的端口号、生效时间段等来定义规则。 | 3000~3999 |

| 二层ACL | IPv4和IPv6 | 使用报文的以太网帧头信息来定义规则,如根据源MAC(Media Access Control)地址、目的MAC地址、二层协议类型等。 | 4000~4999 |

| 用户自定义ACL | IPv4和IPv6 | 使用报文头、偏移位置、字符串掩码和用户自定义字符串来定义规则,即以报文头为基准,指定从报文的第几个字节开始与字符串掩码进行“与”操作,并将提取出的字符串与用户自定义的字符串进行比较,从而过滤出相匹配的报文。 | 5000~5999 |

华为设备命令格式:

[Huawei-acl-basic-2000]rule 5 permit ?

fragment Check fragment packet

none-first-fragment Check the subsequence fragment packet

source Specify source address

time-range Specify a special time

vpn-instance Specify a VPN-Instance

<cr> Please press ENTER to execute command

[Huawei-acl-adv-3000]rule 5 permit ?

<1-255> Protocol number

gre GRE tunneling(47)

icmp Internet Control Message Protocol(1)

igmp Internet Group Management Protocol(2)

ip Any IP protocol

ipinip IP in IP tunneling(4)

ospf OSPF routing protocol(89)

tcp Transmission Control Protocol (6)

udp User Datagram Protocol (17)

五、配置实例

1、使用高级ACL限制不同网段的用户互访

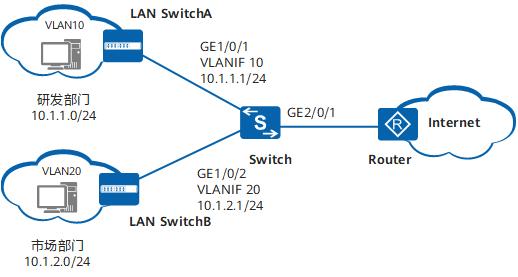

如下图所示,某公司通过Switch实现各部门之间的互连。为方便管理网络,管理员为公司的研发部和市场部规划了两个网段的IP地址。同时为了隔离广播域,又将两个部门划分在不同VLAN之中。现要求Switch能够限制两个网段之间互访,防止公司机密泄露。

#

vlan batch 10 20

#

acl number 3001

rule 5 deny ip source 10.1.1.0 0.0.0.255 destination 10.1.2.0 0.0.0.255

acl number 3002

rule 5 deny ip source 10.1.2.0 0.0.0.255 destination 10.1.1.0 0.0.0.255

#

traffic classifier tc1 operator or precedence 5 //流分类

if-match acl 3001

if-match acl 3002

#

traffic behavior tb1 //流行为

deny

#

traffic policy tp1 match-order config //流策略

classifier tc1 behavior tb1

#

interface Vlanif10

ip address 10.1.1.1 255.255.255.0

#

interface Vlanif20

ip address 10.1.2.1 255.255.255.0

#

interface GigabitEthernet1/0/1

port link-type trunk

port trunk allow-pass vlan 10

traffic-policy tp1 inbound //应用流策略

#

interface GigabitEthernet1/0/2

port link-type trunk

port trunk allow-pass vlan 20

traffic-policy tp1 inbound //应用流策略

#

return

2、使用基本ACL限制Telnet登录权限

#

telnet server enable

#

acl number 2001

rule 5 permit source 10.1.1.1 0

#

aaa

local-user admin1234 password irreversible-cipher $1a$aVW8S=aP=B<OWi1Bu'^R[=_!~oR*85r_nNY+kA(I}[TiLiVGR-i/'DFGAI-O$

local-user admin1234 privilege level 3

local-user admin1234 service-type telnet

#

user-interface maximum-vty 15

user-interface vty 0 14

acl 2001 inbound

authentication-mode aaa

history-command max-size 20

idle-timeout 20 0

screen-length 0

protocol inbound telnet

#

return

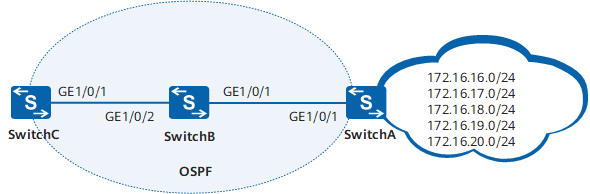

3、在OSPF中使用基本ACL过滤路由信息

如下图所示,运行OSPF协议的网络中,SwitchA从Internet网络接收路由,并为OSPF网络提供了Internet路由。用户希望OSPF网络中只能访问172.16.17.0/24、172.16.18.0/24和172.16.19.0/24三个网段的网络,其中SwitchC连接的网络只能访问172.16.18.0/24网段的网络。

SwitchA配置:

#

vlan batch 10

#

acl number 2002

rule 5 permit source 172.16.17.0 0.0.0.255

rule 10 permit source 172.16.18.0 0.0.0.255

rule 15 permit source 172.16.19.0 0.0.0.255

#

interface Vlanif10

ip address 192.168.1.1 255.255.255.0

#

interface GigabitEthernet1/0/1

port link-type trunk

port trunk allow-pass vlan 10

#

ospf 1

filter-policy 2002 export static

import-route static

area 0.0.0.0

network 192.168.1.0 0.0.0.255

#

ip route-static 172.16.16.0 255.255.255.0 NULL0

ip route-static 172.16.17.0 255.255.255.0 NULL0

ip route-static 172.16.18.0 255.255.255.0 NULL0

ip route-static 172.16.19.0 255.255.255.0 NULL0

ip route-static 172.16.20.0 255.255.255.0 NULL0

#

return

SwitchC配置:

#

vlan batch 20

#

acl number 2003

rule 5 permit source 172.16.18.0 0.0.0.255

#

interface Vlanif20

ip address 192.168.2.2 255.255.255.0

#

interface GigabitEthernet1/0/1

port link-type trunk

port trunk allow-pass vlan 20

#

ospf 1

filter-policy 2003 import

area 0.0.0.0

network 192.168.2.0 0.0.0.255

#

注:资料摘自华为设备配置手册、产品文档。

283

283

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?