近服务器被攻击,但是由于运营商催着我赶紧修复,也没有将问题调查到底,留下了几张现场的照片,有时间仔细分析下!

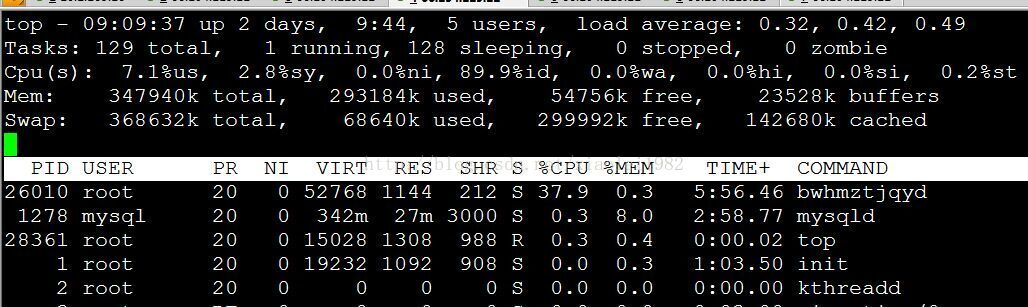

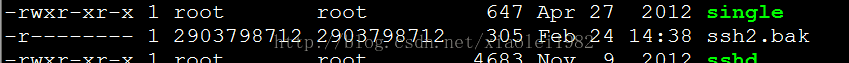

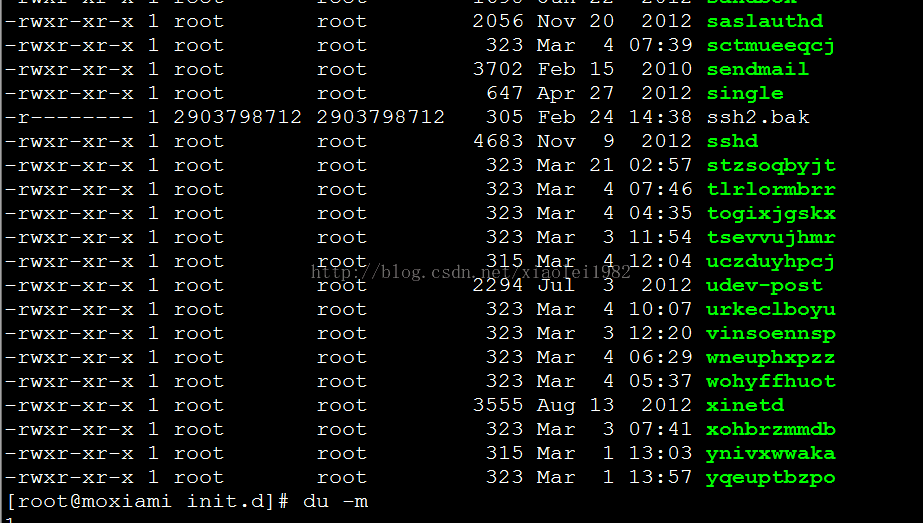

现场我确信当时只有这个进程bwhmztjqyd在跑,并且我strace的也是这个进程,当我kill后,发现执行的名字变了,但是目录还是在/usr/bin/weraweafasda类似的程序起来了,

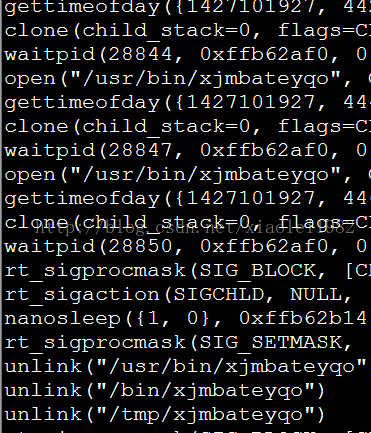

我觉得可能是kill接收信号然后加载一个可执行文件,这倒是可以,但是strace的时候看到一直在clone进程,但是我从top里面看确实没有发现多余的,那可能是立马退出了?

但是立马退出他做了什么,然后连续几次open 。clone。实在不理解在干吗。这个问题困扰我好久,查了好多资料,没说法,关键是我截图不完整,后悔啊,吐血!!!

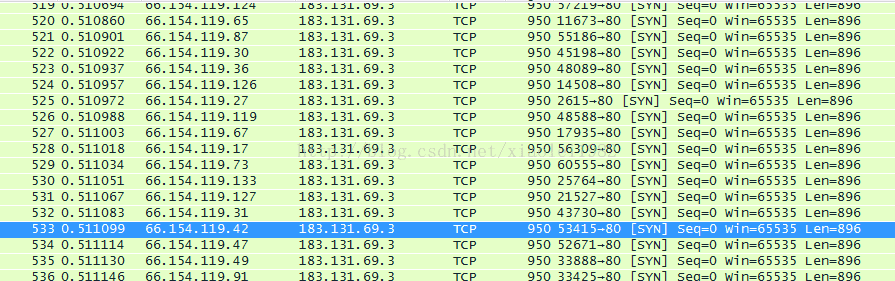

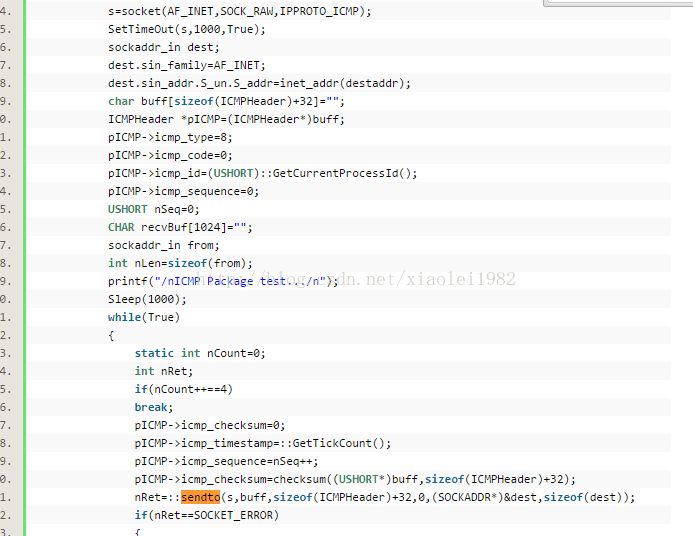

当然方木马用来干嘛我搞清楚了,通过tcpdump抓包看到了其实是ddos攻击,当时用netstat 该死没查出来,我还奇怪流量哪来的,然后发现其实是利用了ip网络层发包,netstat就发现不了了。并且学习了下利用raw_socket如何定制ip头和tcp头来发包,确实很有收获,我后来去看了下ping的代码,果然我的推理没错,实现机制是一样的。

138

138

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?