网络类型—根据数据链路层所使用的协议及规则来进行划分

P2P网络—点到点网络(point to point)

MA网络(multiple access )—多点接入网络

MA网络分为两种:

①BMA(broadcast multiple access) 广播型多点接入网络(支持广播)

②NBMA 非广播型多点接入网络(不支持广播)

数据链路层协议

以太网协议属于数据链路层协议

以太网协议----封装数据帧时,需要加入源MAC地址和目标MAC地址(MAC地址时以太网所独有的–作用是区分不同的主机)

封装数据帧时,需要加入源MAC地址和目标MAC地址的原因:利用以太网建立的二层网络中可以包含多个(两个或者两个以上)接口,每个以太网接口之间都可以通过交互以太网帧的形式进行二层通讯。说明以太网可以组建多节点的网络

所以,以太网属于MA网络,因为以太网是支持广播的,所以,以太网应该属于BMA网络。

下图是以太网网络:

不需要MAC地址通讯,可以使用P2P网络。

P2P网络:当一个网络中只能存在两台设备,并且不允许第三台设备加入,这样的网络我们称为P2P网络。(特点:不需要使用MAC地址进行区分)

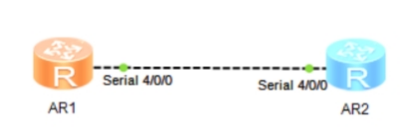

下图就是P2P网络:

需要在路由器上添加2SA接口才能有Serial接口

Seria 串线连接的,称为P2P网络(添加2SA接口)

串线

在早期只由两根铜丝组成的串线传输速率只有①T1标准:1.544Mbps②E1标准:2.048Mbps

虽然串线传输效率低,但是它的安全性高。

以太网线普通的民用线是超5类线,传输速率能达到1000Mbps(1Gbps);商用极限能突破100Gbps,所以在以太网中,双绞线的传输速率要比串线快很多。

以太网中传输速率高的原因是它可以实现频分技术。

以太网----频分—所谓频分,就是一根铜丝上可以发送不同频段的信号,而互不干扰(并行发送)。实现数据的并行发送。每一个频段可以称为一个信道或者频道。

串行发送:就是在一根铜丝上一次只能发送一段同频段的信号,剩下的只能排队,等前面的信号发送完才能发送,所以发送速率就很慢。

同轴电缆,RJ-45双绞线----传递的是数字信号

RJ-11电话线—传递的是模拟信号

光纤—传递的是光信号

同轴电缆,RJ-45双绞线、RJ-11电话线、光纤遵循的都是以太网技术,只是传递的信号不一样。

同轴电缆:最中间的一根铜丝,外面包一层绝缘皮,再外面是铜丝做成的网,最外面是一层绝缘皮。(铜丝–绝缘皮–铜丝网–绝缘皮)

电视线用的就是同轴电缆。

同轴电缆也属于以太网线,遵循的也会以太网技术。

数字信号指自变量是离散的、因变量也是离散的信号,这种信号的自变量用整数表示,因变量用有限数字中的一个数字来表示。在计算机中,数字信号的大小常用有限位的二进制数表示。

模拟信号是指用连续变化的物理量表示的信息,其信号的幅度、或频率、或相位随时间作连续变化,或在一段连续的时间间隔内,其代表信息的特征量可以在任意瞬间呈现为任意数值的信号。

模拟信号是指用连续变化的物理量所表达的信息,如温度、湿度、压力、长度、电流、电压等等,我们通常又把模拟信号称为连续信号,它在一定的时间范围内可以有无限多个不同的取值。而数字信号是指在取值上是离散的、不连续的信号。

1、HDLC

2、PPP

HDLC(High-Level Data Link Control):高级数据链路控制协议----一种专门应用在串线链路中的协议

满足标准的HDLC:ISO组织在SDLC的基础上优化来的

非标的HDLC:各大厂商在标准的HDLC的基础上再进行优化发展而来的。

(不同厂商的HDLC之间不兼容;标准的HDLC和非标的HDLC之间也不兼容。所以HDLC协议的兼容性比较差。)

数据链路层用的是串线,但是三层传输层用的还是IP协议。拓扑搭建如下:

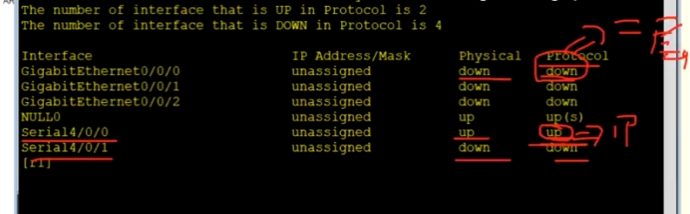

在串线连接的网络中,虽然还没有配置IP,但是是双up的,因为protocol接口检测的是二层协议标准,只要通讯双方用的都是Serial串线,且运行的协议一致,那么protocol接口就是up的。

命令配置:

[r1]display interface Serial 4/0/0 — 查看接口的二层特征

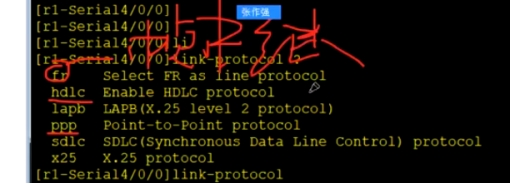

[r2-Serial4/0/0]link-protocol hdlc — 修改点到点网络二层封装类型

Warning: The encapsulation protocol of the link will be changed.

Continue? [Y/N]:y

二层协议有很多:fr、hdlc、lapb、ppp、sdlc、x25,现在常用的是hdlc和ppp

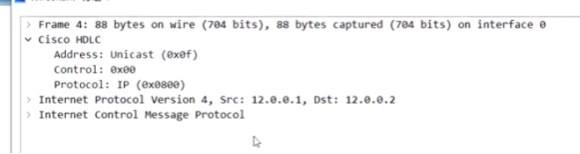

HDLC数据包:

Address:Unicast:单播

Control:控制字段(做策略可以用到)

Protocol:协议字段

HDLC从数据包内容来看,字段较少,可以完成的事情较少,仅完成了二层介质访问控制的工作(将电信号转换成二进制)。

**PPP协议(**point to point):点到点协议—应用在串线链路的协议

1、因为PPP协议具有相同的标准,所以,其兼容性铰强。同时也体现在,其可以支持任何一种支持全双工的串线之中。(不管是什么种类的串线,只要支持全双工的工作模式,都可以运行PPP协议)

2、有较强的可移植性—例如以太网中的PPPoE协议就是移植的PPP协议(认证、计时收费)(在以太网中使用)

PPPoE(Point-to-Point Protocol Over Ethernet),以太网上的点对点协议,是将点对点协议(PPP)封装在以太网(Ethernet)框架中的一种网络隧道协议。由于协议中集成PPP协议,所以实现出传统以太网不能提供的身份验证、加密以及压缩等功能,也可用于缆线调制解调器(cable modem)和数字用户线路(DSL)等以以太网协议向用户提供接入服务的协议体系。本质上,它是一个允许在以太网广播域中的两个以太网接口间创建点对点隧道的协议。

为什么以太网协议比PPP协议强的多,还要移植PPP协议呢?

因为PPP协议可以做认证和授权,因此可以实现计费系统。(认证:对身份进行认证;授权:用户通过身份验证后,应根据其权限进行授权。)

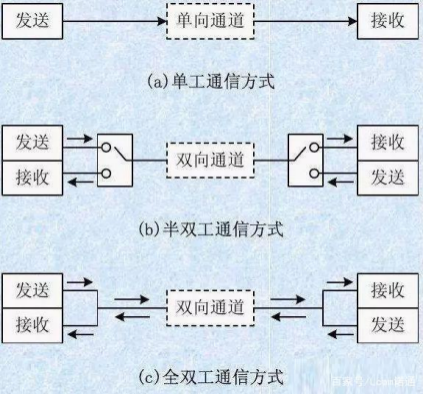

单工、半双工、全双工:

①单工:单工通信只支持信号在一个方向上传输(正向或方向),任何时候不能改变信号的传输方向。

单工通信只支持信号在一个方向上传输(正向或反向),任何时候不能改变信号的传输方向。

②半双工:半双工通信允许信号在两个方向上传输,但某一时刻只允许信号在一个信道上单向传输。半双工通信实际上是一种可切换方向的单工通信。(例如对讲机就是半双工的工作模式)

③全双工:全双工通信允许数据同事在两个方向上传输,即有两个信道,因此允许同时进行双向传输。全双工通信是两个单工通信方式的结合,要求收发双方都有独立的接收和发送能力。

PPP和tcp协议一样,需要去建立相应的PPP会话

PPP会话建立分为三个阶段:

1、链路建立阶段—LCP建立

2、认证阶段—PPP的认证(PPP认证不通过,不能成功建立LCP)(可选,可认证可不认证)

3、网络层协议阶段—通过NCP协议来进行网络层协议的协商(NCP协商指一系列协议)

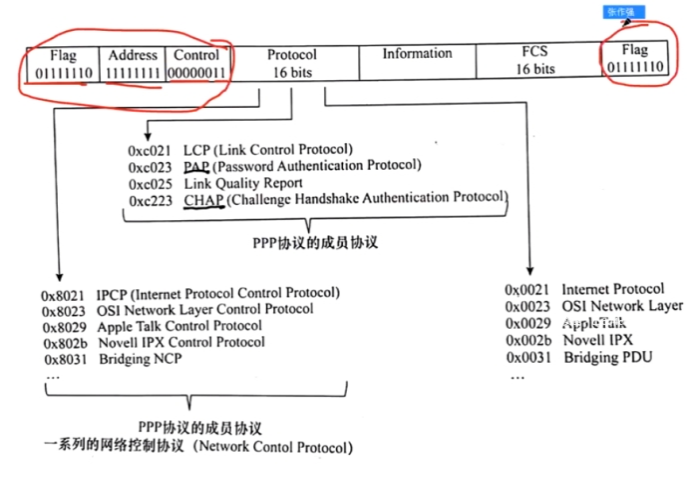

PPP协议中包含多个成员协议:

1、LCP协议(Link Control Protocol):链路控制协议(辅助协议,辅助PPP协议的会话建立的协议)

2、NCP协议:网络控制协议(一堆协议的总称)(帮助协商建立第三阶段网络层协议阶段的NCP协商,协助完成参数协商的工作)

3、IPCP协议属于NCP协议的一种,主要针对三层使用IP协议时进行网络层参数协商的NCP协议。

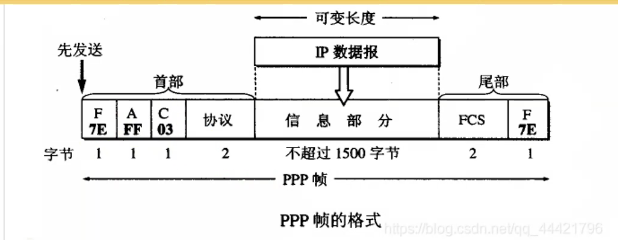

PPP的帧结构

F—flag(标记)–相当于以太网帧中的前导符(用来区分帧的开始和结束)(7E:在F中填充的数字是7E。7E表示占一个字节,一个字节占8位二进制(0111 1110),转换成十六进制就是7E)

注意:如果在信息部分也出现7E(0111 1110),那么这个时候按照前导符来看,就是标志了帧的结束,那这个时候怎么办呢?

所以就要求在信息部分不允许出现7E字段,如果一定要出现,那要对7E字段进行转义,用转义符进行转义。

A—Address–始终用FF来填充(8位二进制全1)

C—Control–固定取值00000011,没有实际意义。

协议-----表明后续信息部分所采用的协议类型

FCS—帧校验序列—进行数据完整性的校验

PPP会话建立分为三个阶段:

1、链路建立阶段—LCP建立—主要任务是通过LCP协议来进行建立链路时所需的一些参数的协商工作。

MRU(最大传输单元)—PPP帧的数据部分所能携带的最大字节数,在PPP网络中要求通讯双方的MRU数值一样,否则可能会造成通讯障碍。

第二阶段认证部分是否需要进行以及如何进行也需要在LCP建立阶段进行协商。(是否进行认证,如果需要认证那么认证的方式、类型是什么都需要在LCP建立阶段进行协商好)

Configure-request包:包括MRU、是否进行认证、以及认证方式、类型等。在R1与R2通讯时,R1会先给R2发送一个Configure-request包,这时候R2会给R1回包,这个回包有两种:一种是回复configure-ack包,表示R2认可R1中的参数;另一种是configure-Nak包,表示R2不认可R1中的参数,那么R1会继续修改参数发送Configure-request包,直到R2认可。但其实R1与R2的通讯是双向的,R2也会给R1发送Configure-request包。

2、认证阶段—PPP的认证阶段可以调用AAA来进行认证(AAA:认证、授权、计费)

PPP的认证可以是单向认证,也可以是双向认证(单向认证:A需要验证B的身份,而B不需要验证A的身份,比如说登录用户时就是单向认证。双向认证:A和B都需要验证对方的身份,一方的口令对不上就不能进行通讯,在RIP和OSPF协议中都是双向认证。)

认证协议有两种:

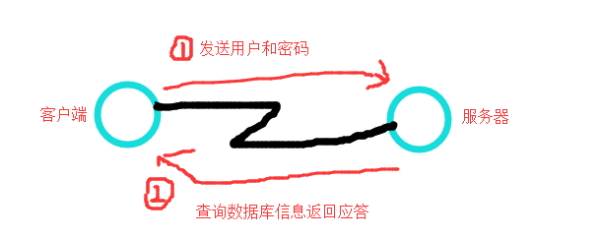

①PAP(Password Authentication Protocol)—密码认证协议—安全性不高

如果认证选择的是PAP协议,认证方在AAA认证中会创建一个用户名和密码,认证方会把这个用户名和密码告诉给被认证方,则被认证方在建立会话连接时将用户名和密码以明文的形式发送给认证方,如果两方的用户名和密码一致,则认证成功。如果认证成功,认证方回复一个ACK报文进行确认,如果认证失败,认证方回复一个NAK报文。

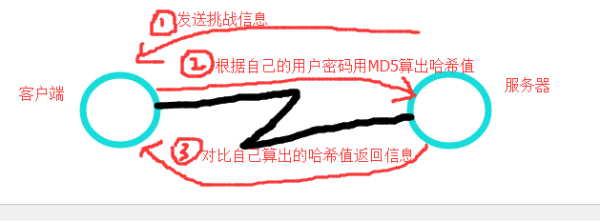

CHAP(Challenge Handshake Authentication Protocol)—挑战握手协议—安全性更高,因为认证传递的不是明文信息,而是通过比对摘要值(md5就是比对摘要值)的方法来进行认证的。

摘要值:通过Hash算法计算得出的。----Hash(散列函数):可以将任意长度的输入转换成固定长度的输出。—这个固定长度的输出就是摘要值----MD5:是HASH算法中的一种,可以将任意长度的输入转换为128位的输出。

Hash算法的特点:

1、不可逆性—摘要值不能再还原成原始的密码----是一种压缩映射(固定长度的输出不能再还原成(转换成)任意长度的输入)

2、雪崩效应—如果我们输入中存在细微的变化,则输出的摘要值将发生明显的变化(比如说在1G的文件中,第一次的摘要值和在1G的文件中多敲一个空格的摘要值,两个摘要值会发生明显的变化)。(可以判断原始数据有没有发生更改,经常用于校验数据完整性)

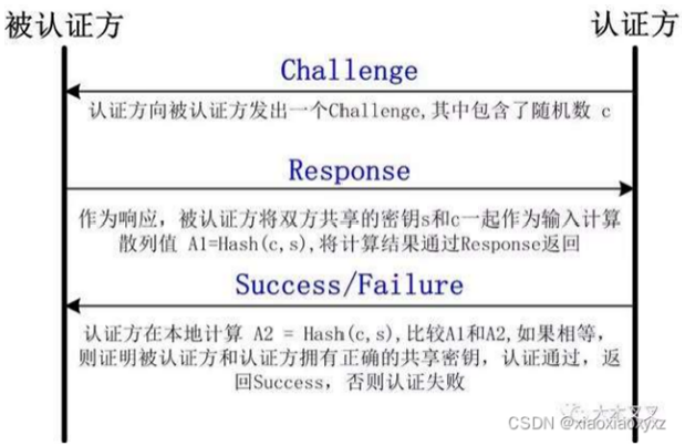

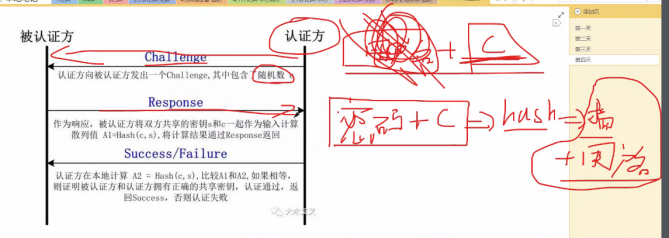

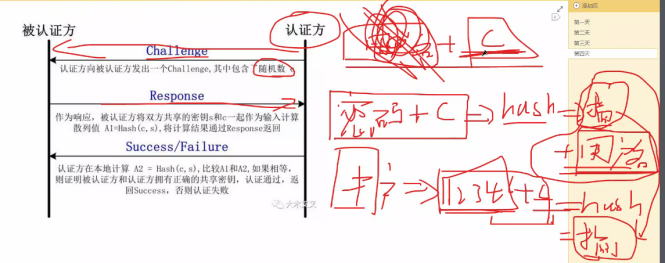

挑战握手协议认证过程如下图:

Challenge:发送用户名(可有可无)+随机数C

Response:密码+C 将密码+C经过HASH运算为摘要值 + 用户名(以明文形式携带)

3、网络层协议阶段—NCP协商—IPCP—主要是通过IPCP协议去协商网络层的相关参数

①IP地址

②IP报文的压缩格式(一般默认是不协商的)

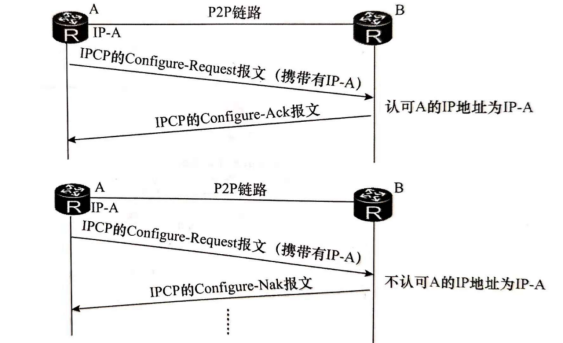

A给B发送configure-request报文,报文中携带A的IP地址,B收到报文后检测是否有地址冲突,如果A的IP和B的一样,则产生冲突,B不认可A,会给A回复一个configure-Nak报文;如果A和B的IP不一样,则B认可A,回复一个configure-Ack报文。同时B也会给A发送一个configure-request报文,协商过程与上述一样。

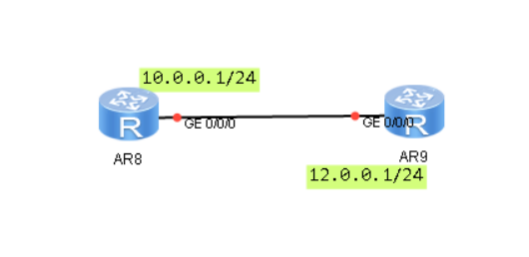

在NCP协商的过程中,它们会学习对方的主机路由。B认可A后,会在路由表中添加一条去往A的IP地址的主机路由。A认可B后,会在路由表中添加一条去往B的IP地址的主机路由。(学习主机路由的用处是,只要对方路由表中有的路由信息,就可互相通讯。比如说A和B路由器配置的IP地址不在同一个网段,但是因为它们有直接到达对方IP地址的路由信息,所以也可以直接通讯。如下图,在PPP网络中就可以通讯,但在以太网中不能。)

主机路由就是掩码是32位的IP地址,比如说12.0.0.1/32,它仅代表12.0.0.1这个IP地址,不能代表一个网段。

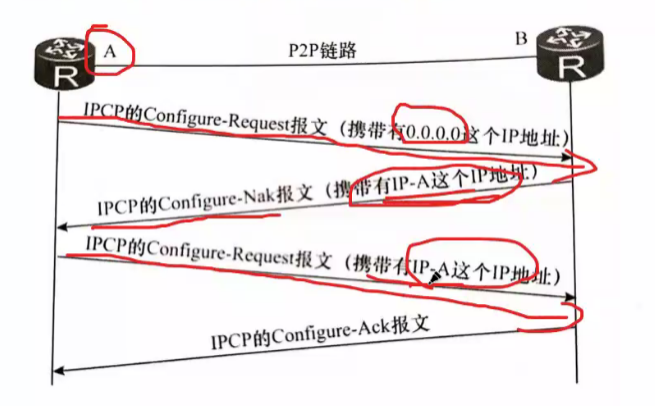

通过NCP协商机制,可以自动下发地址

当A没有IP地址时,给B发送的configure-request报文中携带的是0.0.0.0这个IP地址,B收到后,因为A没有IP地址所以B会回复一个configure-Nak报文,这个configure-Nak报文中还携带着B给A分配的一个IP地址;A收到configure-Nak报文后,会将B分配的IP地址作为自己的IP地址,然后A会再给B发送一个configure-request报文(携带B给A分配的IP地址),B收到后认可A,会回复一个configure-Ack报文。(通过这种模式就可以建立一个认证计费系统,比如说公网中的路由器给私网中的用户分配一个IP地址,当用户的账号到期后,公网中的路由器就不认可用户的IP地址了,就可以实现认证计费系统。)

通过NCP协商自动获取IP地址

获取方配置:

[r1-Serial4/0/0]ip address ppp-negotiate

发放方IP地址配置:

[r2-Serial4/0/0]remote address 2.2.2.2—2.2.2.2是给获取方的IP地址

PPP认证配置:

1、PAP认证:

认证方:

认证方提供用户名和密码(调用AAA提供用户名和密码)

[r2]aaa

[r2-aaa]local-user changan password cipher jiayou—配置用户名和密码

Info: Add a new user.

[r2-aaa]local-user changan service-type ppp—这个认证应用的应用类型为PPP

[r2-Serial4/0/0]ppp authentication-mode pap — 选择认证模式,接口配置PAP认证

被认证方:

登录用户名和密码

[r1-Serial4/0/0]ppp pap local-user changan password cipher jiayou — 接口配置登录用的用户名和密码

删除pap认证的命令:

[r1-Serial4/0/0]undo ppp pap local-user

2、CHAP认证:

认证方:

[r2-aaa]local-user changan password cipher jiayou

Info: Add a new user.

[r2-aaa]local-user changan service-type ppp

[r2-Serial4/0/0]ppp authentication-mode chap — 接口配置

PAP认证

被认证方:

[r1-Serial4/0/0]ppp chap user changan

[r1-Serial4/0/0]ppp chap password cipher jiayou

— 接口配置登录用的用户名和密码

注意:会话的建立是一次性会话,只有把接口shutdown之后,再undo shutdown,才能建立成功(比如说当先开启PAP认证后,再删除PAP认证,然后再开启CHAP认证,这时候CHAP的会话建立是不成功的,只有把接口shutdown之后,再undo shutdown,才能建立成功)

PAP是两次握手,明文传输用户密码进行认证;CHAP是三次握手,传输MD5值进行认证。

PAP:

CHAP:

GRE、MGRE

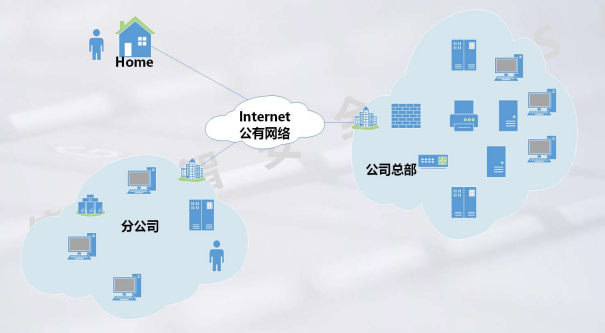

VPN:

分公司、公司总部、home 都相当于私网,他们都需要连接到公网上。

当其中两个私网中的私网IP想要访问对方时,比如所分公司的服务器想要访问公司总部的服务器时,这时候使用nat做端口映射就不行了。

两台服务器能成功通讯的原因是:分公司的私网源IP和私网目标IP 转换为公网IP,发送到公有网络,然后再由其把公网源IP和公网目标IP转换为私网IP,发送到公司总部的服务器上。

因为nat技术只能把源IP从私网转换为公网或者把目标IP从公网转换为私网,nat技术不能同时转换源IP和目标IP,所以在此处想要让分公司的私网地址访问公司总部的私网地址,就不能直接使用nat技术。

但是可以直接把公司总部服务器的私网IP端口号做一个端口映射到公有网络中去,这样分公司去访问公网中的某一特定端口时,就可以访问到公司总部的服务器了。但是这种方法安全性不高,因为,当其他人也可以访问到公网中的这一端口号,这样就直接访问到了公司总部的服务器上了。

当分公司和公司总部或者个人和公司总部之间想要能够访问时,有两种方法:

1、建立物理专线

在分公司与总公司之间拉一根物理专线

但是物理专线成本高,个人位置不确定

2、建立虚拟的专线

VPN—虚拟专用网—虚拟的专线

VPN—核心技术—是一种隧道技术—GRE

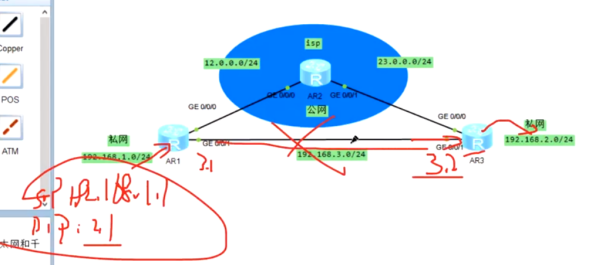

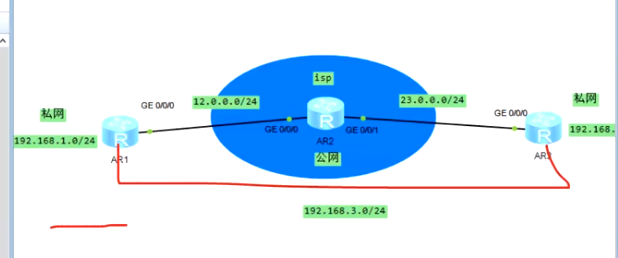

GRE(Generic Routing Encapsulation) :通用路由封装—创建一条点到点的隧道

注意:在配置完IP地址和环回地址后,要在R1和R3路由器上分别写一条指向R2公网的缺省路由

[r1]ip route-static 0.0.0.0 0 12.0.0.2

[r1]ip route-static 0.0.0.0 0 23.0.0.1

在上图中,R1和R3之间的物理连线时不存在的,只是建立了一条虚拟的隧道。

假如R1和R3之间的物理连线是存在的,那么R1私网192.168.1.1路由信息想要访问R3路由器上的私网IP192.168.2.1,那么可以直接从R1的g0/0/1接口出去,下一跳是192.168.3.2,目标IP是192.168.2.1,但是因为物理连线不存在,所以192.168.1.1不能直接从这条物理连线出去,必须要走R2路由器公网环境。

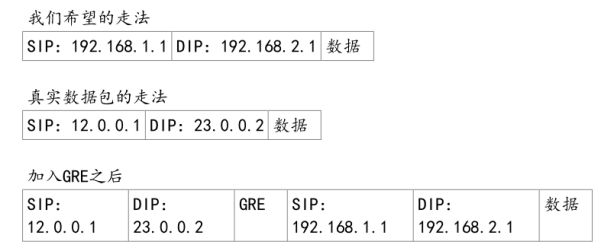

R1在收到192.168.1.1的数据包(SIP:12.0.0.1 DIP:23.0.0.2)解封装后查路由表会发现在内网中它的下一跳是192.168.3.2,但是因为3.2是虚拟的接口,R1就会对192.168.1.1的数据包进行GRE的封装,新的数据包(SIP:12.0.0.1 DIP:23.0.0.2 GRE SIP:192.168.1.1 DIP:192.168.2.1 数据)

R3收到加入GRE后的数据包,首先会解封装,看到SIP12.0.0.1和DIP23.0.0.2后以为这个数据包就是自己的,但是接着解封装会把剩下的数据交给GRE模块处理,这时候R3就知道了这个数据包的真实目的是192.168.1.1路由信息想要和192.168.2.1通讯,就会直接走R1和R3之间建立的虚拟隧道。

隧道技术:在隧道的两端(实际是虚拟出来的一条链路的两个物理接口)通过封装以及解封装技术在公网上建立一条数据通道。使用这个数据通道进行数据传输。

注意:一旦隧道建立成功后,将会把两边的私网融合成一个私网。所以,在一开始分配私网网段的时候,就要考虑,避免网段冲突。(比如说一边的私网IP为192.168.1.X, 则另一边的私网IP就不能是192.168.1.X(比如说一个私网iP网段是192.168.1.0,那么另一边就不能也是192.168.1.0))

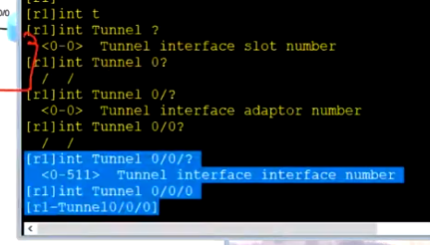

GRE的配置:

1、首先要创建隧道接口

[r1]int Tunnel 0/0/?

<0-511> Tunnel interface interface number

[r1]int Tunnel 0/0/0

[r1-Tunnel0/0/0]

[r3]int Tunnel 0/0/?

<0-511> Tunnel interface interface number

[r3]int Tunnel 0/0/0

[r3-Tunnel0/0/0]

2、隧道接口配置IP地址(两端配置的IP地址要在同一个网段)

[r1-Tunnel0/0/0]ip address 192.168.3.1 24 — 配置的要是个私网地址

[r3-Tunnel0/0/0]ip address 192.168.3.2 24

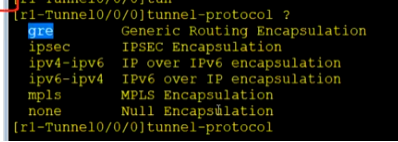

3、定义封装的类型

[r1-Tunnel0/0/0]tunnel-protocol gre—封装类型为gre

[r3-Tunnel0/0/0]tunnel-protocol gre

4、定义封装内容(要走的真实的路径)

[r1-Tunnel0/0/0]source 12.0.0.1–源IP

[r1-Tunnel0/0/0]destination 23.0.0.2–目标IP

[r3-Tunnel0/0/0]source 23.0.0.2

[r3-Tunnel0/0/0]destination 12.0.0.1

5、将r1和r3上配置的私网路由写入到路由表中

这个私网路由是指192.168.1.1/24和192.168.2.1/24

[r1]ip route-static 192.168.2.0 24 192.168.3.2

[r3]ip route-static 192.168.1.0 24 192.168.3.1

下一跳是虚拟的隧道接口

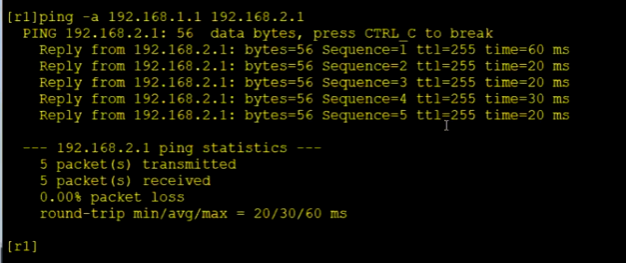

[r1]ping -a 192.168.1.1 192.168.2.1

299

299

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?