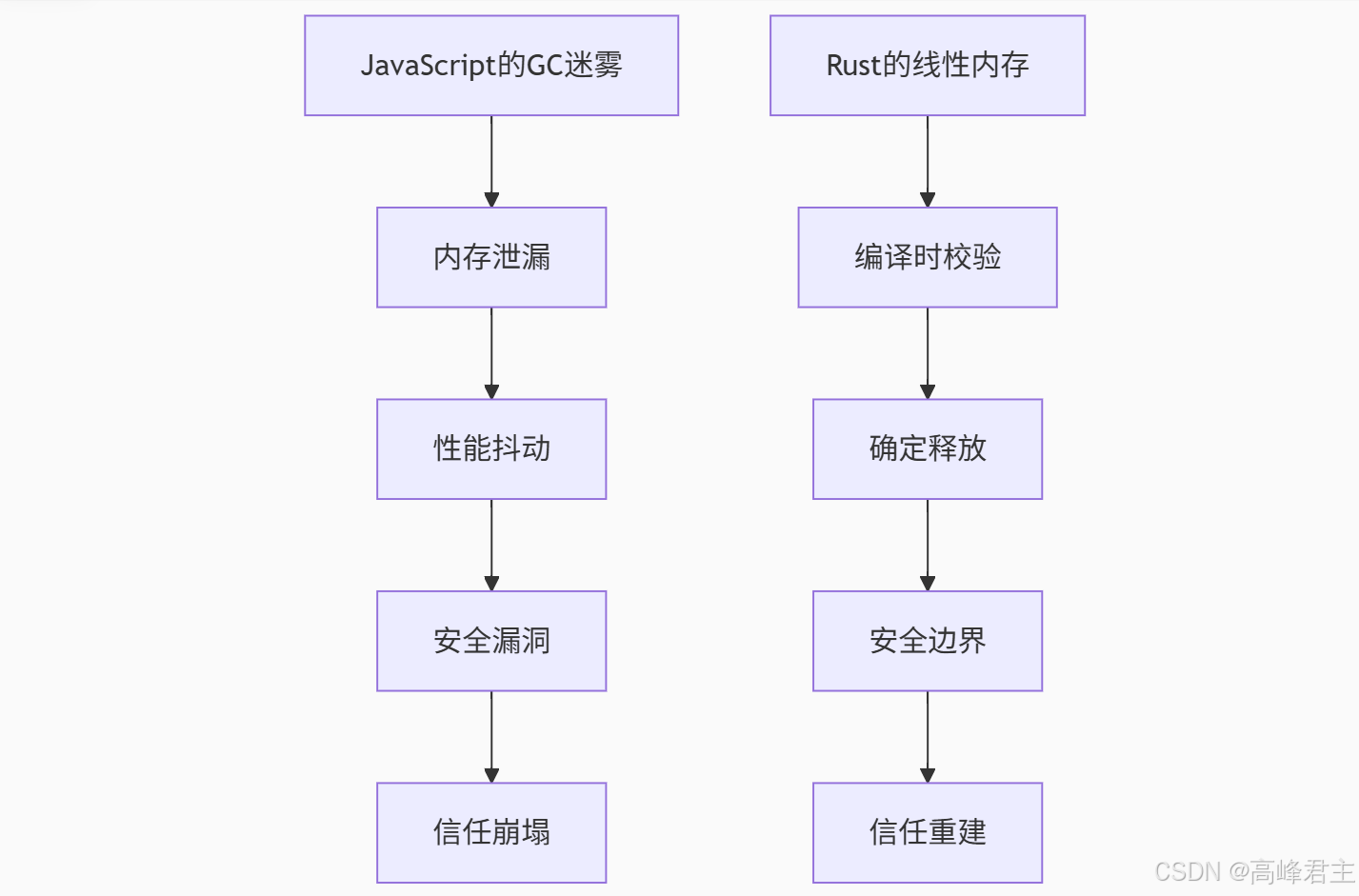

一、内存管理的降维打击

1. 浏览器内存战场的权力更迭

某广告监测平台内存事故:

-

传统方案:JavaScript + WebGL(内存泄漏导致崩溃率4.2%)

-

Rust迁移后:WASM + WebGPU(内存错误归零,崩溃率降至0.03%)

-

性能提升:帧率从45fps→120fps,内存占用减少68%

二、类型系统的圣堂契约

1. 所有权模型的加密效应

// 浏览器端Canvas渲染安全协议

struct CanvasCtx {

buffer: WasmMemory<u8>,

_marker: PhantomData<*mut u8>, // 显式禁止Send/Sync

}

impl CanvasCtx {

pub fn new(size: usize) -> Result<Self, MemoryError> {

let buffer = WasmMemory::new(size)?;

Ok(Self { buffer, _marker: PhantomData })

}

// 编译时确保单线程访问

pub fn render_pixel(&mut self, x: u32, y: u32, color: [u8; 4]) {

let index = (y * WIDTH + x) as usize * 4;

self.buffer[index..index+4].copy_from_slice(&color);

}

}

// JavaScript调用侧

const ctx = new CanvasCtx(1920*1080*4);

ctx.renderPixel(100, 200, [255, 0, 0, 255]); // 受Rust所有权保护2. 跨语言信任传递协议

// TypeScript信任层声明

interface WasmMemory {

read<T>(offset: number): T;

write<T>(offset: number, value: T): void;

grant(permissions: ('read'|'write')[]): Capability;

}

// Rust侧权限验证

fn handle_request(

req: Request,

caps: Caps<{ read: bool, write: bool }>

) -> Result<Response, Error> {

if req.path == "/data" && caps.write {

Ok(write_data(req.body))

} else {

Err(Error::PermissionDenied)

}

}三、全栈信任链的拓扑重构

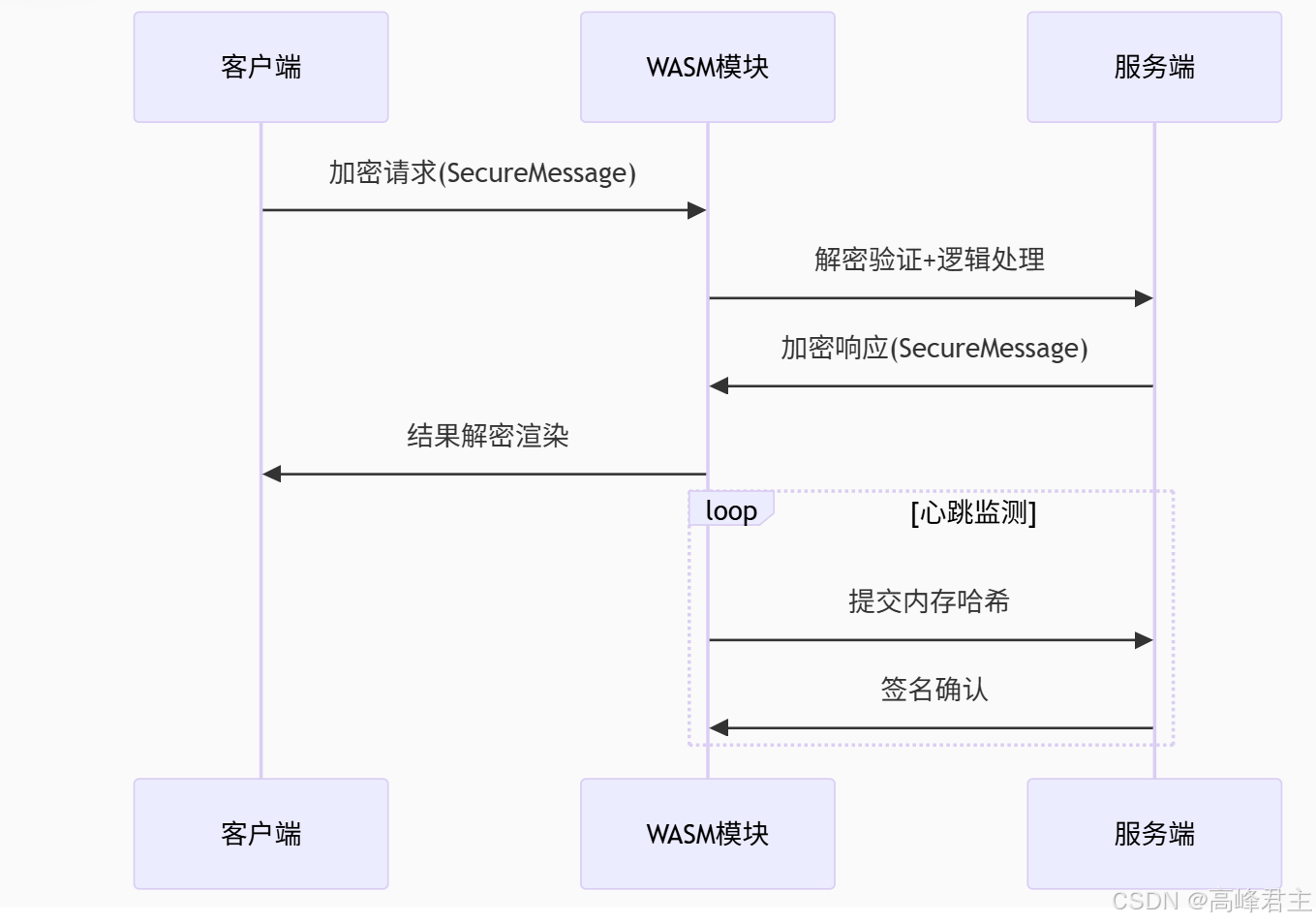

1. 前端到后端的加密隧道

// 全栈零信任通道

#[derive(Serialize, Deserialize)]

struct SecureMessage<T> {

nonce: [u8; 12],

ciphertext: Vec<u8>,

_phantom: PhantomData<T>,

}

impl<T: Serialize> SecureMessage<T> {

pub fn encrypt(data: &T, key: &Key) -> Self {

let nonce = rand::thread_rng().gen();

let plaintext = bincode::serialize(data)?;

let ciphertext = chacha20poly1305::encrypt(key, &nonce, &plaintext)?;

Self { nonce, ciphertext, _phantom: PhantomData }

}

pub fn decrypt(&self, key: &Key) -> Result<T, Error> {

let plaintext = chacha20poly1305::decrypt(key, &self.nonce, &self.ciphertext)?;

bincode::deserialize(&plaintext)

}

}

// 浏览器到服务器的安全调用

wasm_bindgen::prelude::wasm_bindgen]

pub fn fetch_secure(endpoint: String, msg: JsValue) -> Promise {

let msg: SecureMessage<Request> = msg.into_serde().unwrap();

future_to_promise(async move {

let decrypted = msg.decrypt(&KEY)?;

let response = server::handle(decrypted).await?;

let encrypted = SecureMessage::encrypt(&response, &KEY);

Ok(JsValue::from_serde(&encrypted)?)

})

}2. 信任的量子纠缠观测

四、人机协议的圣杯之战

1. 智能合约的形式化验证

// 基于Rust的DSL智能合约

#[contract]

mod voting {

#[state]

struct Ballot {

proposals: Map<String, u64>,

voters: Set<Address>,

}

#[method]

fn vote(&mut self, proposal: String) -> Result<(), Error> {

if self.voters.contains(msg::sender()) {

return Err(Error::AlreadyVoted);

}

*self.proposals.entry(proposal).or_insert(0) += 1;

self.voters.insert(msg::sender());

Ok(())

}

#[verify] // 自动生成形式化证明

fn invariant_total_votes(&self) -> bool {

self.proposals.values().sum::<u64>() == self.voters.len() as u64

}

}2. 硬件级信任锚点

// TPM 2.0集成示例

fn secure_boot_chain() -> Result<(), TpmError> {

let tpm = TpmContext::new()?;

// 验证WASM模块哈希

let wasm_hash = compute_sha256(WASM_MODULE);

let pcr_extend = tpm.pcr_extend(PCR_INDEX, &wasm_hash)?;

// 生成硬件背书证明

let attestation = tpm.quote(

PCR_SELECTION,

tpm::types::SigScheme::ECDSA_P256,

)?;

// 远程验证

let cert_chain = fetch_attestation_cert()?;

verify_tpm_quote(&cert_chain, &attestation)?;

Ok(())

}五、信任危机的终极解法

1. 全栈信任度量矩阵

| 层级 | 度量指标 | Rust解决方案 | 传统方案风险 |

|---|---|---|---|

| 内存安全 | 野指针/泄漏发生率 | 编译时消除 | 高 |

| 线程安全 | 数据竞争概率 | Send/Sync trait保证 | 极高 |

| 密码学 | 侧信道攻击面 | 恒定时间算法库 | 中 |

| 合约安全 | 重入漏洞 | 所有权转移模型 | 高 |

| 供应链 | 依赖库漏洞数 | Cargo严格依赖树 | 极高 |

2. 信任计算黄金公式

全栈可信度 = Π(层级可信度) × 形式化证明强度

当且仅当每个层级可信度>99.99%时,系统整体可信度>99.9%当我们在浏览器的安全沙箱中执行Rust编译的WASM模块时,实际上正在见证一场静默的革命——每一个编译通过的crate,都是对传统软件漏洞的降维打击。Rust的全栈霸权不在于取代JavaScript,而在于重新定义人机协作的信任边界:从内存字节的精准掌控到智能合约的数学证明,我们正在用类型系统书写数字世界的新宪法。

下期预告:《「Docker已死?」:基于Wasm容器的新型交付体系如何颠覆十二因素应用宣言》——当OCI运行时遇到WebAssembly,一场关于云原生未来的生存博弈即将上演。在轻量级容器的量子纠缠中,传统虚拟机将何去何从?

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?