1.摘要

主要介绍了远程暴力破解。远程暴力破解主要介绍了 NTscan针对445端口进行爆破

2. 远程暴力破解

2.1 NTscan针对445端口进行爆破

-NTscan只有在靶机开放了445端口的情况下才能使用,配合密码字典工具使用最佳.

2.2准备环境

以winxp为客户机,win2003为服务器,由winxp爆破win2003。

(1)将win2003和win10桥接到同一个局域网中。将win2003的网络适配器连接到vmnet2;将winxp的网络适配器连接到vmnet2。

(2)配置静态IP地址。给win2003配置IP10.1.1.2,winxp配置静态IP10.1.1.1。在客户机winxp上ping 10.1.1.2,可以ping通后。 2.1 NTscan针对445端口进行爆破

2.3开始暴力破解

工具: NTScan

字典文件:NT_user.dic 密码文件:NT_pass.dic

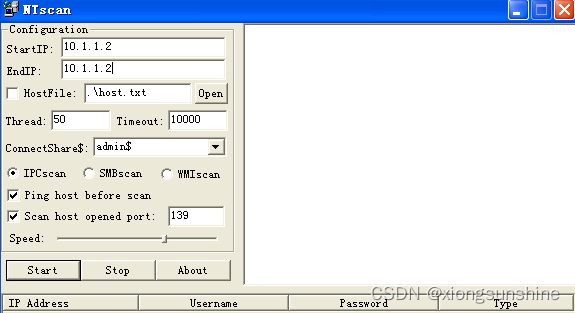

打开NTscan,在StartIP这一栏填写要破解的目的IP地址(这里是win2003的10.1.1.2)。

Speed不要太快,保持默认或者比默认低些就可,不然可能会漏掉一些暴力破解的密码。

暴力破解是否能够破解这条密码,全靠字典文件:NT_user.dic的内容是否完整,假设你的这个文件足够完整,包含这个世界的所以密码,那就肯定能破解成功。所以配合密码字典工具来完善密码库。

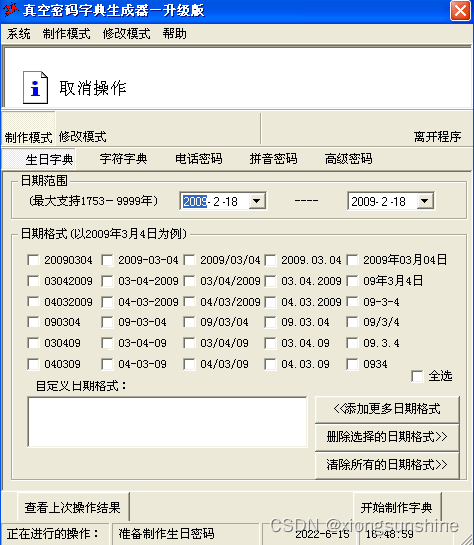

配合工具:真空密码字典生成器

生成字典后把生成后的文件放到NTscan目录下

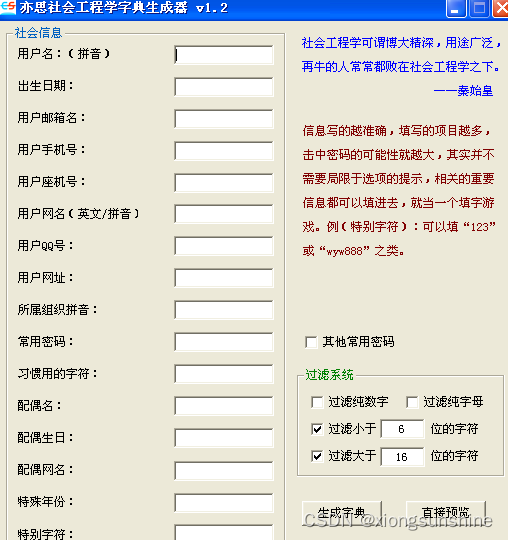

或者使用这个生成密码的工具:社会工程学

输入对方的信息后生成密码字典

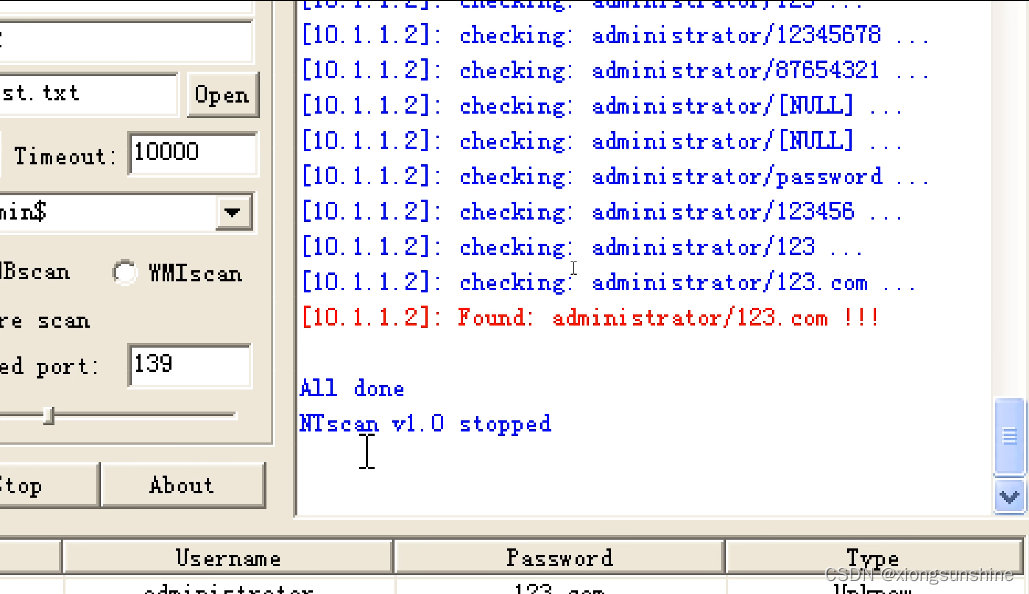

有了新丰富后的密码字典后用NTscan扫描:

最后暴力破解成功!

691

691

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?