漏洞描述

在1.43之前的CPUID CPU-Z中,存在任意内存写入操作,直接导致特权提升,因为在本地计算机上运行的任何程序(在CPU-Z运行时)都可以向内核模式驱动程序发出ioctl 0x9C402430调用(例如,版本1.41的cpuz141_x64.sys)。实际上在复现过程中发现配合ioctl 0x9C402420 ,不仅可以特权提升,还可以任意内核代码执行,可以修改系统所有重要数据结构,绕过Windows的强制驱动签名,严重影响系统安全性。

漏洞形成

复现环境为win 7 x64

![]()

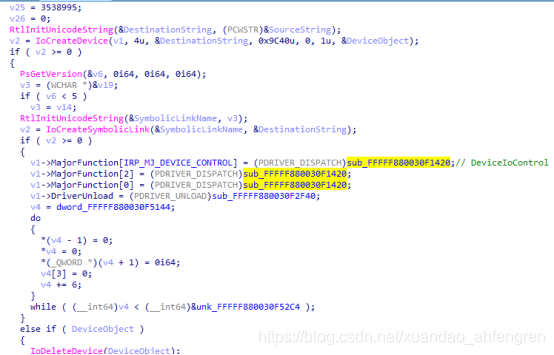

本次复现在cpu-z_1.63-64中的cpuz136_x64.sys驱动上进行。

找到IRP分发函数,同IRP_MJ_CREATE与IRP_MJ_CLOSE一个函数,且没有对调用者的权限进行检查,没有对参数进行任何合法性校验

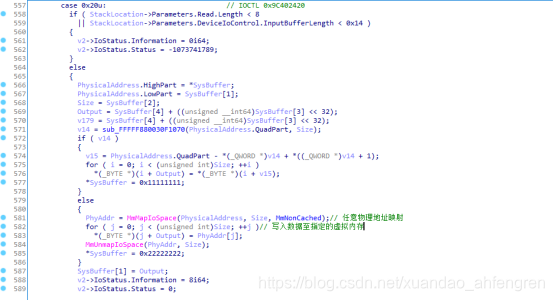

在0x9C402420 中存在任意物理地址写入任意虚拟地址

在0x9C402430 中存在向任意物理地址中写入4字节自定义数据

结合0x9C402430 向一个安全的物理地址空间写入数据,随后调用0x9C402420 将数据写入到内核地址的任意处完成任意内核地址读写。

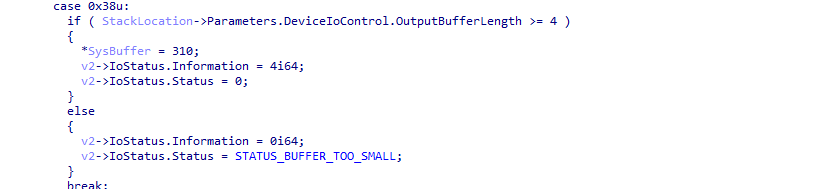

Hook 0x9C402438作为激活点,随后调用0x9C402438进行任意代码执行

1)随后通过向当前进程或者其他进程的token对象权限值写入系统权限值完成提权。

2)可通过手工修改内存页映射规则使得CPU-Z的驱动内存空间可写,随后写入shellcode完成执行任意内核代码。

漏洞复现

复现采用提权并向内核写入<读取cr0 寄存器的shellcode>作为验证。

本文详细介绍了CPU-Z驱动程序中的CVE-2017-15303漏洞,该漏洞允许本地任意内存写入,从而导致特权提升和任意内核代码执行。复现环境为Win 7 x64,利用ioctl 0x9C402420和0x9C402430,可以修改系统重要数据结构,绕过驱动签名。漏洞复现包括提权并执行读取cr0寄存器的shellcode作为验证。

本文详细介绍了CPU-Z驱动程序中的CVE-2017-15303漏洞,该漏洞允许本地任意内存写入,从而导致特权提升和任意内核代码执行。复现环境为Win 7 x64,利用ioctl 0x9C402420和0x9C402430,可以修改系统重要数据结构,绕过驱动签名。漏洞复现包括提权并执行读取cr0寄存器的shellcode作为验证。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

286

286

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?