这周没啥事,就去Bugku平台里做了几道CTF题,这里做个记录,以免以后忘记。

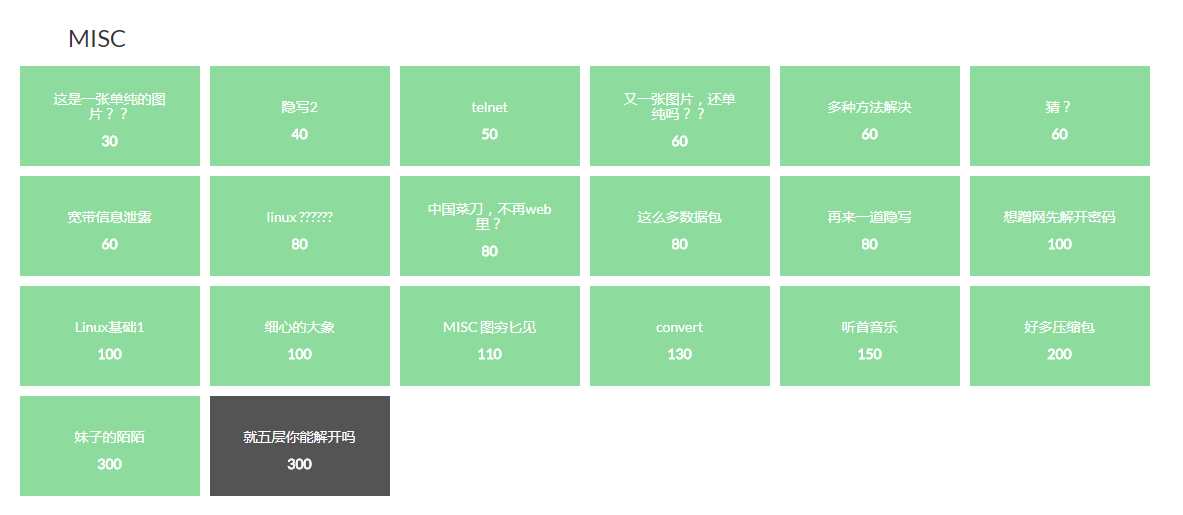

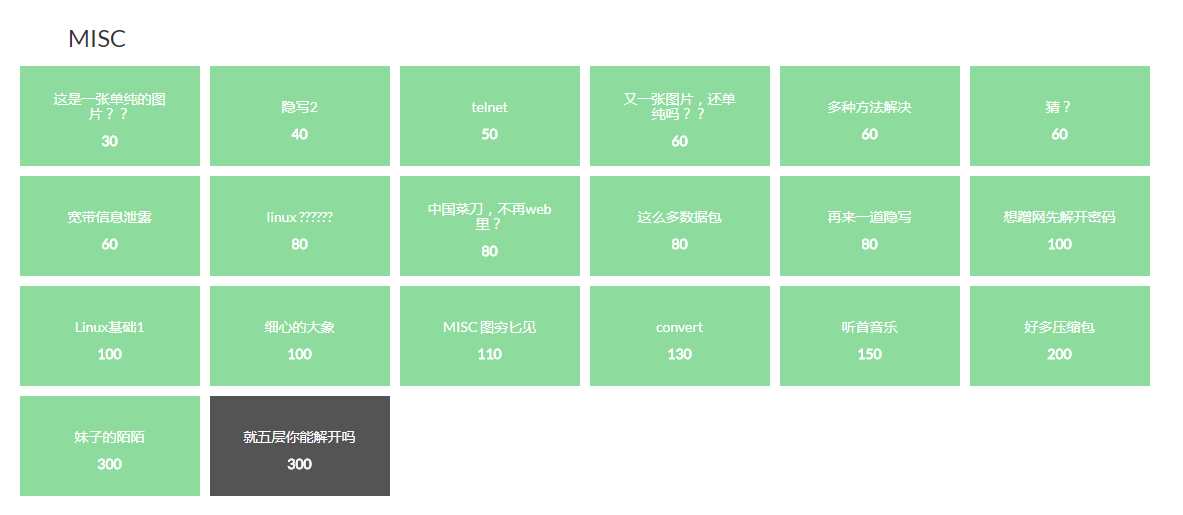

附上MISC的主要完成题目,就差最后一道题目AK,最后一道好难(org):

第一题: 这是一张单纯的图片??

这一题是一道非常简单的题目:

1.直接通过网址下载图片到本地,打开图片,发现就是一张图片:

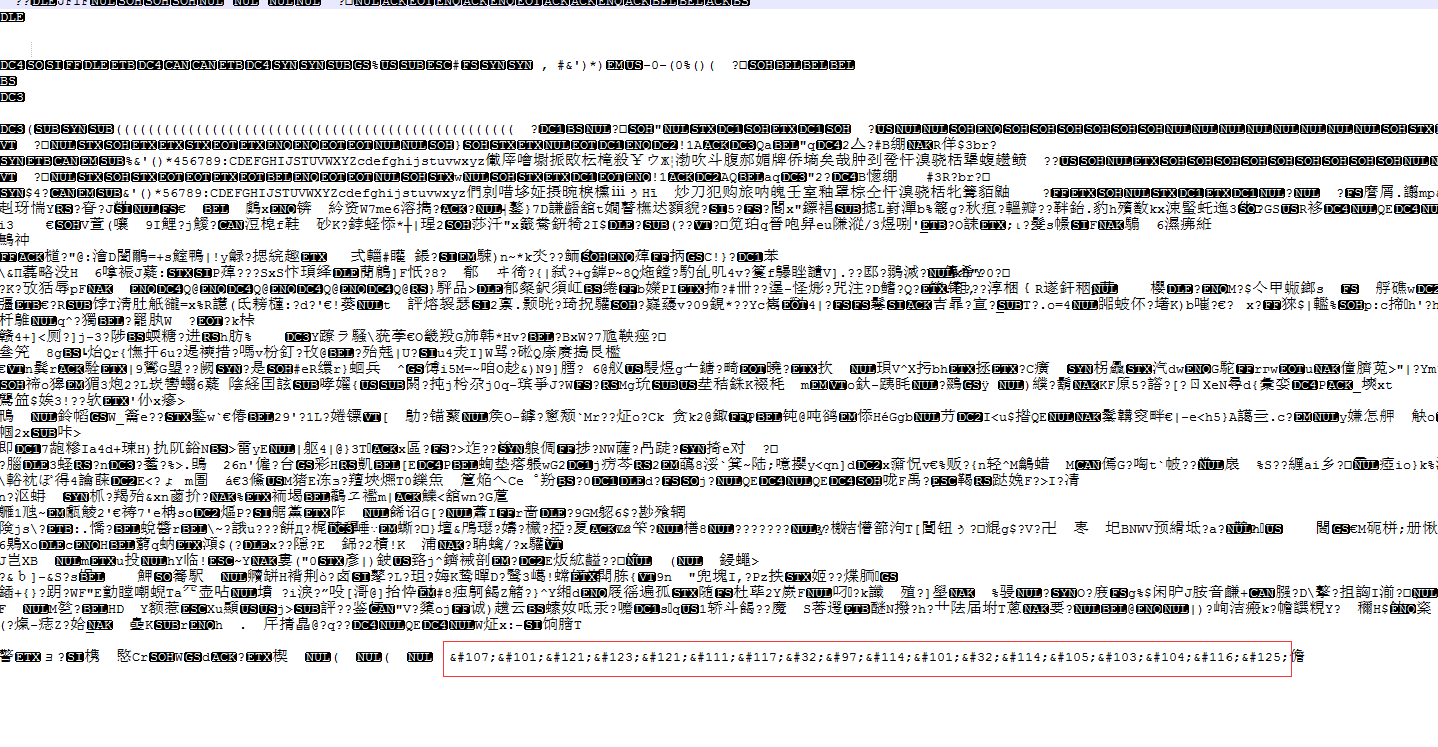

2.直接打开图片发现一切都很正常,但是我们通过notepad++打开查看源代码后就可以看到一串ASCII码的字符串:

3.拷贝字符串,粘贴到google中,google直接翻译了字符串,得到flag:

本文记录了作者在BugKu平台完成的CTF MISC部分的题目,包括图片隐藏信息、隐写术、网络嗅探等挑战。通过解析图片源代码、修改图片十六进制数据、Wireshark抓包等方式,成功解密获取flag。

本文记录了作者在BugKu平台完成的CTF MISC部分的题目,包括图片隐藏信息、隐写术、网络嗅探等挑战。通过解析图片源代码、修改图片十六进制数据、Wireshark抓包等方式,成功解密获取flag。

这周没啥事,就去Bugku平台里做了几道CTF题,这里做个记录,以免以后忘记。

附上MISC的主要完成题目,就差最后一道题目AK,最后一道好难(org):

这一题是一道非常简单的题目:

1.直接通过网址下载图片到本地,打开图片,发现就是一张图片:

2.直接打开图片发现一切都很正常,但是我们通过notepad++打开查看源代码后就可以看到一串ASCII码的字符串:

3.拷贝字符串,粘贴到google中,google直接翻译了字符串,得到flag:

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?