cookie session

http —— 无状态的(两次请求之间服务器无法识别是否同一个人)

cookie: 在浏览器(客户端)保存一些数据,每次向服务器发起请求的时候都会带过来

*保存在客户端的东西,是不安全的,大小是有限(4kb)

session: 保存数据用,功能上跟cookie没有区别。

*保存在服务端(安全级别跟数据库差不多),安全,不限制大小。

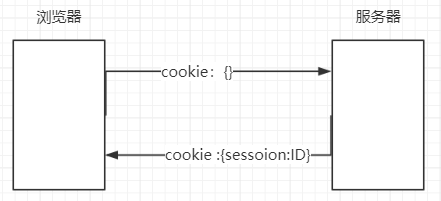

session原理: 基于cookie实现的

cookie当中保存一个sessionID,服务器利用sessionID文件读取写入

隐患:session劫持

缓解:更换session cookie加密

cookie:

添加–cookie response.cookie:

//res.cookie('name','value',{path:'路径',maxAge:时长(毫秒),signed:签名(true)});

server.use('/',function(req,res){

res.cookie('user','123',{path:'/aaa',maxAge:30*24*60*60*1000});

});

读取–cookie-parser

- 父级可以访问同级目录下子级的cookie

server.use(cookieParser());

server.use('/',function(req,res){

console.log(req.cookies);

res.cookie('user','123',{path:'/aaa',maxAge:30*24*60*60*1000});

});

- cookie签名–cookieParser(secretKey), res.secret,{signed:true}

server.use(cookieParser('secret'));

server.use('/',function(req,res){

res.secret="fjnhvindsjh";//任意字符串

res.cookie('user','abc',{signed:true});

//s%3Aabc.mUba1OAOkT%2FIvo5dP34RCkqegy%2BD%2BwnDRShdeGONig4(仍然可以看到加密前的数据,杜绝修改)

console.log(req.signedCookies)//签名之后的cookie

});

- cookie加密–cookieEncrypter(secretKey)

删除cookie–clearCookie

res.clearCookie(名字);

1.cookie空间非常小–省着用精打细算

2.安全性非常差–校验cookie是否被篡改过

session

读取–cookie-session

const cookieSession = require('cookie-session');

server.use(cookieSession({

keys:['aaa','bbb','ccc']//添加密匙

}));

server.use('/',function(req,res){

console.log(req.session);

res.send('ok');

});

3067

3067

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?