一、点击劫持是什么?

点击劫持,也称为UI覆盖攻击 。通过引诱、诱惑用户点击到用户想去的网站(其实这个网站是攻击者做的),用iframe嵌套(或者其他技术均可,反正能够隐藏自己写的恶意链接或者网站)用户想看的网站,将自己的恶意链接隐藏,在使用技术手段将自己隐藏的网站覆盖在嵌套的iframe目标网站上(可以通过z-index设置),然后用户点击网站内容时,感觉是点击正常的目标网站,但是点击的是黑客隐藏的网站链接。

二、攻击原理

1.黑客创建一个网页利用iframe包含目标网站,隐藏自己的攻击网站,引诱用户点击特定链接或者按钮。用户感觉是点击了目标网站的按钮或者链接,实际上点击的是黑客网站的按钮或者链接。

2、用户不知情的情况下点击按钮,进行危险操作

三、如何防护

使用HTTP响应头-X-Frame-Options。

可选值:

DENY: 拒绝任何freme页面

SAMEORIGIN: frame页面地址只能为同源域名下面

ALLOW-FORM origin:y允许frame加载的页面地址

如果我们是用nginx做集群或负载均衡一般都是配置在nginx,要不然还得一个服务器一个服务器的配置,配置如下:

add_header X-Frame-Options: SAMEORIGIN;

在tomcat/conf/web.xml中配置,这个配置在tomcat/conf/web.xml中有,去掉注释就行。

<filter-mapping>

<filter-name>httpHeaderSecurity</filter-name>

<url-pattern>/*</url-pattern>

<dispatcher>REQUEST</dispatcher>

</filter-mapping>

<filter>

<filter-name>httpHeaderSecurity</filter-name>

<filter-class>org.apache.catalina.filters.HttpHeaderSecurityFilter</filter-class>

<init-param>

<param-name>antiClickJackingOption</param-name>

<param-value>SAMEORIGIN</param-value>

</init-param>

<async-supported>true</async-supported>

</filter>

或则也可以在resport对象中设置影响头,不过这个方式很麻烦,需要每个页面都配置一次。

resport.addHeader("-X-Frame-Options", "SAMEORIGIN");

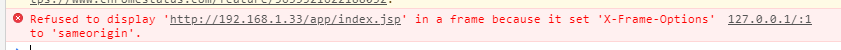

当我们设置了这个响应头之后,再跨域的情况下使用iframe加载网站:

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?