1.认识IDA Pro

交互式反汇编器专业版(Interactive Disassembler Professional),人们常称其为IDA Pro,或简称为IDA。是目前最棒的一个静态反编译软件,为众多0day世界的成员和ShellCode安全分析人士不可缺少的利器!

2.Crackme基础分析

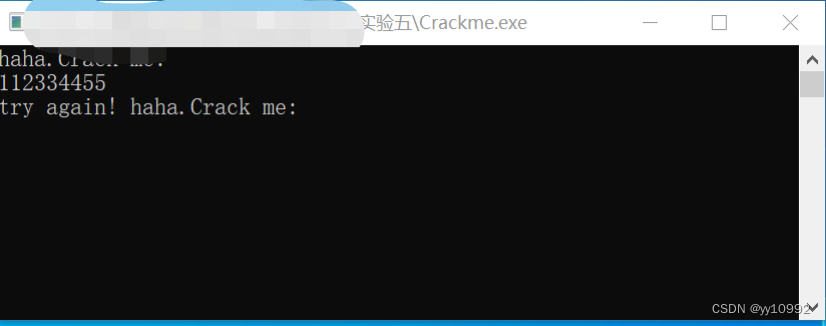

1)双击运行恶意代码Crackme.exe,提示语句为haha.Crack me,任意输入数据,提示语句为:try again! haha.Crack me

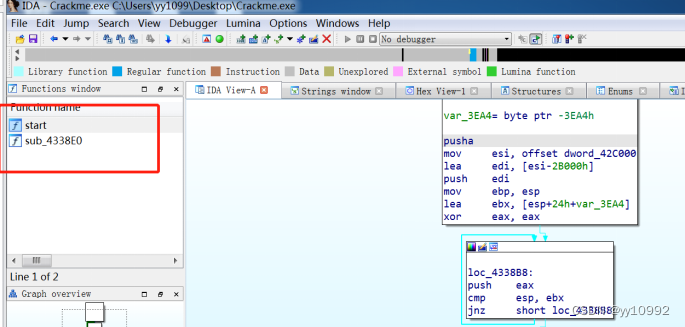

2)使用IDA pro打开恶意代码Crackme.exe。发现只有2个函数,导入函数很少,由此怀疑恶意代码被加壳了。

3)使用查壳工具PEID,查看恶意代码Crackme.exe添加了( UPX )壳

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

961

961

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?