源代码:

<div id="xssd_main">

<script>

function domxss(){

var str = window.location.search;

var txss = decodeURIComponent(str.split("text=")[1]);

var xss = txss.replace(/\+/g,' ');

// alert(xss);

document.getElementById("dom").innerHTML = "<a href='"+xss+"'>就让往事都随风,都随风吧</a>";

}

//试试:'><img src="#" onmouseover="alert('xss')">

//试试:' onclick="alert('xss')">,闭合掉就行

</script>

<!--<a href="" onclick=('xss')>-->

<form method="get">

<input id="text" name="text" type="text" value="" />

<input id="submit" type="submit" value="请说出你的伤心往事"/>

</form>

<div id="dom"></div>

</div>

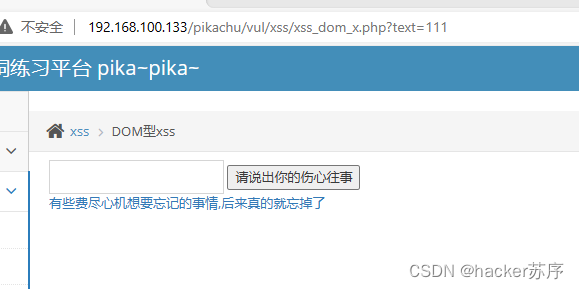

这一关和上一关是一样的,唯一的区别是

<form method="get">

get输入的值会在url上显示出来。

这里就不多说了,大家可以看上一关的攻略。

本文详细描述了一段JavaScript代码,展示了如何通过跨站脚本(XSS)利用用户输入在源代码中执行恶意代码,涉及GET请求中的参数显示和DOM操作。提醒了开发者对输入验证和安全性的重视。

本文详细描述了一段JavaScript代码,展示了如何通过跨站脚本(XSS)利用用户输入在源代码中执行恶意代码,涉及GET请求中的参数显示和DOM操作。提醒了开发者对输入验证和安全性的重视。

281

281

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?