创作不易,记得点个赞哦

目录

1.DHCP Snooping原理

- DHCP Snooping是一种DHCP安全特性,通过截获DHCP Client和DHCP Relay之间的DHCP报文并进行分析处理,可以过滤不信任的DHCP报文并建立和维护一个DHCP Snooping绑定表(untrust)。

- DHCP Snooping通过对这个绑定表的维护,建立一道在DHCP Client和DHCP Server之间的防火墙

- DHCP Snooping可以解决设备应用DHCP时遇到的DHCP DOS(Denial of Service)攻击、DHCP Server仿冒攻击、DHCP仿冒续租报文攻击等问题。

DHCP Snooping关键技术

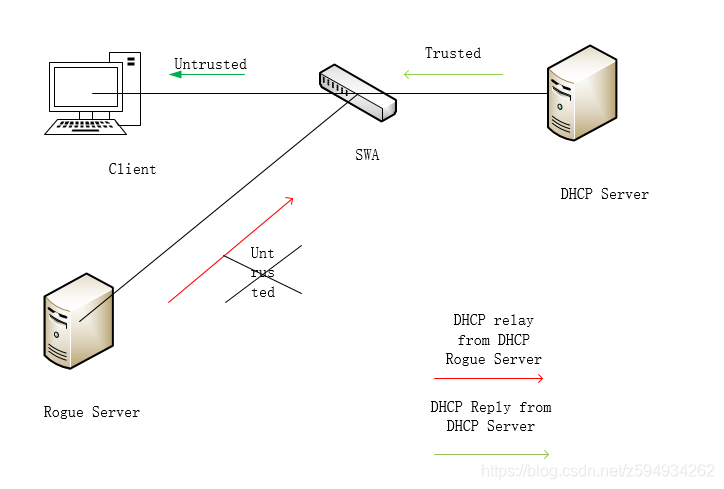

- 信任/非信任端口:一般通向DHCP服务器(运营商网络内部)的端口设成“信任(Trusted)”,其它端口(连接运营商网络外部的端口)都设为“不信任(Untrusted)”

- 绑定表:建立MAC+IP+VLAN+Port的绑定关系

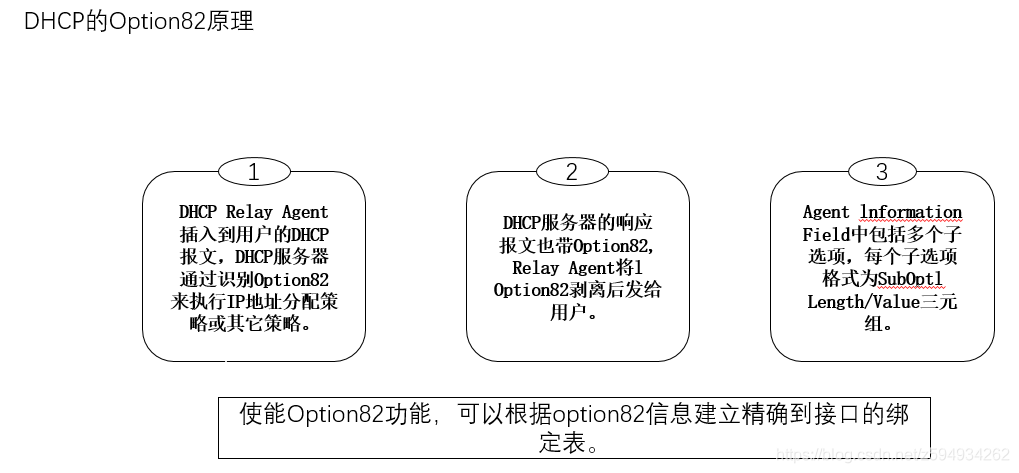

- Option82:是DHCP协议报文中选项部分之中的一项,用于记录报文入端口类型,端口号,VLAN信息以及桥MAC地址,是生成绑定表的重要部分。

option82原理

2. DHCP仿冒者攻击

DHCP仿冒者通过率先向客户端发送一个Offer回送报文,客户端就认为仿冒者是真正的DHCP服务器,将仿冒者的IP地址作为它自己的网关。仿冒者在接收到客户端发送过来的报文后,将该报文转发给真正的DHCP服务器,客户端就以为自己在和真正的DHCP服务器进行通信,而仿冒者也获得了报文。

2.1 DHCP仿冒者攻击解决办法

一般把通向DHCP Server的接口(连接网络内部的网络侧接口)设成Trust饿的状态,其他接口(连接网络外部的用户侧接口)都设为Untrusted状态

2.2 仿冒者攻击实验

实验目的:为实现阻挡DHCP仿冒者攻击

本文深入探讨了华为设备上的DHCP Snooping原理及其在防范DHCP仿冒者攻击中的应用。介绍了静态和动态绑定表的配置,以及如何通过启用DHCP Snooping功能来阻止非法DHCP服务器的报文,确保网络的安全性。

本文深入探讨了华为设备上的DHCP Snooping原理及其在防范DHCP仿冒者攻击中的应用。介绍了静态和动态绑定表的配置,以及如何通过启用DHCP Snooping功能来阻止非法DHCP服务器的报文,确保网络的安全性。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

1820

1820

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?