一、JWT概述

JWT(JSON WEB Token)是一个标准,借助JSON格式数据作为WEB应用请求中的令牌,进行数据的自包含设计,实现各方安全的信息传输,在数据传输过程中还可以对数据进行加密,签名等相关处理。同时JWT也是目前最流行的跨域身份验证解决方案(其官方网址为:https://jwt.io/)。可以非常方便的在分布式系统中实现用户身份认证。

二、JWT使用场景

- Authorization (授权) : 这是使用JWT的最常见场景。一旦用户登录,后续每个请求都将包含JWT,允许用户访问该令牌允许的路由、服务和资源。单点登录是现在广泛使用的JWT的一个特性,因为它的开销很小,并且可以轻松地跨域使用。

- Information Exchange (信息交换) : 对于安全的在各方之间传输信息而言,JSON Web Tokens无疑是一种很好的方式。因为JWT可以被签名,例如,用公钥/私钥对,你可以确定发送人就是它们所说的那个人。另外,由于签名是使用头和有效负载计算的,您还可以验证内容没有被篡改。

三、为什么选择JWT

传统session认证

http是一种无状态的协议,这意味着如果用户向我们的应用提供了用户名,和密码来进行认证。那么,下一次请求时,用户还需要进行一次用户认证才行,因为根据http协议,我们并不知道是哪个用户发出的请求,所以为了让我们的应用能识别是哪个用户发出的请求,我们只能在服务器存储一份用户登录的信息,这份登录信息会在响应时传递给浏览器,告诉其保存为cookie,以便下次请求时发给我们的应用,这样我们的应用就能识别请求来自哪个用户,这就是基于传统的session认证

暴露问题

- 每个用户经过我们的应用认证后,我们的应用都要在服务器做一次记录,以方便用户下次请求的鉴别,通常而已session都是保存在内存中,而随着认证用户的增多,服务器的开销会明显很大

- 用户认证以后,服务器端做认证记录,如果认证的记录被保存在内存中,这意味着用户下次请求还必须要请求在这台服务器上,这样才能拿到授权的资源,这样在分布式的应用上,相应的限制了负载均衡的能力,也限制了应用的扩展能力

- 因为是基于cookie来进行用户识别的,cookie如果被截获,用户很容易受到跨域请求伪造的攻击

- 前后端分离在应用解耦后增加了部署的复杂性,通常用户一次请求要转发多次,如果用session每次携带sessionId到服务器,服务器还要查询用户信息,如果用户过多,这些信息存储在服务器内存中,给服务器增加负担。还有就是CSRF(跨域伪造请求攻击),session是基于cookie进行用户识别的,如果cookie被截获,用户就会很容易受到跨域请求伪造的攻击,还有sessionid就是一个特征值,表达的信息不够丰富,不容易扩展。而且如果你后端是多节点部署,那么就需要实现session共享机制,不方便集群应用

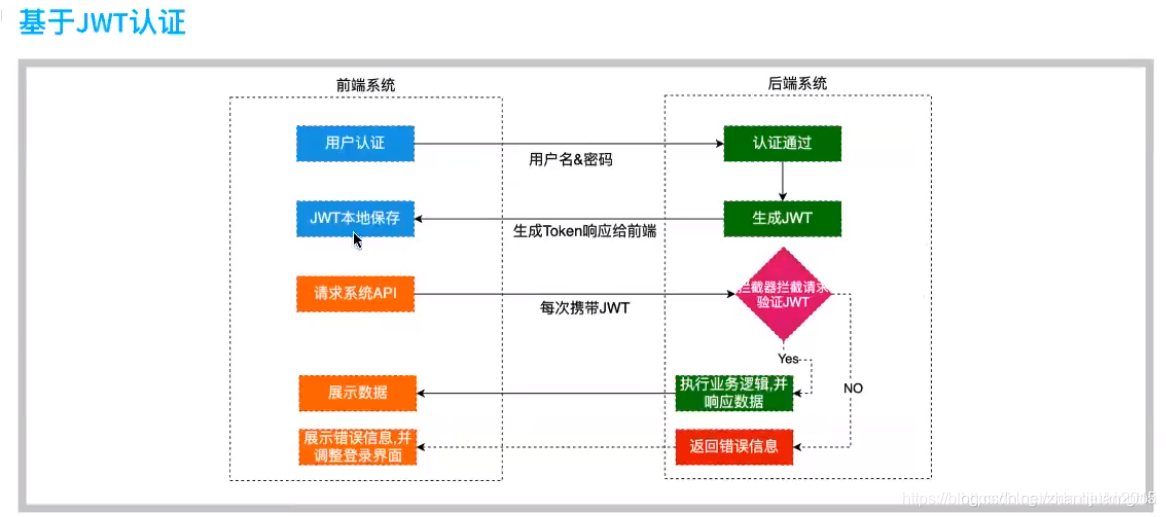

JWT认证流程

- 首先,前端通过Web表单将自己的用户名和密码发送到后端的接口。这一过程- -般是一 个HTTP POST请求。建议的方式是通过SSL加密的传输(https协议) ,从而避免敏感信息被嗅探。

- 后端核对用户名和密码成功后,将用户的id等其他信息作为JWT Payload (负载),将其与头部分别进行Base64编码拼接后签名,形成一个JWT(Token)。形成的JWT就是一个形同11. zzz. xxx的字符串。token head . payload . singurater

- 后端将JWT字符串作为登录成功的返回结果返回给前端。 前端可以将返回的结果保存在localStorage或sessionStorage上, 退出登录时前端删除保存的JWT即可。

- 前端在每次请求时将JWT放入HTTP Header中的Authorization位。 (解决XSS和XSRF问题)

- 后端检查是否存在,如存在验证JWT的有效性。例如,检查签名是否正确;检查Token是否过期;检查Token的接收方是否是自己(可选)

- 验证通过后后端使用JWT中包含的用户信息进行其他逻辑操作,返回相应结果。

JWT优势在哪

- 简洁(Compact):可以通过URL,POST参 数或者在HTTP header发送,因为数据量小,传输速度也很快

- 自包含(Self-contained):负载中包含了所有用户所需要的信息,避免了多次查询数据库

- 因为Token是 以JSON加密的形式保存在客户端的,所以JWT是跨语言的,原则上任何web形式都支持。

- 不需要在服务端保存会话信息,特别适用于分布式微服务。

四、JWT数据结构

JWT通常由三部分构成,分别为Header(头部),Payload(负载),Signature(签名),其格式如下:

xxxxx.yyyyy.zzzzz

实例

eyJhbGciOiJIUzI1NiJ9.eyJwZXJtaXNzaW9ucyI6InN5czpyZXM6Y3JlYXRlIiwiZXhwIjoxNjI3Njk3NTUzLCJpYXQiOjE2Mjc2OTU3NTMsInVzZXJuYW1lIjoiamFjayJ9.NrqjizdECRWwhDEzTxvAcxpF1xOghCrPrpqaRnvobiY

1 Header头部

Header 部分是一个 JSON 对象,描述 JWT 的元数据

{

"alg": "HS256",

"typ": "JWT"

}

alg属性表示签名的算法(algorithm),默认是 HMAC SHA256(简写HS256);typ属性表示这个令牌(token)的类型(type),JWT 令牌统一写为JWT。最后,将这个 JSON 对象使用 Base64URL 算法转成字符串。

2 Payload负载

Payload 部分也是一个 JSON 对象,用来存放实际需要传递的数据。JWT规范中规定了7个官方字段,供选用。

iss (issuer):签发人

exp (expiration time):过期时间

sub (subject):主题

aud (audience):受众

nbf (Not Before):生效时间

iat (Issued At):签发时间

jti (JWT ID):编号

除了官方字段,你还可以在这个部分定义私有字段,例如:

{

"username": "张三",

"age": 10

}

注意:JWT 默认是不加密的,任何人都可以读到,所以不要把秘密信息放在这个部分,这个 JSON 对象也要使用 Base64URL 算法转成字符串。

3 Signature签名

Signature 部分是对前两部分的签名,其目的是防止数据被篡改。

首先,需要指定一个密钥(secret)。这个密钥只有服务器才知道,不能泄露给用户。然后,使用 Header 里面指定的签名算法(默认是 HMAC SHA256),按照下面的公式产生签名。

HMACSHA256(

base64UrlEncode(header) + "." +

base64UrlEncode(payload),

secret)

算出签名以后,把 Header、Payload、Signature 三个部分拼成一个字符串,每个部分之间用"点"(.)分隔,就可以返回给用户。

五、JWT快速入门

1 创建springboot项目

这步骤不请求查百度吧

2 添加依赖

pom.xml添加依赖

<dependencies>

<dependency>

<groupId>org.springframework.boot</groupId>

<artifactId>spring-boot-starter-web</artifactId>

</dependency>

<dependency>

<groupId>org.springframework.boot</groupId>

<artifactId>spring-boot-starter-test</artifactId>

<scope>test</scope>

</dependency>

<!--添加jwt依赖-->

<dependency>

<groupId>io.jsonwebtoken</groupId>

<artifactId>jjwt</artifactId>

<version>0.9.1</version>

</dependency>

</dependencies>

3 创建和解析token

编写单元测试类,实现token对象的创建和解析

public class jwtTests {

private String secret = "ABCDEFGHIJKLMNOPQ";

/**

* 测试创建和解析token的过程

*/

@Test

void testCreateAndParseToken() {

//1.创建一个token(包含3部分:头信息,负载信息,签名信息)

//1.1获取登录认证信息(用户名,权限)

Map<String, Object> map = new HashMap<>();

map.put("username", "jack");

map.put("permissions", "sys:res:create");

//1.2基于JWT规范 创建token对象(令牌-通票ticket)

String token = Jwts.builder()

//自定义负载信息(存储登录用户信息)

.setClaims(map)

//失效时间(标准负载信息)

.setExpiration(getExpirationTime())

//签发时间

.setIssuedAt(new Date())

//签名加密算法以及密钥盐

.signWith(SignatureAlgorithm.HS256, secret)

//生成token

.compact();

System.out.println(token);

//2.解析token内容

Claims body = Jwts.parser()//获取解析器对象

//设置解析时需要的密钥

.setSigningKey(secret)

//获取token中的负载

.parseClaimsJws(token)

//获取具体负载内容

.getBody();

System.out.println(body);

}

private Date getExpirationTime() {

//java中日历对象,对此对象可以对日期进行加减运算

Calendar calendar = Calendar.getInstance();

//在当前时间的基础上加30分组

calendar.add(Calendar.MINUTE, 30);

//创建Date对象,让此对象作为令牌的失效时间

Date expirationTime = calendar.getTime();

return expirationTime;

}

}

4 创建JWT工具类

为了简化JWT在项目中的应用,我们通常会构建一个工具类,对token的创建和解析进行封装

package com.zhanlijuan.util;

import io.jsonwebtoken.Claims;

import io.jsonwebtoken.Jwts;

import io.jsonwebtoken.SignatureAlgorithm;

import java.util.Date;

import java.util.Map;

/**

* 创建和解析token的工具类

*/

public class JwtUtils {

/**

* 密钥

*/

private static String secret = "ABCDEFGHIJKLMNOPQ";

/**

* 过期时间

*/

private static Date expirationTime = new Date(System.currentTimeMillis() + 30 * 60 * 1000);

/**

* 为指定用户基于负载和算法创建token信息

*/

public static String gengratorToken(Map<String, Object> map) {

return Jwts.builder()

//设置自定义负载信息(存储用户的认证和授权信息)

.setClaims(map)//map中存储着用户的认证和授权信息

//设置令牌有效市场

.setExpiration(expirationTime)

.setIssuedAt(new Date())

//设置签名的加密密钥和算法

.signWith(SignatureAlgorithm.HS256, secret)

.compact()//签约,创建token

;

}

/**

* 解析token获取claim数据

*/

public static Claims getClaimsFromToken(String token) {

return Jwts.parser().setSigningKey(secret).parseClaimsJws(token).getBody();

}

/**

* 判定token是否失效,已过期返回true,未过期返回false

*/

public static Boolean isTokenExpired(String token) {

return getClaimsFromToken(token).getExpiration().before(new Date());

}

}

六、JWT项目应用demo

1 认证服务

定义AuthController用于处理登录认证业务

@RestController

public class AuthController {

@RequestMapping("login")

public Map<String, Object> doLogin(String username, String password) {

Map<String, Object> map = new HashMap<>();

if ("jack".equals(username) && "123456".equals(password)) {

map.put("state", HttpServletResponse.SC_OK);

map.put("message", "login ok");

//负载信息

Map<String, Object> claims = new HashMap<>();

claims.put("username", username);

//认证成功,生成令牌

map.put("token", JwtUtils.gengratorToken(claims));

} else {

map.put("state", HttpServletResponse.SC_INTERNAL_SERVER_ERROR);

map.put("message", "login failure");

}

return map;

}

}

2 资源服务

定义一个资源服务ResourceController对象,登录成功以后可以访问此对象中的方法

@RestController

public class ResourceController {

@RequestMapping("retrieve")

public String doRetrieve() {

//检查用户有没有登录

//执行业务查询操作,但在执行此操作之前要检查用户有没有登录

return "do retrieve resource ok";

}

@RequestMapping("update")

public String update() {

//检查用户有没有登录

//执行业务查询操作,但在执行此操作之前要检查用户有没有登录

return "do update resource ok";

}

}

3 TokenInterceptor 拦截器及配置

假如在每个方法中都去校验用户身份的合法性,代码冗余会比较大,我们可以写一个Spring MVC 拦截器,

在拦截器中进行用户身份检测

/**

* 令牌(token:ticker-通票)拦截器

* 其中HandlerInterceptor为spring mvc中的拦截器,可以在controller方法执行之前之后执行一些动作

* Handler 处理器(Spring MVC中将@RestController描述的类看成是处理器)

*/

public class TokenInterceptor implements HandlerInterceptor {

/**

* preHandle在目标Controller方法执行之前执行

* @param handler 目标Controller对象

*/

@Override

public boolean preHandle(HttpServletRequest request, HttpServletResponse response, Object handler) throws Exception {

String token = request.getHeader("token");

//判断请求中是否有令牌

if (!StringUtils.hasLength(token)) throw new RuntimeException("pleanse login");

//判断令牌是否已过期

if (JwtUtils.isTokenExpired(token)) throw new RuntimeException("login timeout");

return true;//true表示放行,false表示拦截到请求以后,不再继续传递

}

}

拦截器编写好以后,需要将拦截器添加到spring mvc执行链中并设置要拦截的请求,可通过配置类完成这个过程

/**

* 定义Spring MVC配置类

*/

@Configuration

public class SpringWebConfig implements WebMvcConfigurer {

/**

* 将拦截器添加到Spring MVC的执行链中

*

* @param registry 此对象提供了一个lsit集合,可以将拦截器添加到集合中

*/

@Override

public void addInterceptors(InterceptorRegistry registry) {

registry.addInterceptor(new TokenInterceptor())

//配置要拦截的url

.addPathPatterns("/retrieve", "/update");

}

}

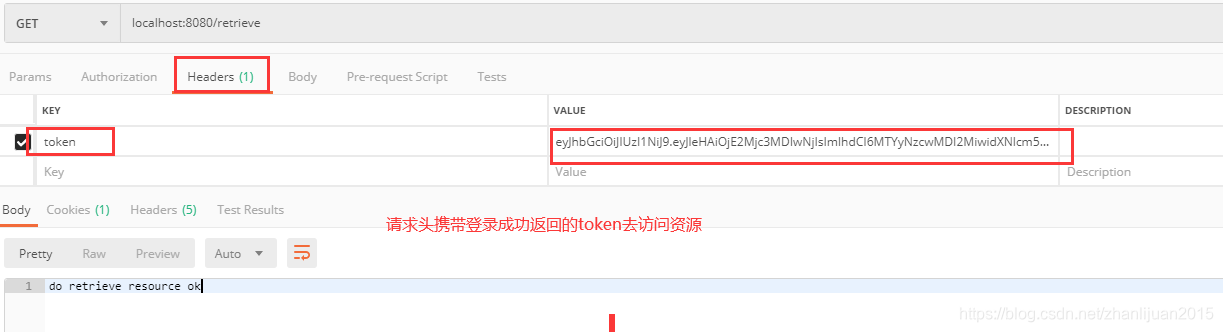

4 Postman访问测试

- 登录认证测试

- 进行资源访问测试

1706

1706

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?