telnet

是什么

- telnet是一个命令行工具,基于TCP协议远程登录主机

- 我们可以使用它来模拟浏览器的行为,连接服务器之后手动发送HTTP请求,把浏览器的干扰也彻底排除,能够从最原始的层面去研究HTTP协议

通过xshell使用telnet

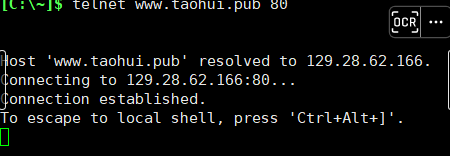

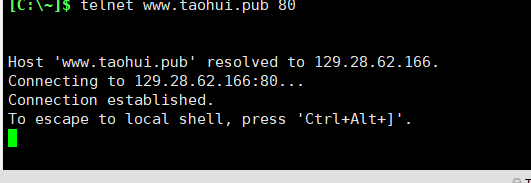

1、 输入telnet www.taohui.pub 80

可以看到连接已经建立了

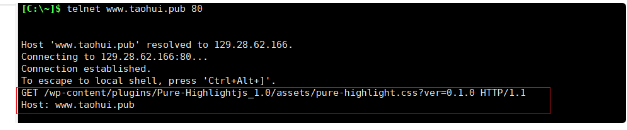

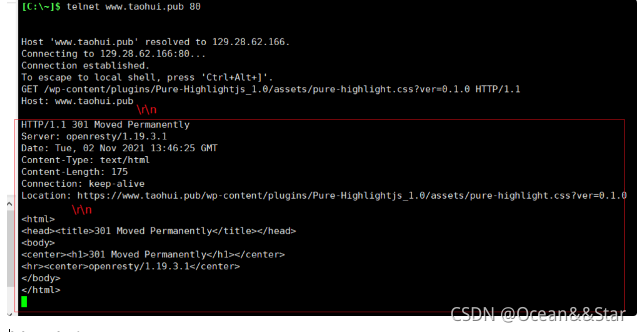

2、将如下黏贴到输入中

GET /wp-content/plugins/Pure-Highlightjs_1.0/assets/pure-highlight.css?ver=0.1.0 HTTP/1.1

Host: www.taohui.pub

然后在按下一个回车,就可以看到响应了

wireshark下载

-

Wireshark是著名的网络抓包工具,能够截获在 TCP/IP 协议栈中传输的所有流量,并按协议类型、地址、端口等任意过滤,功能非常强大,是学习网络协议的必备工具。

-

它就像是网络世界里的一台“高速摄像机”,把只在一瞬间发生的网络传输过程如实地“拍摄”下来,事后再“慢速回放”,让我们能够静下心来仔细地分析那一瞬到底发生了什么。

注:除了Wireshark,还有一个专门抓HTTP包的fiddler

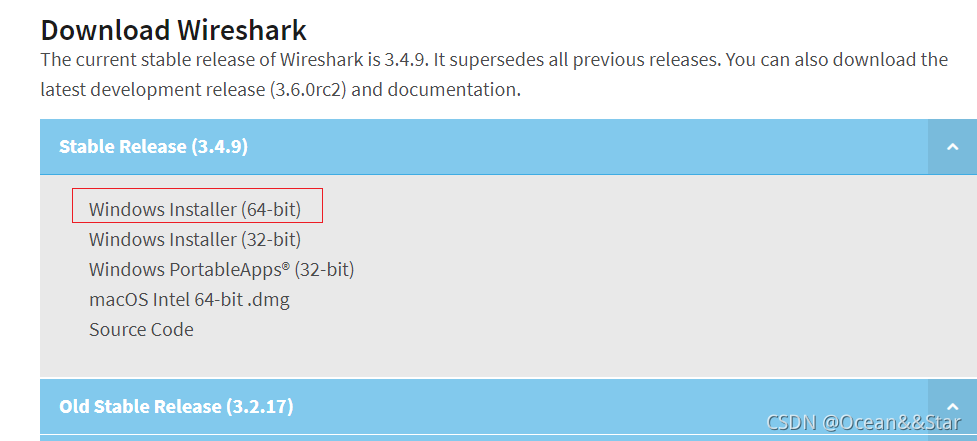

下载

我这里下载的是Wireshark-win64-3.4.7

安装

安装wireshark

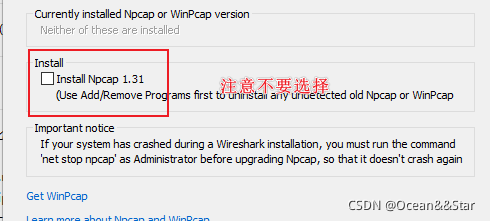

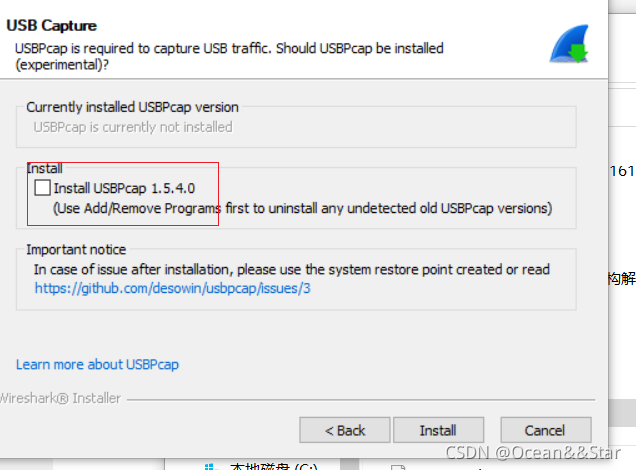

WireShark 的安装比较简单,一路按“下一步”就可以了。但是,注意不要勾选它自带的ncap,然后自己去单独下一个这个软件(这是官方bug,会出现找不到本地回环地址(Npcap loopback Adapter”)

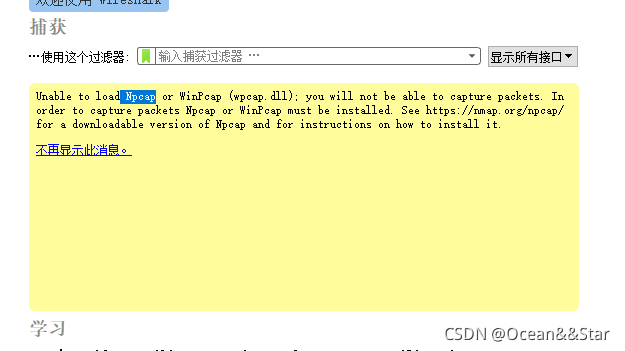

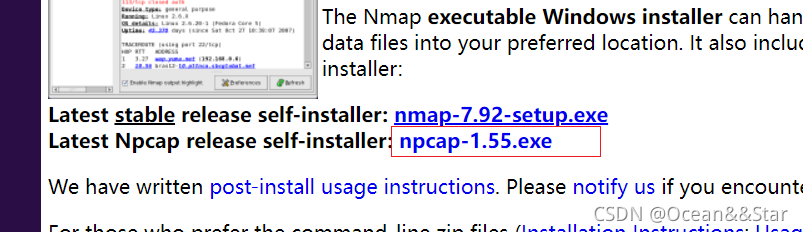

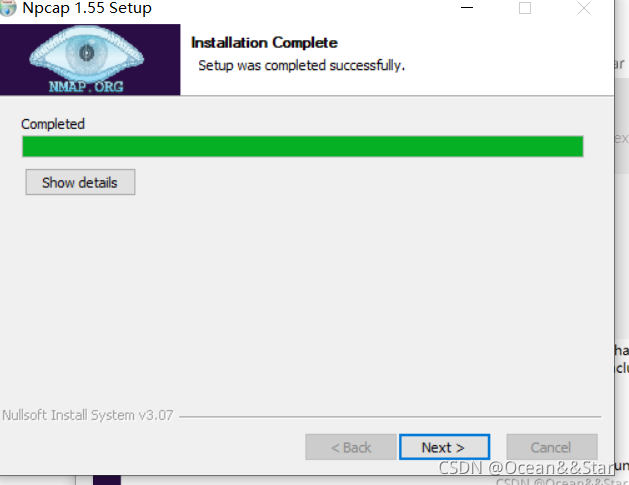

安装npcap

然后我们必须下载npcap, 否则什么网卡都不会显示,如下:

- npcap是nmap项目里一个为Windows而生的嗅探库

- npcap是一个网络数据包抓包工具,是WinPcap的改进版

- 支持Windows平台的回环数据包采集和发送。

安装方法也很简单,一路下一步就行了

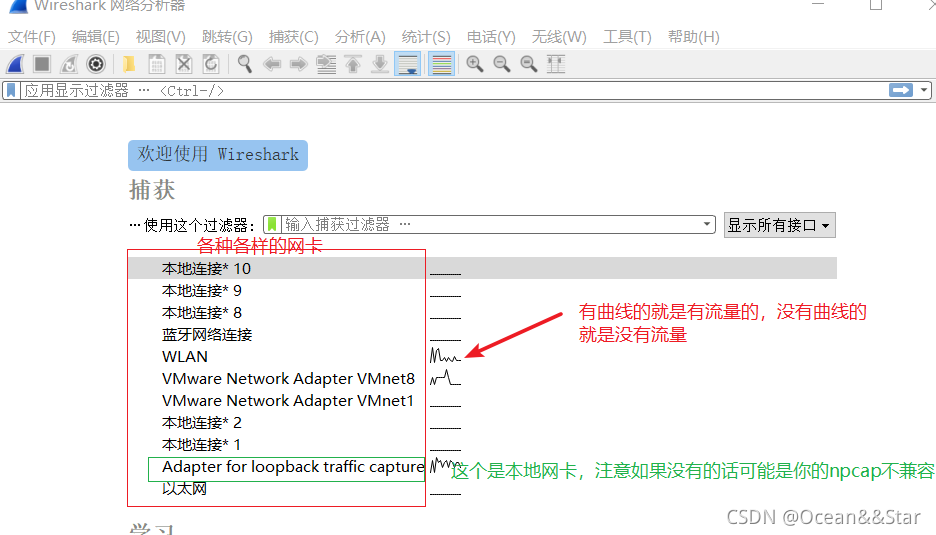

上面两个都安装完成之后,我们打开wireshark,可以看到

由波动的就是由数据流动。双击任何一个有波动的网卡就可以开始捕获数据了。

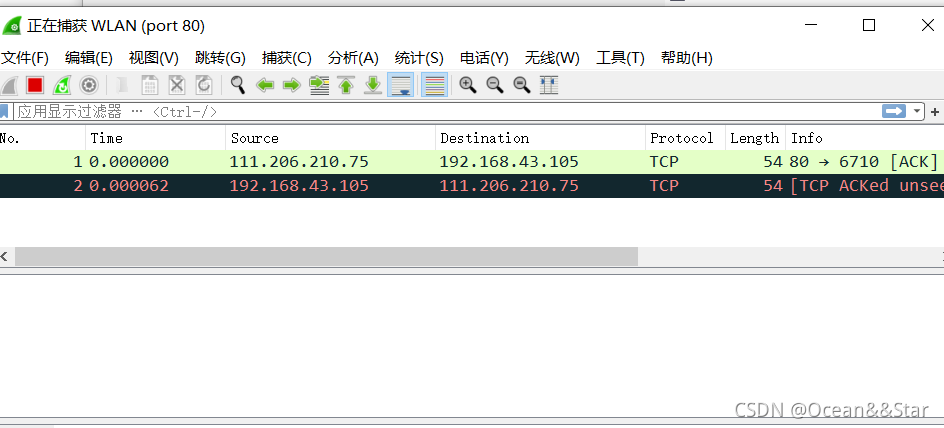

使用:第一个包

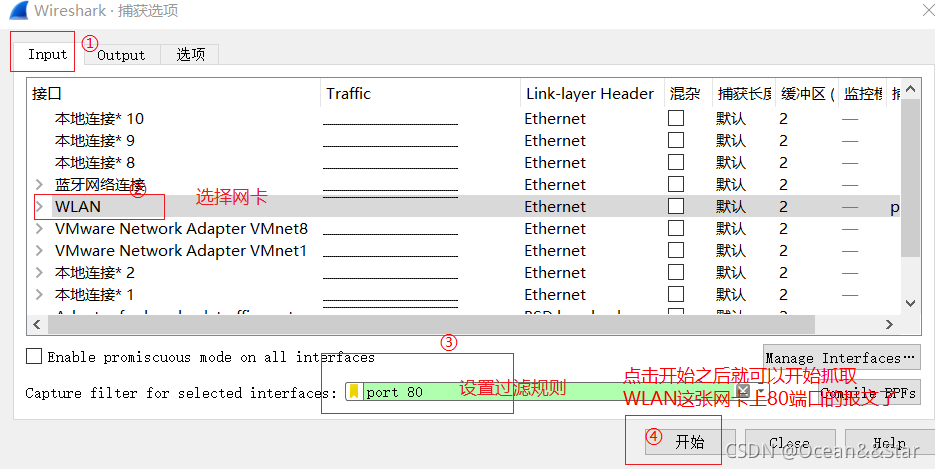

现在我们要对WLAN这张网卡进行抓包,为了避免报文太多,我们可以先过滤。比如我们只捕获80端口的流量:

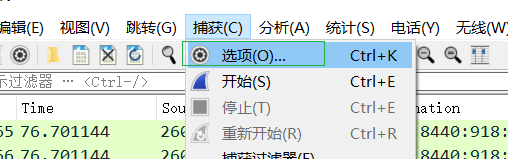

(1)点击捕获—》选项

(3)设置过滤规则

点击开始之后,wireshark界面如下:

(3)使用telnet www.taohui.pub 80发出一个包

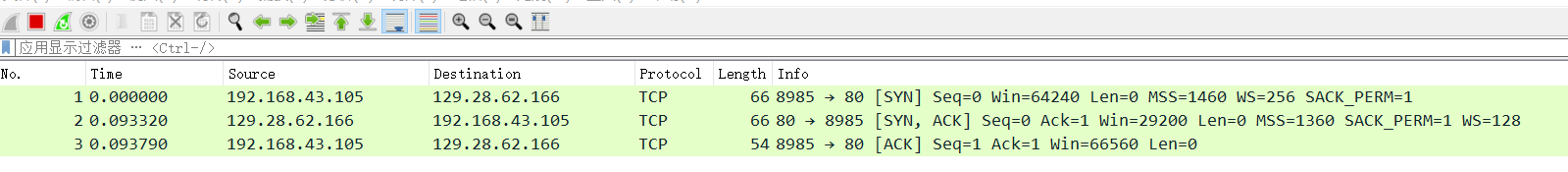

(4)转到wireshark,可以看到建立起了一个TCP连接

- 从No编号中可以看出一共三个包

- 从Tme编号中可以看到一共花了0.093790s

- 源端(也就是发出

telnet www.taohui.pub 80请求的客户端)的地址是192.168.43.105,客户端就是主动发起请求的一方,目的端的地址为129.28.62.166 - 从Protocal可以知道使用了TCP协议

- 源端使用的端口是8985,目的端口是80

整个过程为:

- 192.168.43.105:8985向129.28.62.166:80发送了一个SYN,表示自己要请求建立一个TCP连接

- 129.28.62.166:80向192.168.43.105:8985回复了一个SYN,ACK,表示我知道了你要建立TCP连接了

- 192.168.43.105:8985向129.28.62.166:80在发送了一个ACK,此时TCP连接已经建立起来了

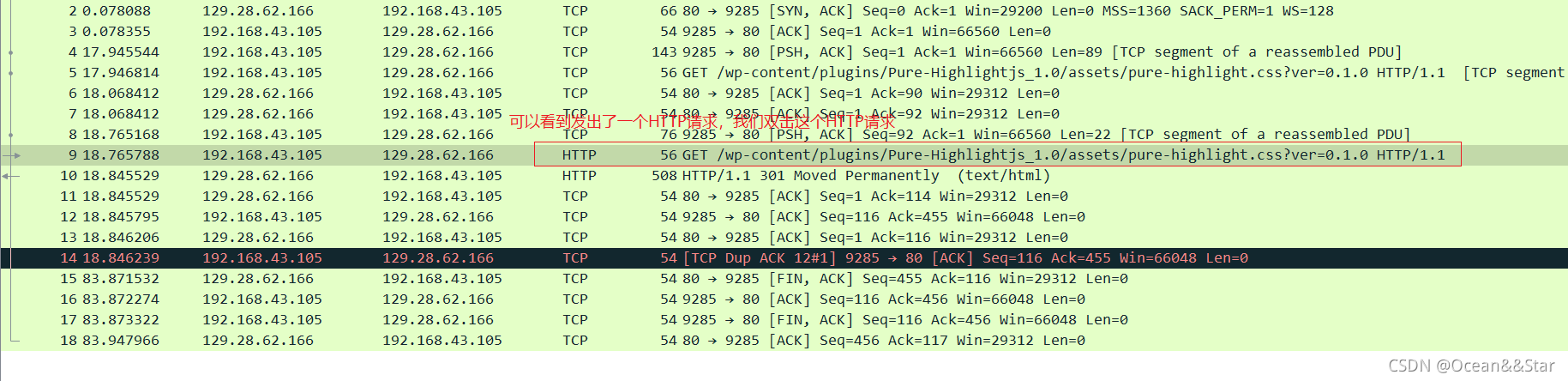

使用:第二个包

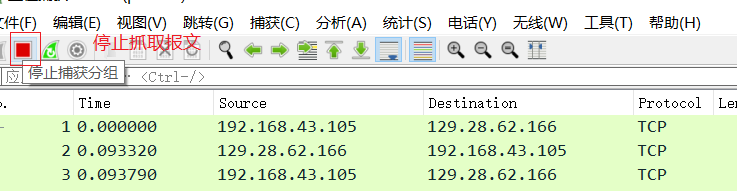

(1)使用之前的设置重新开始捕获报文

(3)使用telnet www.taohui.pub 80发出一个包

- 输入telnet www.taohui.pub 80

- 将如下黏贴到输入中

GET /wp-content/plugins/Pure-Highlightjs_1.0/assets/pure-highlight.css?ver=0.1.0 HTTP/1.1

Host: www.taohui.pub

(4)此时wireshark界面如下

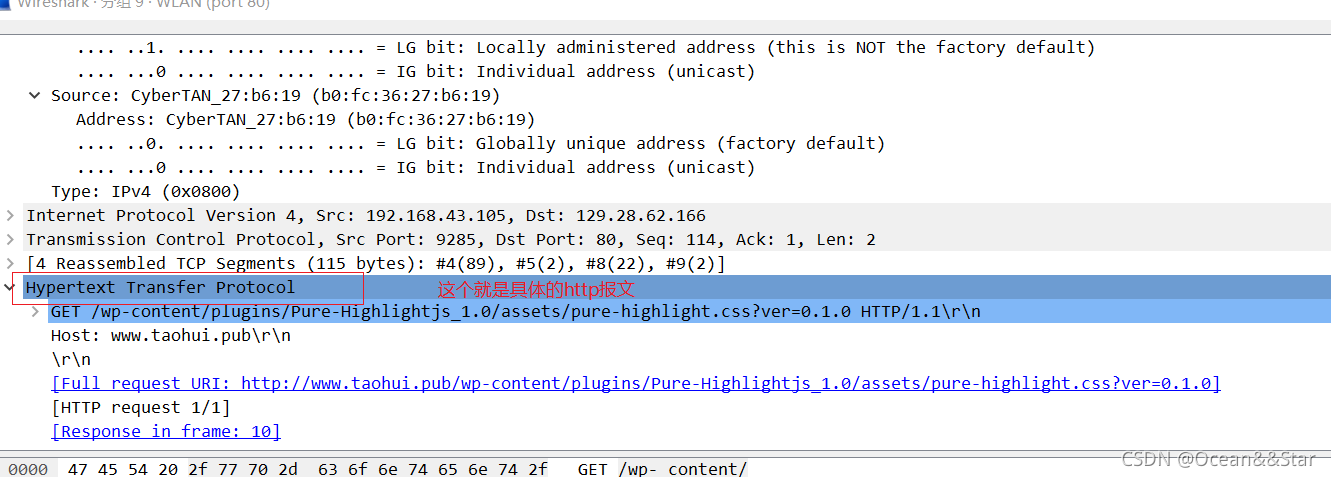

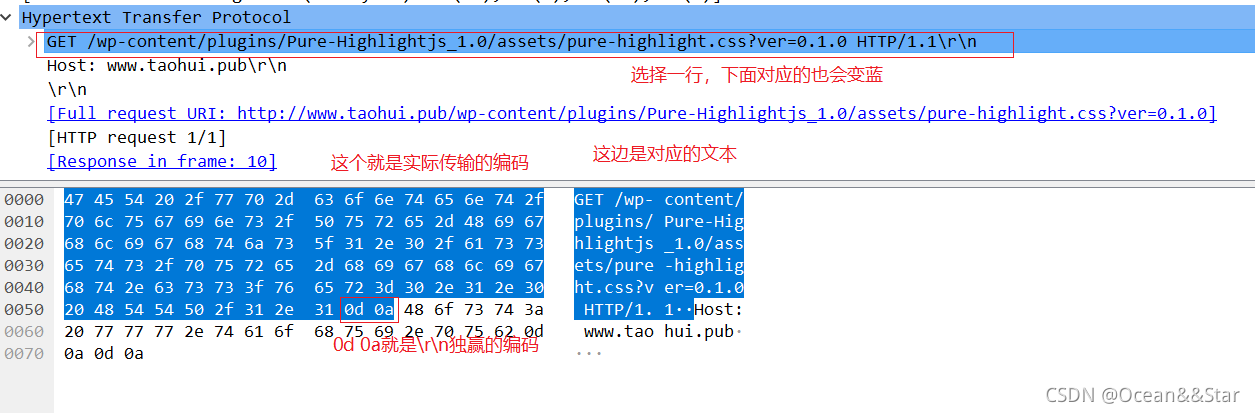

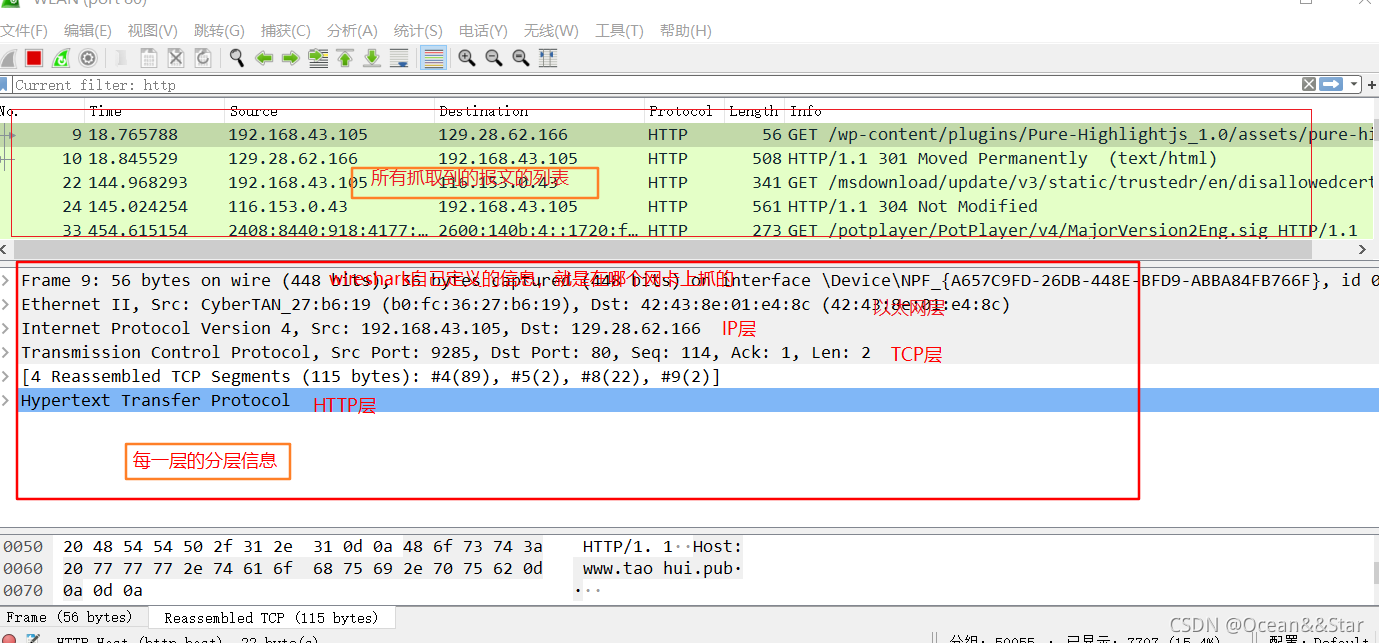

双击这个HTTP请求,跳出界面如下:

(5)wireshark第二部分为每一层的分层信息

https://author.baidu.com/home?from=bjh_article&app_id=1631499459011293

577

577

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?