目录

Acunetix Web Vulnerability Scanner【AWS】安装过程

写在最前面 注意注意!

- 漏扫工具会发出很多请求,不能随意请求任何一个网站,如果没有网站授权不要随意去漏扫任意网站。

- 因为漏扫也一个攻击的过程,而漏扫工具大多数都存在指纹信息,如果去扫描网站,对方网站很容易识别出,如果造成对方网站的损失,可以会进去吃窝窝头哦。

- 如果想学习漏扫工具 需要自己搭建测试网站哦 ~ 注意注意

漏洞扫描器聊聊

渗透测试过程概述

- 渗透测试分为手工测试 和 自动化测试工具,其实两者结合我们称之为手工渗透测试的一个过程。

- 我们在渗透测试的过程中:

- 在赶项目进度的情况下,在选择渗透测试点我们只会选择重点的几个测试点进行测试,而不是全方面的做渗透测试。

- 在不赶进度的情况下,我们可以选择全方面的测试点,进行渗透测试。

- 以上我们根据实际情况下,进行测试计划编写。 这样我们就会在自动化测试漏洞扫描工具和手动测试点进行组合选择进行。

扫描器概述:

- 扫描器分为国内扫描器以及国外扫描器,其中国内扫描器没有破解版,但是我们一般都使用国外的扫描器,因为有破解版的哦,这个我们下面来说也就是我们这篇文章要说的 aws 漏扫工具。

- 漏扫工具有很多种,每个扫描器扫出来的内容可能有不同之处,所以我们在选择和使用漏扫工具的时候要多方面进行考虑。

-

漏扫工具原理:

- 漏扫工具发送一个网络请求 返回的数据就是爬取 html页面,。

- 程序就根据页面相关功能 来构造相关请求。相关页面加入playload 再去提交。

- 服务端给出响应结果,更具第一次响应的html结果做出判断。

- 从而生成警告列表。也就是漏洞可疑列表或者说测试报告。

-

Acunetix Web Vulnerability Scanner【AWS】安装过程

说明:

这篇文章我们安装的版本是aws15破解版,先看完文章,觉得想用这个软件的,记得点个关注+小赞赞,私聊我发你!

1 查看安装文件

2 点击安装程序

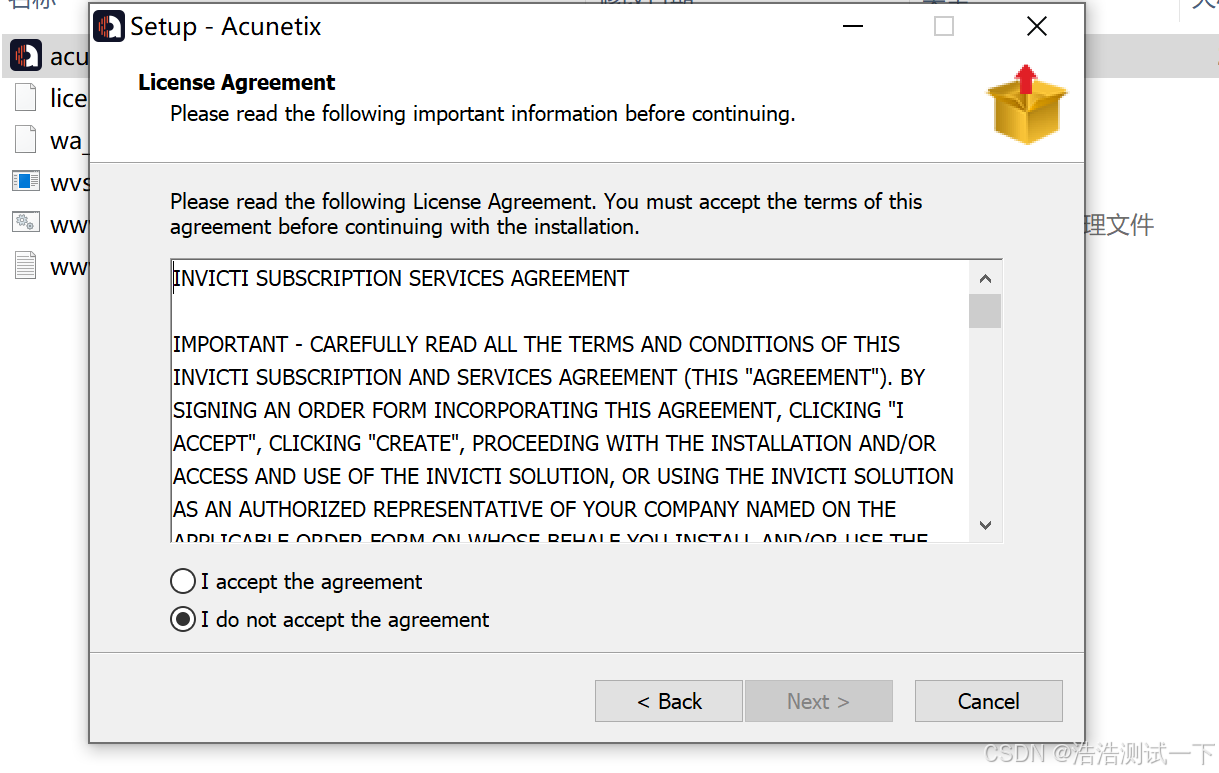

3 点击下一步 点击同意

4 因为是要破解 不要修改任何路径 点击下一步

5 点击下一步

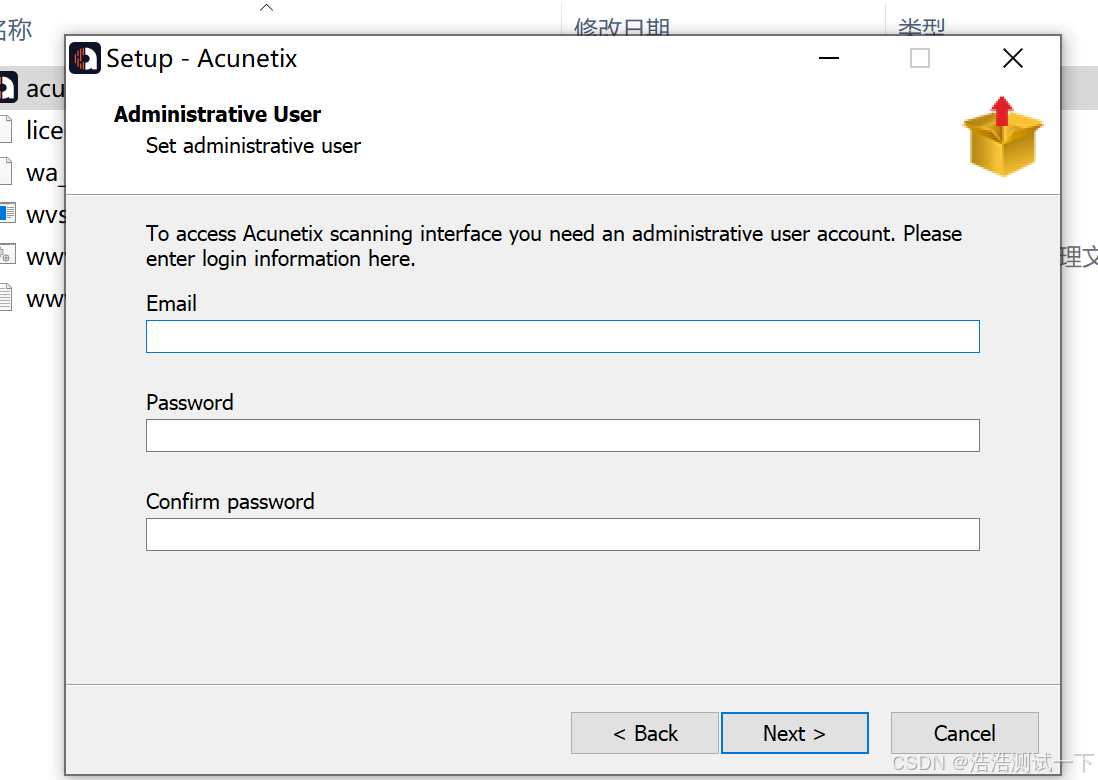

6 输入邮箱和密码确认密码 便于后续登录 密码需要复杂一些不然过不了,点击下一步。

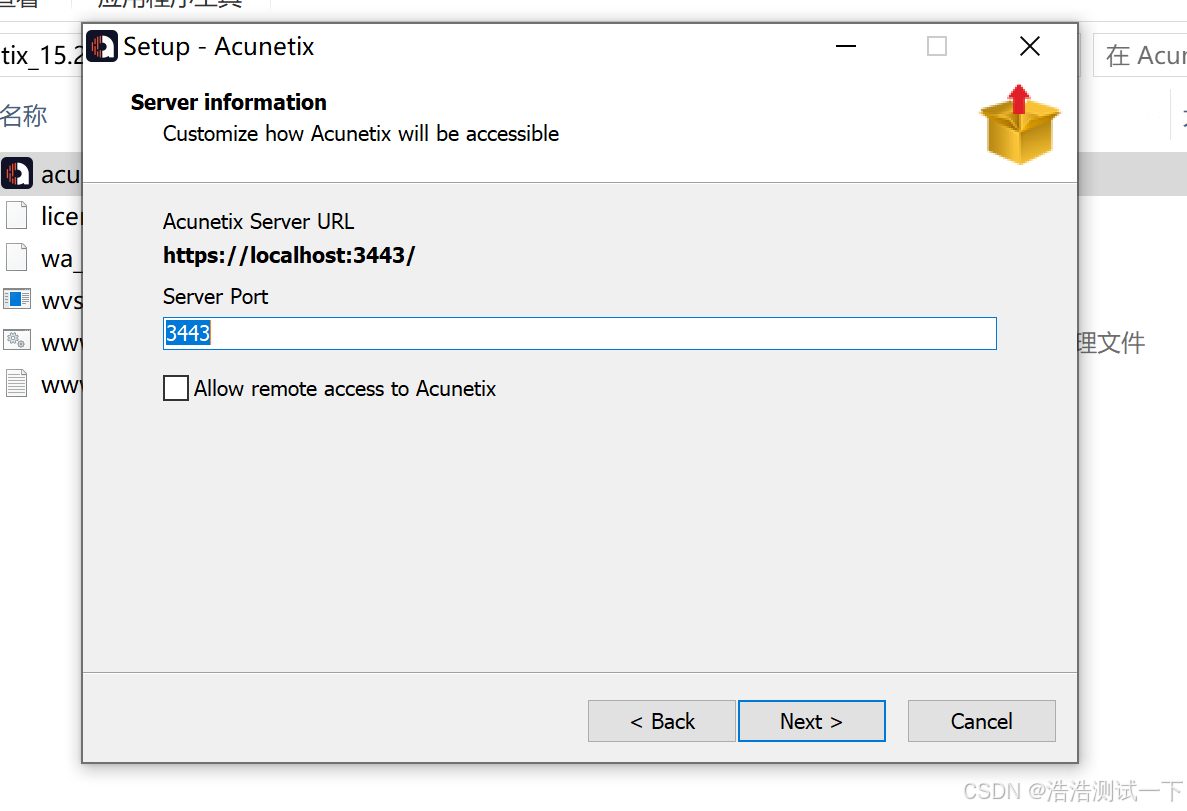

7 port 不修改 不勾选下面复选框,这个是允许其它用户可以访问这个工具

8 点击下一步

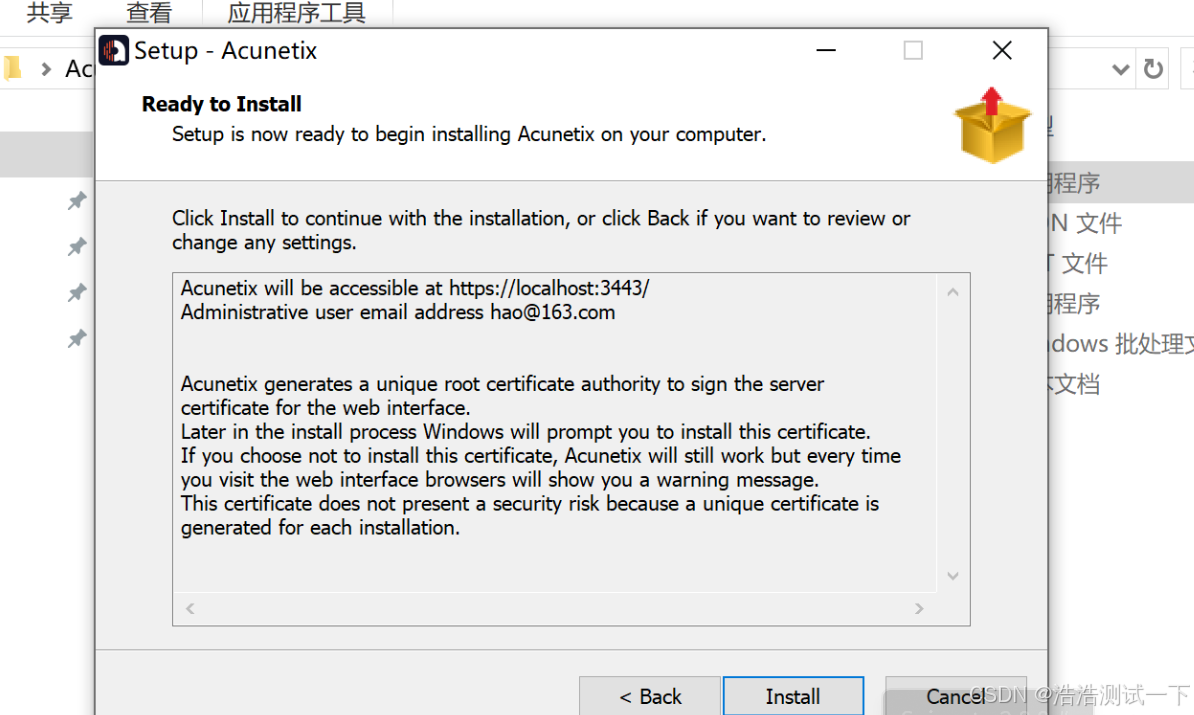

9 点击安装 下一步

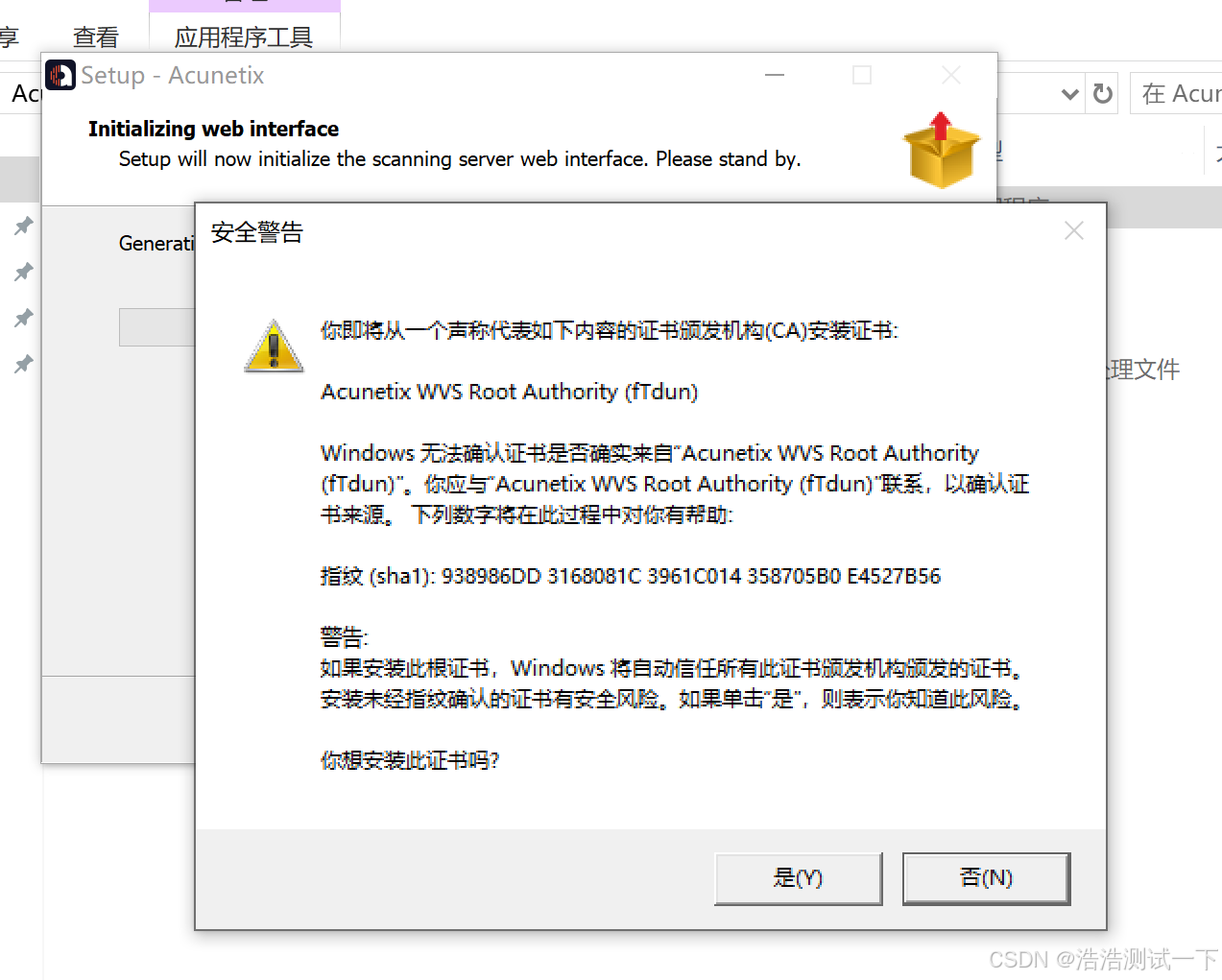

10 安装过程弹出安全警告 点击是

11 安装完成

12 点击图标 进入登录页面aws

13 输入第六步输入的用户名和密码 点击保持登录 点击登录

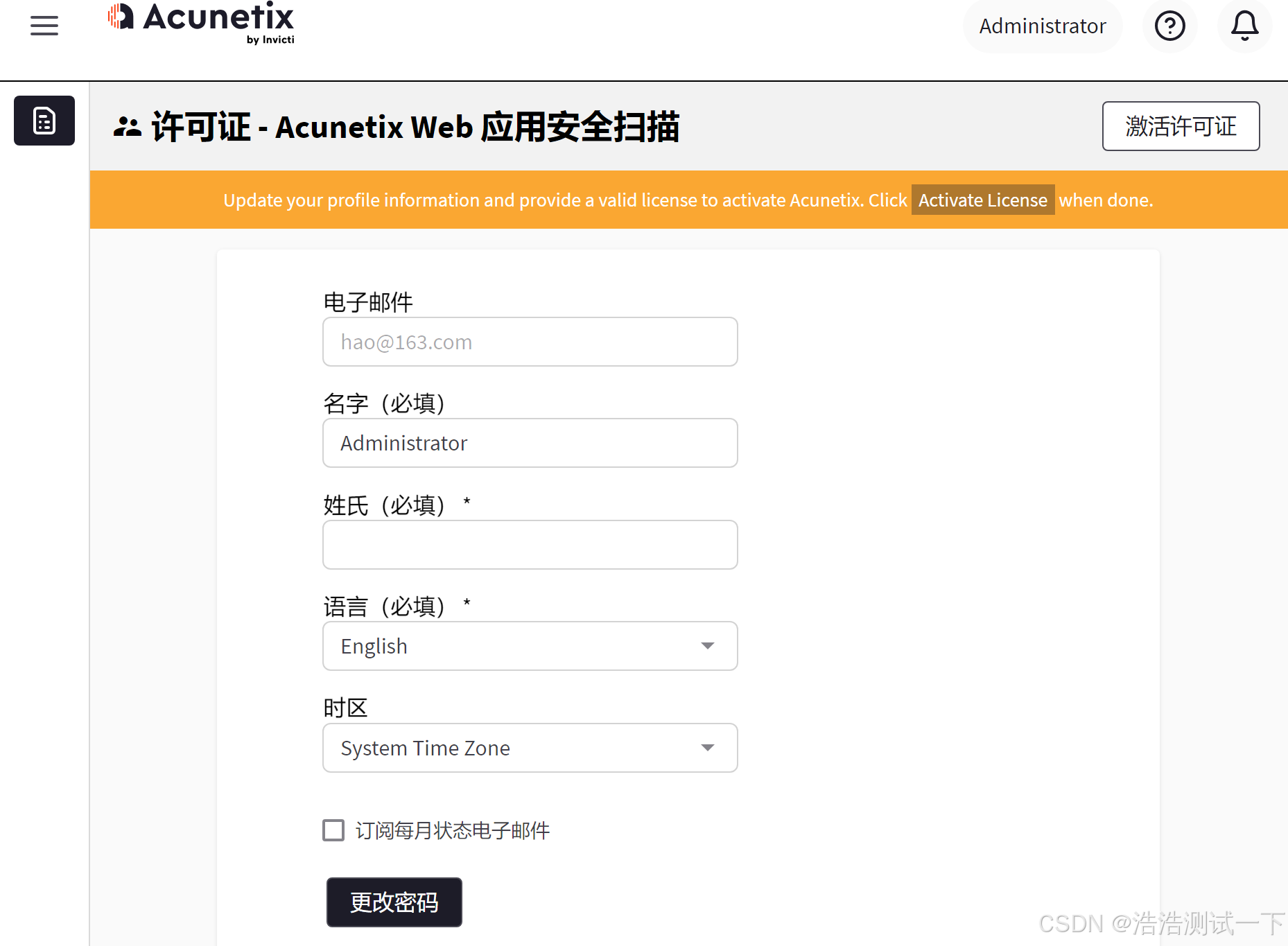

14 未激活的版本 来破解一下哦 ~关闭窗口

激活aws

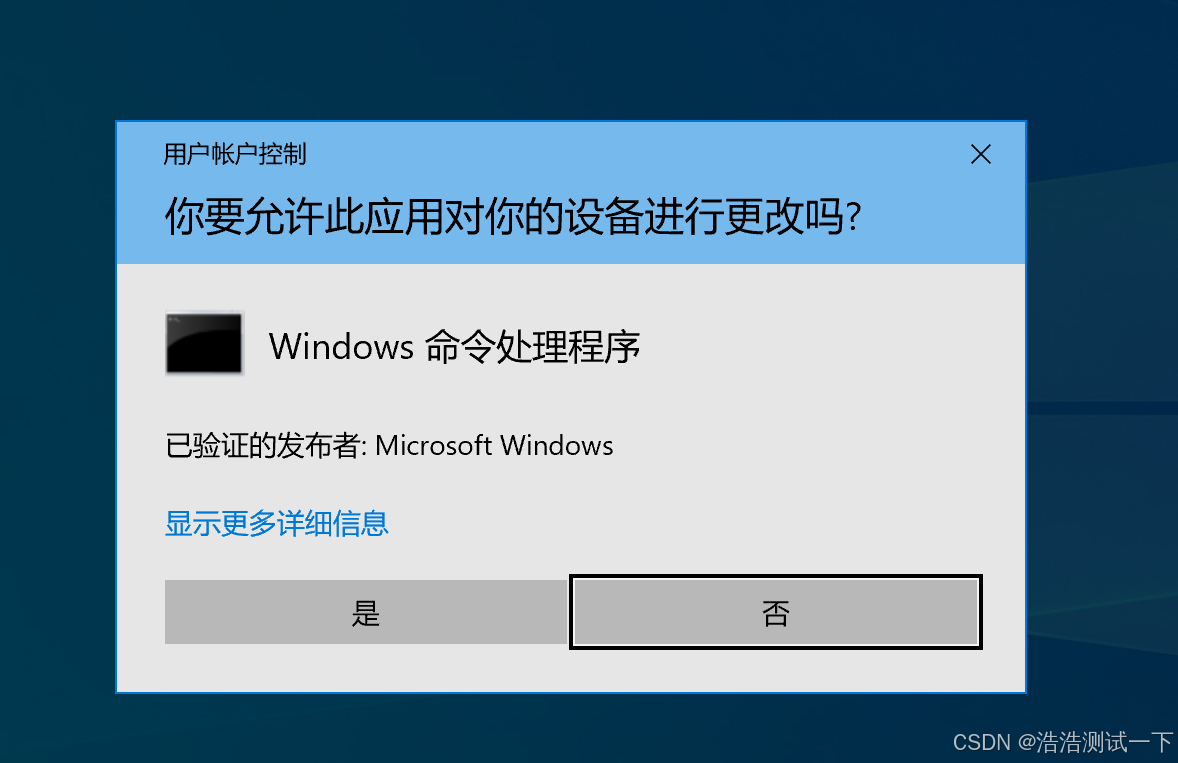

1 点击图片上的bat文件 破解文件 右键管理员打开

2 自动破解成功

3 再次点击图标 看看激活成功

汉化aws【看个人选择】

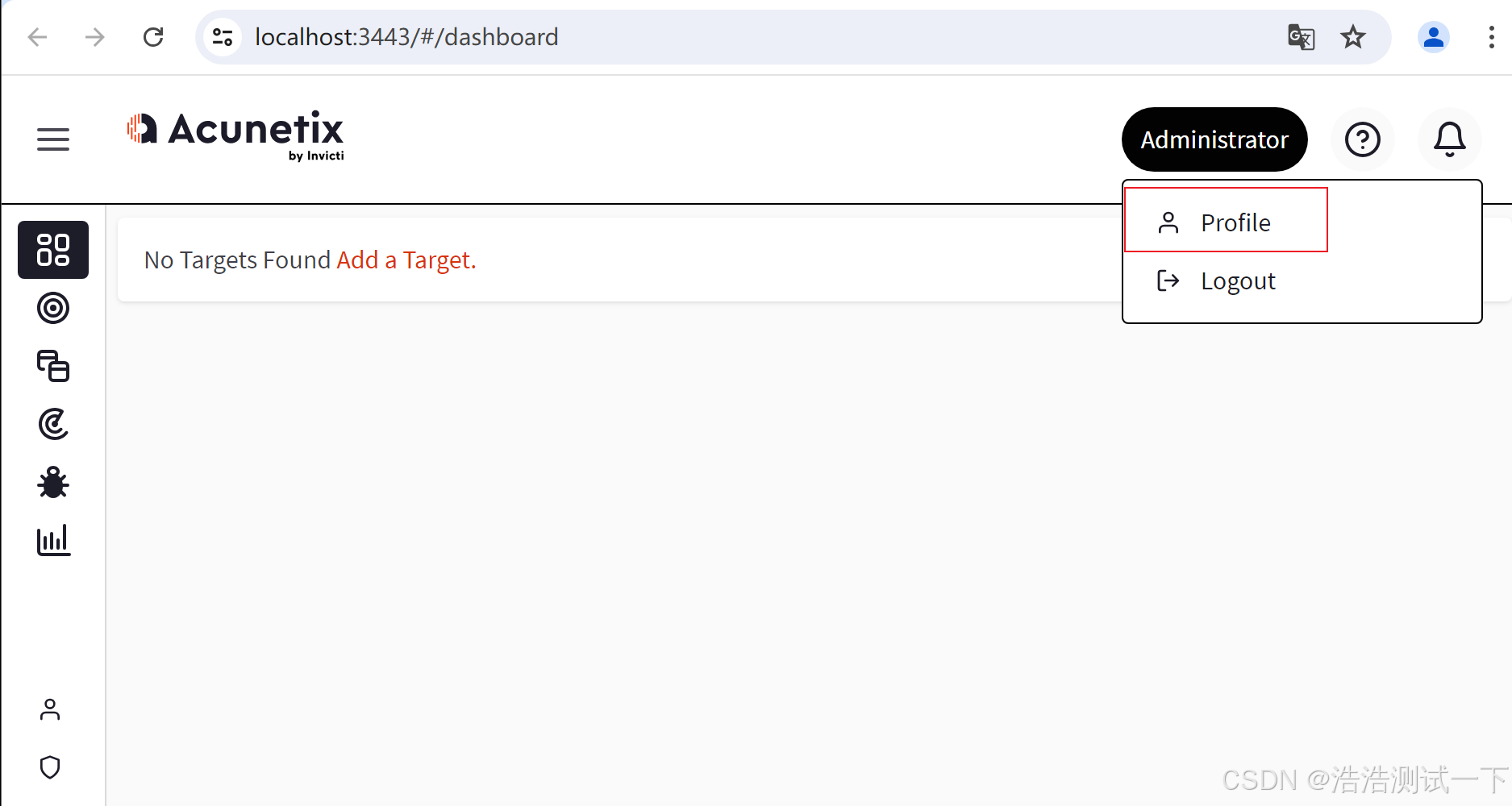

1 点击 profile

2 选择简体 lastName记得随意写一下

3 点击sava 我们在看看什么效果

4 汉化成功

aws正常使用教程(易懂的步骤)

说明

每个步骤文章会描述主要的使用功能,不常用的功能点会略过,但是主要描述的功能也是够用了。

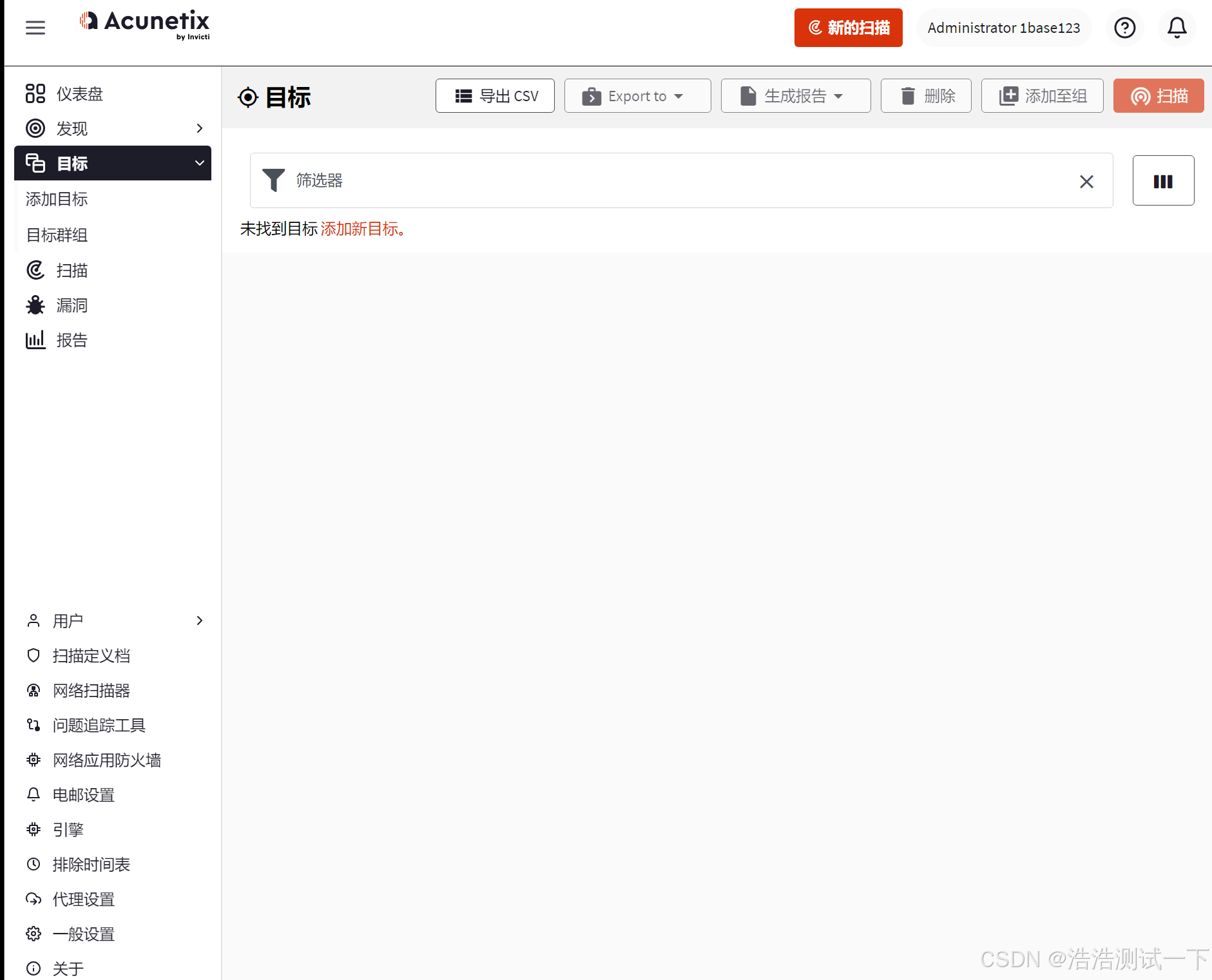

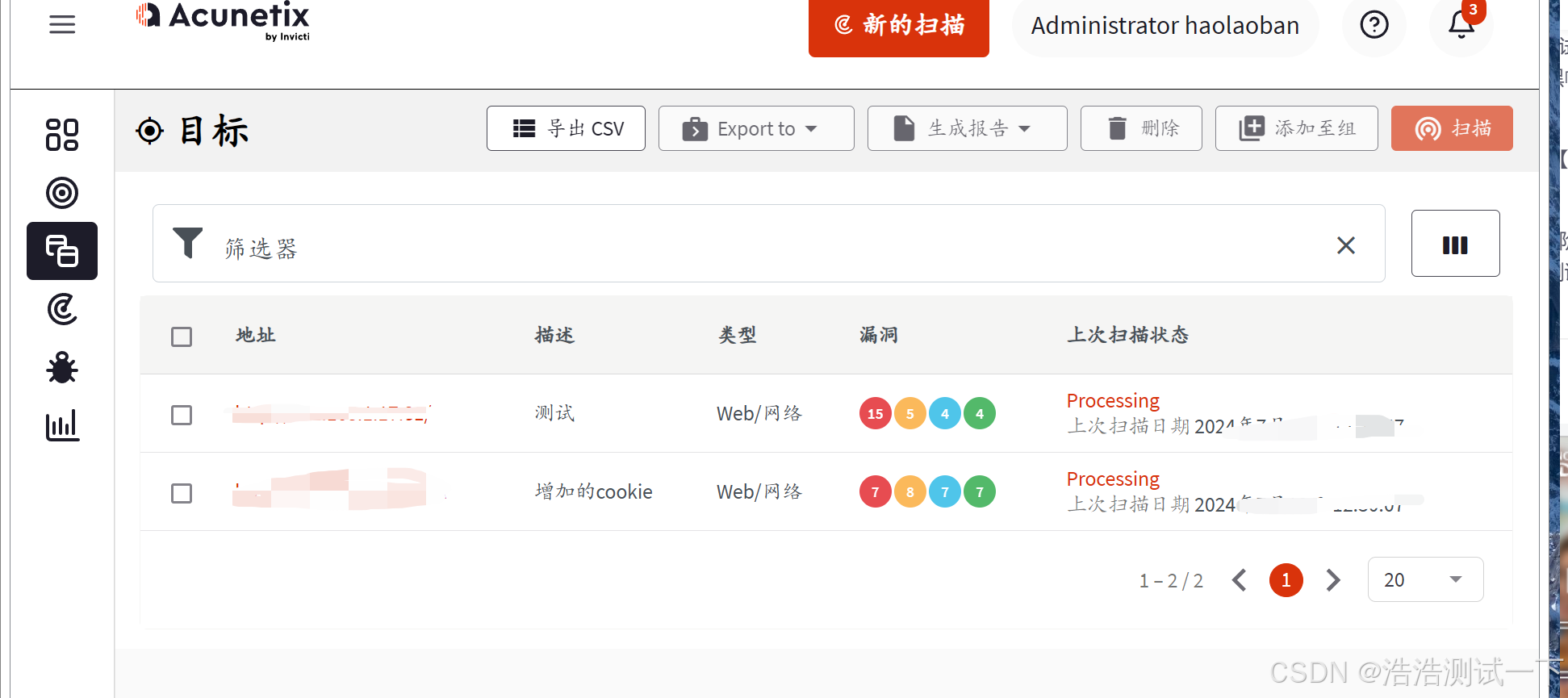

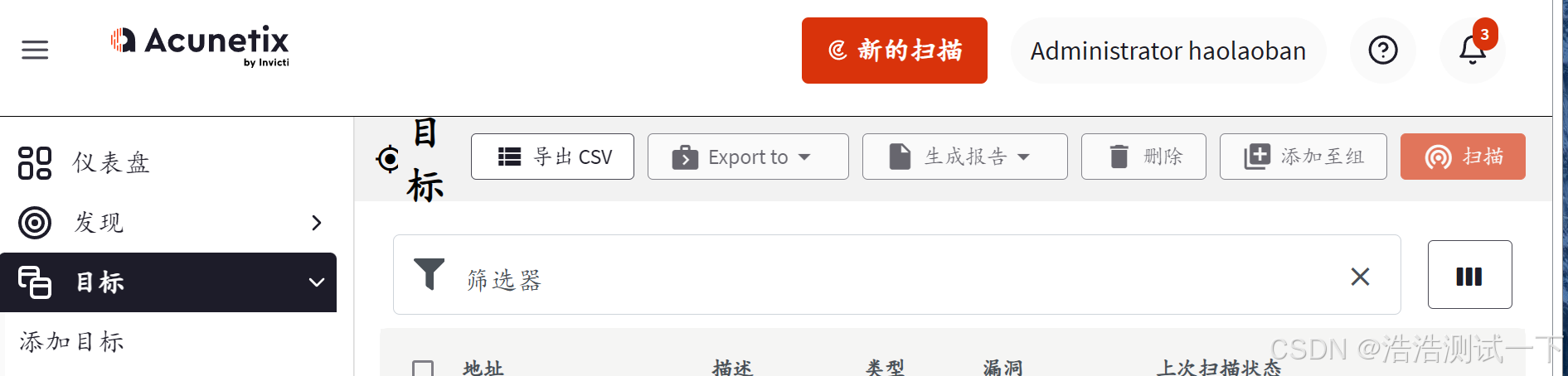

目标模块主要的功能点,也就是创建扫描测试任务。

- 点击目标 会显示 漏扫任务列表

- 创建漏扫任务 点击添加目标

- 输入测试地址 描述是为该测试任务添加文字描述 ,点击右上角保存按钮,进入配置页面。

- 进入漏扫配置页面

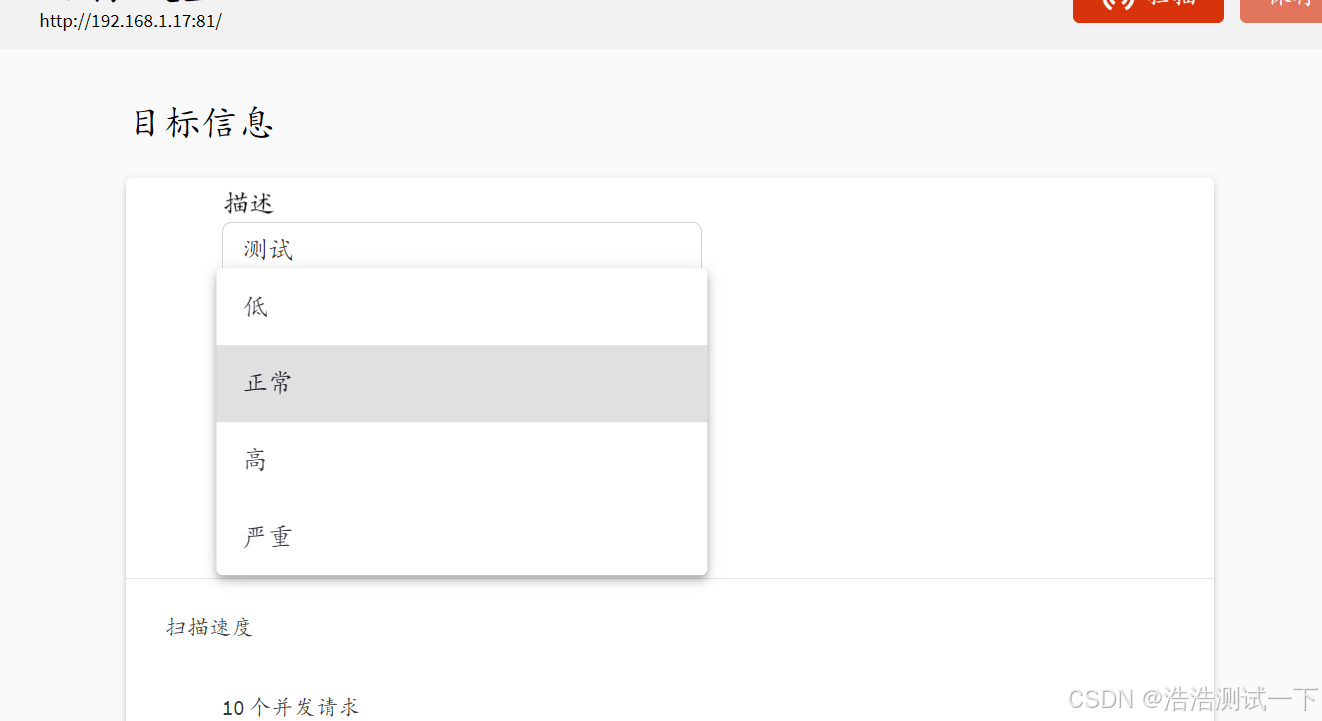

- 配置目标设置 业务关键性 扫描漏洞的验证成功 一般都选择正常类型 业务关键性也漏洞的关联性不大。

- 正常类型基本上所有漏洞等级的漏洞都会进行一个扫描。

-

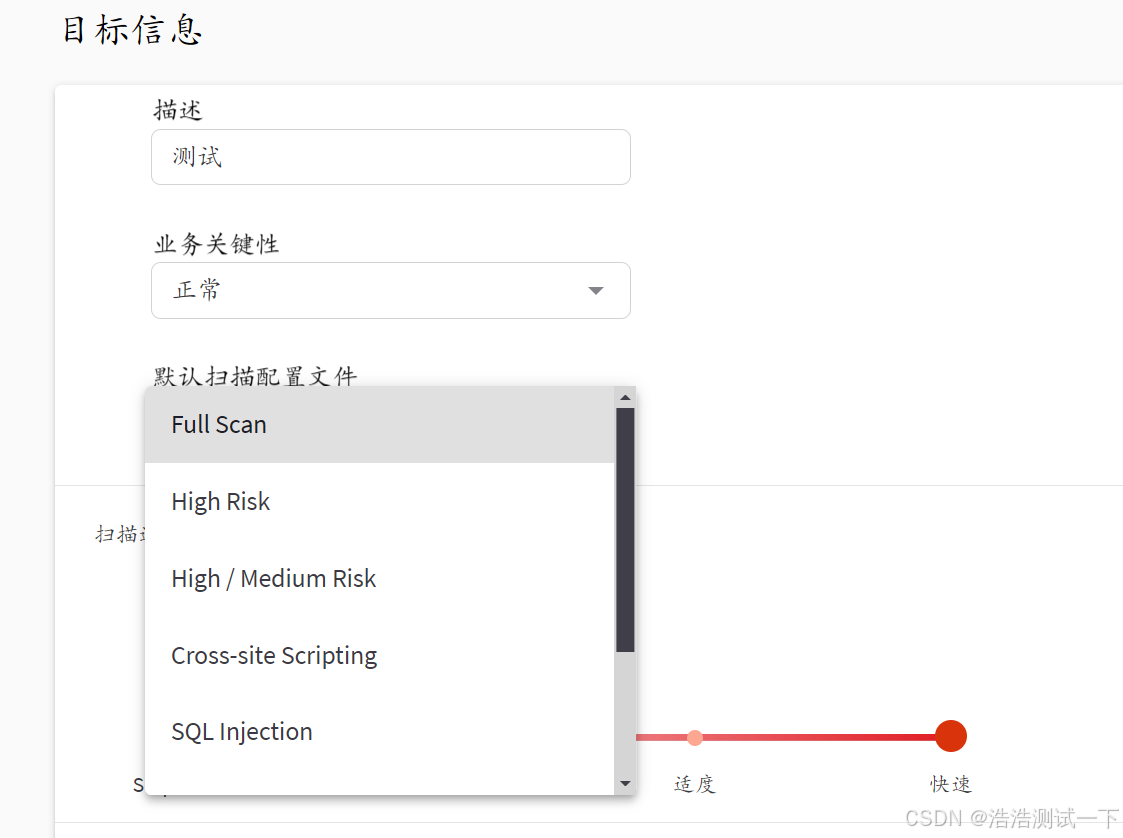

默认扫描配置文件 高危 低危 css漏洞 sql注入漏洞 选择扫描漏洞类型 一般都选择full scan

-

其余的看测试目的进行选择

- 扫描速度也就是并发 这个时候你就需要考虑被测网站的是否影响对应业务 或者调低业务。 连续性扫描与否都可以这个都是全部扫描的一个过程。 而且在如果执行主机性能比较好 也可以继续新增一个扫描目标网址。

- 下面的配置信息都默认 高级配置另外一篇文章再来讲讲 设计到登录扫描类容。

- 好了 点击保存,在点击扫描就可以进行漏洞扫描的功能了。但是会弹出弹出框

- 弹出框扫描配置文件依旧选择full scan

- 报告可以先不选择

- 计划可以进行立即测试 以及 定时任务测试这个自己点开看看就明白

- 最后点击创建扫描

- 页面跳转到扫描 页面 这个页面会显示漏扫的整个过程以及数据变化

- 测试进度描述

- 数据描述

- 被测系统指纹信息

- 扫描出来的漏洞列表

其实到了这一步 一个小白也能完成一个漏洞扫描的工作了! 哈哈哈

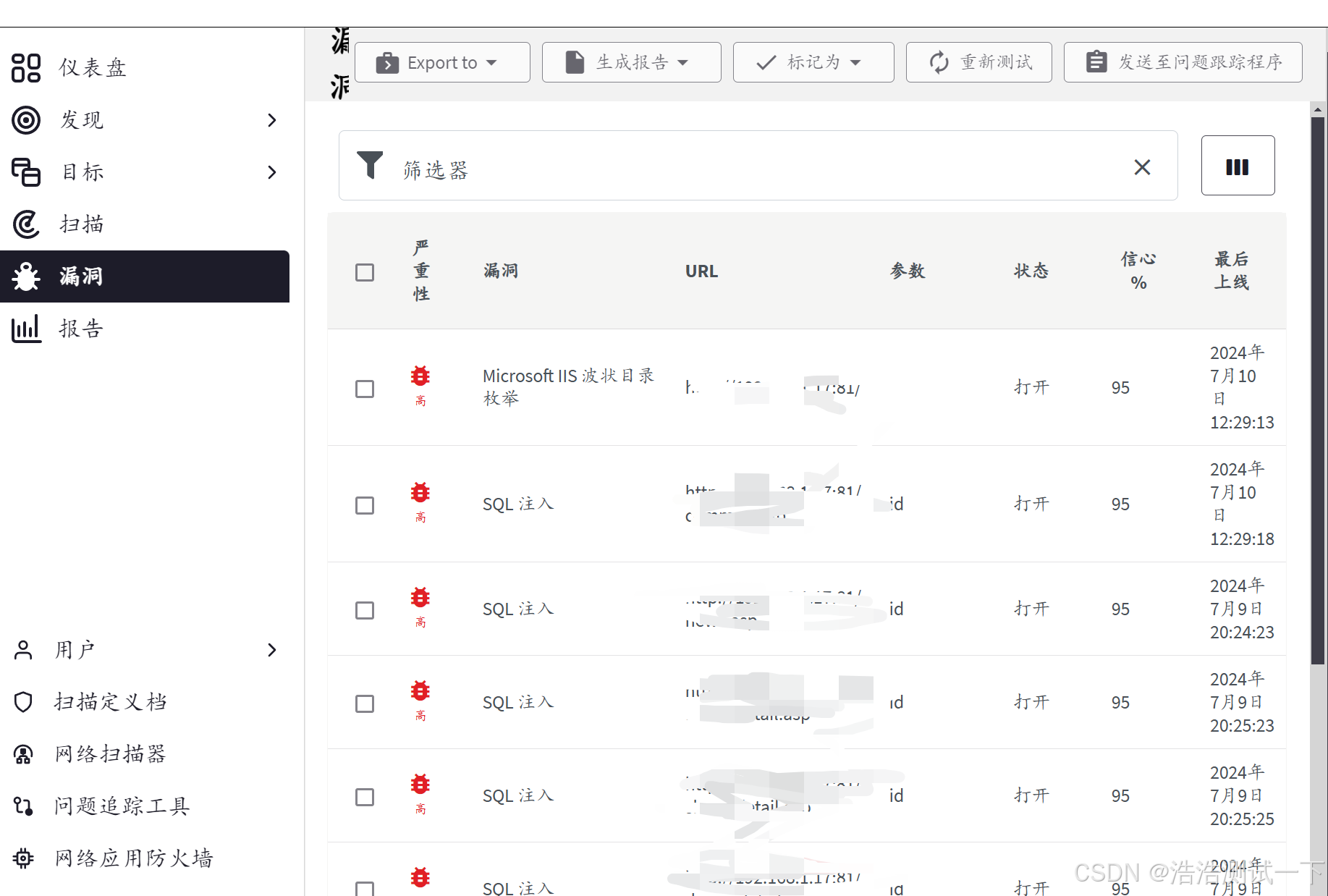

- 在测试的过程中 我们可以点击漏洞模块 查看漏洞列表

- 点击URL 查看漏洞详细信息 这个可以查看是什么漏洞 如何修复 等等

- 我们在点击扫描 查看扫描任务列表 查看扫描任务状态 是否完成

- 点击仪表盘 会显示整体所有测试任务的数据展示

- 最后测试报告的问题

- 在扫描完成后点击生成测试报告

- 在点击报告模块查看生成的报告

- 报告就自己去研究吧

最后来说说:

编写不容易 麻烦各位看官 点点赞 点点关注 哈哈哈 ~ 后面有空在写一篇 aws登录扫描的文章

我相信这一篇文章可以让小白都明白什么是漏扫工具 如何使用 以及知道安全渗透测试的乐趣。

4万+

4万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?