一、病毒的定义

病毒是一种恶意代码,可感染或附着在应用程序或文件中,一般通过邮件或文件共享等协议进行传播,威胁用户主机和网络的安全。有些病毒会耗尽主机资源、占用网络带宽,有些病毒会控制主机权限、窃取数据,有些病毒甚至会对主机硬件造成破坏。

反病毒是一种安全机制,它可以通过识别和处理病毒文件来保证网络安全,避免由病毒文件而引起的数据破坏、权限更改和系统崩溃等情况的发生。

目的

随着网络的不断发展和应用程序的日新月异,企业用户越来越频繁地开始在网络上传输和共享文件,随之而来的病毒威胁也越来越大。企业只有拒病毒于网络之外,才能保证数据的安全,系统的稳定。因此,保证计算机和网络系统免受病毒的侵害,让系统正常运行便成为企业所面临的一个重要问题。

反病毒功能可以凭借庞大且不断更新的病毒特征库有效地保护网络安全,防止病毒文件侵害系统数据。将病毒检测设备部署在企业网的入口,可以真正将病毒抵御于网络之外,为企业网络提供了一个坚固的保护层。

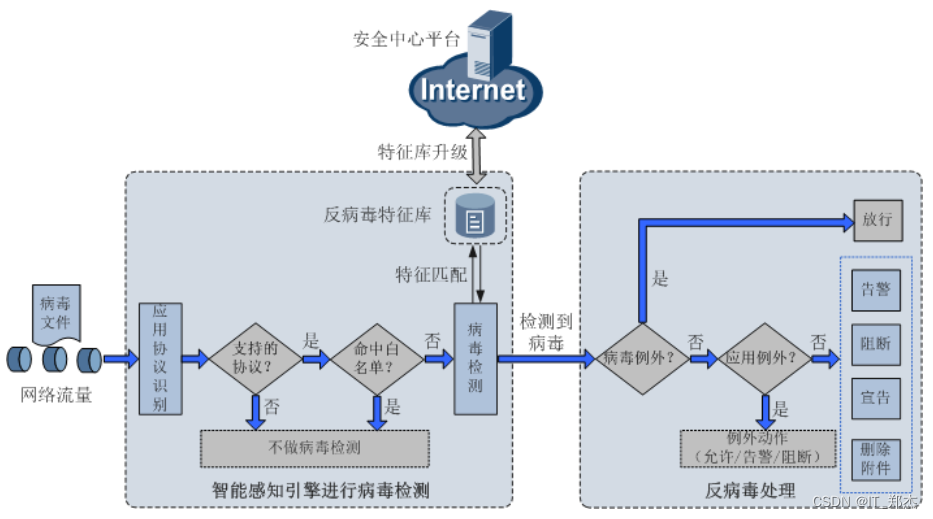

智能感知引擎进行病毒检测

FW的病毒检测是依靠智能感知引擎来进行的。流量进入智能感知引擎后:

-

首先智能感知引擎对流量进行深层分析,识别出流量对应的协议类型和文件传输的方向。

-

判断文件传输所使用的协议和文件传输的方向是否支持病毒检测。

FW支持对使用以下协议传输的文件进行病毒检测:

- FTP(File Transfer Protocol):文件传输协议

- HTTP(Hypertext Transfer Protocol):超文本传输协议

- POP3(Post Office Protocol - Version 3):邮局协议的第3个版本

- SMTP(Simple Mail Transfer Protocol):简单邮件传输协议

- IMAP(Internet Message Access Protocol):因特网信息访问协议

- NFS(Network File System):网络文件系统

- SMB(Server Message Block):文件共享服务器

FW支持对不同传输方向上的文件进行病毒检测。

- 上传:指客户端向服务器发送文件。

- 下载:指服务器向客户端发送文件。

二、入侵防御(IPS)

定义

入侵防御是一种安全机制,通过分析网络流量,检测入侵(包括缓冲区溢出攻击、木马、蠕虫等),并通过一定的响应方式,实时地中止入侵行为,保护企业信息系统和网络架构免受侵害。

优势

入侵防御是一种既能发现又能阻止入侵行为的新安全防御技术。通过检测发现网络入侵后,能自动丢弃入侵报文或者阻断攻击源,从根本上避免攻击行为。入侵防御的主要优势有如下几点。

- 实时阻断攻击:设备采用直路方式部署在网络中,能够在检测到入侵时,实时对入侵活动和攻击性网络流量进行拦截,将对网络的入侵降到最低。

- 深层防护:新型的攻击都隐藏在TCP/IP协议的应用层里,入侵防御能检测报文应用层的内容,还可以对网络数据流重组进行协议分析和检测,并根据攻击类型、策略等确定应该被拦截的流量。

- 全方位防护:入侵防御可以提供针对蠕虫、病毒、木马、僵尸网络、间谍软件、广告软件、CGI(Common Gateway Interface)攻击、跨站脚本攻击、注入攻击、目录遍历、信息泄露、远程文件包含攻击、溢出攻击、代码执行、拒绝服务、扫描工具、后门等攻击的防护措施,全方位防御各种攻击,保护网络安全。

- 内外兼防:入侵防御不但可以防止来自于企业外部的攻击,还可以防止发自于企业内部的攻击。系统对经过的流量都可以进行检测,既可以对服务器进行防护,也可以对客户端进行防护。

- 不断升级,精准防护:入侵防御特征库会持续的更新,以保持最高水平的安全性。您可以从升级中心定期升级设备的特征库,以保持入侵防御的持续有效性。

与传统IDS(Intrusion Detection System)的不同

总体上说,IDS对那些异常的、可能是入侵行为的数据进行检测和报警,告知使用者网络中的实时状况,并提供相应的解决、处理方法,是一种侧重于风险管理的安全功能。而入侵防御对那些被明确判断为攻击行为,会对网络、数据造成危害的恶意行为进行检测,并实时终止,降低或是减免使用者对异常状况的处理资源开销,是一种侧重于风险控制的安全功能。

入侵防御技术在传统IDS的基础上增加了强大的防御功能:

-

传统IDS很难对基于应用层的攻击进行预防和阻止。入侵防御设备能够有效防御应用层攻击。

由于重要数据夹杂在过多的一般性数据中,IDS很容易忽视真正的攻击,误报和漏报率居高不下,日志和告警过多。入侵防御功能可以对报文层层剥离,进行协议识别和报文解析,对解析后的报文分类并进行特征匹配,保证了检测的精确性。

-

IDS设备只能被动检测保护目标遭到的攻击。为阻止进一步攻击行为,它只能通过响应机制报告给FW,由FW来阻断攻击。

入侵防御是一种主动积极的入侵防范阻止系统。检测到攻击企图时会自动将攻击包丢掉或将攻击源阻断,有效地实现了主动防御功能。

三、URL过滤简介

介绍URL过滤特性的概述以及URL过滤与DNS过滤的关系。

概述

随着互联网应用的迅速发展,计算机网络在经济和生活的各个领域迅速普及,使得信息的获取、共享和传播更加方便,但同时也给企业带来了前所未有的威胁:

- 员工在工作时间随意地访问与工作无关的网站,严重影响了工作效率。

- 员工随意访问非法或恶意的网站,造成公司机密信息泄露,甚至会带来病毒、木马和蠕虫等威胁攻击。

- 在内部网络拥堵时段,无法保证员工正常访问与工作相关的网站(如公司主页、搜索引擎等),影响工作效率。

URL过滤功能可以解决上述问题,URL过滤功能可以对用户访问的URL进行控制,允许或禁止用户访问某些网页资源,达到规范上网行为的目的。URL过滤还可以通过引用时间段或用户/组等配置项,实现针对不同时间段或不同用户/组的URL访问控制,达到更加精细化和准确化控制员工上网权限的需求。

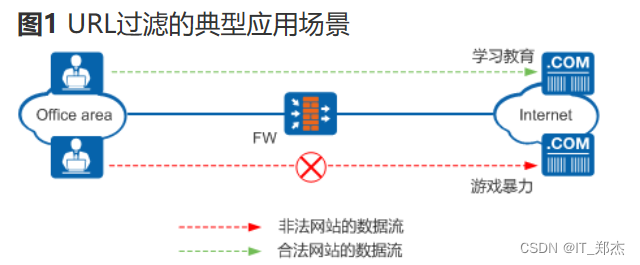

如图1所示,FW作为企业网关部署在网络边界,当企业用户发起HTTP或HTTPS的URL请求时,通过URL过滤功能可以实现对用户的请求进行放行、告警或者阻断。

使用URL过滤后:

- 当用户访问合法的网站时,放行此请求。

- 当用户访问非法的网站时,阻断此请求。

URL过滤与DNS过滤的关系

除了URL过滤,DNS过滤也可以达到规范上网行为的目的。DNS过滤是对DNS请求报文中的域名进行过滤,允许或禁止用户访问某些网站。两者的区别如表1所示:

| 对比项 | URL过滤 | DNS过滤 |

|---|---|---|

| 控制访问阶段 | 在发起HTTP/HTTPS的URL请求阶段进行控制 | 在域名解析阶段进行控制 |

| 控制粒度 | 控制粒度细,可以控制到目录和文件级别 | 控制粒度粗,只能控制到域名级别 |

| 性能影响 | 性能影响大 | 性能影响小 |

| 控制范围 | 仅控制HTTP/HTTPS访问 | 该域名对应的所有服务都可以控制 |

1058

1058

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?