一、靶场介绍

-

下载地址:hackNos: Os-hackNos-2.1 ~ VulnHubhackNos: Os-hackNos-2.1, made by Rahul Gehlaut. Download & walkthrough links are available.

https://www.vulnhub.com/entry/hacknos-os-hacknos-2,403/#

-

将靶机网络适配器改为NAT模式

-

启动靶机

二、信息收集

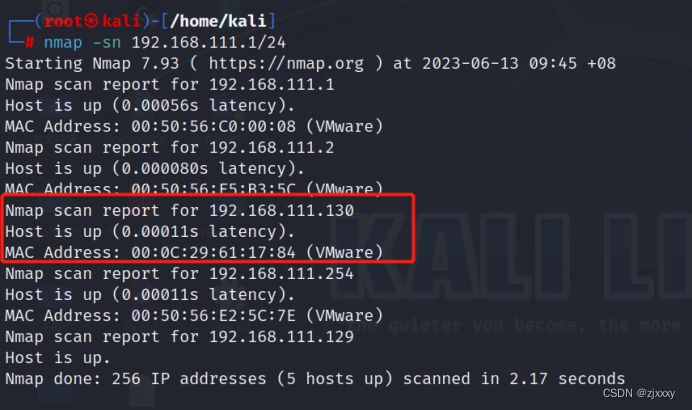

1、主机发现

nmap -sn 192.168.111.1/24

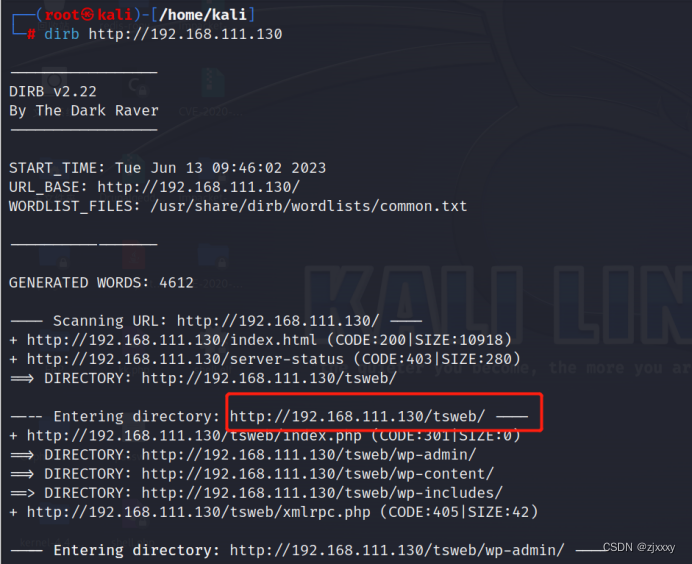

2、目录扫描

2、目录扫描

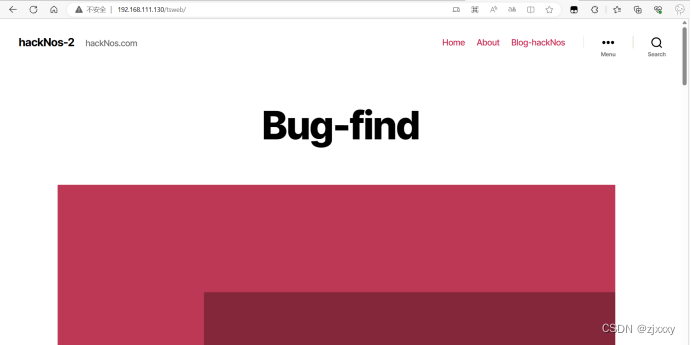

3.浏览器访问,发现是用WordPress搭建的网站,使用wpscan扫描

3.浏览器访问,发现是用WordPress搭建的网站,使用wpscan扫描

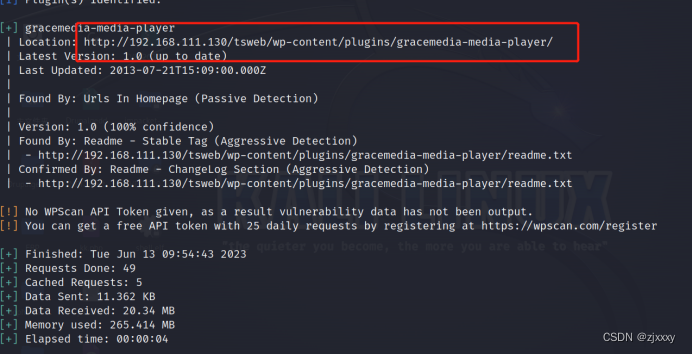

wpscan --url http://192.168.5.133/tsweb/ -e ap

扫描结果:

三、渗透流程

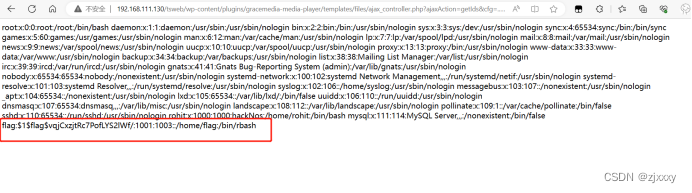

1.浏览器访问

2.把加密的flag值保存到本地并使用john破解

3.进行ssh登录

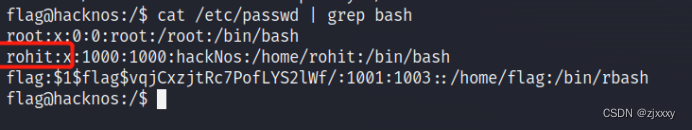

4.查找有/bin/bash的用户,发现还有用户rohit

cat /etc/passwd | grep bash

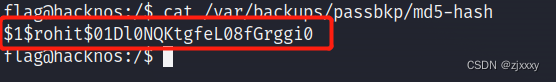

5.判断$1后可能为rohit密码

cat /var/backups/passbkp/md5-hash

6.将密码也放入本地,使用john破解,获得密码 !%hack41

7.切换到rohit用户

8.切换并进入root用户,并获取root.txt

481

481

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?