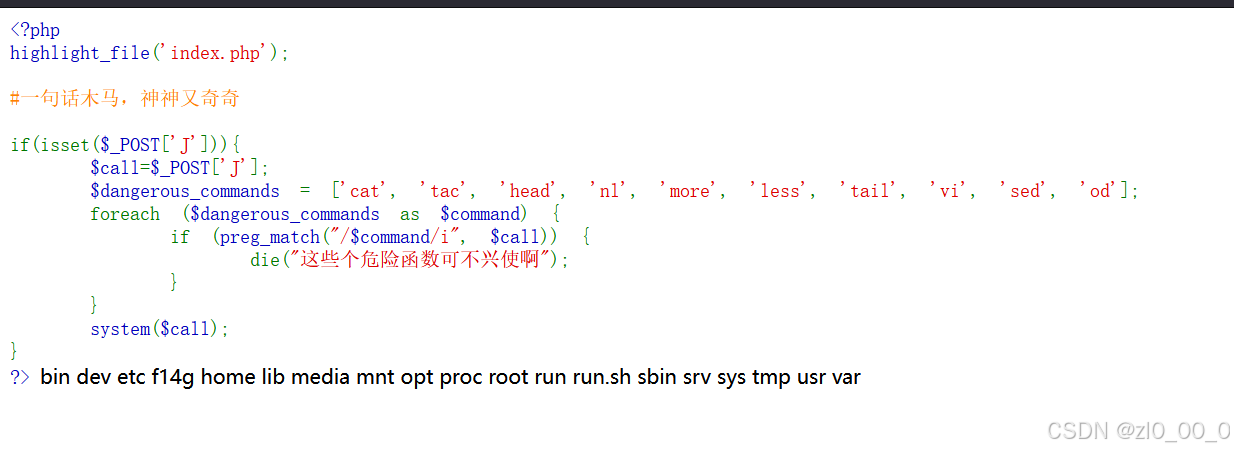

一.1zphp

打开网站是对一系列抓取指令的禁用,前面给了一个post传参,作用是执行J。

那么我们需要给J赋值一个命令去执行,尝试找到flag。先看一下列表,用hackbarpost一下J=ls,给了一个列表是一个PHP文件,当时就猜测可能是多层的文件,改ls为ls/直接访问最上层的文件列表,看到了类似flag的文件

本题对抓取的指令基本上都禁用了,回顾一下之前学过的抓取命令

- head:查看头几行

- n1:和cat-n类似,从第一行开始显示,自动打印行号

- less、more类似乐山市多翻页和搜索功能

- tail:查看后面几行

- vi,vim:编辑器,也可以用于查看

- od:以二进制方式读取内容

- sort、uniq:查看内容

以上没被禁用的显然只有sort和uniq可以用或者使用ca\t去绕过禁用也可以,还要注意抓取的层级,如果不加/的话抓取的则不是f14g所在的层级,显然就抓不到flag

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?