印度政府实体和国防部门已成为网络钓鱼活动的目标,该恶意行动旨在投放基于 Rust 的恶意软件以进行情报收集。该行动于 2023 年 10 月首次检测到,网络安全公司 SEQRITE 将该行动代号为“Operation RusticWeb”。

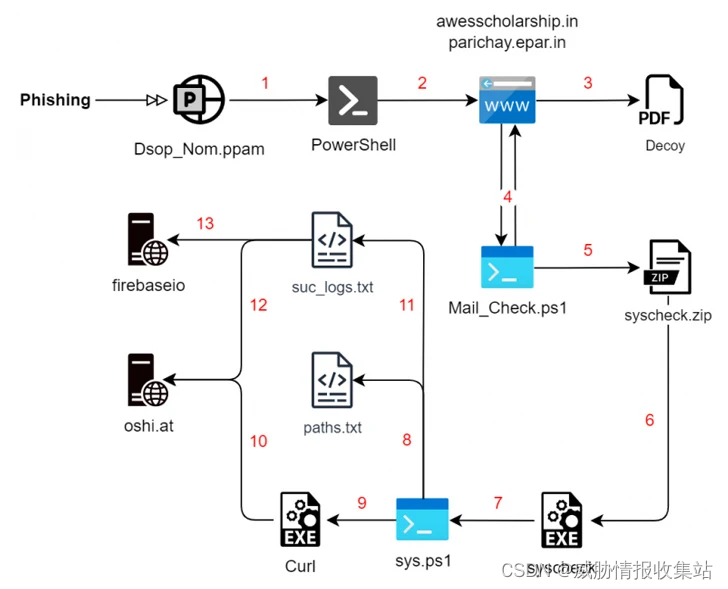

目前根据安全研究员检测发现,新的基于 Rust 的有效负载和加密的 PowerShell 命令已被用来将机密文档泄露到基于 Web 的服务引擎,而不是专用的命令和控制 (C2) 服务器。该集群与被广泛追踪的“Transparent Tribe”和“SideCopy ”集群之间已发现战术上的重叠,这两个集群均被评估为与巴基斯坦有关。

SideCopy针对印度政府机构发起的多次网络攻击,以传播 AllaKore RAT、Ares RAT 和 DRat 等众多木马。SideCopy APT 组织的感染链涉及多个步骤,每个步骤都经过精心策划,以确保成功入侵。

最新的一组攻击从网络钓鱼电子邮件开始,利用社会工程技术诱骗受害者与恶意 PDF 文件进行交互,这些文件会丢弃基于 Rust 的有效负载,用于在后台枚举文件系统,同时向受害者显示诱饵文件。

除了收集具备高价值的文件外,该恶意软件还可以收集系统信息并将其传输到 C2 服务器,但缺乏地下网络犯罪中其他高级窃取恶意软件的功能。

令人意想不到的是,最后阶段的有效负载是通过名为“Cisco AnyConnect Web Helper”的 Rust 可执行文件启动的。收集到的信息最终上传到 oshi[.]at 域,这是一个名为OshiUpload的匿名公共文件共享引擎。RusticWeb 行动可能与 APT 威胁有关,因为它与多个与巴基斯坦有关的组织有相似之处。

印度政府实体和国防部门遭遇名为OperationRusticWeb的网络钓鱼活动,使用Rust编写的恶意软件进行情报收集。攻击者利用社会工程手段并通过加密PowerShell命令传播,与巴基斯坦关联的组织如SideCopy有战术重叠。恶意软件能收集系统信息并上传至OshiUpload公共文件分享平台。

印度政府实体和国防部门遭遇名为OperationRusticWeb的网络钓鱼活动,使用Rust编写的恶意软件进行情报收集。攻击者利用社会工程手段并通过加密PowerShell命令传播,与巴基斯坦关联的组织如SideCopy有战术重叠。恶意软件能收集系统信息并上传至OshiUpload公共文件分享平台。

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?