narak靶机

Vulnerable By Design ~ VulnHub

vulnhub下载靶机和kali一起设置为nat模式

ifconfig查询本机IP地址

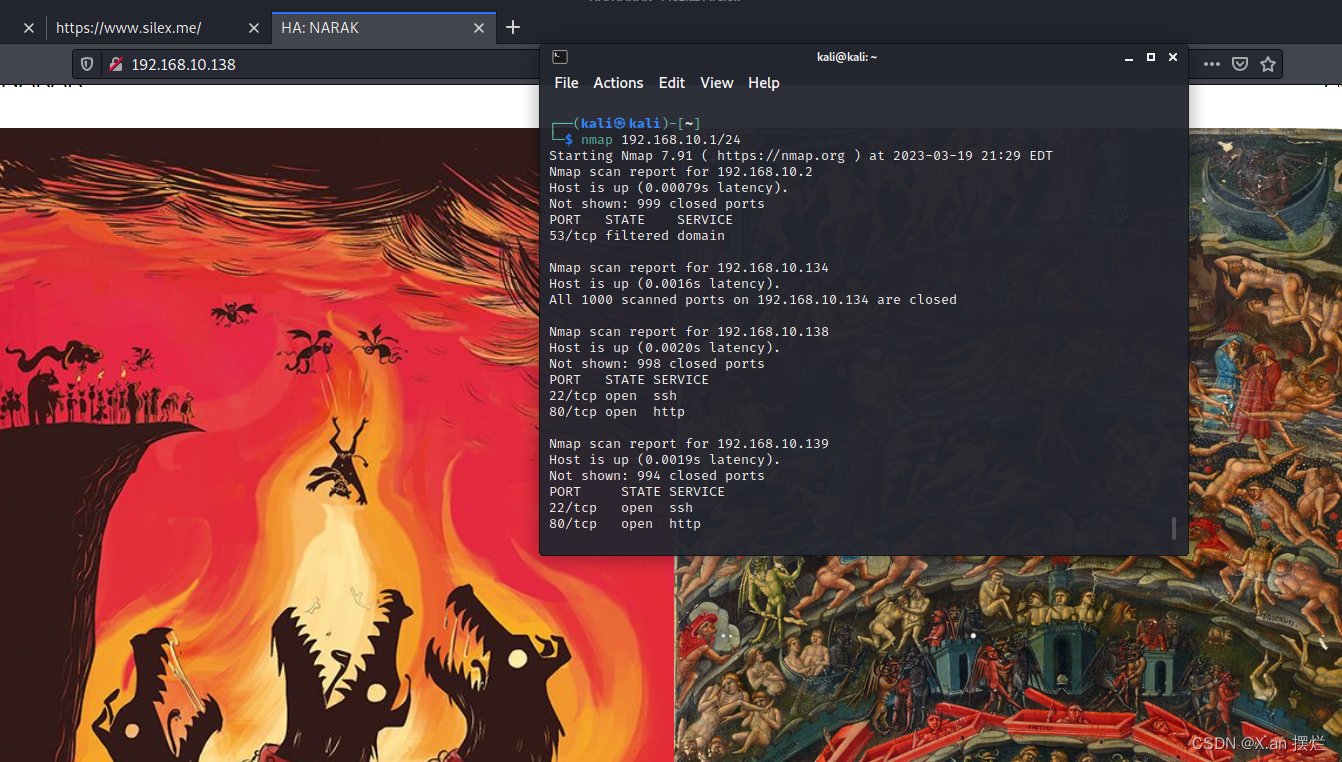

nmap扫描本机网段查看靶机地址

发现查看源代码后什么也没有

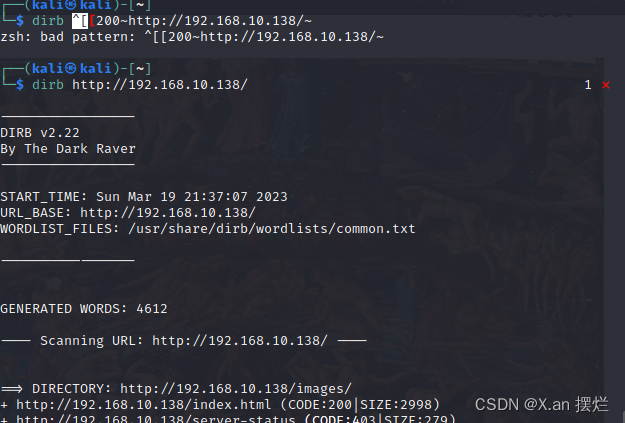

使用dirb工具-基于字典的目录扫描工具

dirb扫一下目录

使用方法:dirb http://192.168.10.138/

v服务

v服务

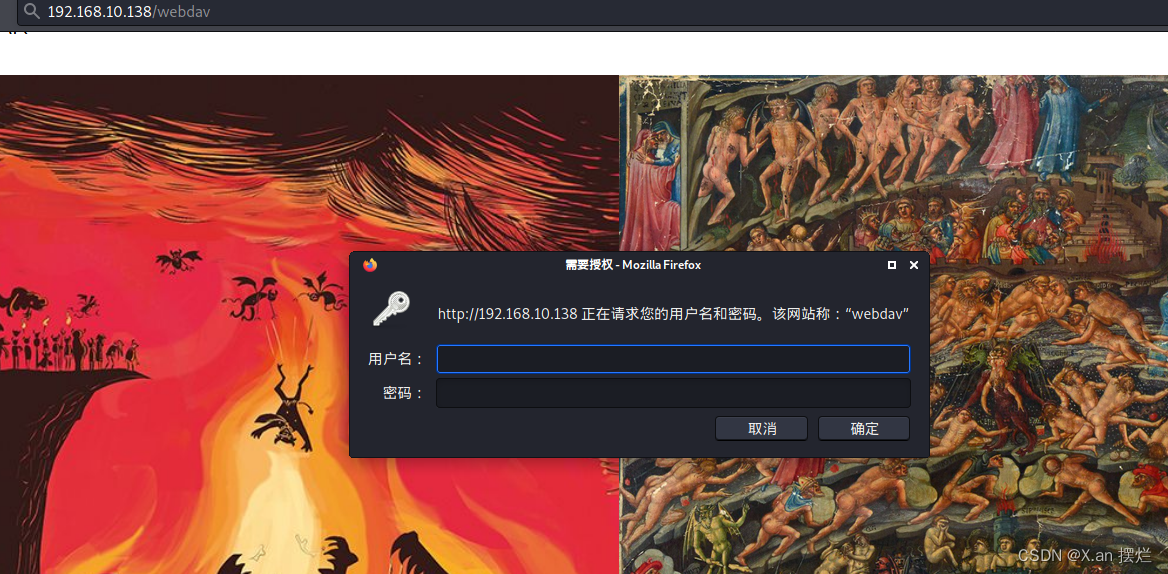

发现webda

我们搜索webdav服务

WebDAV 基于 HTTP 协议的通信协议,在GET、POST、HEAD等几个HTTP标准方法以外添加了一些新的方法,使应用程序可对Web Server直接读写,并支持写文件锁定(Locking)及解锁(Unlock),还可以支持文件的版本控制。

常用的文件共享有三种:FTP、Samba、WebDAV,它们各有优缺点,了解后才能更好地根据自己的需求选择方案。

那此时我们通过webdav进入网站发现需要用户密码

因为没有任何提示我们用户密码的东西,所有我们采用密码爆破的方式,使用kali自带的字典生成工具cewl获取网站后台数据从而生成字典。

使用方法 cewl

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

798

798

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?