DVWA-1.9系列一共分为10个功能模块:

- Brute Force(暴力破解)

- Command Injection(命令行注入)

- CSRF(跨站请求伪造)

- File Inclusion(文件包含)

- File Upload(文件上传)

- Insecure CAPTCHA(不安全的验证码)

- SQL Injection(SQL注入)

- SQL Injection(Blind)(SQL盲注)

- XSS(Reflected)(反射型跨站脚本)

- XSS(Stored)(存储型跨站脚本)

之前两篇文章分别是介绍了DVWA以及第一个功能模块Brute Force(暴力破解)。

这一篇我们继续介绍第二个功能模块:Command Injection(命令行注入)

1. Command Injection简介

Command Injection(命令注入),是指通过提交恶意构造的参数破坏命令语句结构,从而达到执行恶意命令的目的。PHP命令注入攻击漏洞是PHP应用程序中常见的脚本漏洞之一。

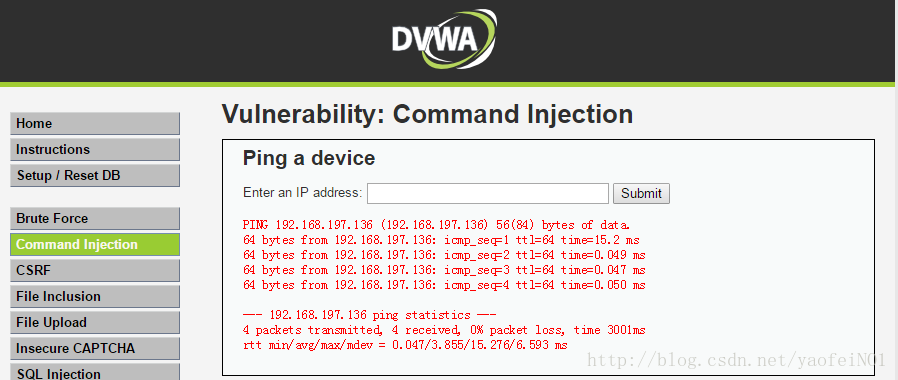

该模块主要实现的是一个ping 某个ip的功能,但由于对输入的内容验证不完善导致命令执行漏洞。

主要页面如下:

2. Low 安全级别分析

首先我们把安全级别设置为Low级别。查看源代码:

Low

<?php

if( isset( $_POST[ 'Submit' ] ) ) {

// Get input

$target = $_REQUEST[ 'ip' ];

// Determine OS and execute the ping command.

if( stristr( php_uname( 's' ), 'Windows NT' ) ) {

// Windows

$cmd = shell_exec( 'ping ' . $target );

}

else {

// *nix

本文详细介绍了DVWA的Command Injection模块,从Low到Impossible四个安全级别的分析,揭示了如何利用PHP命令注入漏洞执行恶意命令。在不同安全级别下,通过 payload 设计展示了命令注入的原理和防范措施。

本文详细介绍了DVWA的Command Injection模块,从Low到Impossible四个安全级别的分析,揭示了如何利用PHP命令注入漏洞执行恶意命令。在不同安全级别下,通过 payload 设计展示了命令注入的原理和防范措施。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

568

568

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?