DVWA-1.9系列一共分为10个功能模块:

- Brute Force(暴力破解)

- Command Injection(命令行注入)

- CSRF(跨站请求伪造)

- File Inclusion(文件包含)

- File Upload(文件上传)

- Insecure CAPTCHA(不安全的验证码)

- SQL Injection(SQL注入)

- SQL Injection(Blind)(SQL盲注)

- XSS(Reflected)(反射型跨站脚本)

- XSS(Stored)(存储型跨站脚本)

之前两篇文章分别是介绍了DVWA和第一个功能模块Brute Force(暴力破解)以及第二个功能模块Command Injection(命令行注入)。

这一篇我们继续介绍第三个功能模块:CSRF(跨站请求伪造)

1. CSRF简介

CSRF(跨站请求伪造),全称Cross-site request forgery,翻译过来就是跨站请求伪造,是指利用受害者尚未失效的身份认证信息(cookie、会话等),诱骗其点击恶意链接或者访问包含攻击代码的页面,在受害人不知情的情况下以受害者的身份向(身份认证信息所对应的)服务器发送请求,从而完成非法操作(如转账、改密等)。CSRF与XSS最大的区别就在于,CSRF并没有盗取cookie而是直接利用。在2013年发布的新版OWASP Top 10中,CSRF排名第8。

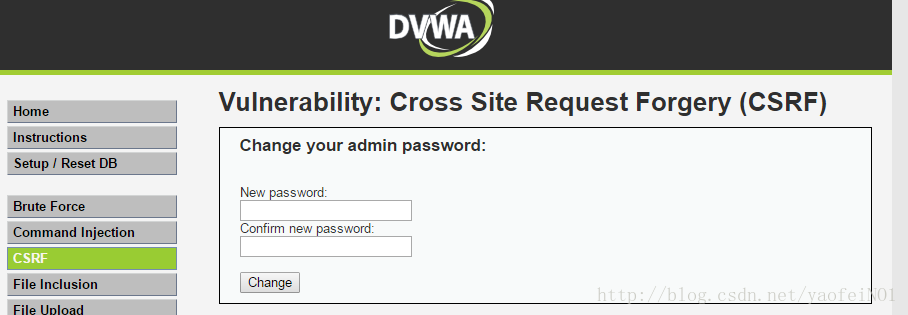

该模块主要实现的是一个修改密码的操作,两次输入想要修改的密码点击提交修改密码。

主要页面如下:

2. Low 安全级别分析

首先我们把安全级别设置为Low级别。查看源代码:

Low

<?php

if( isset( $_GET[ 'Change' ] ) ) {

// Get input

$pass_new = $_GET[ 'password_new' ];

$pass_conf = $_GET[ 'password_conf' ];

// Do the passwords match?

if( $pass_new == $pass_conf ) {

// They do!

$pass_new = mysql_real_escape_string( $pass_new );

$pass_new = md5( $pass_new );

本文详细介绍了DVWA中CSRF(跨站请求伪造)的功能模块,包括Low、Medium、High和Impossible四个安全级别。在Low级别,仅检查密码一致,容易遭受CSRF攻击;Medium级别通过Referer字段防御,但可通过伪造Host绕过;High级别引入了 Anti-CSRF token,但结合XSS漏洞仍可篡改;Impossible级别要求输入原密码,有效防止了CSRF。

本文详细介绍了DVWA中CSRF(跨站请求伪造)的功能模块,包括Low、Medium、High和Impossible四个安全级别。在Low级别,仅检查密码一致,容易遭受CSRF攻击;Medium级别通过Referer字段防御,但可通过伪造Host绕过;High级别引入了 Anti-CSRF token,但结合XSS漏洞仍可篡改;Impossible级别要求输入原密码,有效防止了CSRF。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

323

323

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?