下载后得到:

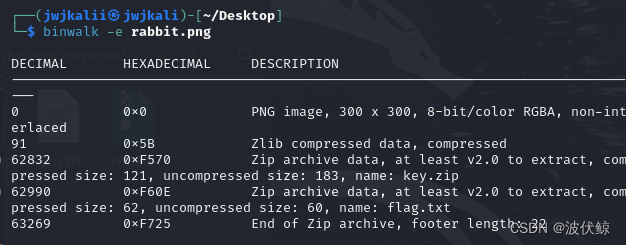

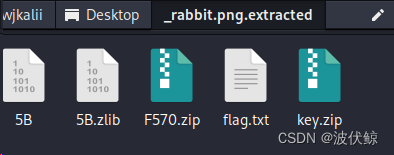

使用binwalk分离图片,得到:

打开flag.txt文件:

U2FsdGVkX18kNy7RlBvcV9WJsqa+oxvdd0Ir86U2cU2996N6ltZi7VVOaw==

尝试base64解密失败,结合题目,应该是rabbit解密,需要密钥,则应该是key.zip中。

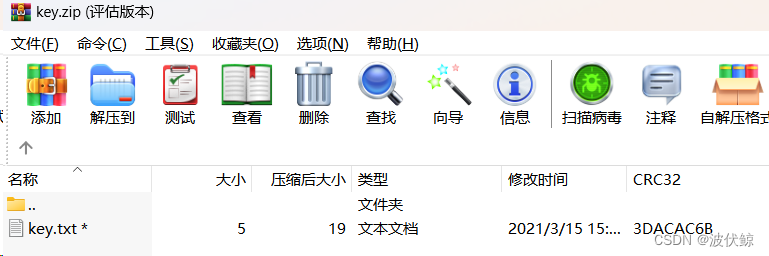

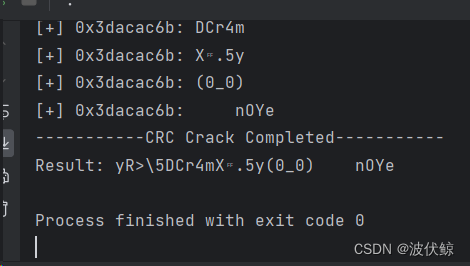

打开key.zip,发现其中的key.txt只有5字节大小,结合那个兔子说的需要碰撞,采用crc32碰撞。找到zip中文件的CRC32值,使用python爆破出txt内容,为(0_0)。

利用rabbit加解密网站,填入密钥,得出flag。

972

972

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?