网络安全的概述:

信息安全:防止任何对数据进行未授权访问的措施,或者防止造成信息有意无意泄漏、破坏、丢失等问题的发生,让数据处于远离危险、免于威胁的状态或特性。

网络安全:计算机网络环境下的信息安全。

网络安全背景:

各层攻击:

物理层--物理攻击:

链路层-- MAC洪泛攻击:

交换机中存在着一张记录着MAC地址的表,为了完成数据的快速转发,该表具有自动学习机制; 泛洪攻击即是攻击者利用这种学习机制不断发送不同的MAC地址给交换机,填满整个MAC表,此时交换机只能进行数据广播,攻击者凭此获得信息。

链路层--ARP欺骗:

当A与B需要通讯时:

A发送ARP Request询问B的MAC地址

Hacker冒充B持续发送ARP Reply给A(此时,A会以为接收到的MAC地址是B的,但是实际上是Hacker的)

之后A发送给B的正常数据包都会发给Hacker。

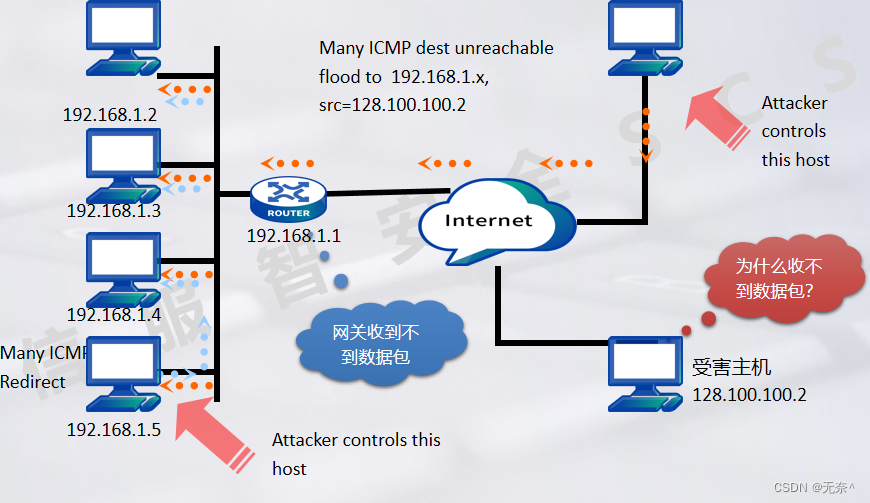

网络层--ICMP攻击:

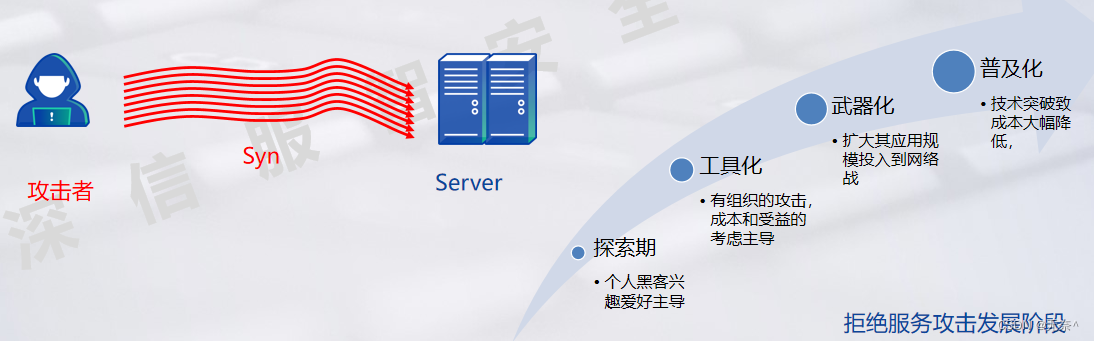

传输层--TCP SYN Flood攻击:

SYN报文是TCP连接的第一个报文,攻击者通过大量发送SYN报文,造成大量未完全建立的TCP连接,占用被攻击者的资源。----拒绝服务攻击。

解决方法:

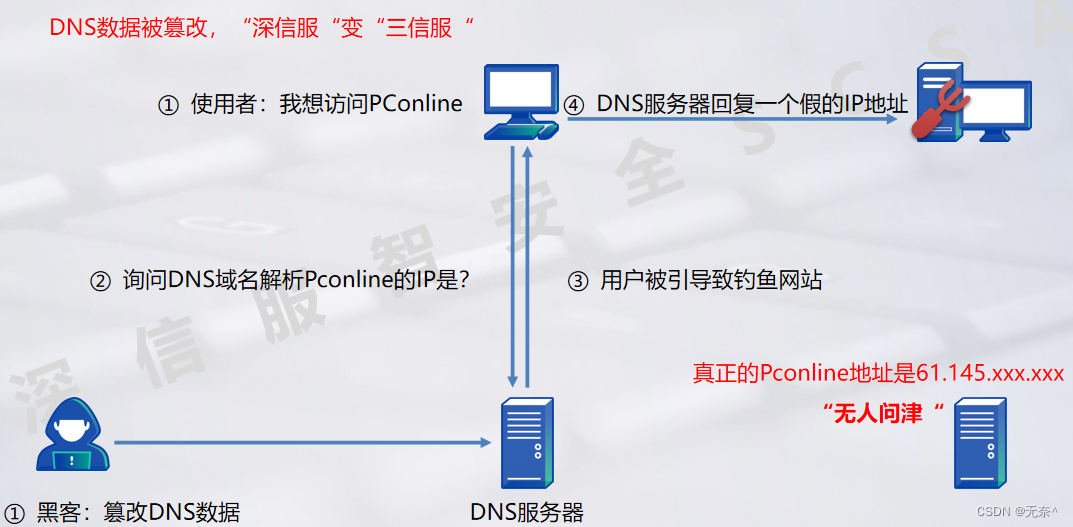

应用层--DNS欺骗攻击:

恶意程序 --- 一般会具备一下的多个或全部特性:

病毒:

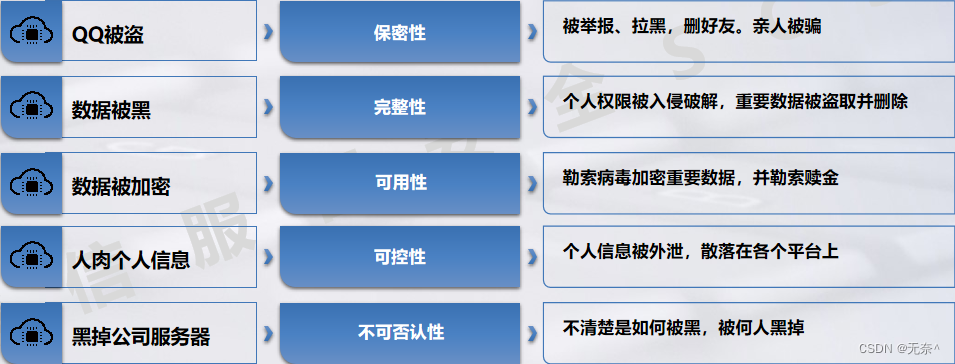

信息安全的五要素:

保密性—confidentiality

保密性:确保信息不暴露给未授权的实体或进程。 目的:即使信息被窃听或者截取,攻击者也无法知晓信息的真实内容。可以对抗网络攻击中的被动攻击。 举例说明:通过加密技术保障信息的保密性

完整性—integrity

只有得到允许的人才能修改实体或进程,并且能够判别出实体或进程是否已被修改。完整性鉴别机制,保证只有得到允许的人才能修改数据 。可以防篡改。

可用性—availability

得到授权的实体可获得服务,攻击者不能占用所有的资源而阻碍授权者的工作。用访问控制机制,阻止非授权用户进入网络。使静态信息可见,动态信息可操作,防止业务突然中断。

可控性—controllability

可控性主要指对危害国家信息(包括利用加密的非法通信活动)的监视审计。控制授权范围内的信息流向及行为方式。使用授权机制,控制信息传播范围、内容,必要时能恢复密钥,实现对网络资源及信息的可控性。

不可否认性—Non-repudiation

不可否认性:对出现的安全问题提供调查的依据和手段。使用审计、监控、防抵赖等安全机制,使得攻击者、破坏者、抵赖者“逃不脱",并进一步对网络出现的安全问题提供调查依据和手段,实现信息安全的可审查性。

信息安全的五要素案例:

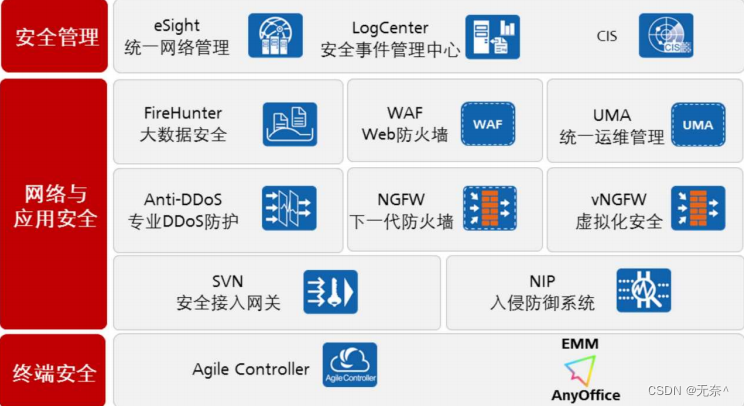

企业级安全体系整体架构:

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?