将.exe文件用IDA打开,找到main函数,F5查看伪C代码: 涉及到的函数1.strncpy: strncpy(Destionation,v4,0x28u)

涉及到的函数1.strncpy: strncpy(Destionation,v4,0x28u)

使用 strncpy函数将v4复制到 Destination 的前 40 个字符中。

2.函数sub_4110BE:对str进行base64加密

3.strncmp(Destination,Str2,v5):

使用 strncmp 比较 Destination 和 Str2 的前 v5 个字符是否相等,若相等,则用sub_41132F输出flag

接下来分析代码:for ( i = 0; i < 100; ++i )

{

if ( (unsigned int)i >= 0x64 )

j____report_rangecheckfailure();

Destination[i] = 0;

}

sub_41132F("please enter the flag:", v7);

sub_411375("%20s", (char)Str);

v3 = j_strlen(Str);

v4 = (const char *)sub_4110BE(Str, v3, v14);

strncpy(Destination, v4, 0x28u);

v11 = j_strlen(Destination);

for ( j = 0; j < v11; ++j )

Destination[j] += j;

v5 = j_strlen(Destination);

if ( !strncmp(Destination, Str2, v5) )

sub_41132F("rigth flag!\n", v8);

else

sub_41132F("wrong flag!\n", v8);

return 0;

- 通过循环遍历 i 从 0 到 99,将 Destination 数组的前 100 个元素都设置为 0

- 调用函数 sub_41132F,提示用户输入flag

- 使用函数 sub_411375 将用户输入的字符串格式化后存储在 Str 中

- 获取 Str 的长度并存储在 v3 中

- 调用函数 sub_4110BE 对 Str 进行处理,返回处理后的字符串并存储在 v4 中

- 使用 strncpy 将处理后的字符串复制到 Destination 的前 40 个字符中

- 获取 Destination 的长度并存储在 v11 中

- 循环遍历 Destination,将每个字符的 ASCII 值增加其索引值

- 获取 Destination 的长度并存储在 v5 中

- 使用 strncmp 比较 Destination 和 Str2 的前 v5 个字符是否相等

- 如果相等,则调用函数 sub_41132F 输出 "rigth flag!\n",否则输出 "wrong flag!\n"

分析可得:Str2就是flag,对Str2逆向处理才能获得flag:

源码是先base64处理,再Destination[j] += j(,将每个字符的 ASCII 值增加其索引值),

获得flag就先减去其索引值,再base64解码:

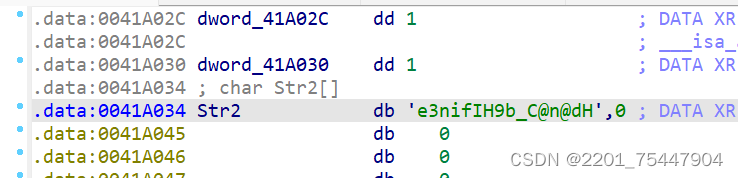

找到Str2:

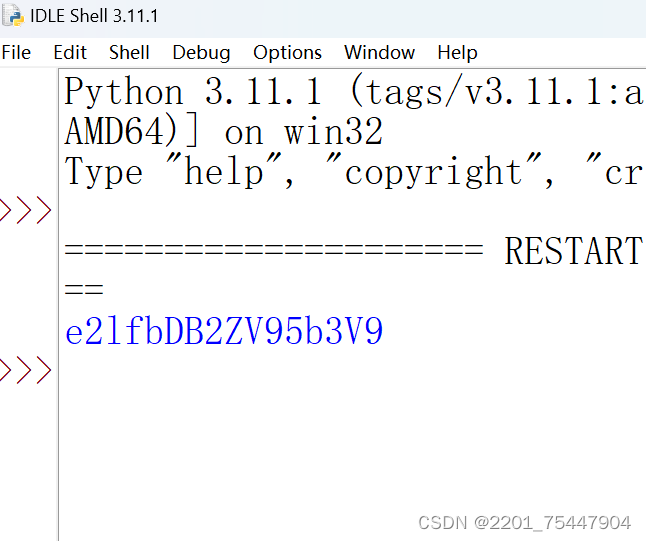

1.减去其索引值:

A="e3nifIH9b_C@n@dH"

b=""

for i in range(16):

b+=chr(ord(A[i])-i)

print(b)结果为:

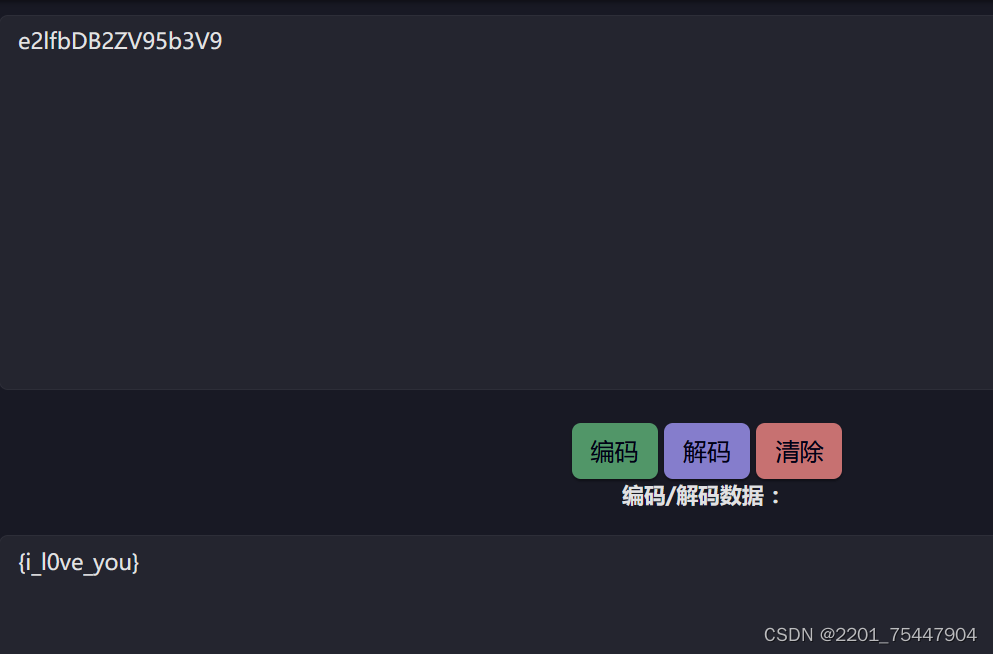

base64解码获得flag:

本文详细描述了如何使用IDA工具分析.exe文件,找到主要函数并逆向工程,包括strncpy用于字符串复制,base64加密的解码,以及通过字符串比较获取flag的过程。最终揭示了flag的解码策略:先减去字符索引再进行base64解码。

本文详细描述了如何使用IDA工具分析.exe文件,找到主要函数并逆向工程,包括strncpy用于字符串复制,base64加密的解码,以及通过字符串比较获取flag的过程。最终揭示了flag的解码策略:先减去字符索引再进行base64解码。

522

522

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?