1.题目描述

2.下载附件,是一个.pcap文件

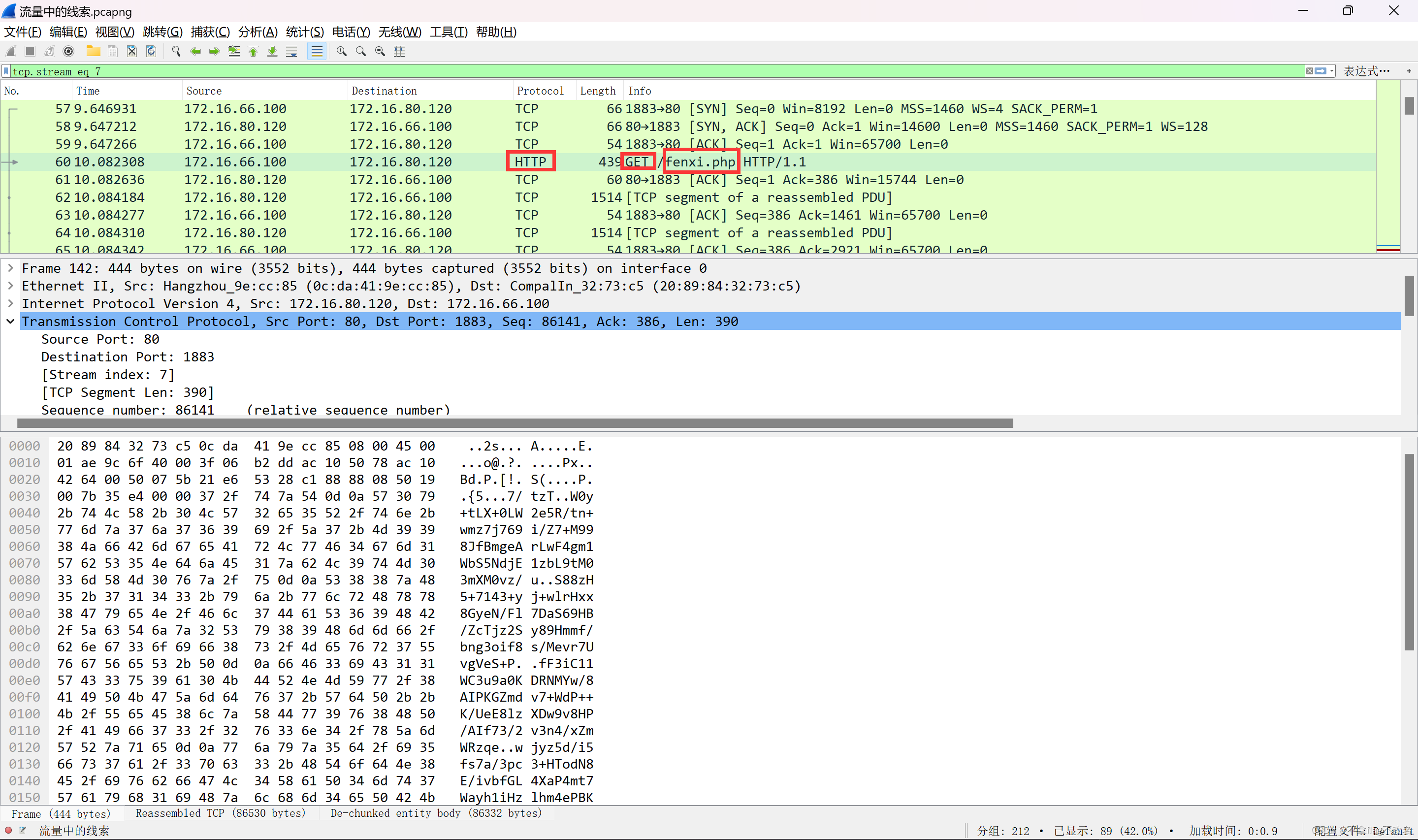

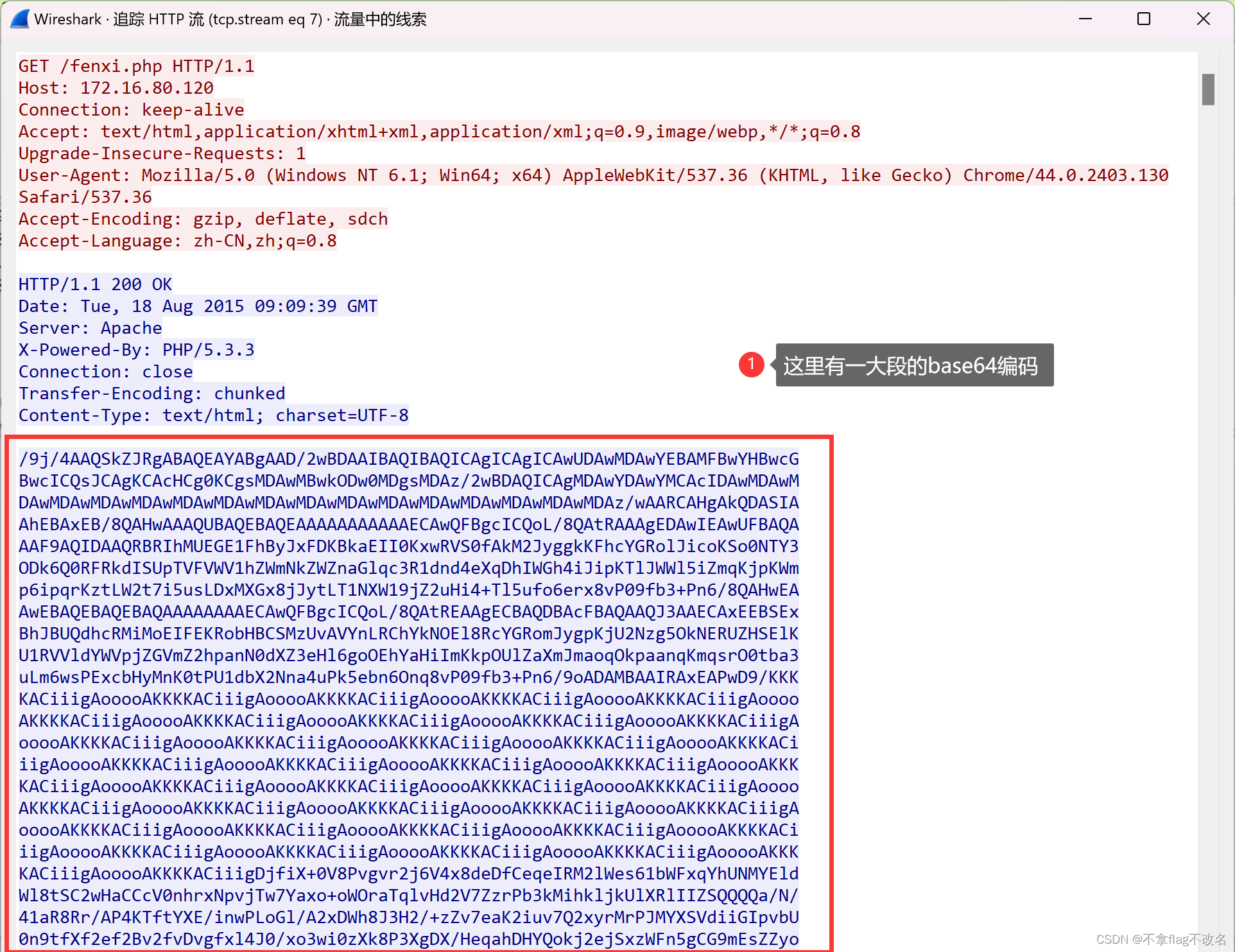

3.放在wireshark中,仔细观察数据流,会发现有个叫fenxi.php的数据流

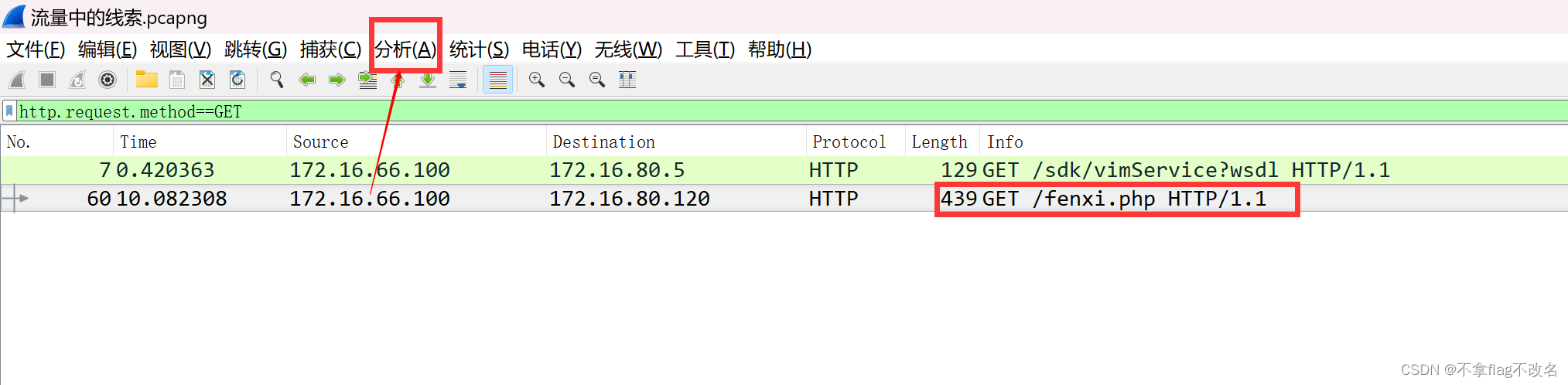

4.这条数据流是http,且使用GET方式,接下来我们使用http.request,method==GET

命令来过滤数据流

5.在分析栏中我们追踪http数据流,得到数据如下

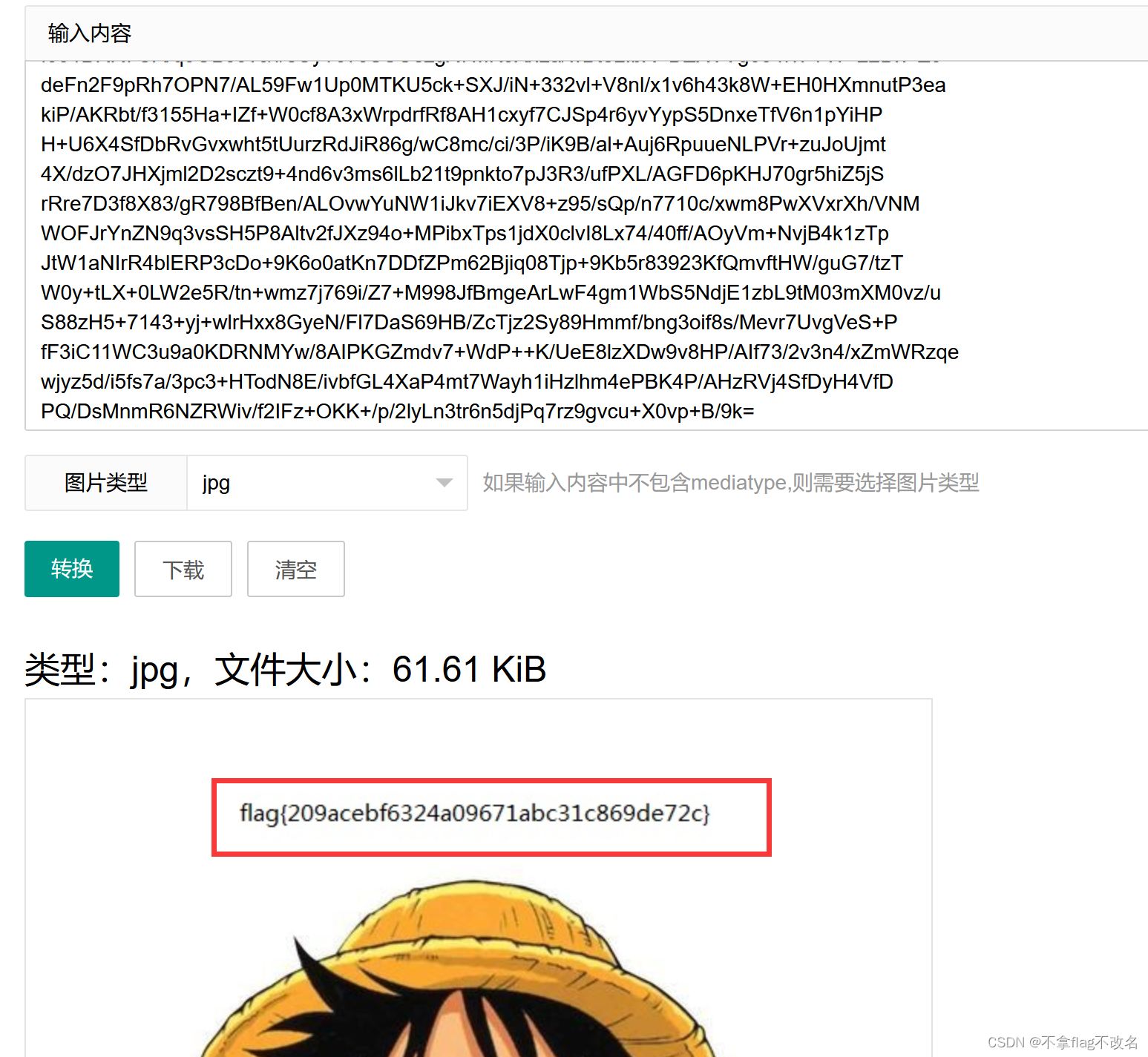

6.正常拿去解码,发现base64解不出,考虑到这可能会是犯罪分子聊天记录截图,拿去base转图片。便得到了flag

7.

flag{209acebf6324a09671abc31c869de72c}

2033

2033

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?