2017年时微软爆出了高危漏洞——永恒之蓝,3年后微软又爆出了一个继永恒之蓝的高危漏洞——永恒之黑,该漏洞所瞄准的服务都是SMB服务。这些漏洞现在都只能是做为初始kali渗透玩家的最基础攻击教程的素材,也只是来用于了解一下基础知识和这么一个使用流程。

永恒之黑(CVE-2020-0796)是一种影响Windows 10版本1903和1909的漏洞,存在于SMBv3协议中。其他版本的Windows操作系统不受此漏洞影响。

想要实现永恒之黑的复现,首先要准备一个这个有这个漏洞的windows10版本, 网上都有,我这里这个:

(百度网盘)

需要用到的windows10靶机:

提取码:xcss --来自百度网盘超级会员V10000000000000的分享

需要用到的两个检测有无漏洞的程序(2选1,想用哪个用哪个):

.exe:提取码:xcss --来自百度网盘超级会员V1000000000000的分享

.py:提取码:xcss --来自百度网盘超级会员V10000000000000的分享

需要用到的反弹shell攻击程序脚本文件:

提取码:xcss --来自百度网盘超级会员V10000000000000的分享

一、

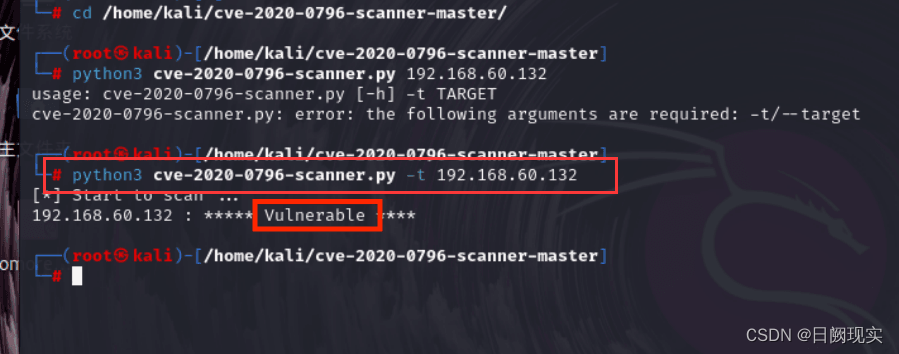

使用Python脚本程序检测目标windows10靶机是否存在着漏洞。

如上图所示是成功了,目标靶机有着相关漏洞,当然下好的Pytho

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

1320

1320

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?